漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0155033

漏洞标题:北方金融网设计逻辑缺陷导致任意用户密码重置

相关厂商:北方金融网

漏洞作者: 云袭2001

提交时间:2015-11-29 00:11

修复时间:2016-01-13 00:12

公开时间:2016-01-13 00:12

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-29: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-13: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

北方金融网是一个专业的P2B互联网金融信息服务平台,隶属于中投科技信息(大连)有限公司。管理团队均来自清华大学、哈尔滨工业大学、大连理工大学等知名院校,并由曾在大型金融机构和国际顶尖IT公司服务过的精英组成,在传统金融管理及互联网技术方面具有丰富的经验。

北方金融网与实力非凡、信誉上佳的担保公司、银行、证券公司、保险公司、融资租赁公司等金融机构携手并肩,与资本雄厚、管理先进的中鼎信投资控股集团达成战略联盟,与国内权威的第三方电子支付平台——双乾支付进行资金托管支付合作,以确保所有用户及利益关联方的安全和收益。

详细说明:

一、任意手机号码注册:

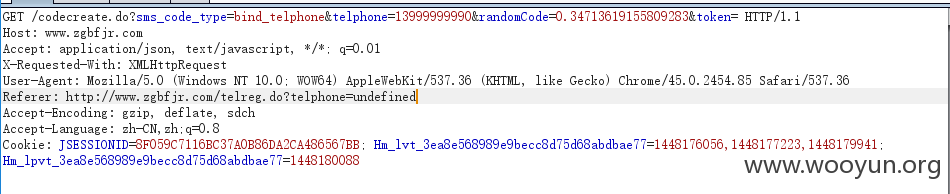

注册时获取验证码的数据包:

响应中包含验证码:

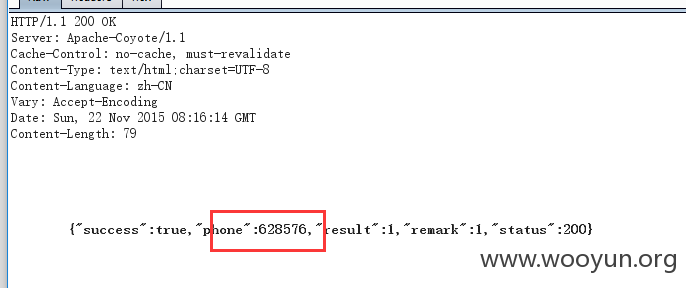

绑定成功:

二、任意用户密码重置:

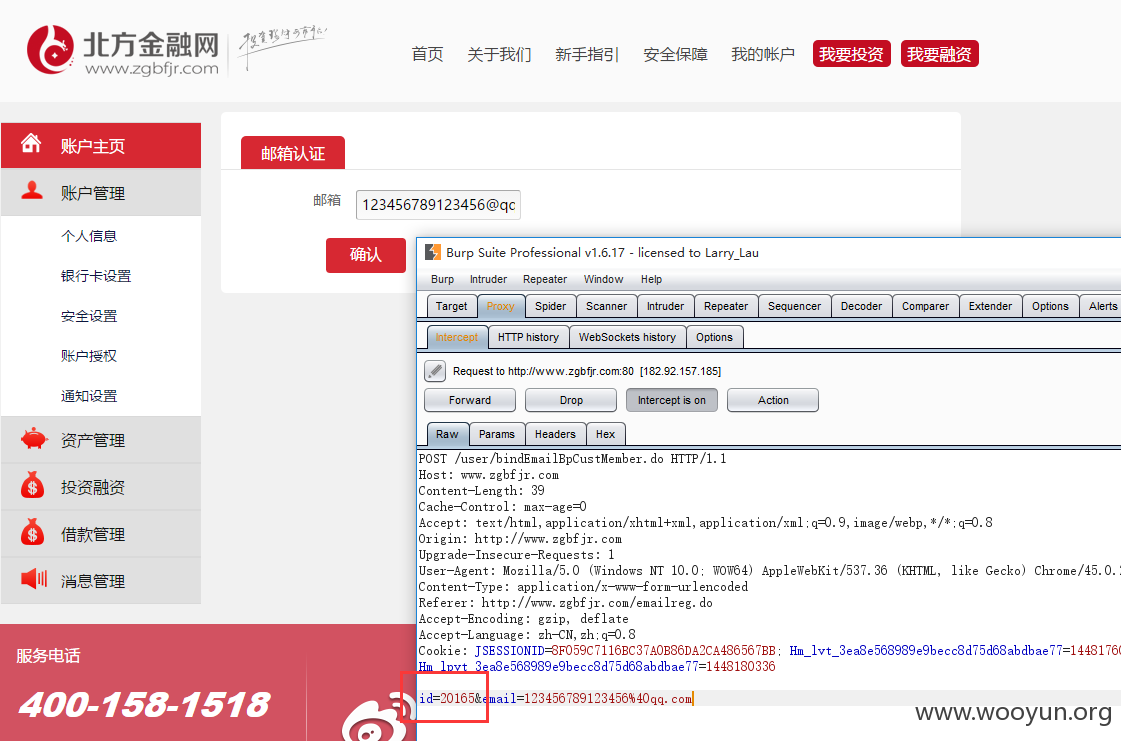

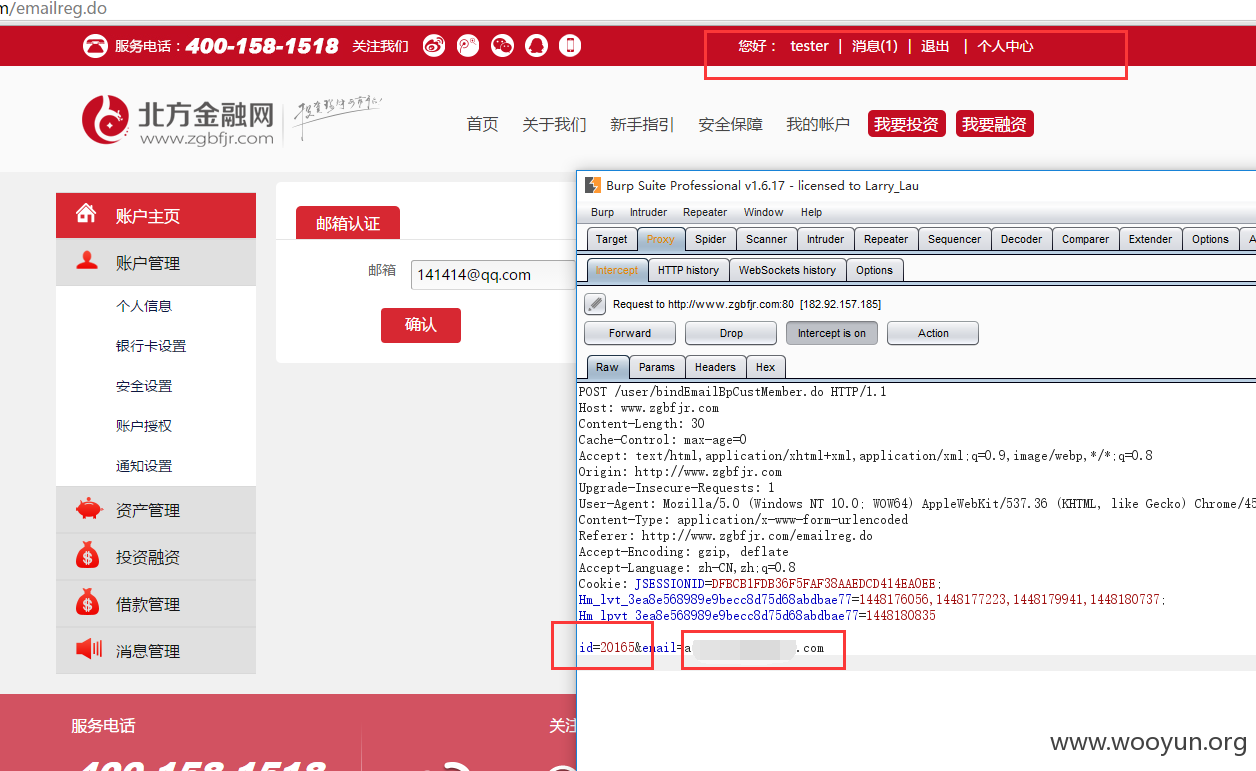

使用刚刚的账号进行邮件验证,绑定邮箱:

可以看到这个账号对应的编号是20165

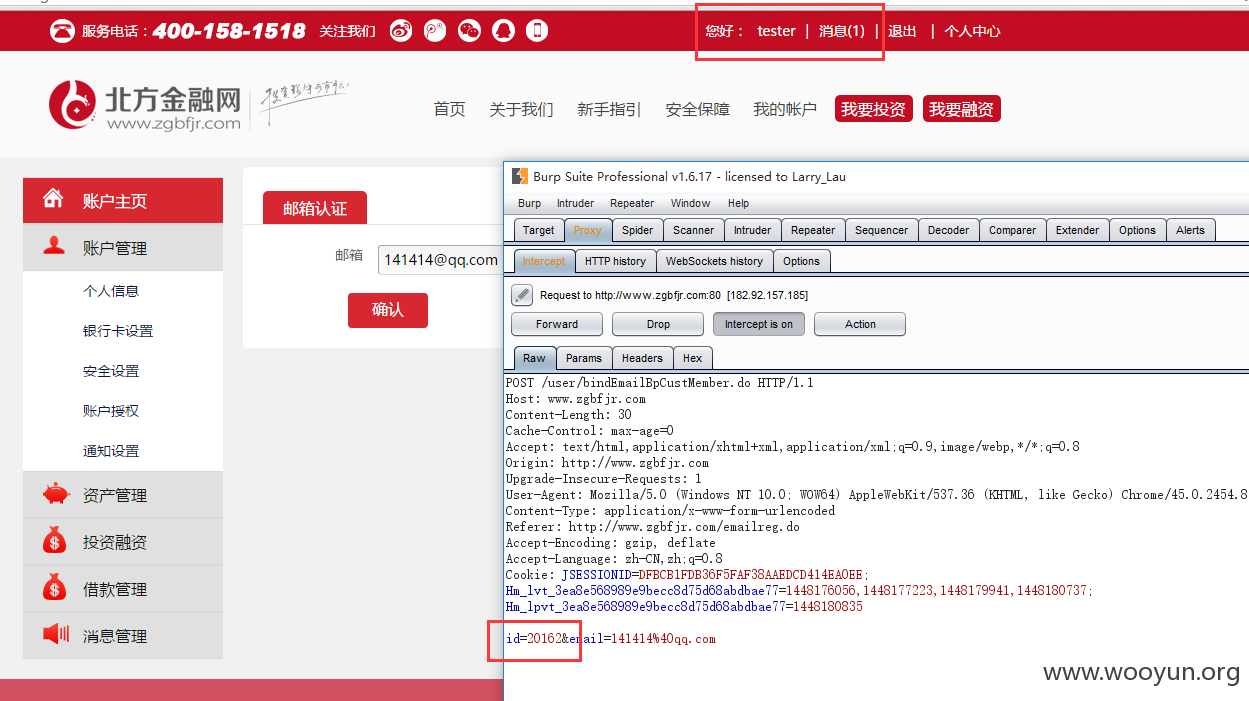

接下来我们还成另一个我注册的账号: tester

使用这个账号进行邮箱绑定时:

可以看到 对应的id是20162

现在把这个id 改成20165,邮箱换成我自己的邮箱

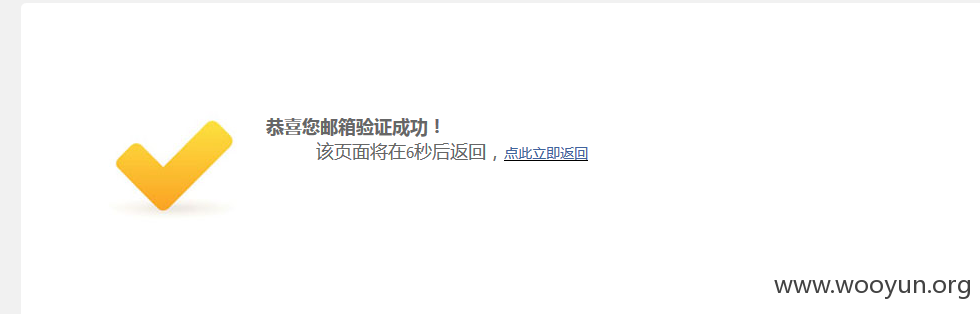

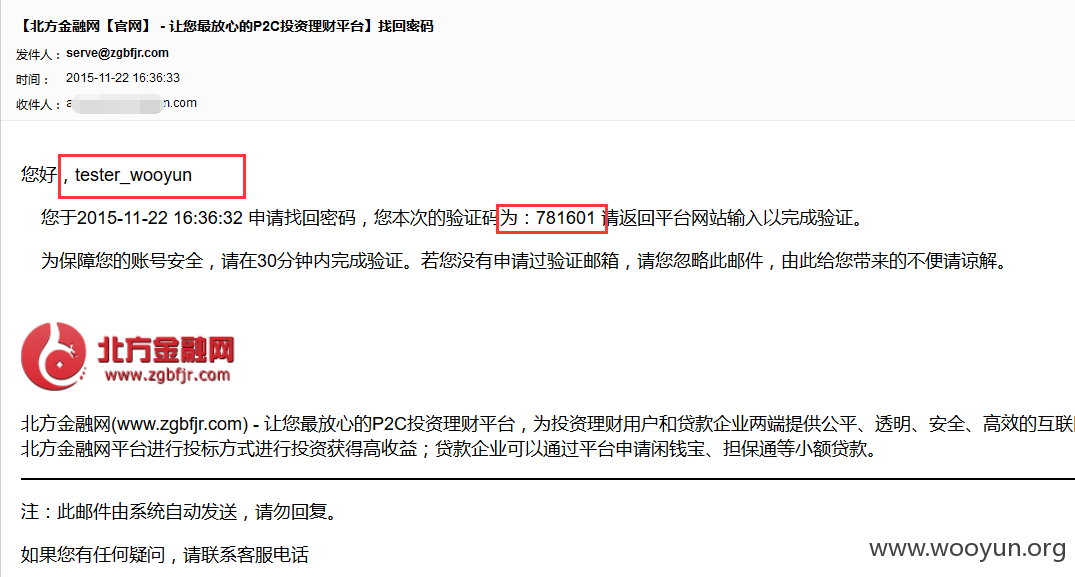

收到了邮件:

接下来使用我的邮箱去重置密码:

点击忘记密码:使用邮箱找回

收到了邮件:

漏洞证明:

Ok 我们回到刚刚第一个账号去看看:显示邮箱已注册为我自己的

本身打算使用我的这一个邮箱,对所有id 进行一次遍历,但是提示我的邮箱已经被注册,即使这样也不影响,因为只要攻击者换一个未被注册的邮箱即可

修复方案:

版权声明:转载请注明来源 云袭2001@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝