漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0154337

漏洞标题:药给力某处设计逻辑缺陷导致任意账号登陆

相关厂商:药给力_北京思邈互联医药科技有限公司

漏洞作者: 路人甲

提交时间:2015-11-26 11:04

修复时间:2016-01-14 11:46

公开时间:2016-01-14 11:46

漏洞类型:设计缺陷/逻辑错误

危害等级:中

自评Rank:7

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-26: 细节已通知厂商并且等待厂商处理中

2015-11-30: 厂商已经确认,细节仅向厂商公开

2015-12-10: 细节向核心白帽子及相关领域专家公开

2015-12-20: 细节向普通白帽子公开

2015-12-30: 细节向实习白帽子公开

2016-01-14: 细节向公众公开

简要描述:

潜水了这么久一直都没有一个的乌云账号,今日闲来无事,打开手机看看能不能找到一个力所能及的小洞换一个邀请码。抄起手机第一眼看到的是昨天刚装的一个号称“1小时送药上门”的应用。记得登录的时候直接使用手机接受验证码即可登陆,而且当时短信的文案非常的随性,让我印象深刻。

[XXX]验证码:1234,请于5分钟内使用。XXX程序员奋力发送。

第一直觉就知道有搞头(别问我为什么,我刚写代码的时候也这么兴奋)。所以测试了一下,果然有一些小问题。

详细说明:

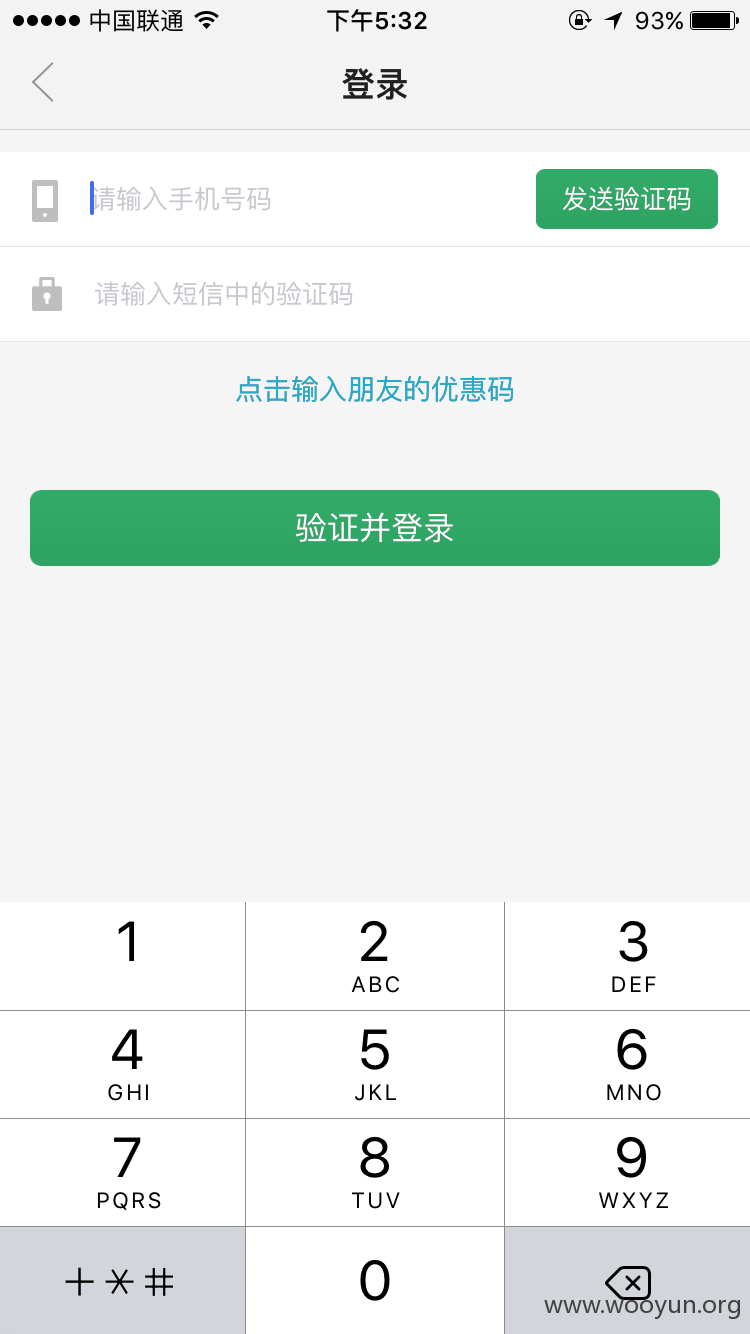

在 App 登陆的地方,看到登陆的方式只能使用手机号+验证码的方式登陆,应该是为了最快的将应用上线吧,省去了账号管理的开发工作。

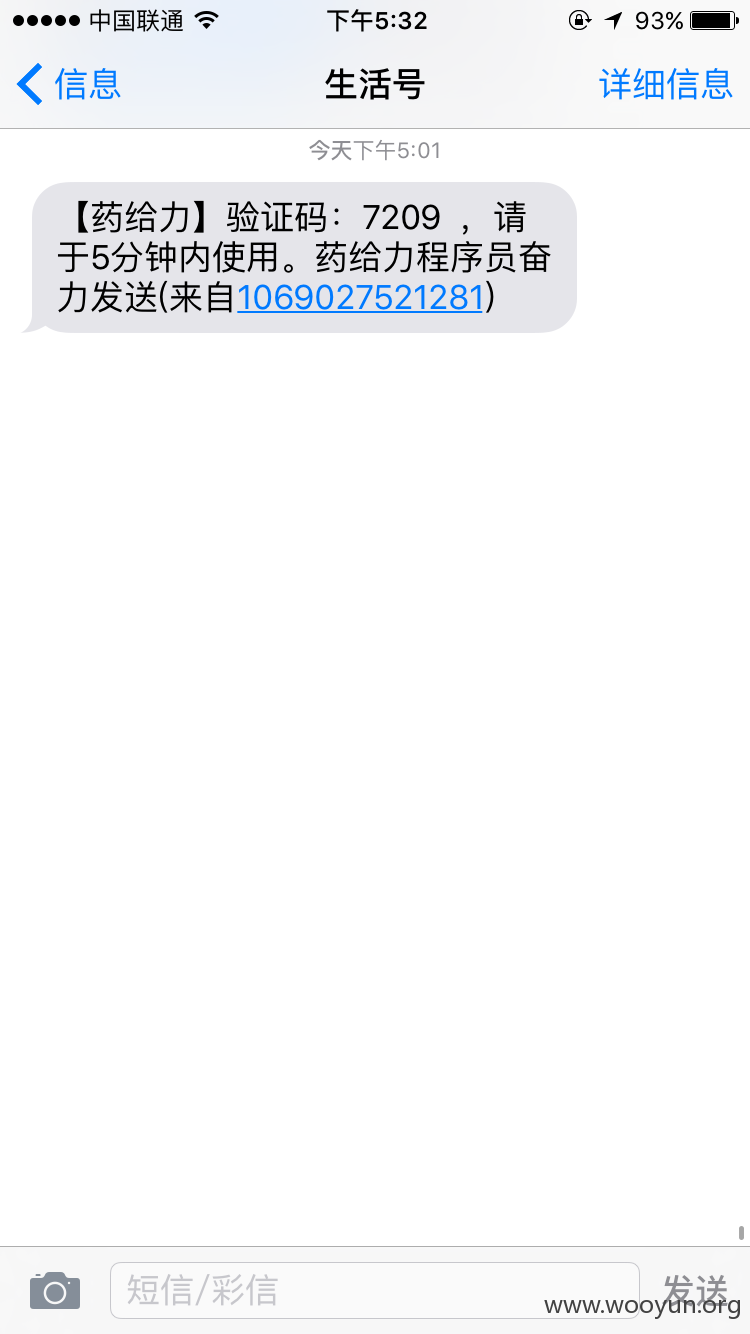

输入手机号码后,收到 App 发来的验证短信。

看到验证码是四位数字,而且有效期是5分钟。

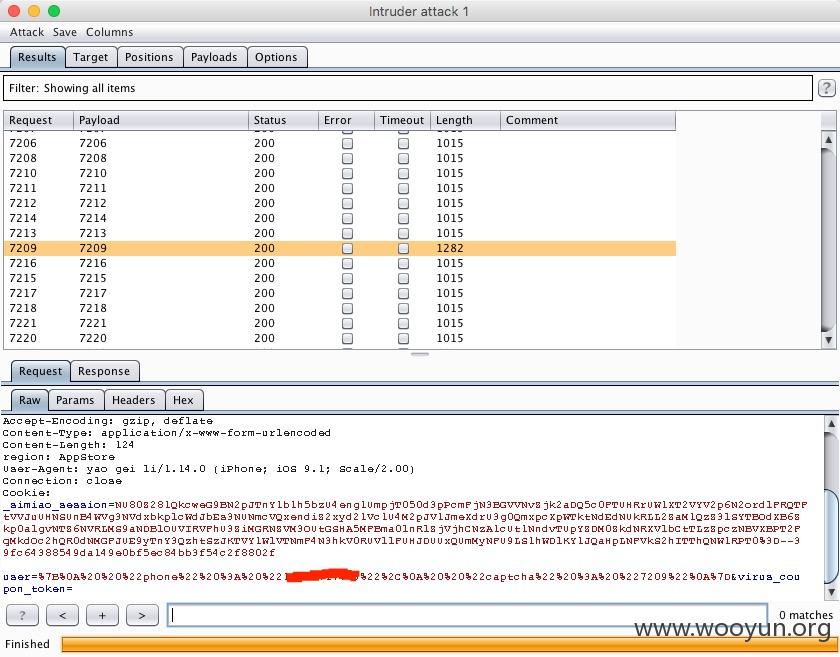

直接使用 Burp 抓包,看一下能不能爆破。

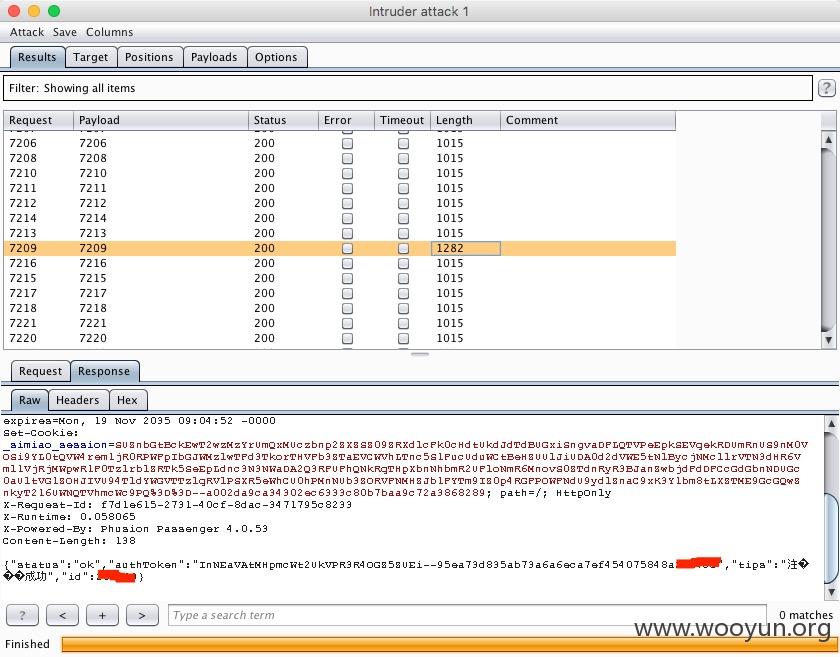

可以看到,发出的请求返回状态都是200,且错误的验证码返回长度是1015,1W次请求5分钟之内妥妥的够了。7209的正确验证码时,返回长度是1282

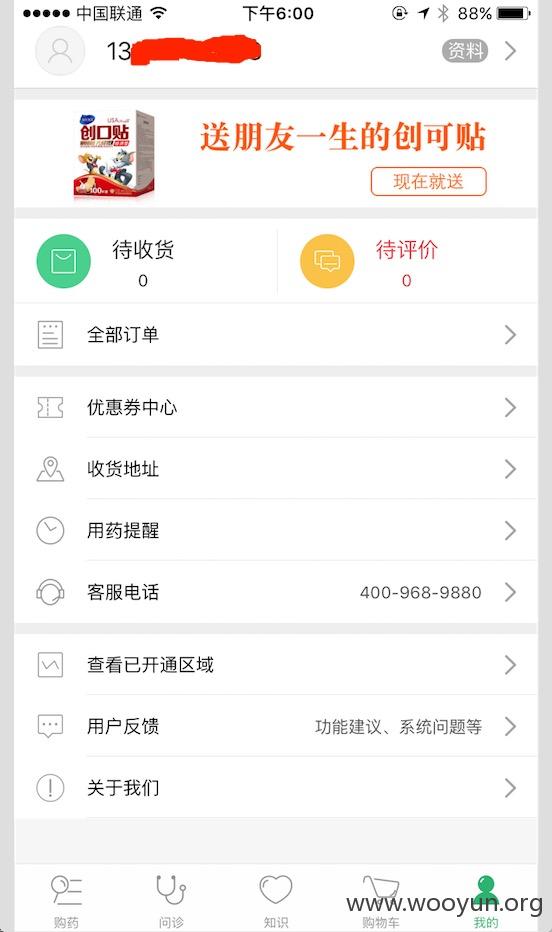

直接使用跑出来的验证码登陆,进入应用。赶紧把订单信息和收获地址删掉。

漏洞证明:

10W请求,5个线程并发,1分25秒就跑完了。没什么好证明的了。

修复方案:

很常见的问题了,看到你们新闻上写日订单都破万了,还是注意一下用户的隐私吧,毕竟订单信息里面有用户的姓名电话地址和买的药,这部分信息被人批量爬走对用户来说也不是什么好事。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-11-30 11:45

厂商回复:

CNVD未直接复现所述漏洞情况,暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无