漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152939

漏洞标题:酷讯内部协作系统任意用户登录(可以总裁身份与人交流)

相关厂商:kuxun.cn

漏洞作者: ksss

提交时间:2015-11-09 10:47

修复时间:2015-11-22 07:40

公开时间:2015-11-22 07:40

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-09: 细节已通知厂商并且等待厂商处理中

2015-11-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

看我这么辛苦,给个大嘛

详细说明:

项目平台上发现一个协作平台,用致远

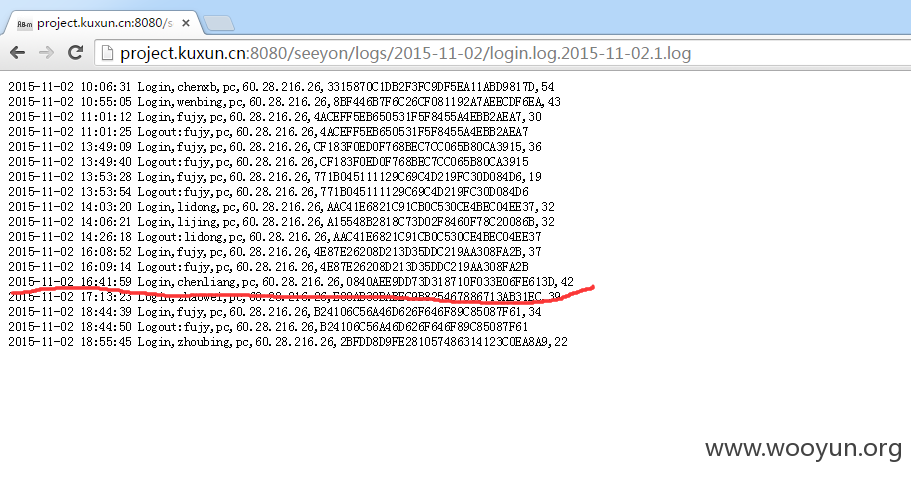

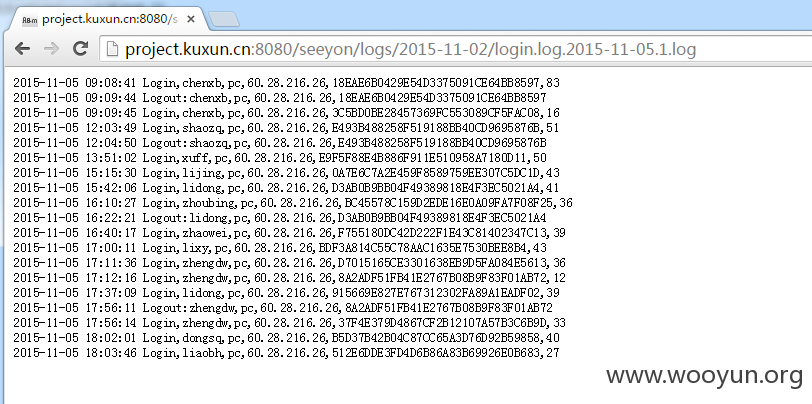

想起来,致远有一个非常牛逼的log系统,于是去看一下log

发现未授权访问这个点已经修了,应该要管理后台的权限才能访问log

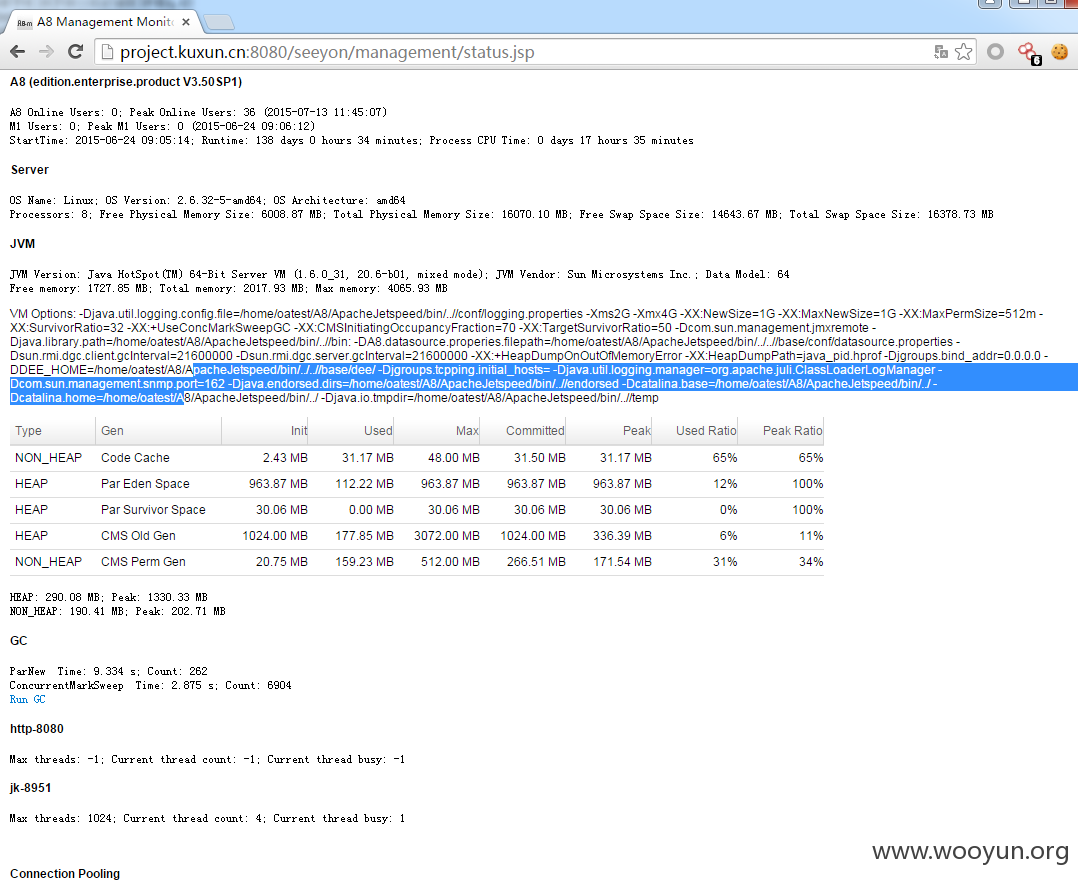

这个密码FUZZ不出来。。。然后找了一下发现,有这个系统有后门口令啊

密码 WLCCYBD@SEEYON 可以登录,可查看系统信息等,同时可以看log了

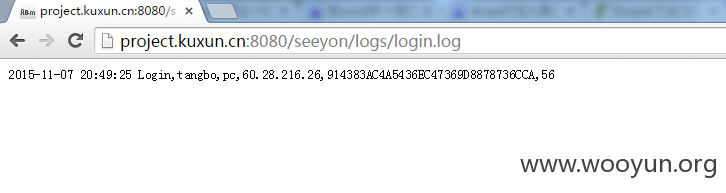

致远A8的log记录的session可以直接登录账号这个漏洞平台有很多

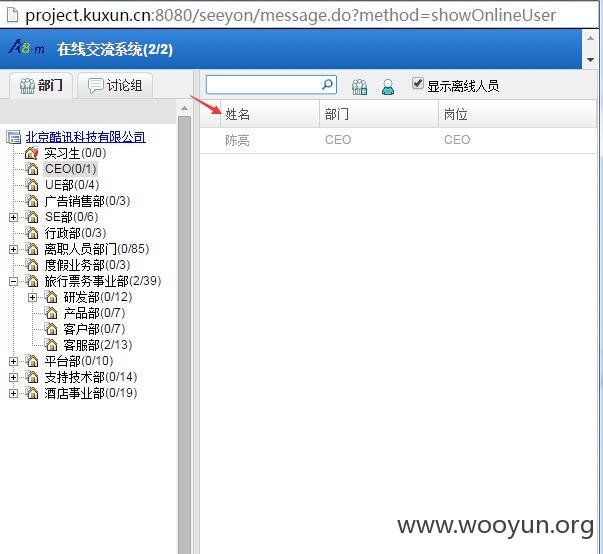

登录效果如下,可以查看账单、申请、企业人员组成、邮箱等等

发现老总账号,老总是咱美团陈总啊

看了看log,陈总下班前上线看了有谁提前走,有了陈总session可以登录系统,和大家谈心了,当然这是说笑的,仅作登录测试,未进行任何其他操作~~

顺便提一下,致远A8登录状态是可get shell的,搭在一台机器的项目系统危险哦

漏洞证明:

修复方案:

升级吧,简单粗暴

其实限制致远后台访问也是可以,但是容易有别的漏洞

版权声明:转载请注明来源 ksss@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-22 07:40

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无