漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152872

漏洞标题:由一个XAMPP弱口令引发的惨案(涉及多个站点安全)

相关厂商:瑞宝通(厦门)信息科技有限公司

漏洞作者: 0error-0warning

提交时间:2015-11-09 16:22

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-09: 细节已通知厂商并且等待厂商处理中

2015-11-20: 厂商已经确认,细节仅向厂商公开

2015-11-30: 细节向核心白帽子及相关领域专家公开

2015-12-10: 细节向普通白帽子公开

2015-12-20: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

扫描中遇到的,传webshell后瞬间拿下多站。

详细说明:

XAMPP提示ftp弱口令(这算是告诉别人自己有漏洞吗)

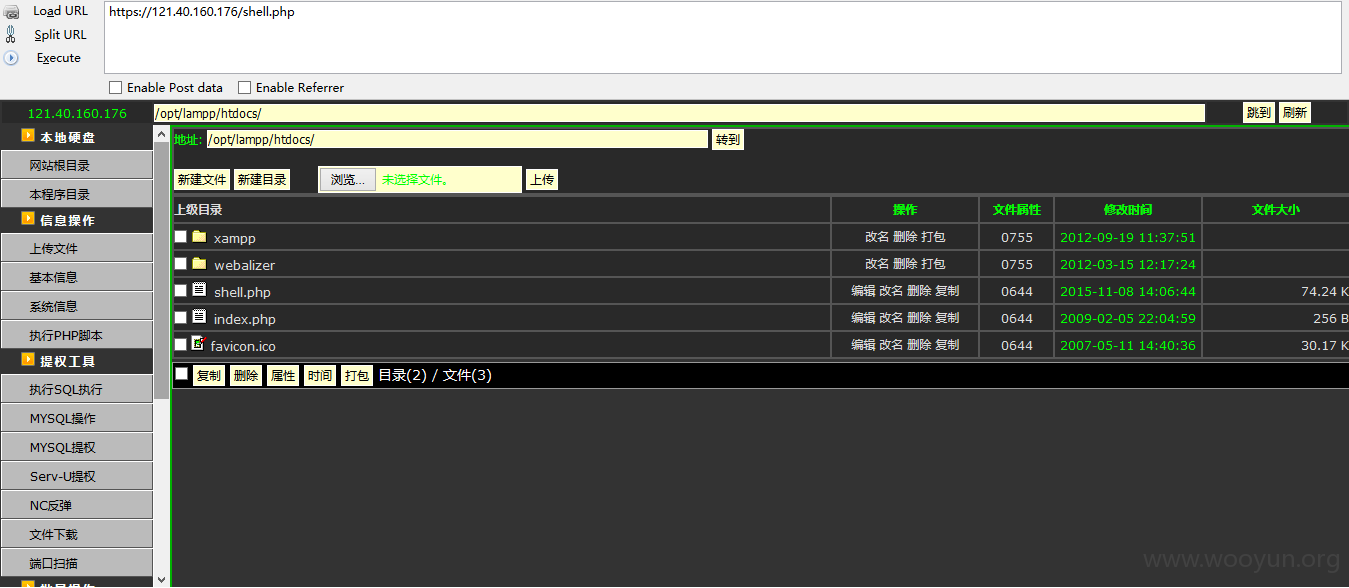

连ftp,传webshell,瞬间拿下了

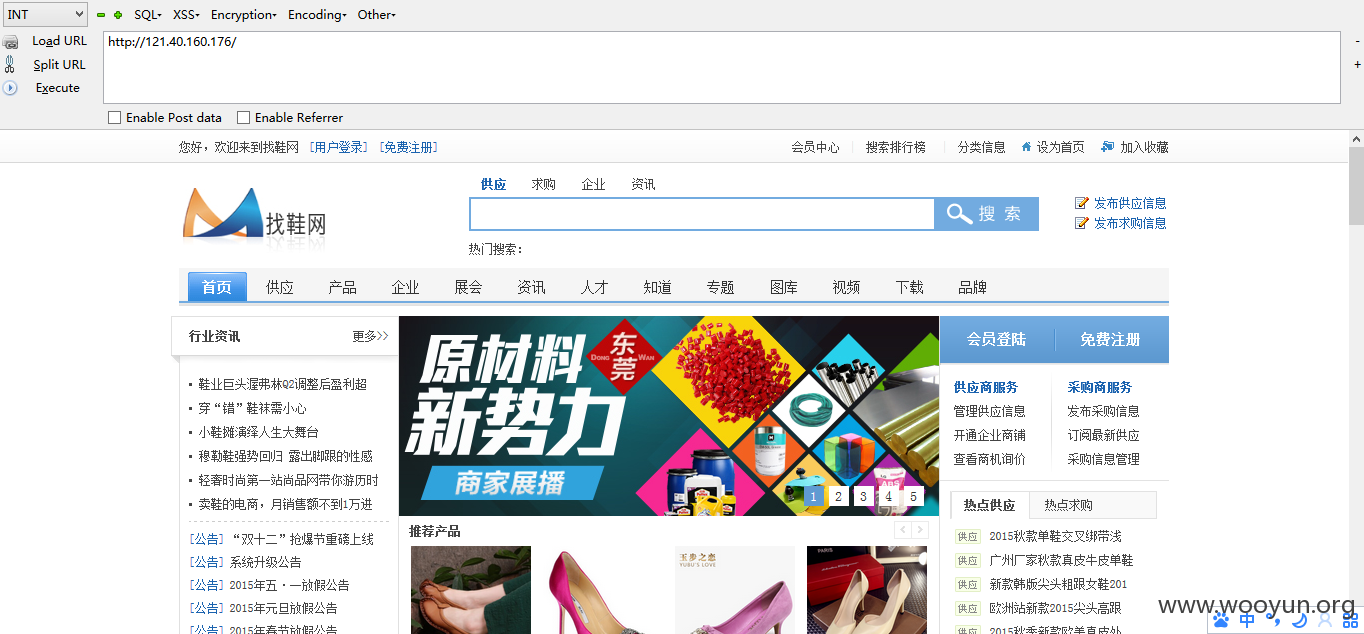

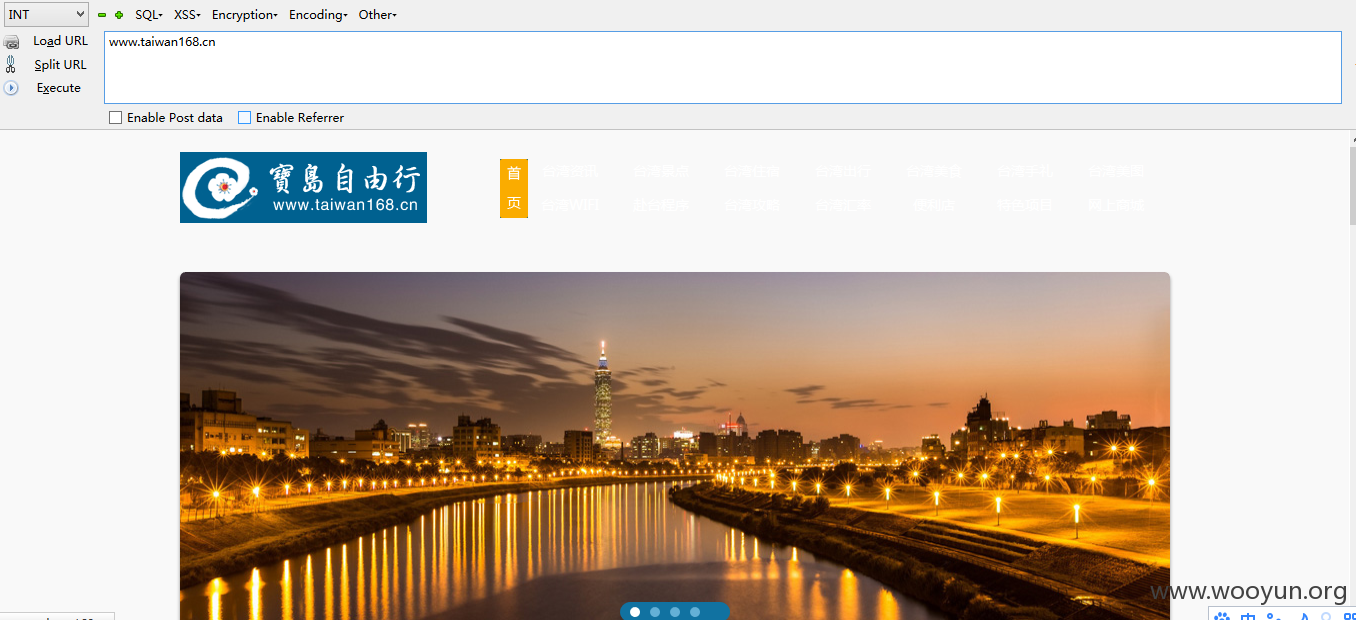

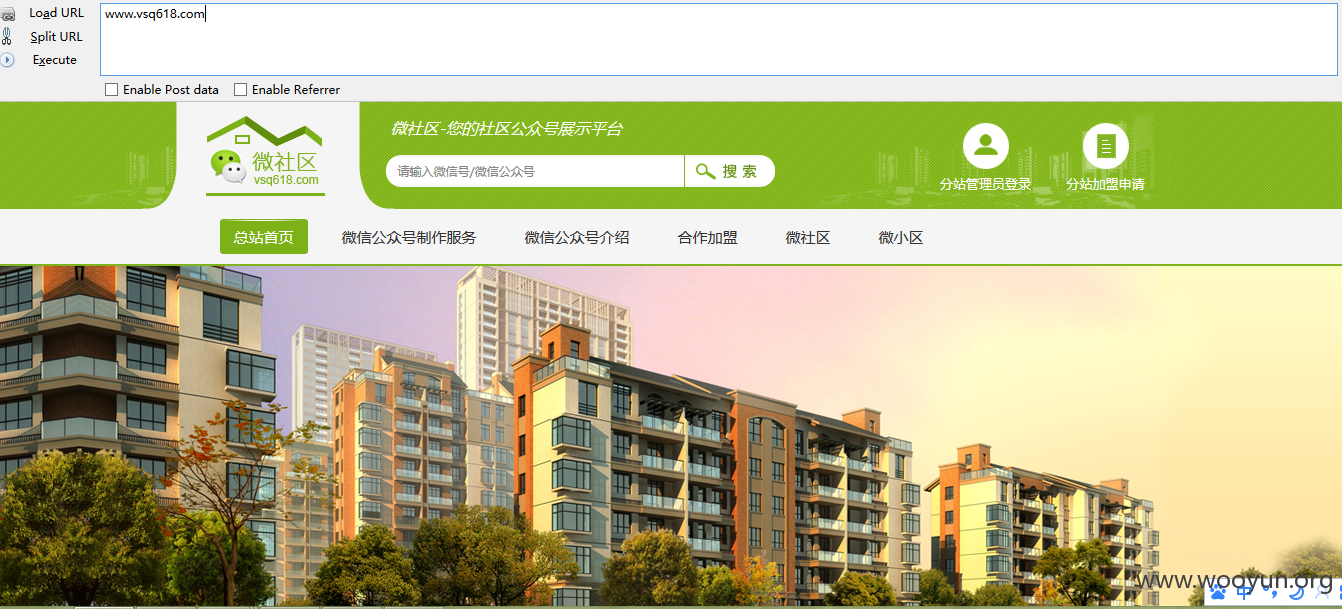

打开是这样的

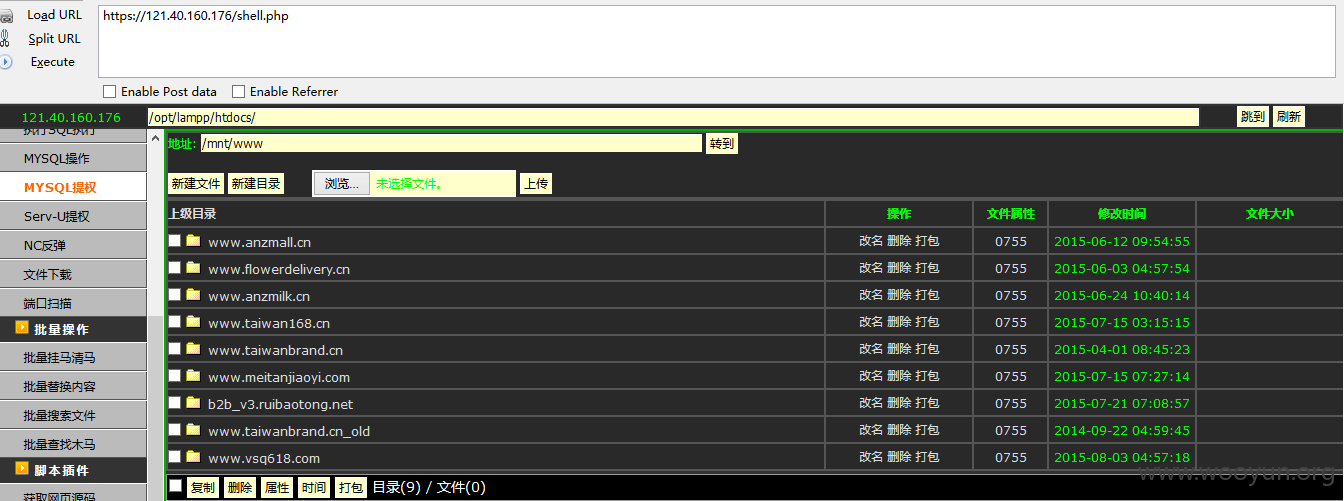

那就到处找找web的根目录,结果……

一个个试试看……

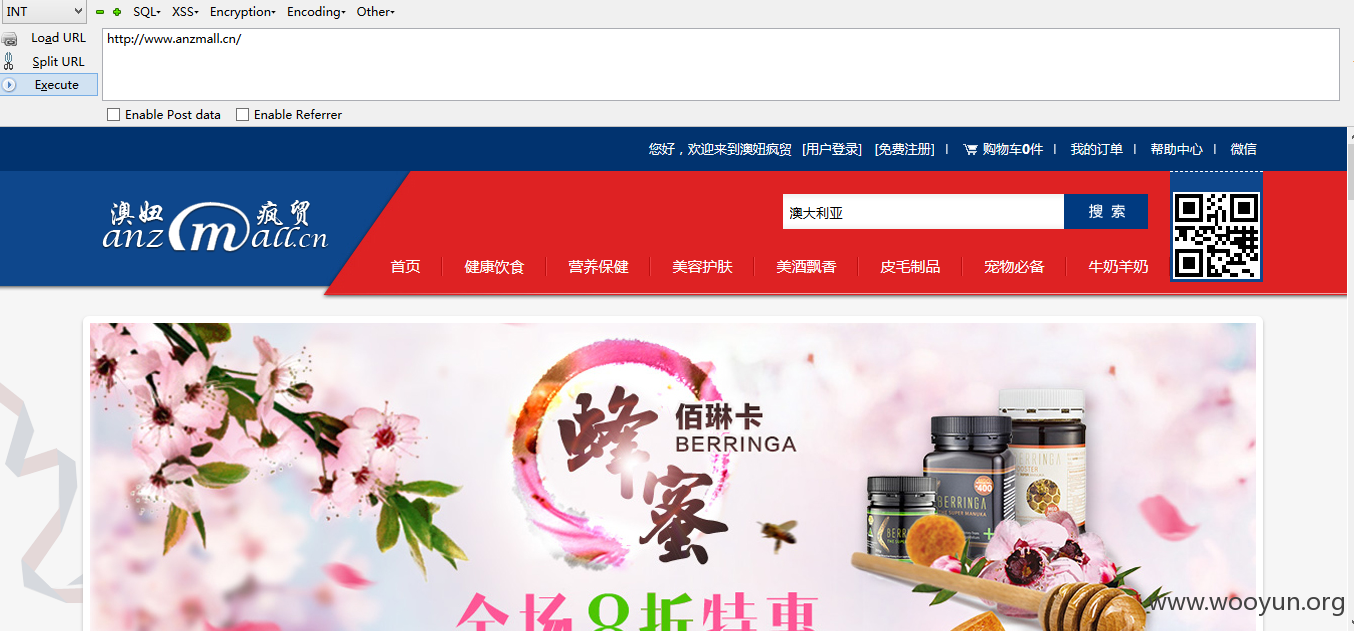

澳妞疯贸

澳妞二奶 二奶?原来是牛奶

宝岛自由行 是不是可以免费去台湾旅游了?

台湾商品批发网

煤炭交易网

微社区

漏洞证明:

看完了,我们得确定这是谁的服务器呢?在网站的底部都找到了相同的厂商:瑞宝通(厦门)信息科技有限公司。应该是一家做网站开发的企业,这回也算是坑了不少厂商了。不知道这次漏洞对他们有什么影响。希望没有,不然就是我坑了。

修复方案:

你们专业。

版权声明:转载请注明来源 0error-0warning@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-11-20 14:25

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。

最新状态:

暂无