漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152361

漏洞标题:惠众财富从一个任意重置密码到一个会员用户最终蔓延至GetShell(神奇之旅)

相关厂商:惠众财富

漏洞作者: 牛 小 帅

提交时间:2015-11-06 16:45

修复时间:2015-12-25 10:34

公开时间:2015-12-25 10:34

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-06: 细节已通知厂商并且等待厂商处理中

2015-11-10: 厂商已经确认,细节仅向厂商公开

2015-11-20: 细节向核心白帽子及相关领域专家公开

2015-11-30: 细节向普通白帽子公开

2015-12-10: 细节向实习白帽子公开

2015-12-25: 细节向公众公开

简要描述:

只为最佳思路奖!!!

详细说明:

1.先看看大牛zhe的app思路

2.那么pc端呢,会不会也存在这个漏洞

先来找回密码页面

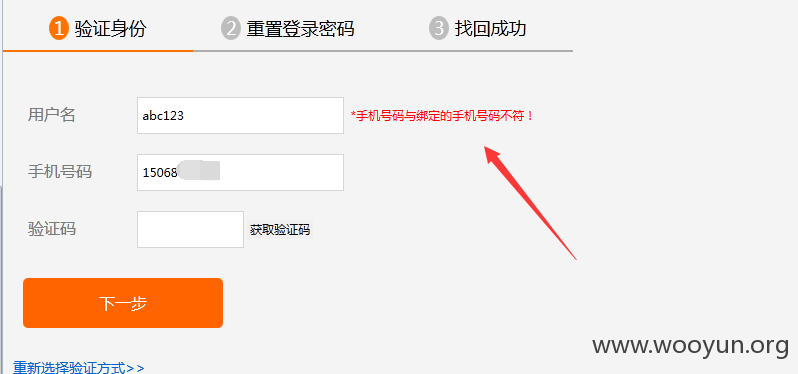

好奇葩,居然有两个验证,一个是用户名验证有没有注册,而是填写手机号,会匹配和帐号的关系,假如匹配不到,就不能获取验证码

3.那么是不是没办法了呢?

进行简单遍历,发现adc123帐号是存在的

想了一想,可以伪造手机号进行欺骗吗,看看是哪里进行判断

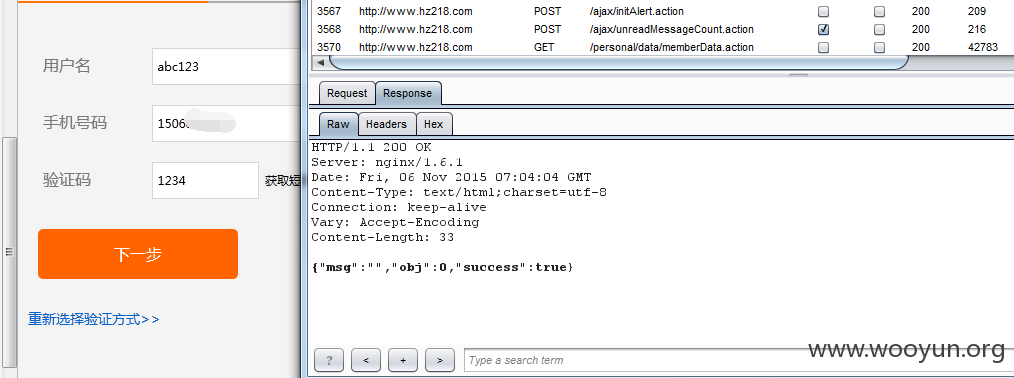

看看返回包,可以动动手脚

鸡冻了一下,改为true

看着已发送验证码,真是嗨皮

是不是开心的太早额,手机过了1分钟都没验证码,估计是系统后台校验了匹配手机号,失败告终

4.那么放弃了吗?

那是不可能的,男人不能轻言放弃

神奇的逆转

突发奇想,直接绕过手机号,绕过验证码

依旧抓包,改为true

是不是很惊喜,到了重置密码页面,好开心

重置为123456

完成了这一步,其实更紧张了,我担心会不会只是自慰方式,因为有时候确实会出现自慰的情况

那么登入试试吧

哈哈,开心

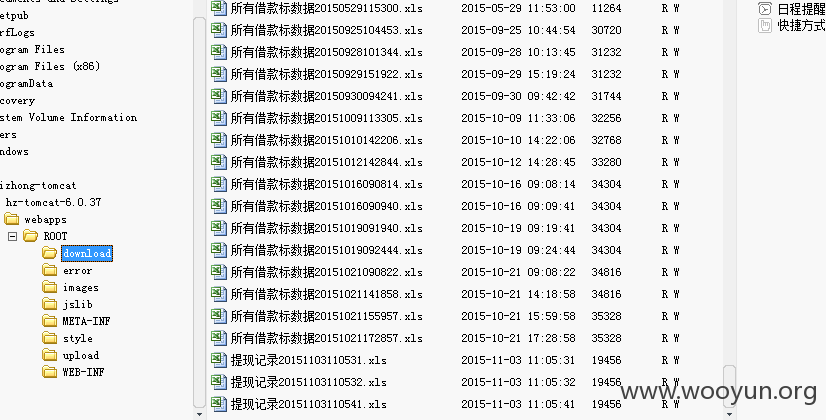

进去一看,身份证,电话号码,邮箱都是明文,好可怕

5.接下来,我又看到头像可以上传,是不是可以getshell呢??

找一个png图片,php马

截断为php后上传

地址:

很嗨皮的上菜刀

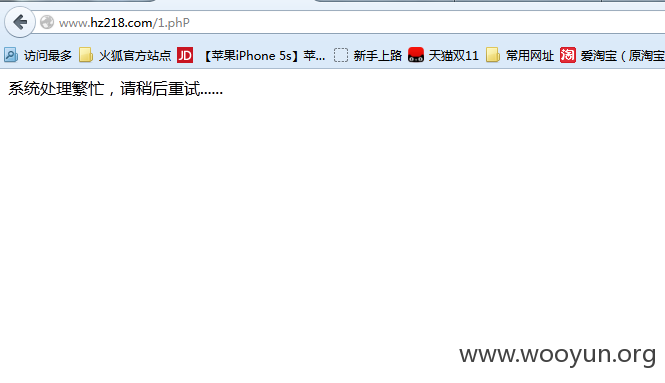

妈呀,这是什么原因 好烦啊

更换目录试试

还是不行呀

哈哈 门口发呆了一会儿,什么玩意

继续干

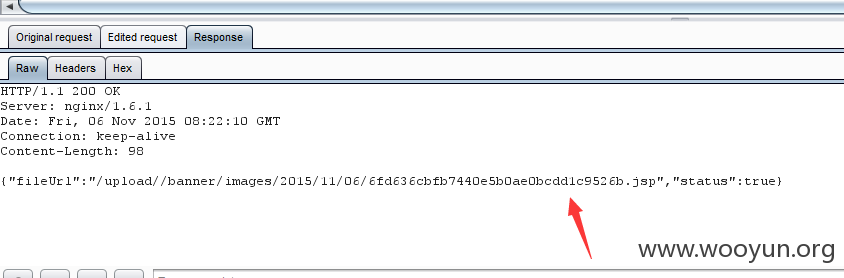

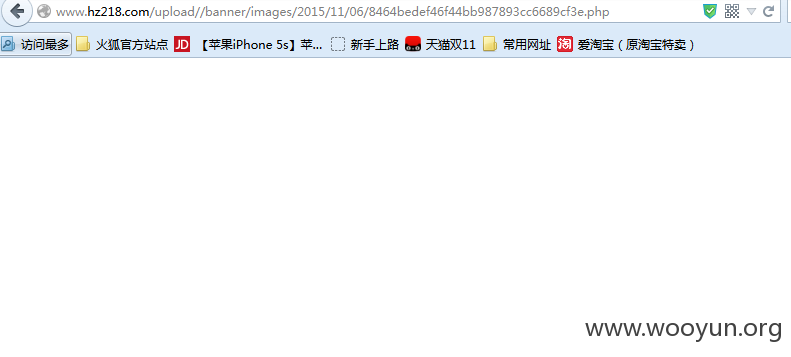

我去zone逛了一大圈,想了想,用jsp吧

用大牛园长的jsp一句话,密码023

我选择上传,ok,返回路径

访问试试吧,好激动好紧张

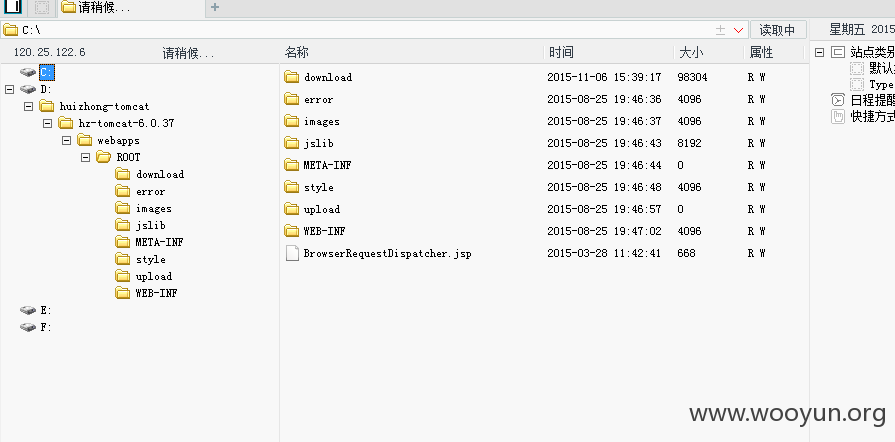

这一会儿我哭了哈哈,黄天不负有心人

在证明一下哈,泄漏大量敏感数据

漏洞证明:

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-11-10 10:33

厂商回复:

暂未建立与网站管理单位的直接处置渠道,待认领。

最新状态:

暂无

![9UIDF4Y`]VHO7UNEN@{@Q)P.png](http://wimg.zone.ci/upload/201511/06150007f3641f4d8572450b32cc1391b9f21e33.png)

![6V5DHO`VIRH$6]S`T4@3BCM.png](http://wimg.zone.ci/upload/201511/06150029bf5a19466cf44135fe1574433e43bcb8.png)

![)MII]$EINFQPU]4HSRT6IG1.png](http://wimg.zone.ci/upload/201511/06150053b66d02ca7255e7988b94aaca8e9eea15.png)

![Z(47W8XVCWSI~]9DR3F5DV1.png](http://wimg.zone.ci/upload/201511/061501300bd8f4f1989f0e4b15f0db09f135b2b1.png)

![5O8L%~FC4V]L`9)3PA@{FD7.png](http://wimg.zone.ci/upload/201511/0615081096cd9314208da71d9eafd6d2c2268e5e.png)

![X8$ZW0CZ%$IYNK]F}7YTP55.png](http://wimg.zone.ci/upload/201511/06150916b188401277828f3b0d37b70ed4a88cdf.png)

![VZ4$}08(]{37P_U]%B6(Q_U.png](http://wimg.zone.ci/upload/201511/0615214938046c7d139c948c4a2371d715851471.png)

![}]X}W9~LI~]4191P@FDK_7U.png](http://wimg.zone.ci/upload/201511/061523376266e7388db88596e988784126d1e944.png)