漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151541

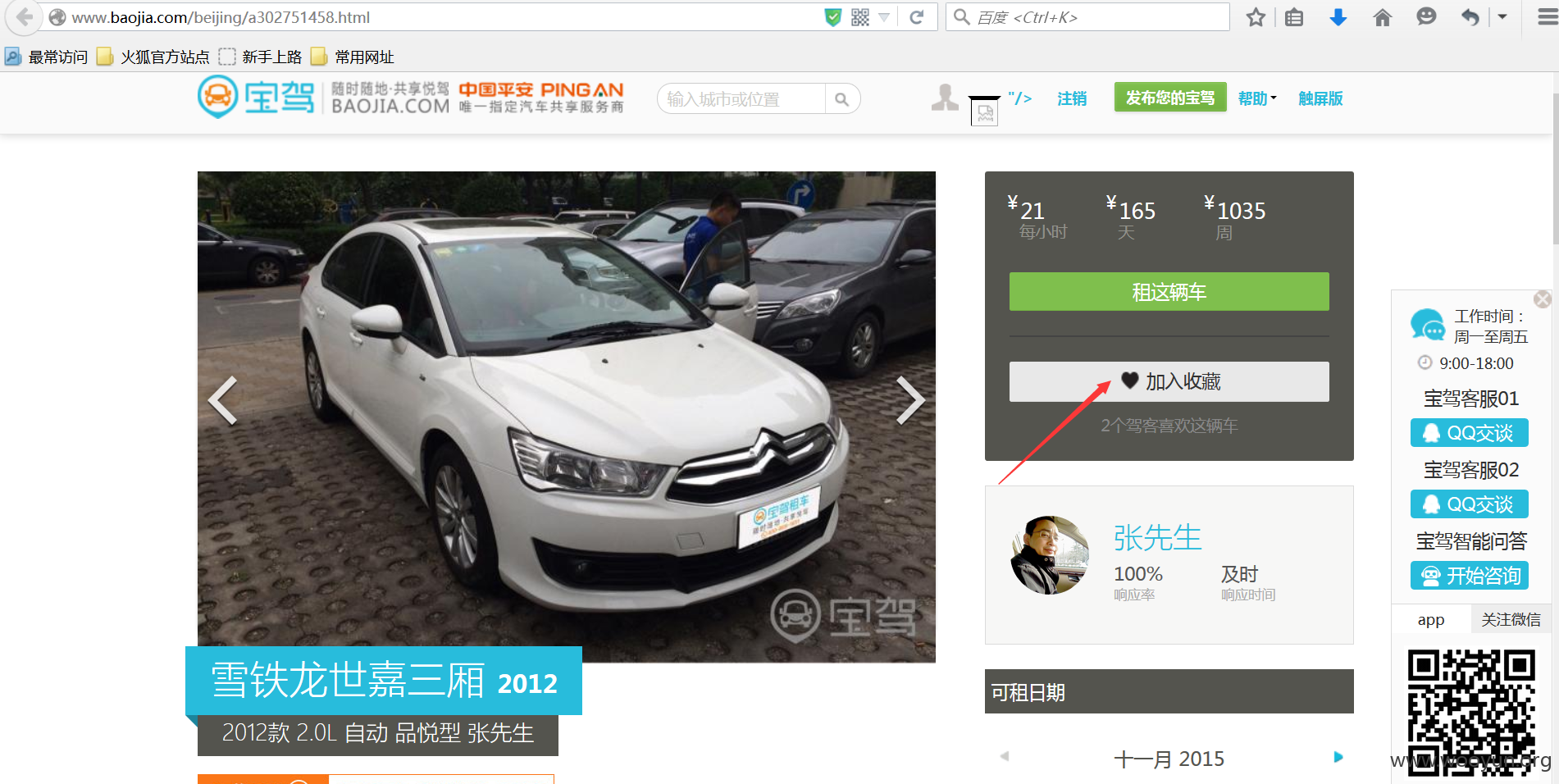

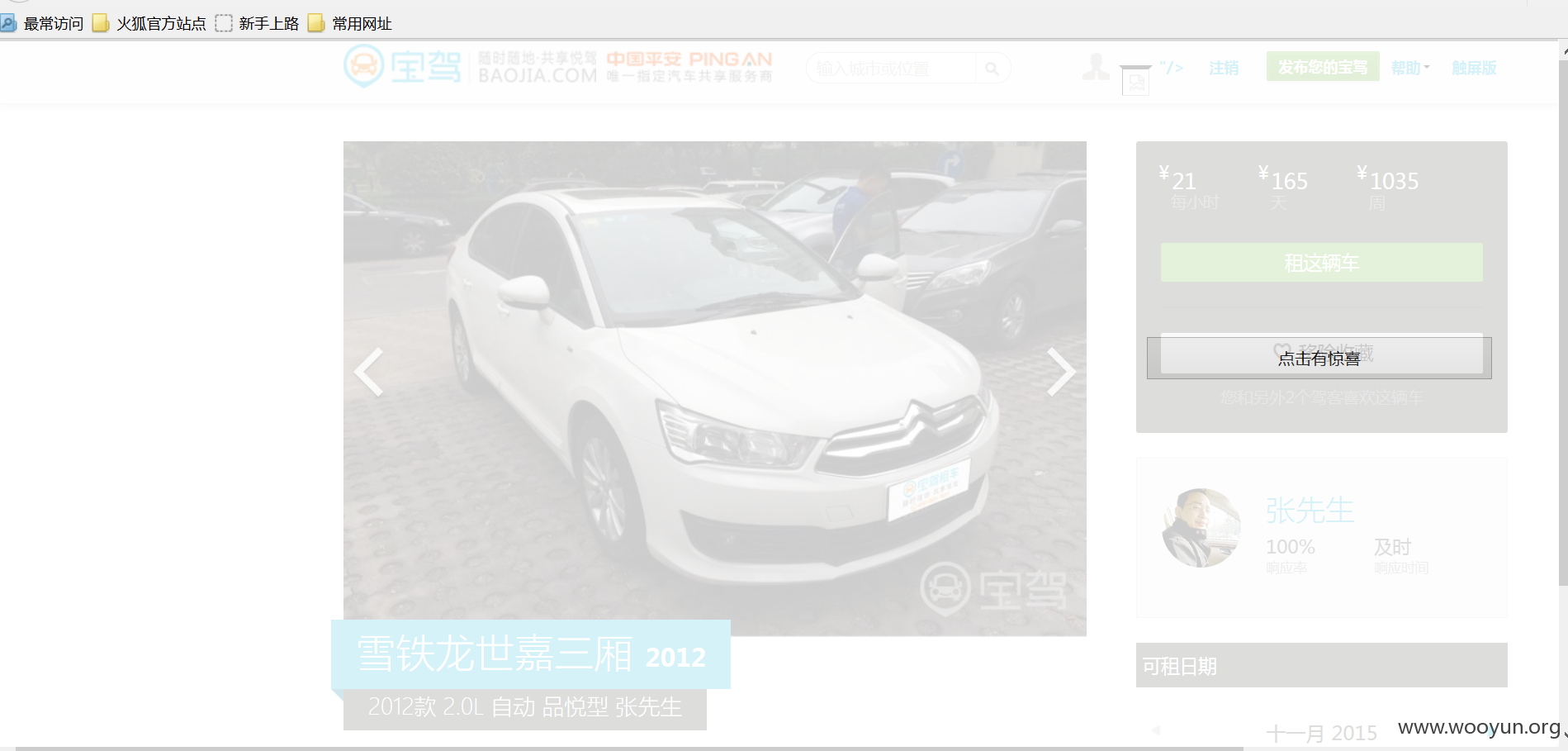

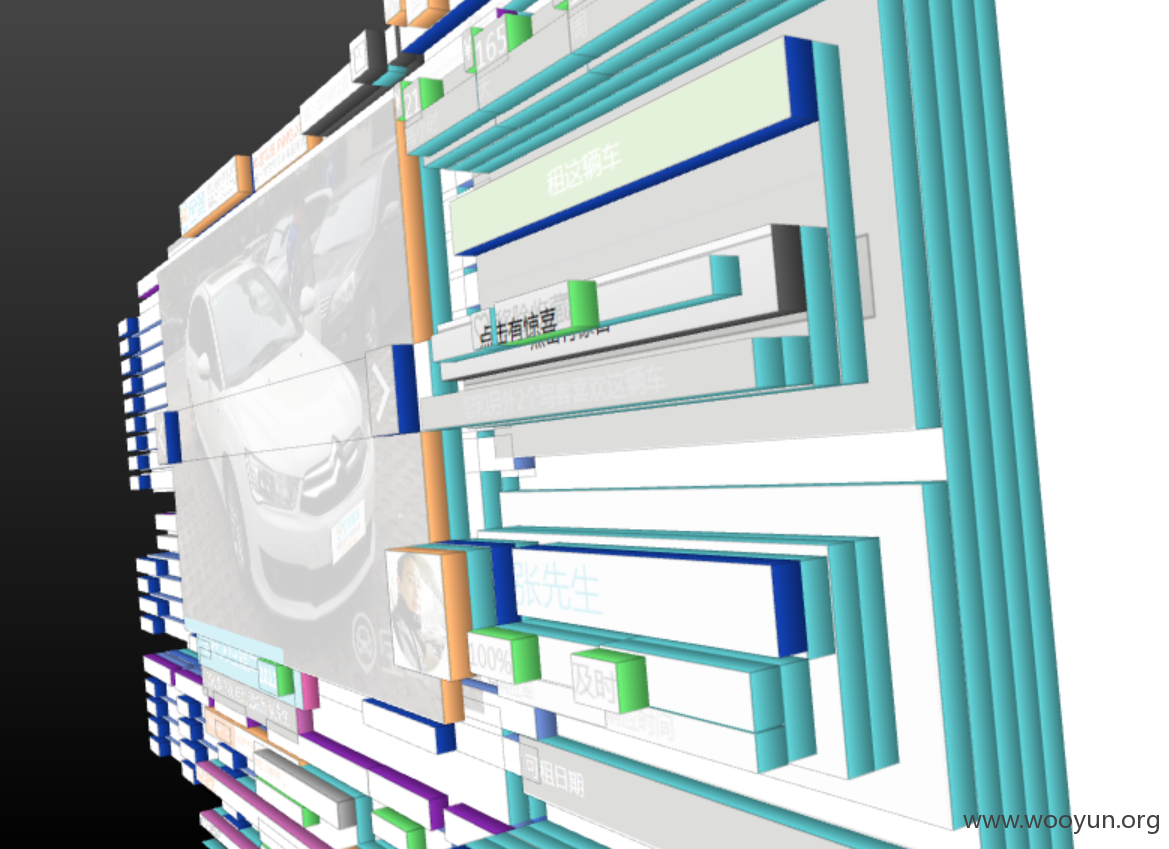

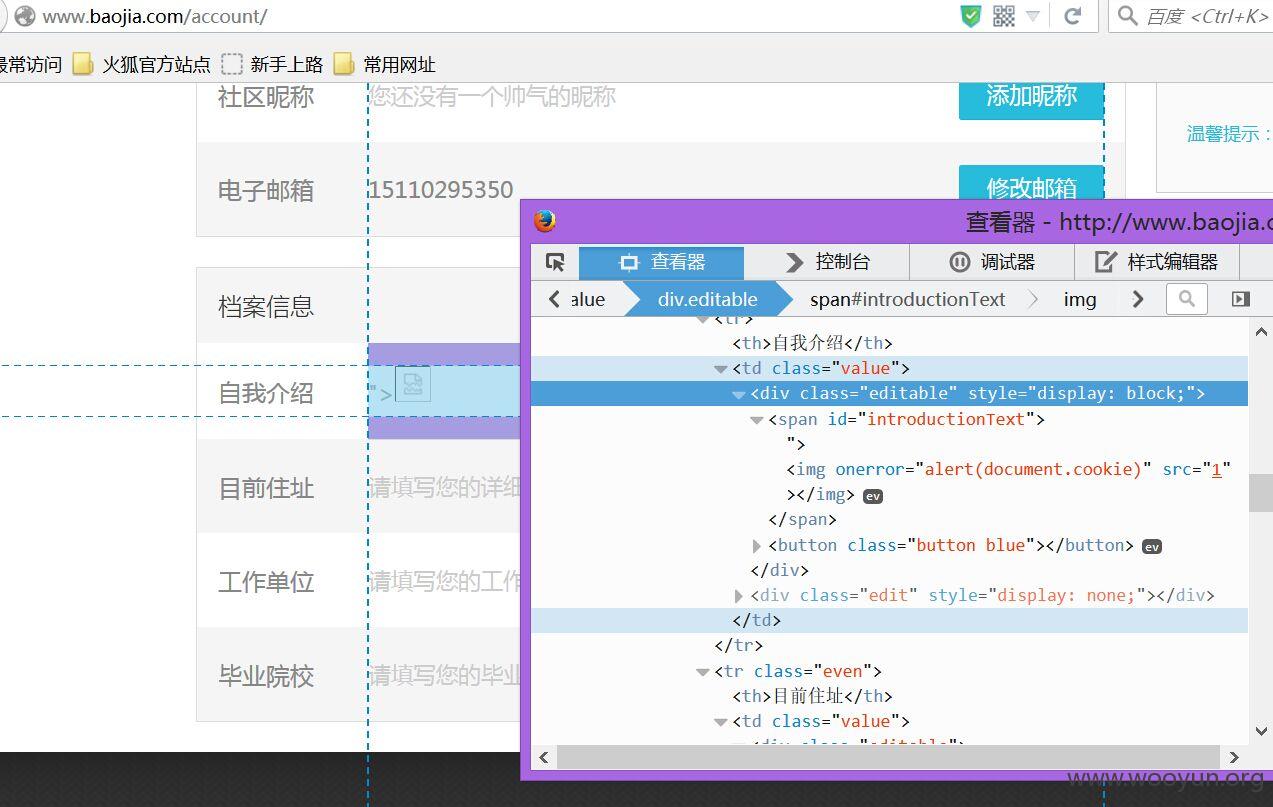

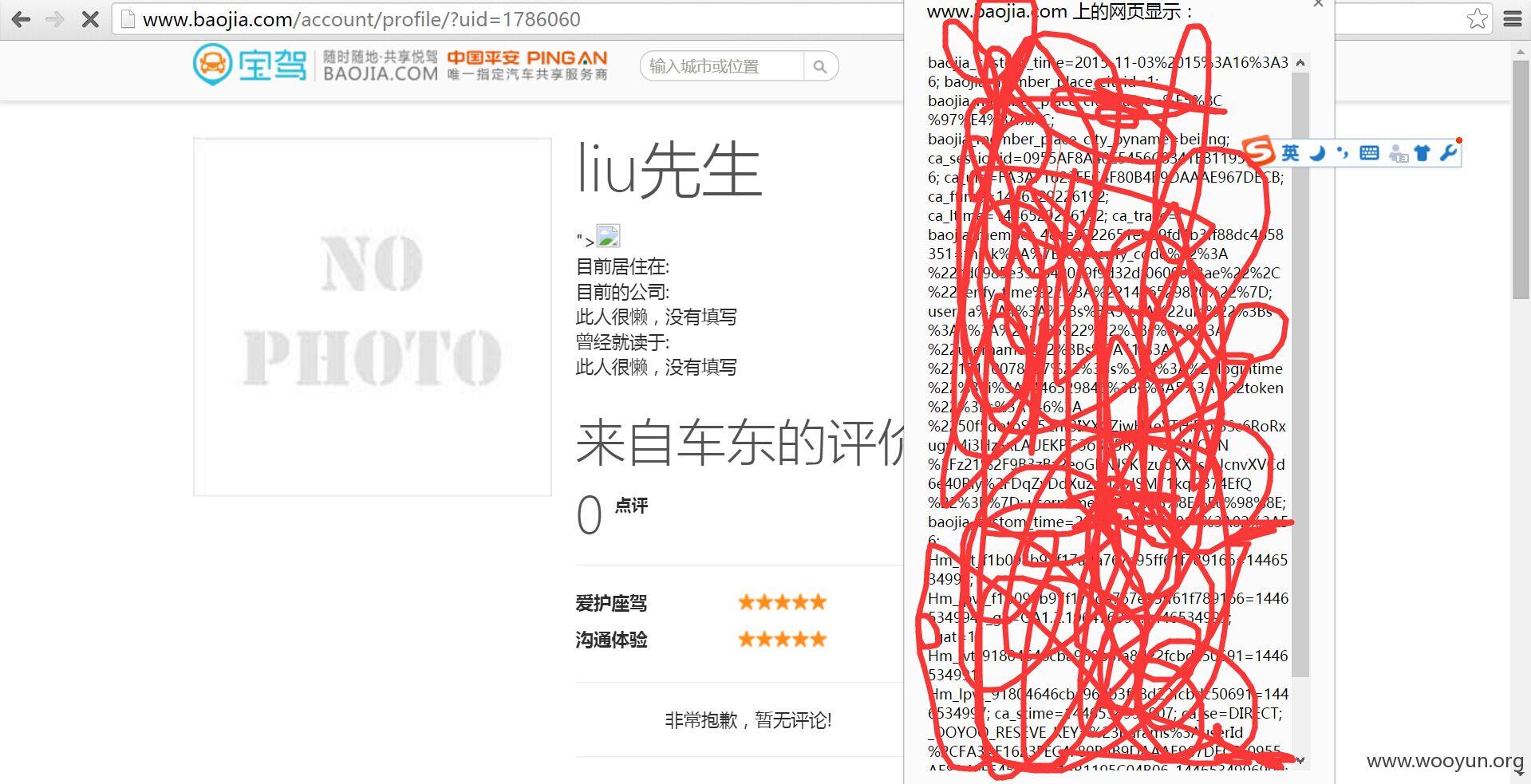

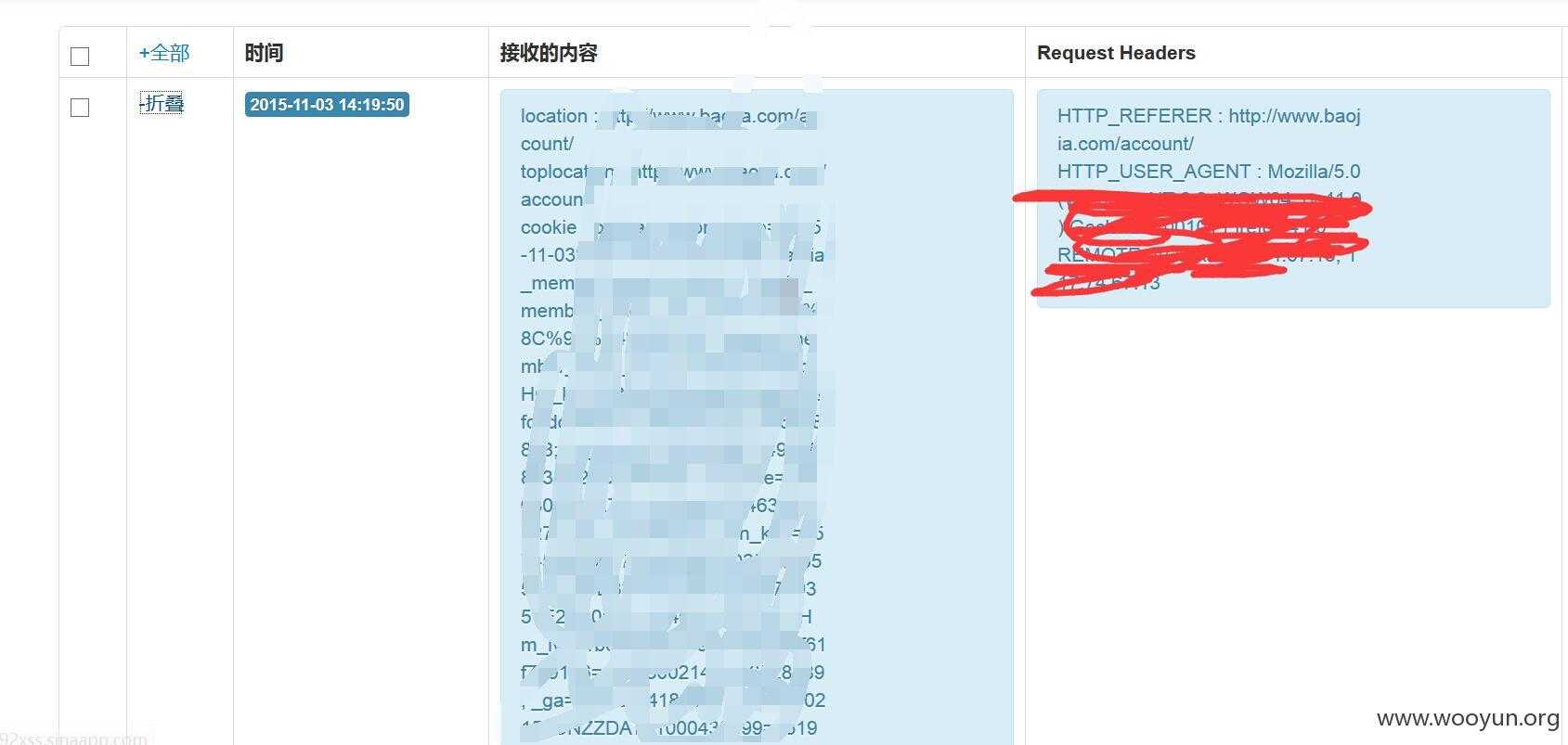

漏洞标题:宝驾网某功能点击劫持及存储XSS

相关厂商:宝驾(北京)信息技术有限公司

漏洞作者: diguoji

提交时间:2015-11-03 17:32

修复时间:2015-12-20 16:46

公开时间:2015-12-20 16:46

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-03: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经确认,细节仅向厂商公开

2015-11-15: 细节向核心白帽子及相关领域专家公开

2015-11-25: 细节向普通白帽子公开

2015-12-05: 细节向实习白帽子公开

2015-12-20: 细节向公众公开

简要描述:

宝驾(北京)信息技术有限公司成立于2014年3月,总部位于北京。这是一个值得信赖的自驾汽车租赁社区,在这里人们可以通过网站或手机发布、挖掘和预订全国各地的独特车源。通过互联网,帮助人们更好地分享和分配闲置汽车资源,无论用户的预算是多少,无论用户想去中国的哪个角落,都能在宝驾找到最独一无二的当地驾行。

详细说明:

漏洞证明:

修复方案:

版权声明:转载请注明来源 diguoji@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-11-05 16:44

厂商回复:

如不是宝驾用户,即使访问也无意义;即使是宝驾用户,也要访问固定连接才有可能被抓取cookie,难度较大

最新状态:

暂无