漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0149595

漏洞标题:兰州大学第二临床医学院xss漏洞及后台弱口令漏洞

相关厂商:兰州大学第二临床医学院

漏洞作者: 路人甲

提交时间:2015-10-26 17:27

修复时间:2015-12-14 16:44

公开时间:2015-12-14 16:44

漏洞类型:服务弱口令

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-26: 细节已通知厂商并且等待厂商处理中

2015-10-30: 厂商已经确认,细节仅向厂商公开

2015-11-09: 细节向核心白帽子及相关领域专家公开

2015-11-19: 细节向普通白帽子公开

2015-11-29: 细节向实习白帽子公开

2015-12-14: 细节向公众公开

简要描述:

兰州大学第二临床医学院官网存在xss漏洞,其网站"廉政风险防控系统入口二"站点后台弱口令

详细说明:

兰州大学第二临床医学院官网在线留言->咨询->发言主题可发表评论,存在xss漏洞,但是评论内容还需要管理员审批后显示。若攻击者发表长篇回复内嵌xss可能会被管理员审批通过危害其他访问用户;xss测试页面:http://**.**.**.**/Item/18860.aspx

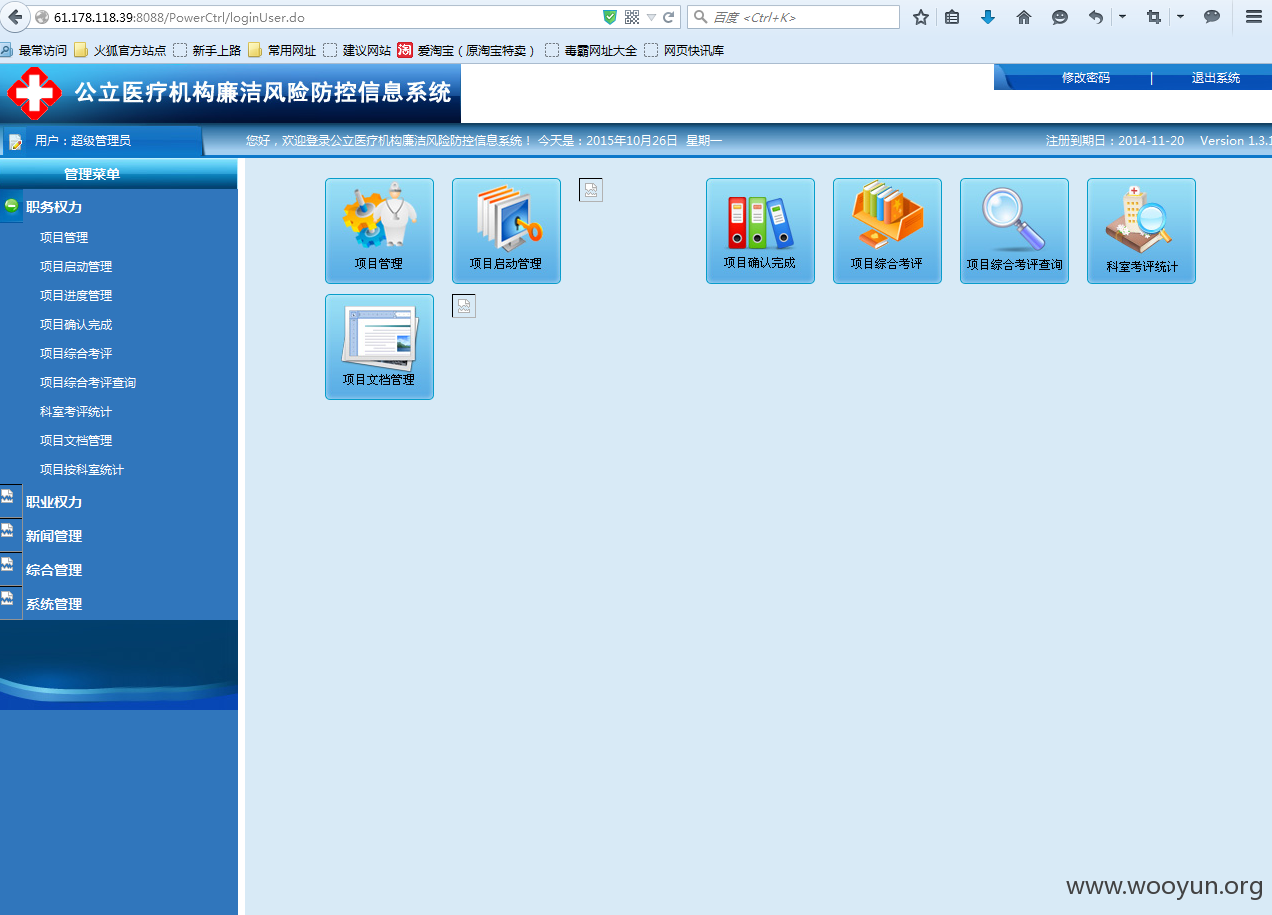

兰州大学第二临床医学院官网->廉政风险防控系统入口二进入公立医疗机构廉洁风险防控信息系统后有后台登录框,登录无验证码和登录次数的限制,且存在密码是弱口令:用户名(admin),密码(admin)。登录页面:**.**.**.**:8088/PowerCtrl/indexzwql.do

进入后台可随意修改网站新闻页面等,可方便挂马,修改网站设置信息,危害较严重。

漏洞证明:

修复方案:

评论框代码修复xss,过滤特殊字符

后台登录修复添加验证码和错误登录次数

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:9

确认时间:2015-10-30 16:43

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT下发给赛尔教育,由其后续协调网站管理单位处置。

最新状态:

暂无