漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0146359

漏洞标题:海康威视某平台爆破绕过已进入后台,后台还能越权,任意文件上传

相关厂商:海康威视

漏洞作者: 路人甲

提交时间:2015-10-13 11:48

修复时间:2015-11-28 10:52

公开时间:2015-11-28 10:52

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:15

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-13: 细节已通知厂商并且等待厂商处理中

2015-10-14: 厂商已经确认,细节仅向厂商公开

2015-10-24: 细节向核心白帽子及相关领域专家公开

2015-11-03: 细节向普通白帽子公开

2015-11-13: 细节向实习白帽子公开

2015-11-28: 细节向公众公开

简要描述:

海康威视某平台爆破绕过已进入后台,后台还能越权

详细说明:

WooYun: 海康威视某接单平台设计缺陷存在爆破风险(有成功证明信息)

这是上一个漏洞

可以看到厂商已经修复了

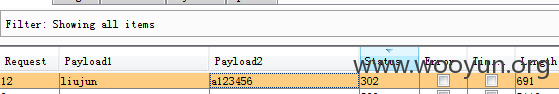

收集上一个漏洞爆破存在的用户名

wangchang

wanglei

huangwei

wangwei

wanglong

liujun

等等

密码就稍微复杂一点

直接爆破出liujun的密码 a123456

所以,就是123456的弱密码加点字母就是增强了复杂度?

不管了,登陆进去后,用户权限比较低吧,仅有一些工单处理

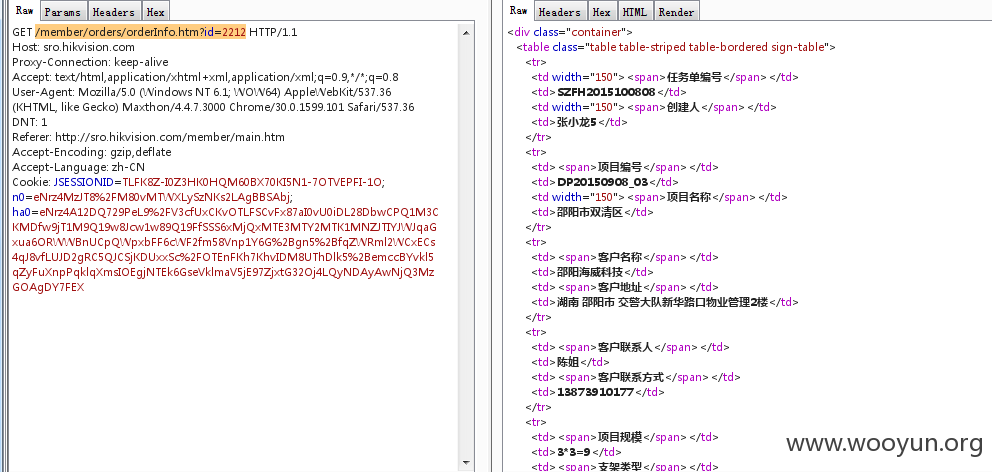

随便点击一个工单,抓包

请求是/member/orders/orderInfo.htm?id=2212

遍历id可以看到其他人的工单

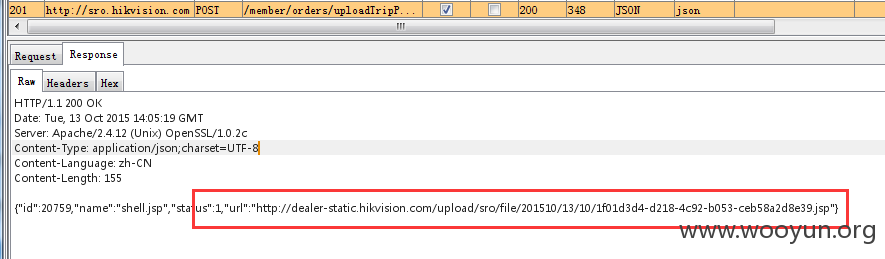

在报告单的处理反馈处,可以上传图片,此处任意文件上传,直接上传jsp文件

不过可能是传到文件服务器上,无法执行,不过还是个问题吧

该页的交通费录入,故障录入,均存在越权,可录入其他工单信息

其他还请自查

漏洞证明:

见详细描述

修复方案:

要真的去修复哦~

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

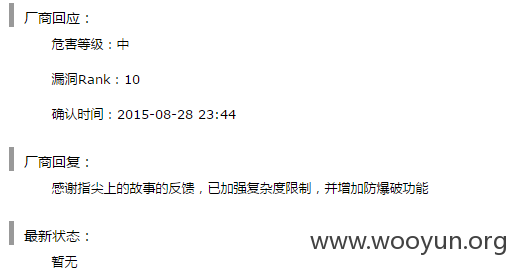

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-10-14 10:51

厂商回复:

感谢您的反馈,已通知用户修改弱密码,并通知开发人员修改逻辑代码。

最新状态:

暂无