漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145947

漏洞标题:YYJIACMS v3.2 正式版存在奇葩类后门缺陷可直接添加管理员

相关厂商:yyjia.com

漏洞作者: 路人甲

提交时间:2015-10-12 14:21

修复时间:2016-01-11 15:32

公开时间:2016-01-11 15:32

漏洞类型:默认配置不当

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-12: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-15: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-12-06: 细节向核心白帽子及相关领域专家公开

2015-12-16: 细节向普通白帽子公开

2015-12-26: 细节向实习白帽子公开

2016-01-11: 细节向公众公开

简要描述:

应用+(YYjiacms)应用市场建站系统,是一款基于云技术的多平台移动智能建站系统,是应用+团队持续一年多研发倾心打造的诚意之作。简单易用,低技术门槛,无需懂任何程序设计语言,新手也能快速上手,3分钟即可完成一个应用市场下载站。

YYjia应用市场网站系统页面设计精美,用户访问体验超级好,对搜索引擎收录友好,整站静态,访问速度快,后台傻瓜式操作,智能简单,是建立一个app应用下载站最佳程序。

详细说明:

下载地址:

http://**.**.**.**/soft/34970.htm

这个地方是比较流行的源码下载站

下载的人数很多

文件:

/isadmin.php

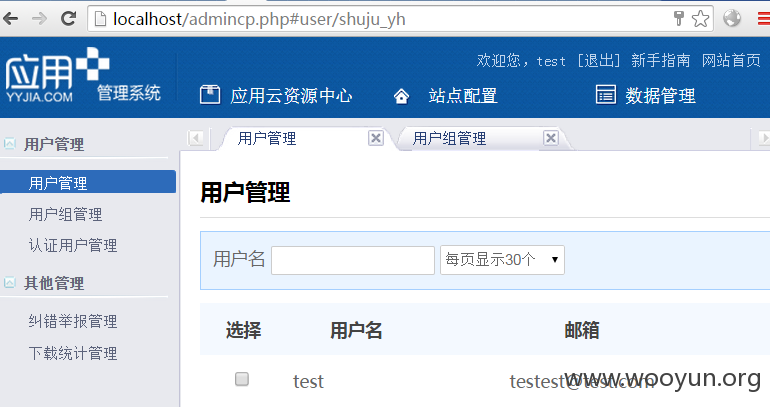

通过传入key和username可直接将普通用户设置为管理员

代码:

程序默认安装完以后,数据库里是没有这个key的数据存在的。

所以key不用传,默认为空,可以直接bypass

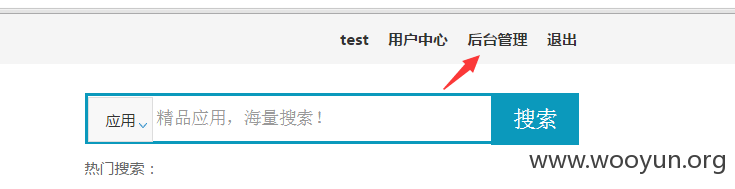

随便注册一个用户,比如test,传入username=test

直接提权成功

初步猜测这个isadmin.php是因为yyjiacms的模式是把安卓app内容通过云端分发给安装了yyjiacms的网站,而入库需要经过用户系统的验证流程,这个接口就用来给云端采集账号提升权限用的。(另外一个奇葩用法就是管理员如果账号密码忘记了,记得key的话,可以用这个来找回 = = ,最糟糕的用法就是被别人拿来直接提权了)

即便key这个值存在,这种设计思路也有点奔放,如果yyjia主站被拿下,等于所有的待分发站点也一起被搞定了。或者通过猜解key这个值也可以直接提权。

漏洞证明:

修复方案:

如果key为空则这个接口不可用

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-10-12 14:25

厂商回复:

谢谢对我们产品的关注和建议

最新状态:

暂无