漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0145519

漏洞标题:融通基金Android客户端存在账号密码等用户敏感信息泄露

相关厂商:融通基金

漏洞作者: 大头鬼

提交时间:2015-10-13 17:17

修复时间:2015-11-27 17:18

公开时间:2015-11-27 17:18

漏洞类型:用户敏感数据泄漏

危害等级:中

自评Rank:10

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-13: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-11-27: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

这是第二次提交这个app的漏洞。上一次乌云审核没通过,说“明文通信属于行业问题”,我再次解释一下,我提的这个问题不是通信报文数据明文的问题,而是本地调试信息输出的问题,系统乌云仔细审核漏洞。

详细说明:

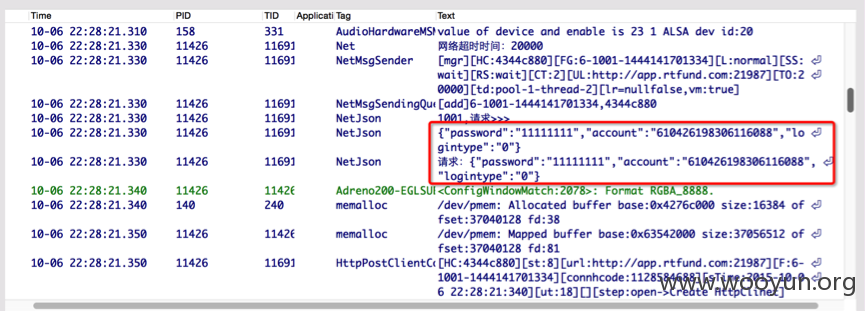

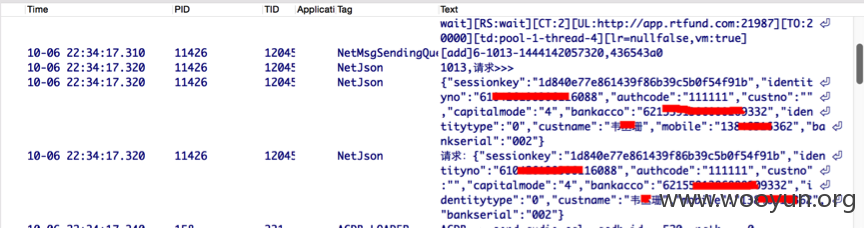

客户端运行时输出的调试信息泄露账号密码等用户敏感信息泄露

漏洞证明:

1.客户端基本信息:

下载地址:http://**.**.**.**/app/

apk : com.szkingdom.mobilephone.gphone, 15, 1.0.6, 融通基金

apkmd5: e12e675b4a900f80039d35022c8e0e54

证书 :

certmd5: edd32d6ed715e15f6bc335cdd26e5213

issuer: C=86, ST=广东, L=深圳, O=深圳市金慧盈通数据服务有限公司, OU=深圳市金

慧盈通数据服务有限公司, CN=深圳市金慧盈通数据服务有限公司

subject: C=86, ST=广东, L=深圳, O=深圳市金慧盈通数据服务有限公司, OU=深圳市

金慧盈通数据服务有限公司, CN=深圳市金慧盈通数据服务有限公司

2.漏洞证明:

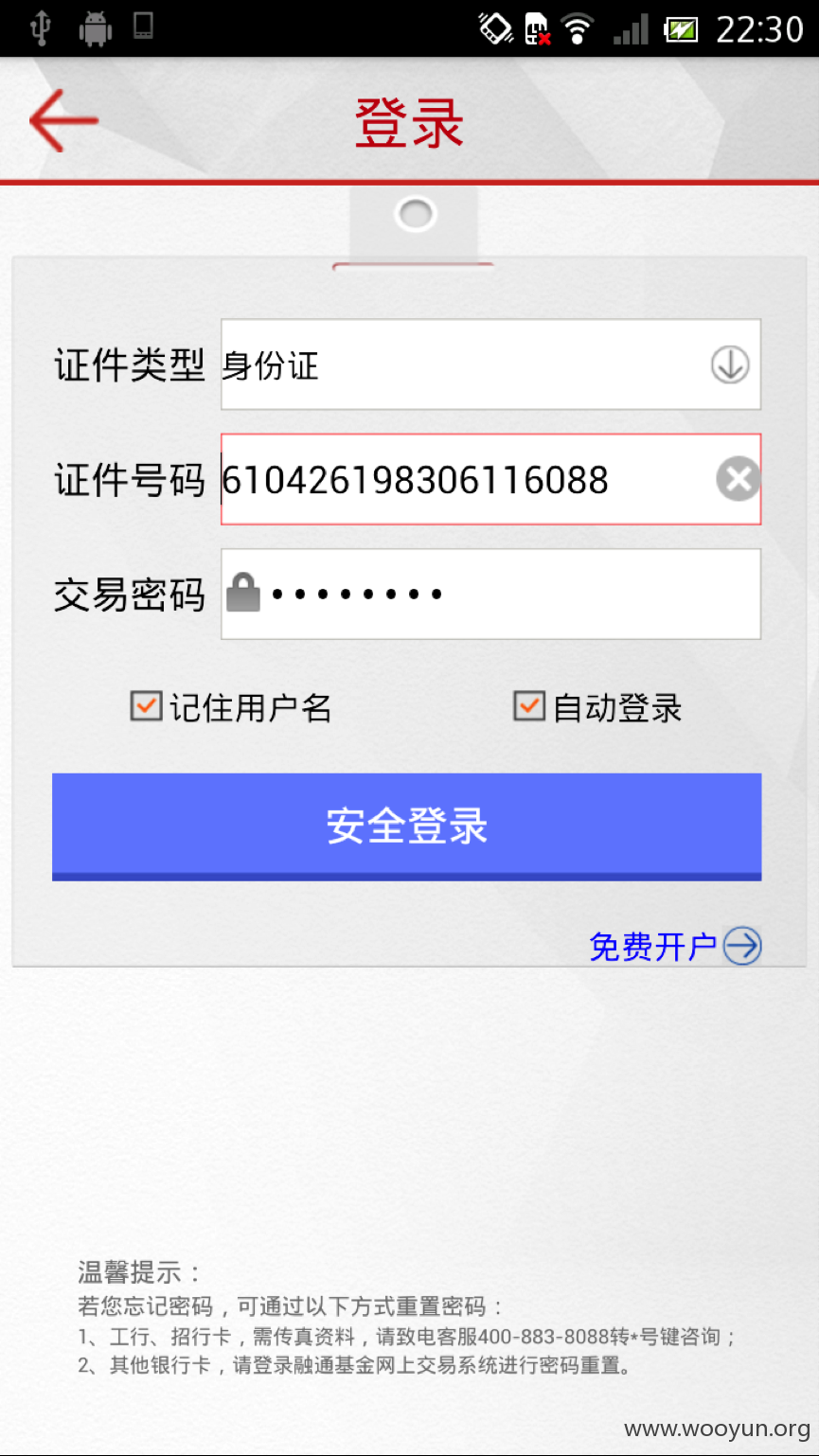

使用客户端进行账户登录:

使用DDMS的logcat查看客户端输出的调试信息:

使用DDMS的logcat查看客户端账户注册时输出的调试信息:

修复方案:

清除调试信息输出代码

版权声明:转载请注明来源 大头鬼@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝