漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0144348

漏洞标题:测试华润医疗某省分公司结构安全性(主站、客服、邮局系统沦陷/可内网漫游)

相关厂商:华润医疗集团有限公司

漏洞作者: 路人甲

提交时间:2015-10-01 09:29

修复时间:2015-11-22 10:36

公开时间:2015-11-22 10:36

漏洞类型:成功的入侵事件

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-10-01: 细节已通知厂商并且等待厂商处理中

2015-10-08: 厂商已经确认,细节仅向厂商公开

2015-10-18: 细节向核心白帽子及相关领域专家公开

2015-10-28: 细节向普通白帽子公开

2015-11-07: 细节向实习白帽子公开

2015-11-22: 细节向公众公开

简要描述:

还依稀记得那年夏天刚接触渗透的时候

进谷歌 找注入 没注入 就旁注 。。。

详细说明:

节前闲来无事翻翻漏洞,找到前辈发的 WooYun: 华润广东医药有限公司客服系统存在SQL注入

你们运维貌似给补了,看了下同服的站

主站,客服,邮局的站都在一个服务器,就顺手来渗透一发

既然那个站的注入已经补了,就旁注呗

http://www.willsonye.com/ 不知道为什么服务器会有这个站

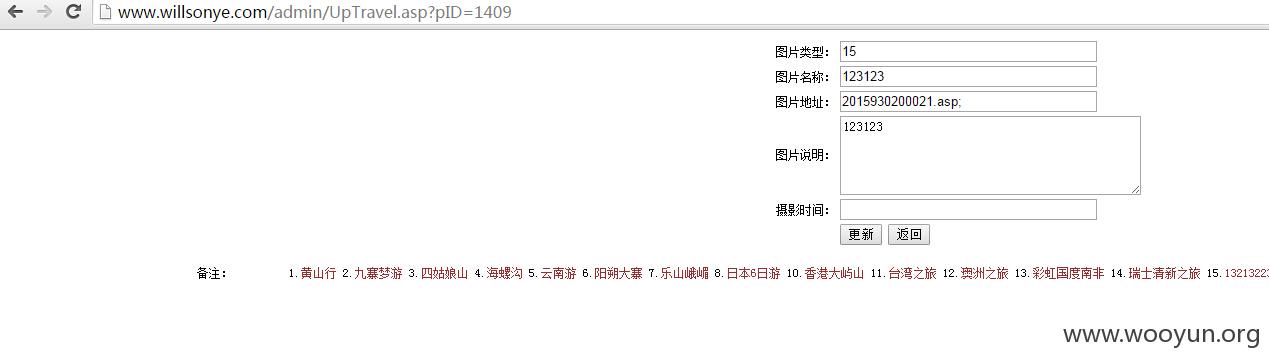

http://www.willsonye.com/ShowTutorial.asp?tID=202 找到注入点,注出管理直接登录

找到上传点,iis6.0的解析漏洞拿到shell

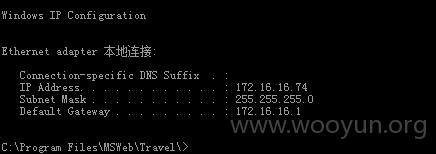

可内网渗透

方便狗哥他们审核,留个txt证明一下

http://mail.gdzhongjian.com/wooyun.txt 邮局

http://subcompany.crgdpharm.com/wooyun.txt 客服

http://www.crgdpharm.com/wooyun.txt 主站

点到为止,数据库神马的没有看,剩下的你们自己查查吧

漏洞证明:

节前闲来无事翻翻漏洞,找到前辈发的 WooYun: 华润广东医药有限公司客服系统存在SQL注入

你们运维貌似给补了,看了下同服的站

主站,客服,邮局的站都在一个服务器,就顺手来渗透一发

既然那个站的注入已经补了,就旁注呗

http://www.willsonye.com/ 不知道为什么服务器会有这个站

http://www.willsonye.com/ShowTutorial.asp?tID=202 找到注入点,注出管理直接登录

找到上传点,iis6.0的解析漏洞拿到shell

可内网渗透

方便狗哥他们审核,留个txt证明一下

http://mail.gdzhongjian.com/wooyun.txt 邮局

http://subcompany.crgdpharm.com/wooyun.txt 客服

http://www.crgdpharm.com/wooyun.txt 主站

点到为止,数据库神马的没有看,剩下的你们自己查查吧

修复方案:

先过节吧

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-10-08 10:34

厂商回复:

感谢提交

最新状态:

暂无