漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141319

漏洞标题:Hisilicon K3 soc camera ISP driver 拒绝服务漏洞

相关厂商:华为技术有限公司

漏洞作者: 路人甲

提交时间:2015-09-15 18:46

修复时间:2015-12-17 09:58

公开时间:2015-12-17 09:58

漏洞类型:拒绝服务

危害等级:中

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-15: 细节已通知厂商并且等待厂商处理中

2015-09-18: 厂商已经确认,细节仅向厂商公开

2015-09-21: 细节向第三方安全合作伙伴开放(绿盟科技、唐朝安全巡航)

2015-11-12: 细节向核心白帽子及相关领域专家公开

2015-11-22: 细节向普通白帽子公开

2015-12-02: 细节向实习白帽子公开

2015-12-17: 细节向公众公开

简要描述:

Hisilicon K3 soc camera ISP driver 海思摄像头驱动使用在多款华为手机里,偶然发现驱动的 k3_isp_enum_framesizes 和 k3_isp_enum_frameintervals 函数没有正确检测变量,对于拥有 system 或者 camera 权限的用户进程,可以打开 /dev/video0 设备并调用ioctl 造成系统崩溃

详细说明:

经过测试,32位和64位的若干设备都存在该漏洞。

设备型号:华为p7:

设备型号:华为p8青春版 :

==

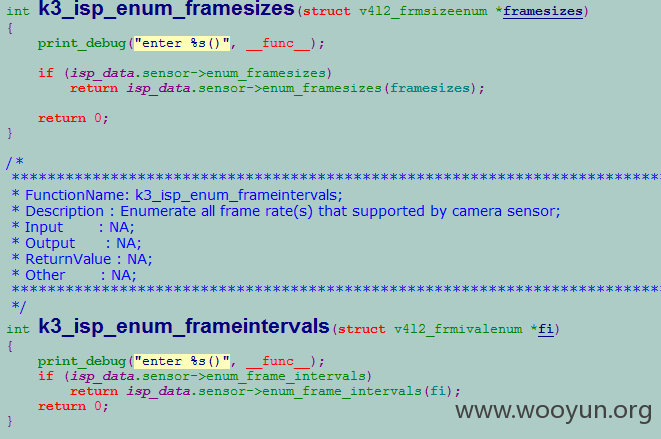

代码路径: kernel/drivers/media/platform/ovisp22/capture/isp_for_misp/mini_k3_isp.c

和

kernel/drivers/media/platform/ovisp22/capture/isp/k3_isp.c

函数:

漏洞证明:

修复方案:

略

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-09-18 09:56

厂商回复:

感谢白帽子对华为公司安全的关注,我们已经将这个漏洞通知了产品团队,他们会尽快修复。

最新状态:

2015-12-17:目前该漏洞已发布了相关安全预警和修复补丁。再次感谢各位白帽子对华为公司安全的关注。