漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0141164

漏洞标题:fuzzing大法好之再次进入华为内部系统(邮件/聊天记录/妹子侧漏)

相关厂商:华为技术有限公司

漏洞作者: hecate

提交时间:2015-09-14 21:08

修复时间:2015-10-30 09:00

公开时间:2015-10-30 09:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:16

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-14: 细节已通知厂商并且等待厂商处理中

2015-09-15: 厂商已经确认,细节仅向厂商公开

2015-09-25: 细节向核心白帽子及相关领域专家公开

2015-10-05: 细节向普通白帽子公开

2015-10-15: 细节向实习白帽子公开

2015-10-30: 细节向公众公开

简要描述:

大数据+云计算=字典库+两台电脑进行分布式fuzzing

详细说明:

1.华为员工的工号有如下规律:

姓氏拼音首字母+00+6位数字

这里测试时以l00+6位数字生成字典

2.找到接口地址http://58.251.152.247:8010

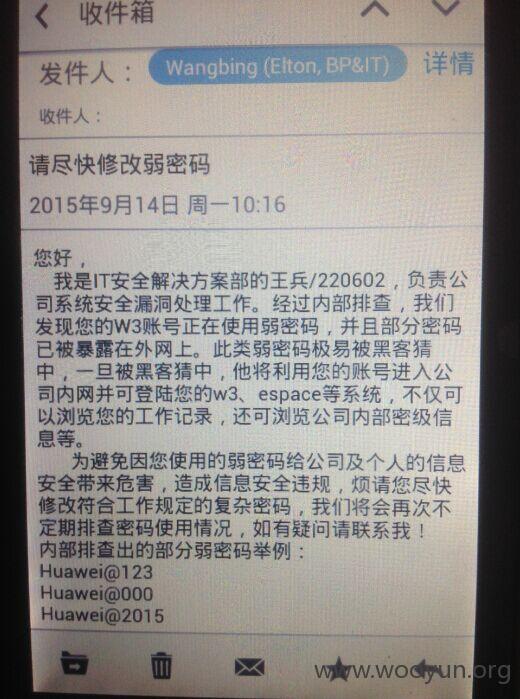

无验证码密码错误3次被禁止登录,但是换个账号又能继续,所以固定密码为 huawei@123,对用户名进行fuzzing得到存在弱口令的账号

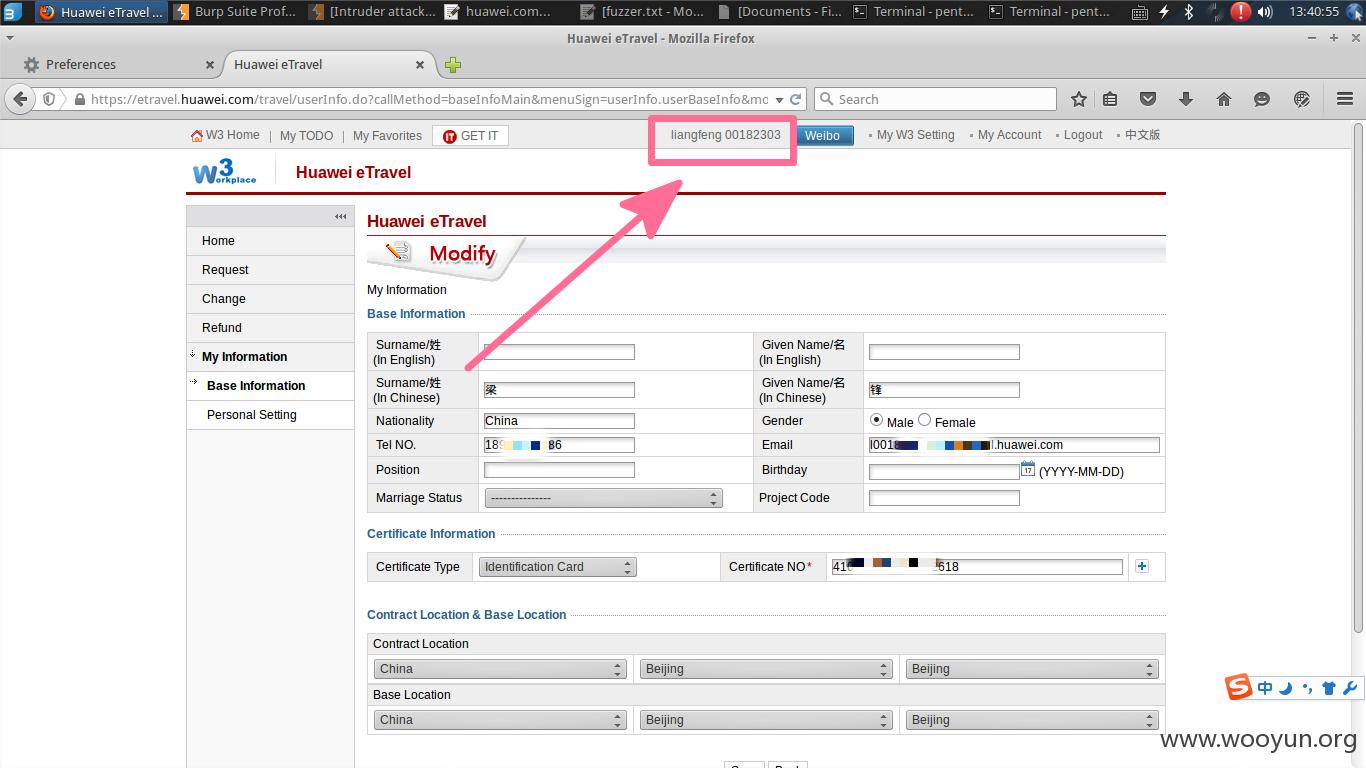

l00182303

l00169075

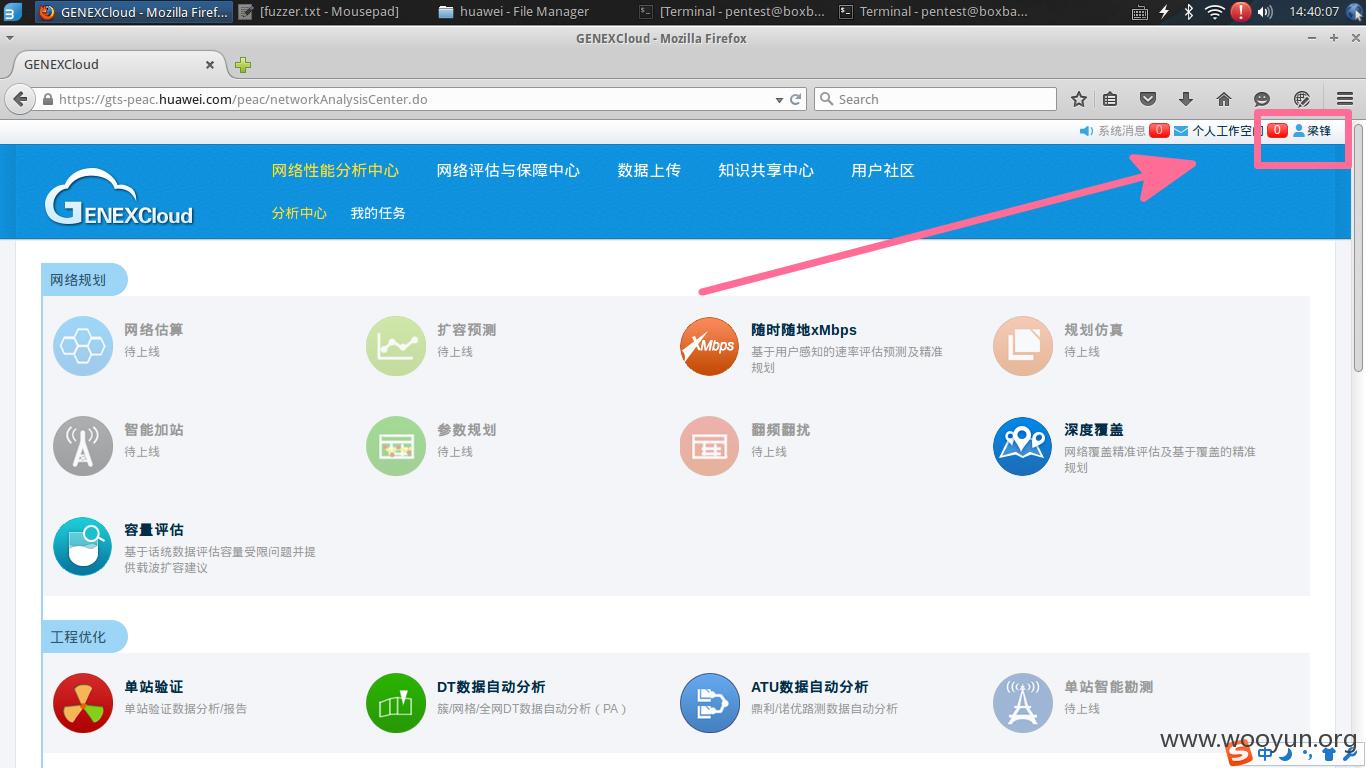

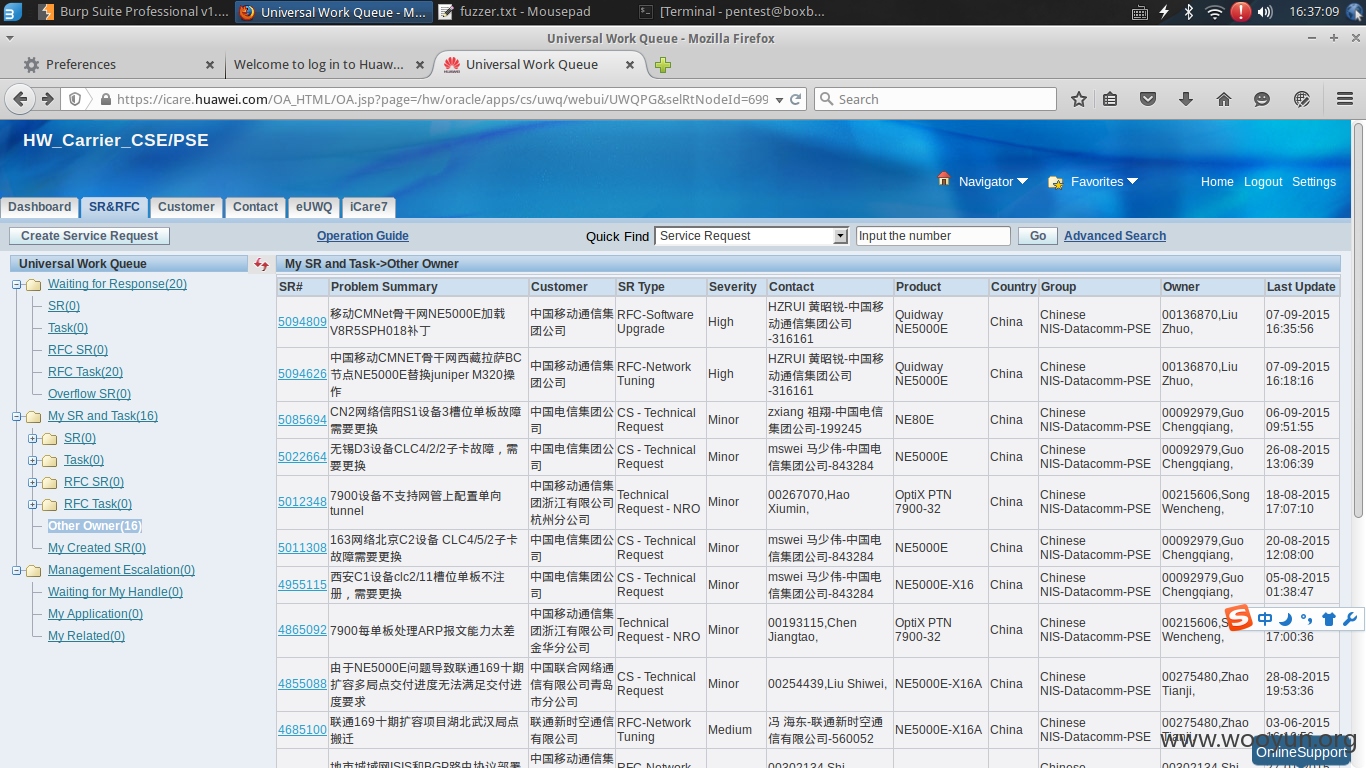

3.单点登录的缺点

再次关注下任总

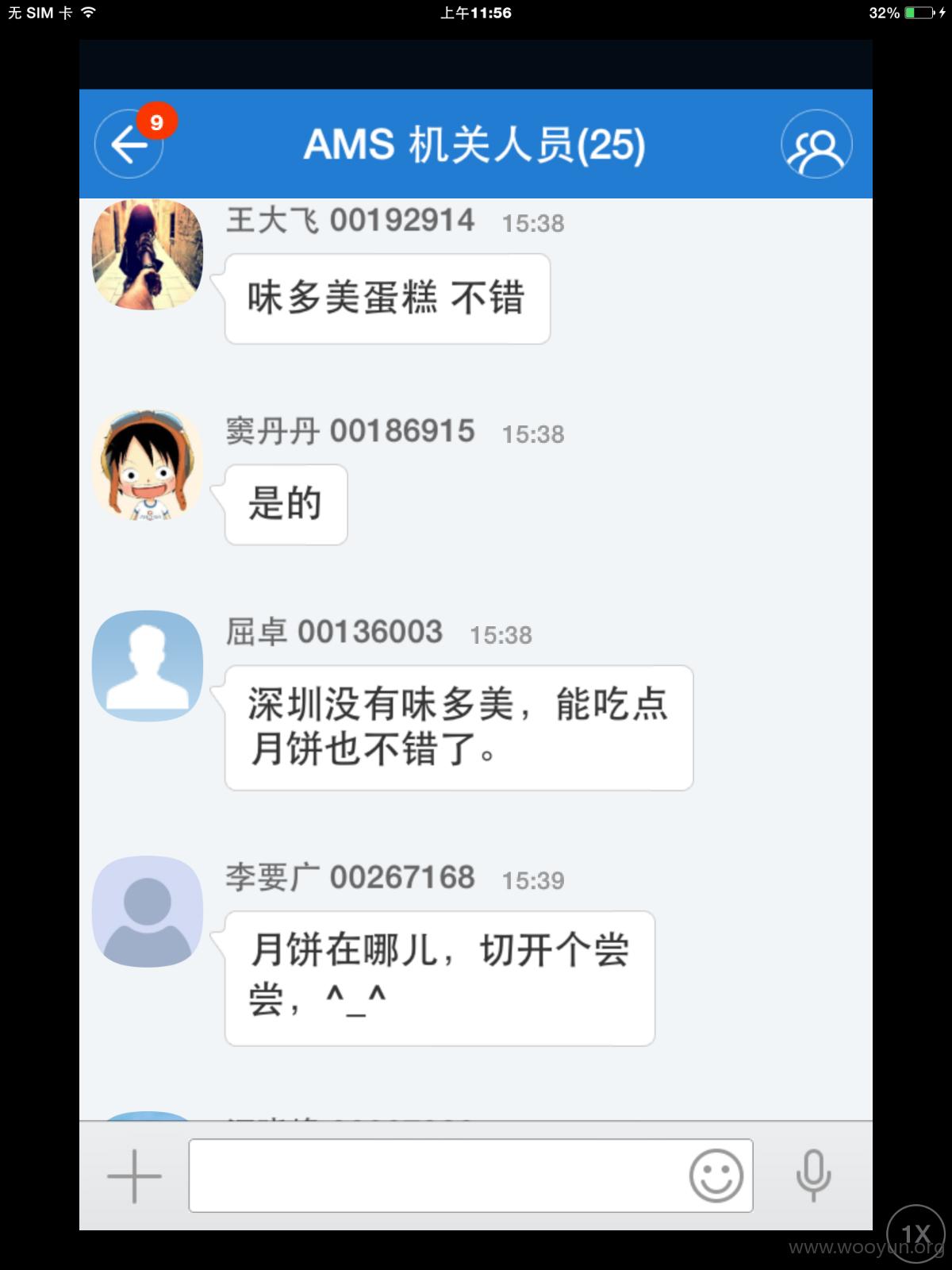

聊天记录

邮件

某个云平台

运营商

随便看了看,难得看到个妹子

漏洞证明:

修复方案:

要过节了多给点rank吧,我好在乌云集市兑换一盒月饼

版权声明:转载请注明来源 hecate@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-15 08:58

厂商回复:

再次感谢hecate对华为公司安全的关注,我们已经通知相关人员尽快修改密码。

最新状态:

暂无