漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138604

漏洞标题:江西人才人事招聘网存储型xss(个人简历/已入管理员后台)

相关厂商:江西人才人事网

漏洞作者: 牛 小 帅

提交时间:2015-09-04 16:32

修复时间:2015-10-22 09:14

公开时间:2015-10-22 09:14

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-09-04: 细节已通知厂商并且等待厂商处理中

2015-09-07: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-09-17: 细节向核心白帽子及相关领域专家公开

2015-09-27: 细节向普通白帽子公开

2015-10-07: 细节向实习白帽子公开

2015-10-22: 细节向公众公开

简要描述:

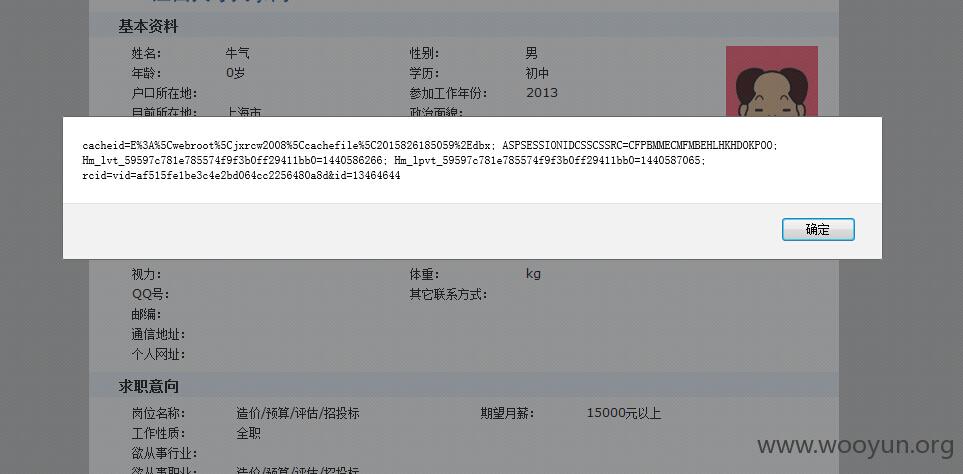

证明入后台 感谢@Comer

详细说明:

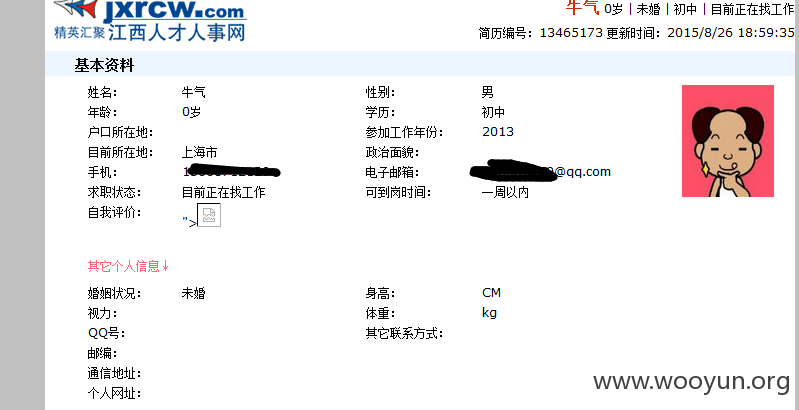

问题还是挺严重,招聘网个人简历都有xss 不好意思,打了一个充气娃娃广告! 我的id好像是130万,估计人数不少!

漏洞内容:

1、网站 http://**.**.**.**/

2、习惯性注册一个帐号

abc888999 123456

3、个人简历直接插xss

4、第一次插入是反射性的,修改完之后点击再次修改简历,把转义字符改回来就ok 就变成了存储型 5、淫荡的我挂上了充气娃娃,飘着的大尺度照片(加了marquee标签)

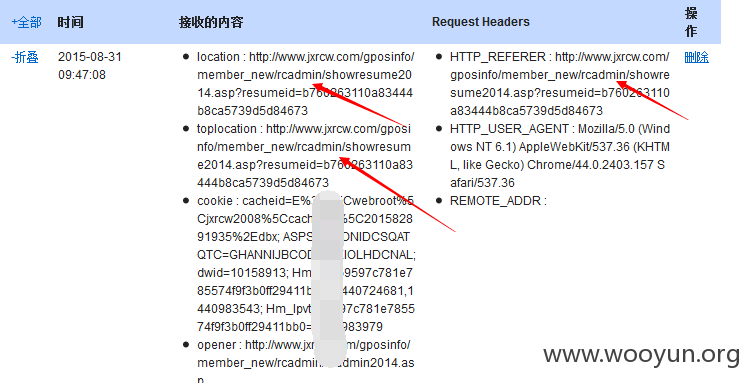

5、来看看管理员cookies,31号早上刚收到的

6、1号2号都收到了,乌云管理非要说是selfxss

我就证明给他看 刁难我

漏洞证明:

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-09-07 09:12

厂商回复:

CNVD确认所述情况(XSS盲打不直接复现),已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置。

最新状态:

暂无

![U2Z7L]%2@I%)7W[)B@CRKPQ.png](http://wimg.zone.ci/upload/201508/261915253234c5856d0707d84d0c4020e6318097.png)