漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136498

漏洞标题:有谱云EPIC平台管理控制台已登入(有几率内网漫游)

相关厂商:有谱云

漏洞作者: 牛 小 帅

提交时间:2015-08-24 15:03

修复时间:2015-10-08 15:04

公开时间:2015-10-08 15:04

漏洞类型:敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

我们的口号是:云端跑应用,有谱更轻松!

有谱云是上海有谱网络科技有限公司推出的面向中小企业开发者基于Docker容器技术的公有云计算平台,支持Java,PHP, Python, Ruby, Golang等多种编程语言,提供诸如RabbitMQ,MySQL,Redis,小文件存储等服务,并为开发者提供了非常便捷的管理界面。

我们致力为中小微企业、团队在其应用云化过程中提供切切实实的帮助,希望让我们的客户能够轻松的完成在云时代下的应用云化工作,正如:云端跑应用,有谱更轻松!

详细说明:

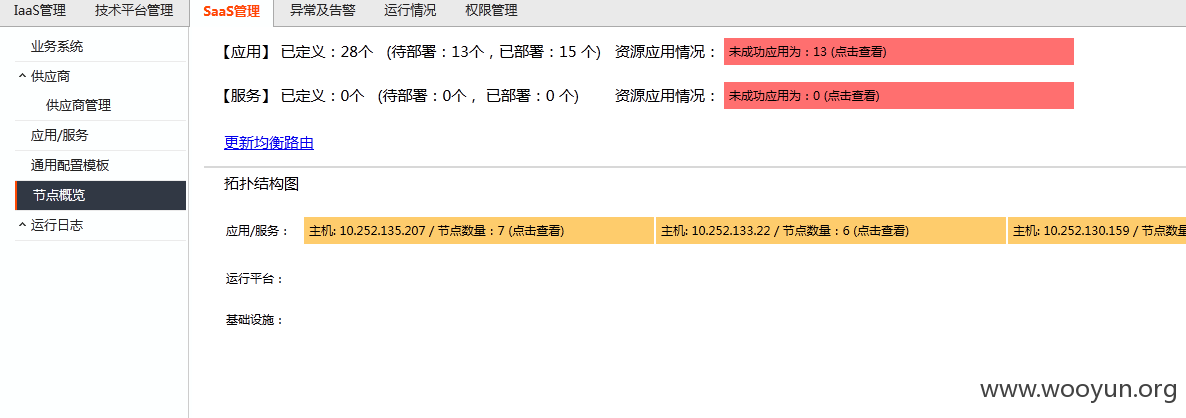

1、首先来到EPIC平台管理控制台

http://121.40.30.228/console

2、可添加超管,更改用户权限

3、审计日志,经销商信息添加或更改

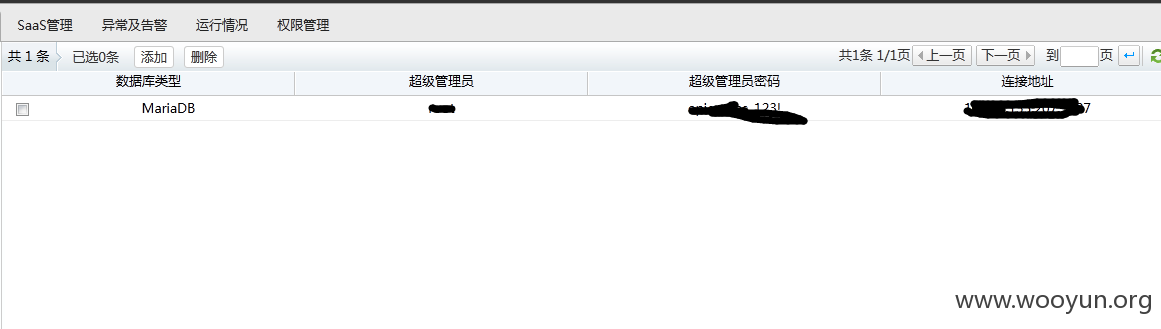

4、应用服务,节点概览(此处超过30个数据库和帐号密码泄漏,可外连)

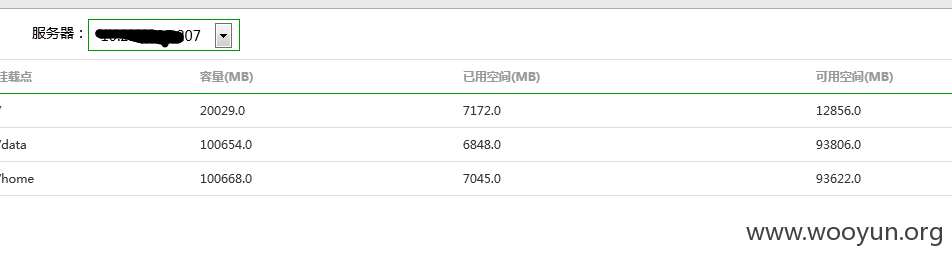

5、重要细节:数据库连接地址,帐号密码(由于里面都是数据,所以未连接,为了安全着想)

服务器ip地址

6、最后看看有上传点,授权导入,可截断(可shell)

目测以上危害挺大的,外网漫游算了吧哈哈(有几率内网漫游,上传截断getshell和数据库外连--)

漏洞证明:

1、首先来到EPIC平台管理控制台

http://121.40.30.228/console

2、可添加超管,更改用户权限

3、审计日志,经销商信息添加或更改

4、应用服务,节点概览(此处超过30个数据库和帐号密码泄漏,可外连)

5、重要细节:数据库连接地址,帐号密码(由于里面都是数据,所以未连接,为了安全着想)

服务器ip地址

6、最后看看有上传点,授权导入,可截断(可shell)

目测以上危害挺大的,外网漫游算了吧哈哈(有几率内网漫游,上传截断getshell和数据库外连--)

修复方案:

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:20 (WooYun评价)

![]M~7463N~553_(XS9CH`0V7.png](http://wimg.zone.ci/upload/201508/241343285f31aaf8db7dae91187b618c5fef7a17.png)

![41{`Q9E{F4IC[_PK]_S9]@N.jpg](http://wimg.zone.ci/upload/201508/24134336cefee78da3799afa179e036b1cbeaa5c.jpg)

![9LT[8UHQZ(LS7B]VP%PWTQG.png](http://wimg.zone.ci/upload/201508/24134538db2f38eee03f7b65cac6200736de1ea8.png)

![@KKFXB3][96M5VR7L2T~5NB.png](http://wimg.zone.ci/upload/201508/24134547a9d2bf46b1e0f5931168e36f22a02c58.png)

![CB94`4`P_ZJ]NQYMH5GEC_4.png](http://wimg.zone.ci/upload/201508/241357362e42c3c824b583951e325a2d22e59fc7.png)

![A9_BI5E]P{T91GA4_MJ(Y{6.png](http://wimg.zone.ci/upload/201508/24135324eecd52cea0669e814bd2bf47b7c3747b.png)

![C$YV%Z_[L2@~Q]L(9T}_K}G.jpg](http://wimg.zone.ci/upload/201508/2413533329a05af7ef88783415817aa707eb7830.jpg)

![_WJJ]7CNIOXH@P{P1[K$$DP.png](http://wimg.zone.ci/upload/201508/2414004511889e9ffdd53f4e1449b5cf87450100.png)