漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0136229

漏洞标题:VA虚拟应用之另类提权漏洞(绕过沙箱获取系统权限与控制功能)

相关厂商:VA虚拟应用

漏洞作者: 路人甲

提交时间:2015-08-24 10:44

修复时间:2015-10-08 10:46

公开时间:2015-10-08 10:46

漏洞类型:非授权访问/认证绕过

危害等级:高

自评Rank:15

漏洞状态:未联系到厂商或者厂商积极忽略

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-24: 积极联系厂商并且等待厂商认领中,细节不对外公开

2015-10-08: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

23333

详细说明:

1. 第一次看到这个玩意好像还挺神奇的...那么问题来了...这算是漏洞么

第一次碰到发现是全屏运行的,很明显是感觉到是先远程登陆到桌面然后运行软件进入全屏状态,

肯定有其他办法突破这个全屏看到远程桌面

想尽各种办法..例如报错弹窗= = 因为有看到过银行的终端机爆这样的

好吧,其实发现有更简单的,那就是万能的记事本和帮助文件

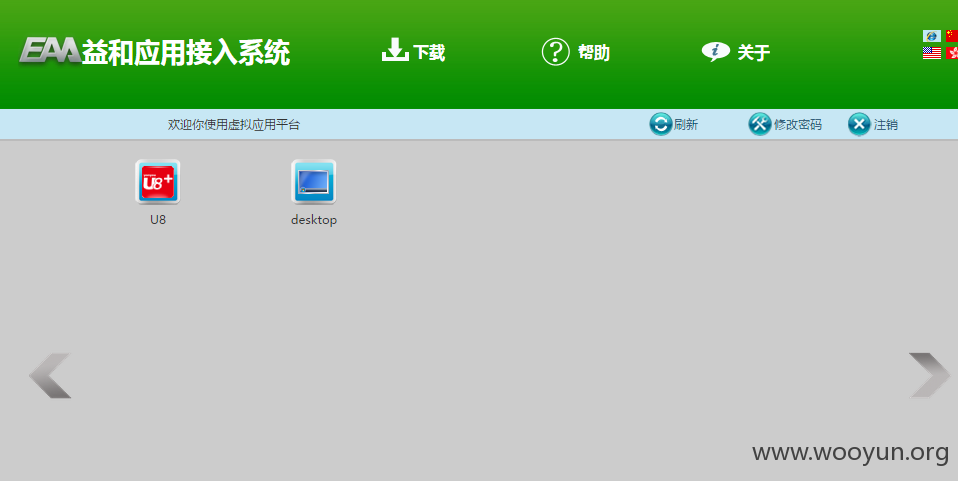

下面来看看实例操作...前提是得登陆账号 至于账号如何来:默认账户admin admin/123456 或其他弱口令 或者内部员工账户

案例1:123.232.112.146:82 admin admin

默认就有记事本程序,那么很简单就突破了...

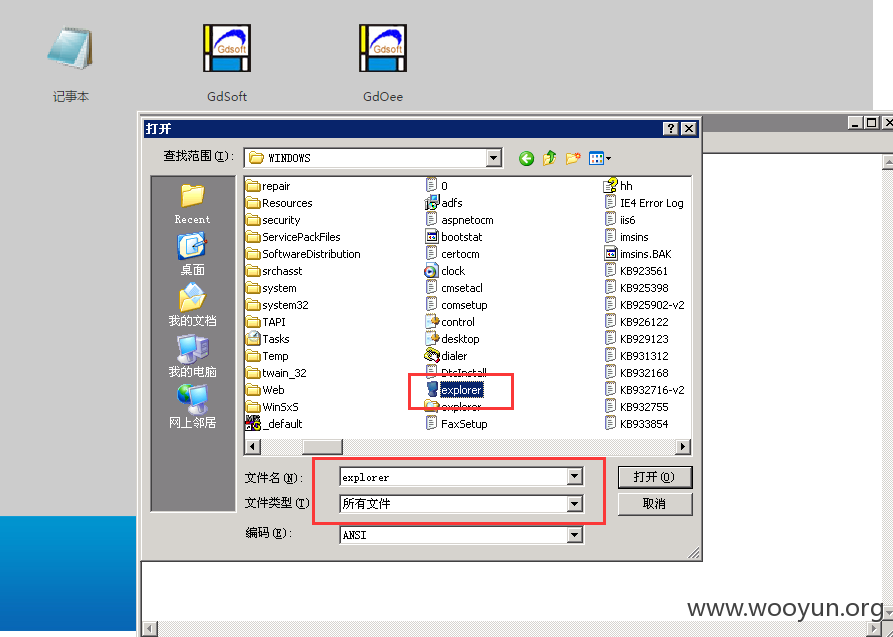

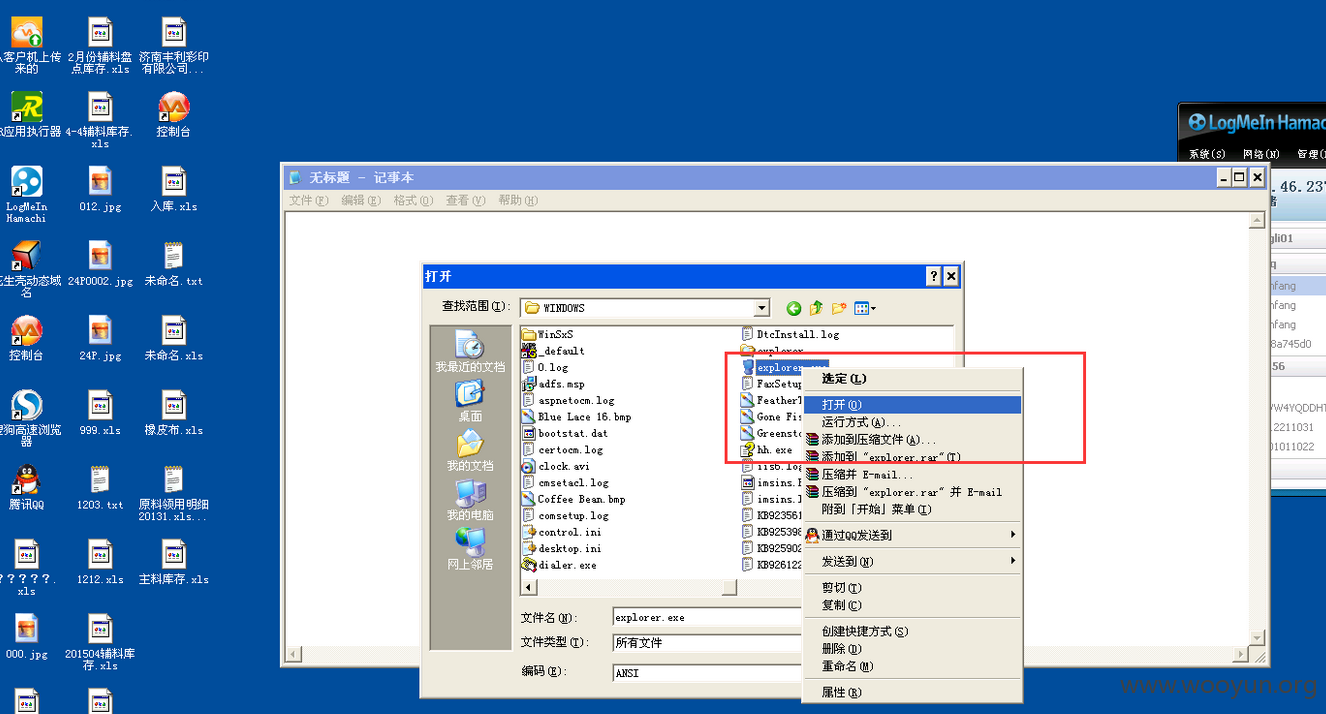

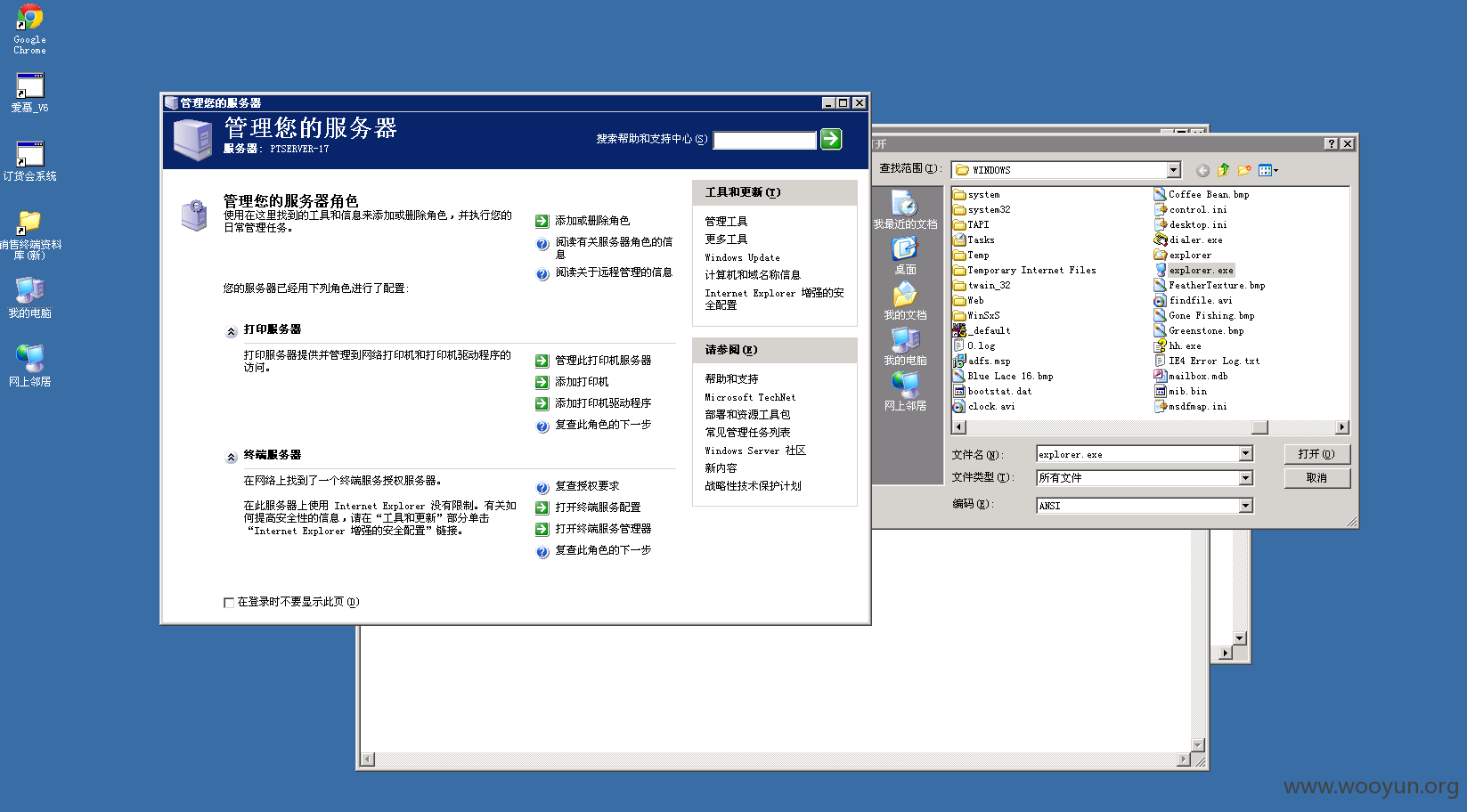

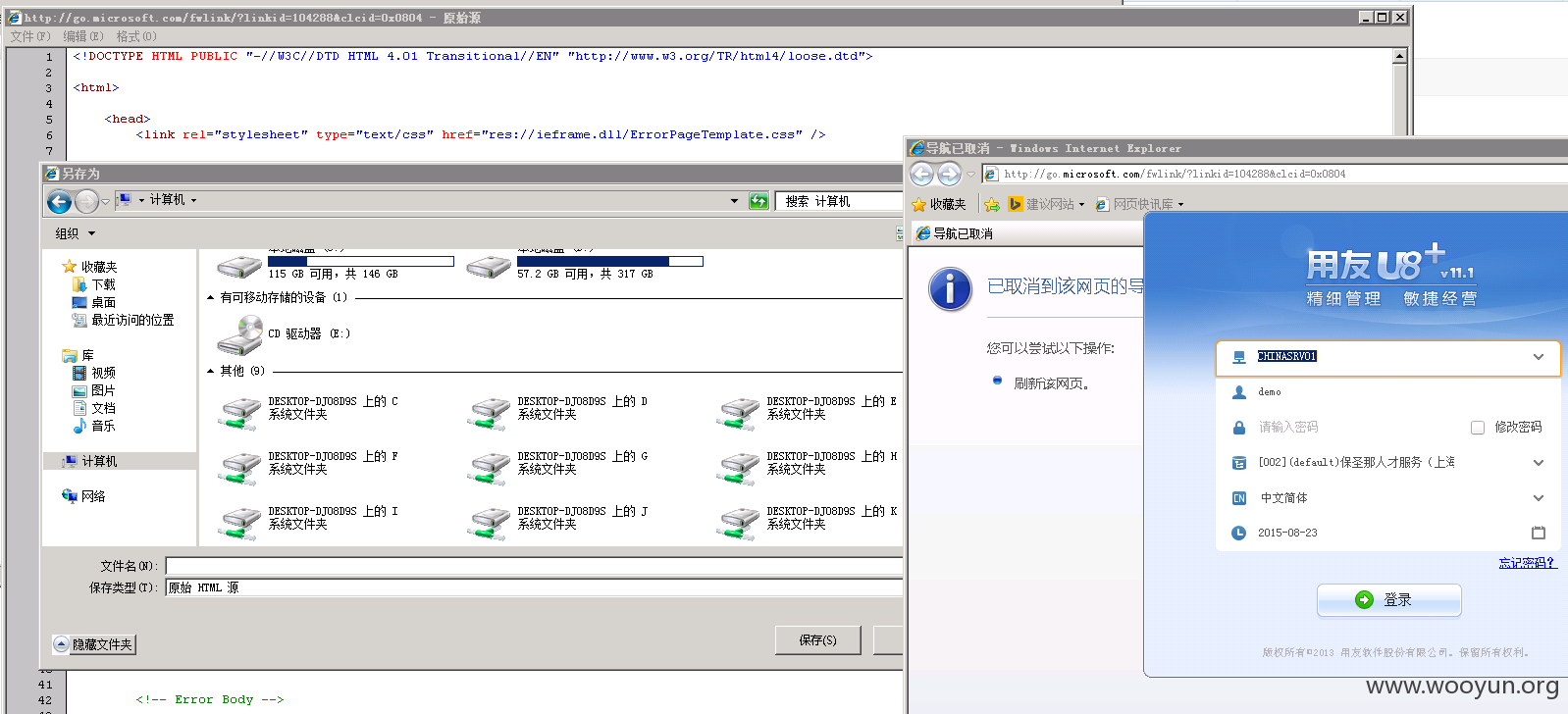

文件--打开--获取资源管理器文件--进入C盘--找到explorer.exe 右键运行--直接进入服务器桌面

由于记事本默认寻找.txt,所以得选择所有文件方可查看其他文件

案例2:http://pt17.aimererp.com/ admin 123456 爱慕服饰

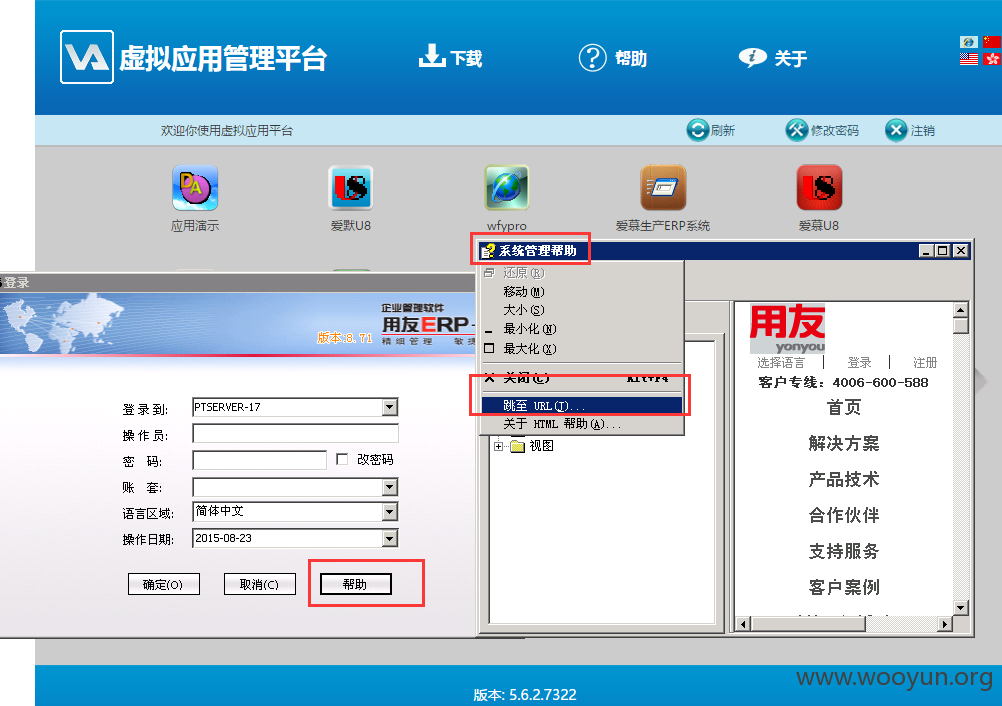

这个没有记事本的该如何进入服务器?

随意打开一个程序...看到帮助按钮,妥妥的

左上角点击--跳转到URL--随意输入一个网址--右侧即可显示出网页--然后右键查看源--自然也就弹出记事本了--接下来的就跟第一步骤一样了

案例3:http://180.166.221.122:81/ 默认就有远程桌面

虽然自带远程桌面,还是演示下如何突破服务器吧

佛法简答搜索下就一堆了

类似这种虚拟桌面应用的还有很多厂商,默认权限设置都是没有任何阻碍的,只要能够弹出任何弹窗即可进行有效利用,其中不乏有深信服的直接弹出浏览器进行OA登陆的

这种很是方便内部员工盗取各种资料文件

哎...带病挖洞 还请多见谅...

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

未能联系到厂商或者厂商积极拒绝

漏洞Rank:15 (WooYun评价)