漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135672

漏洞标题:深圳三基同创GPS车辆定位平台可爆破登录(可实时跟踪用户行车轨迹+终端指令任意发送)

相关厂商:3g-elec.com

漏洞作者: ShAdow丶

提交时间:2015-08-20 18:30

修复时间:2015-08-20 18:47

公开时间:2015-08-20 18:47

漏洞类型:网络设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:漏洞已经通知厂商但是厂商忽略漏洞

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-20: 细节已通知厂商并且等待厂商处理中

2015-08-20: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

七夕,女神的车去哪儿了?

详细说明:

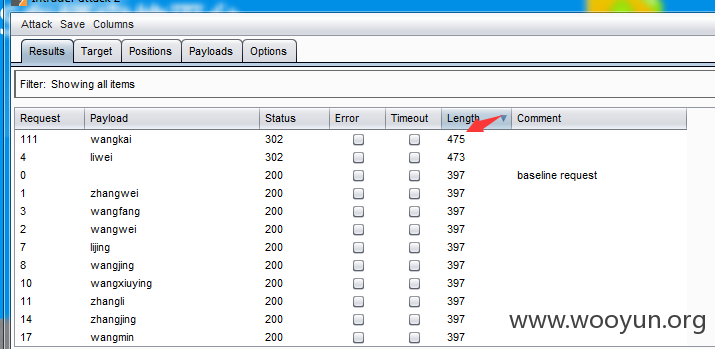

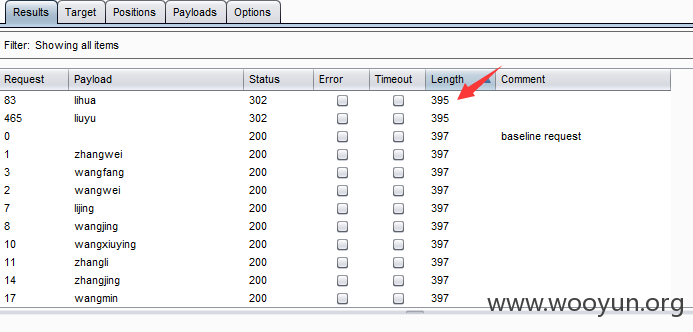

由于没有验证码,直接burp抓包爆吧 。但是没有一个帐号,这儿猜想用户帐号应该就是名字拼音吧,于是找了个500个常用姓名的字典,密码写成123456,跑了跑。成功了四个...

拿到帐号密码试着登了下,发现是两种不同的账户,一种是普通的个人用户,另一种是代理商。

普通用户只能看个人的。

代理商就可以看更多了,自己的客户都可以随时看。

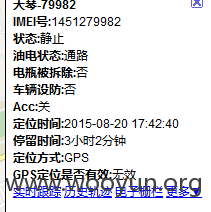

这种设备功能挺强大的,毕竟gps,用户的轨迹一览无遗。

漏洞证明:

我随意翻了翻,发现用户的历史行车轨迹也可查看

实时轨迹跟踪

终端指令任意发

还有很多功能就不一一列出了。以上应该是个小车的用户(图标是),剩下的看了下还有货车的用户

我这儿只是测了500常用用户和一个弱口令,就有2个代理和2个普通用户,就已经可以跟踪差不多20多用户了。如果在再强一点的字典,加上多测几个弱口令,涉及的用户可想而知。

修复方案:

加个验证吧 。

版权声明:转载请注明来源 ShAdow丶@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-20 18:47

厂商回复:

感谢您的发现和建议,我们会持续完善智能设备的安全问题。

最新状态:

暂无

![CLXUBPM7$PW[9%I]U1SW@$G.jpg](http://wimg.zone.ci/upload/201508/20171442864e0163f9c3497d12f387414e7214ff.jpg)

![]WHJE_}7[X7KPVFO{LY`MHD.jpg](http://wimg.zone.ci/upload/201508/201718106275ffa09fde1ec19667756403173c79.jpg)

![W49B))I~NB{@WDZ1J]C%6AB.png](http://wimg.zone.ci/upload/201508/20172715c8a9571d95875fb909fa1d3e1aa102ef.png)

![DZ]~1W]~GV_]Z2207]Z3[HA.png](http://wimg.zone.ci/upload/201508/20173043e2019313e3e58c95a82643c65c0b983a.png)

![~JU(CN14`7F5T]I~E@4BAGV.png](http://wimg.zone.ci/upload/201508/20173237a338229da570aaade0d8779b1f7352da.png)

![UQ8P~M$C]JFMU`_1})JAMYX.png](http://wimg.zone.ci/upload/201508/20173248cc72018f02ddfe03640c0a61eb5ffc63.png)

![2[MVX15YX(A779@%83}_]QF.jpg](http://wimg.zone.ci/upload/201508/201749154f4d6a228444b22c8e08b16c36a44fcf.jpg)