漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0135228

漏洞标题:江西理工大学分站存在cookie注射漏洞(附送多个其他分站漏洞)

相关厂商:江西理工大学

漏洞作者: Nerd Tsai

提交时间:2015-08-19 18:57

修复时间:2015-10-08 08:34

公开时间:2015-10-08 08:34

漏洞类型:SQL注射漏洞

危害等级:中

自评Rank:10

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-19: 细节已通知厂商并且等待厂商处理中

2015-08-24: 厂商已经确认,细节仅向厂商公开

2015-09-03: 细节向核心白帽子及相关领域专家公开

2015-09-13: 细节向普通白帽子公开

2015-09-23: 细节向实习白帽子公开

2015-10-08: 细节向公众公开

简要描述:

江西理工大学财务处站点存在cookie注射漏洞(顺便附送多个其他分站漏洞)

详细说明:

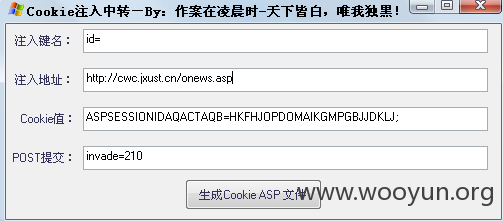

注入点:http://**.**.**.**/onews.asp?id=210

拉进cookie中转工具

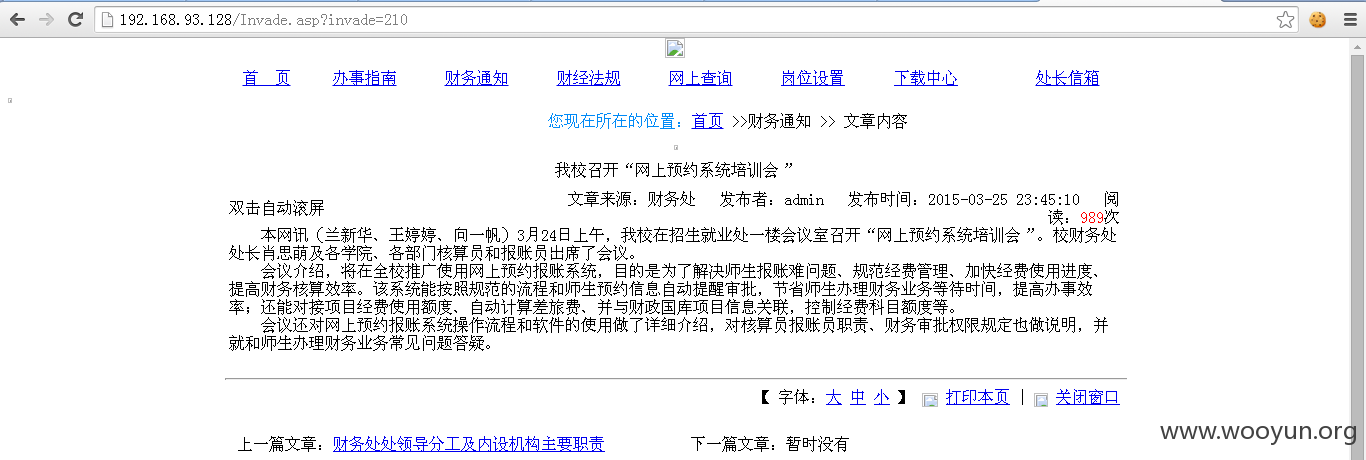

在本地ASP环境中打开

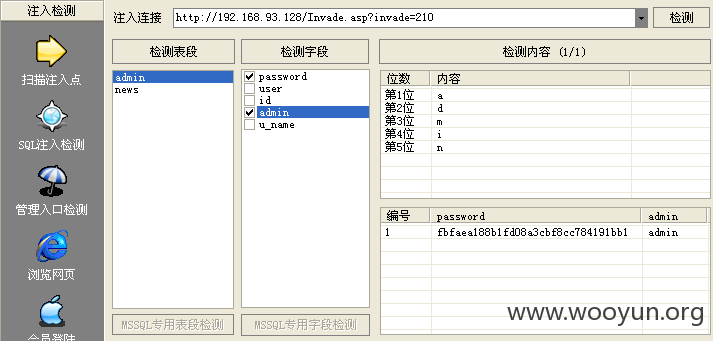

啊D之,,成功搞定

用户名:admin

密码:admin000802

进入后台

后面的就不操作了,点到为止

除了http://**.**.**.**/onews.asp?id=210这个注入点

其他的分站还有

http://**.**.**.**/department/xkjsfzc/OtherView.asp?Id=33

http://**.**.**.**/NewsList.asp?classtwo=31

这几个都是注入点。举几个例子而已

漏洞证明:

注入点:http://**.**.**.**/onews.asp?id=210

拉进cookie中转工具

在本地ASP环境中打开

啊D之,,成功搞定

用户名:admin

密码:admin000802

进入后台

后面的就不操作了,点到为止

除了http://**.**.**.**/onews.asp?id=210这个注入点

其他的分站还有

http://**.**.**.**/department/xkjsfzc/OtherView.asp?Id=33

http://**.**.**.**/NewsList.asp?classtwo=31

这几个都是注入点。举几个例子而已

修复方案:

服务器还是win2000,IIS5.0,,都什么年代了,,该更新了吧,要不然网站做的再漂亮有屁用

版权声明:转载请注明来源 Nerd Tsai@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:6

确认时间:2015-08-24 08:33

厂商回复:

通知用户处理中

最新状态:

暂无