漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0134425

漏洞标题:北京大学某研究生学院邮件系统设计缺陷导致(大量敏感信息泄漏)

相关厂商:CCERT教育网应急响应组

漏洞作者: 指尖上的故事

提交时间:2015-08-17 22:58

修复时间:2015-08-22 23:00

公开时间:2015-08-22 23:00

漏洞类型:设计缺陷/逻辑错误

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-17: 细节已通知厂商并且等待厂商处理中

2015-08-22: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

很小很小的时候..励志要考上北大或者清华...最后我以优越的成绩被蓝翔录取了...

求审核不要漏洞打包

详细说明:

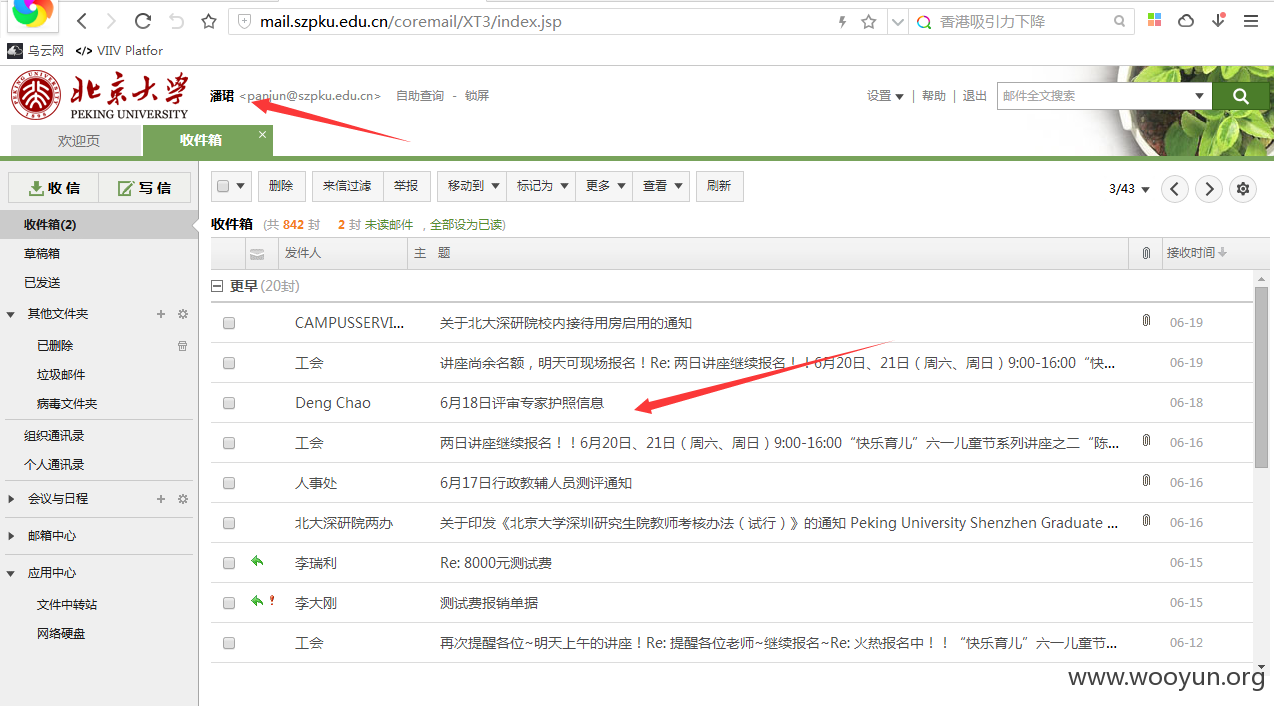

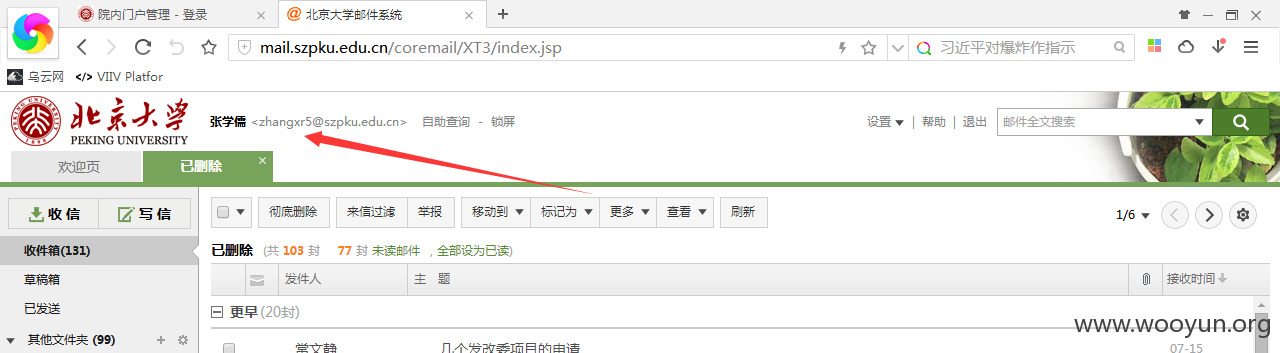

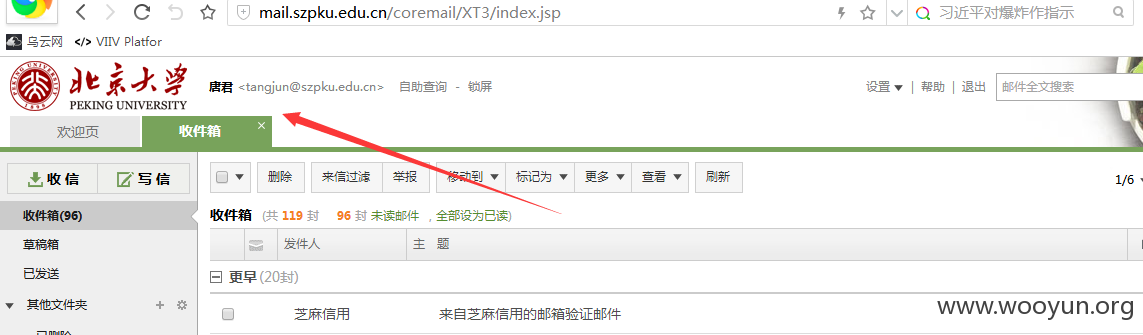

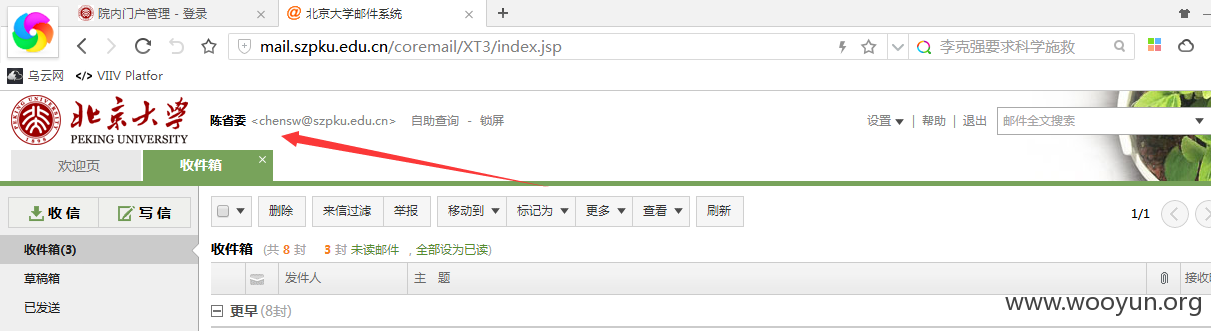

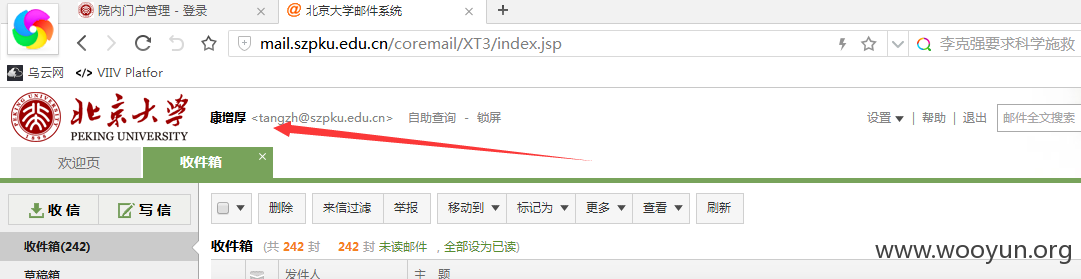

http://mail.szpku.edu.cn/ 后台没有任何验证和登录限制..帐号和密码都是明文传输..

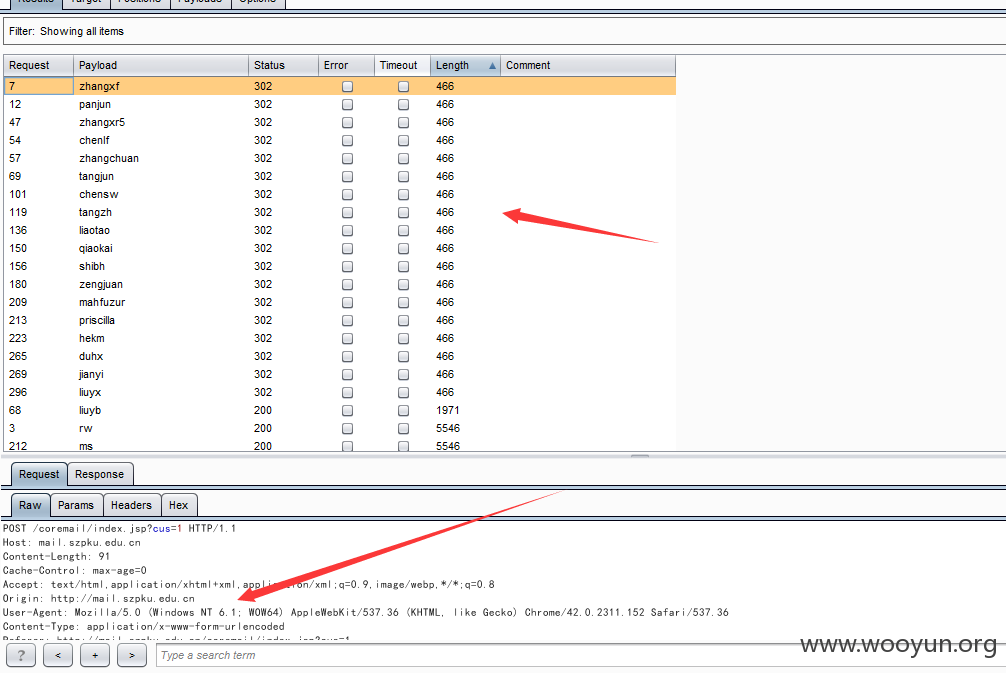

随便爆破了5分钟...证明一下漏洞的存在性..成功个爆破出102个用户

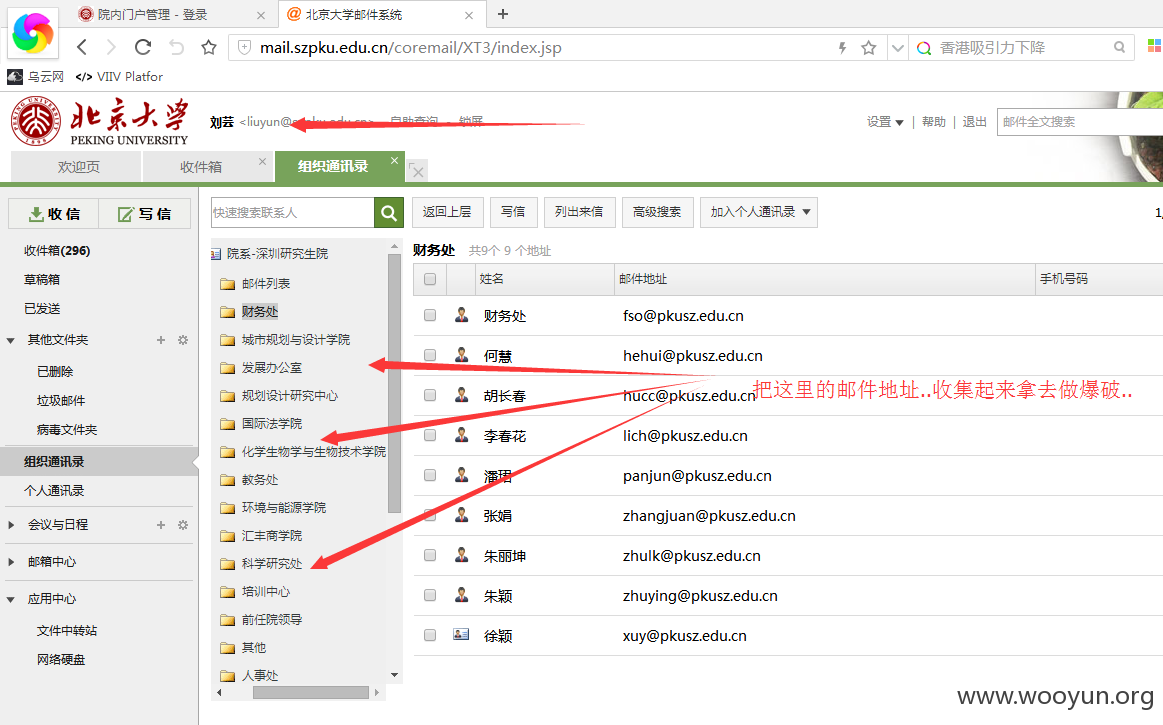

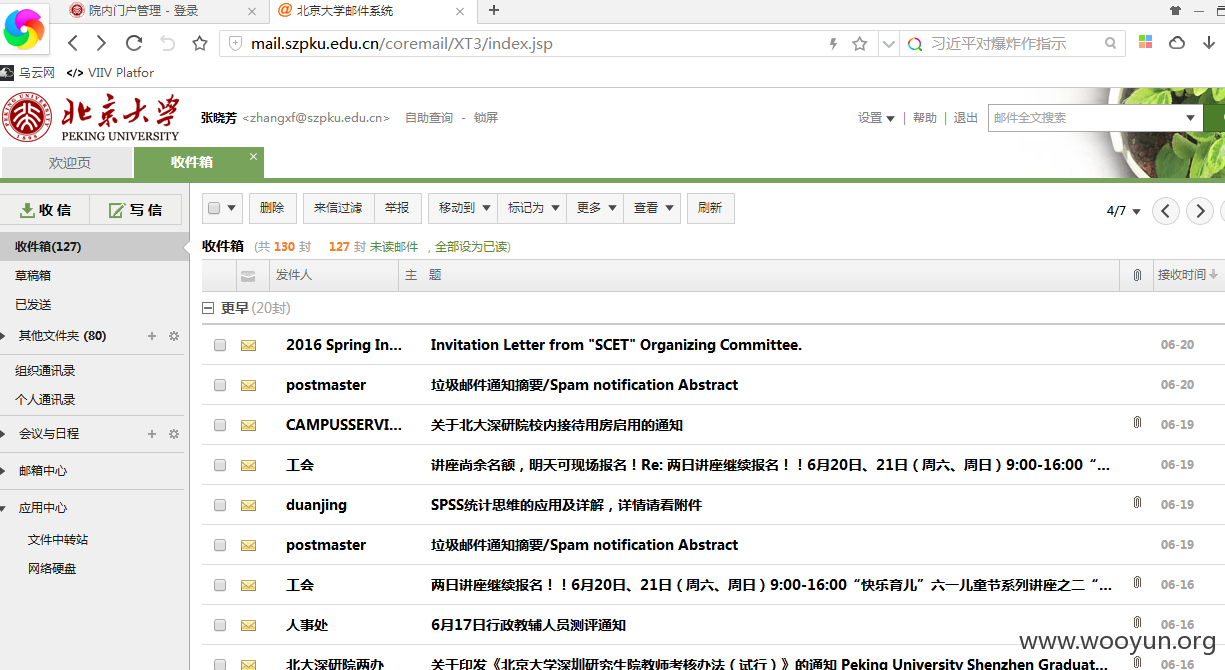

因为这邮件系统是学院管理处...被爆破出来的账户都是学院的领导或管理

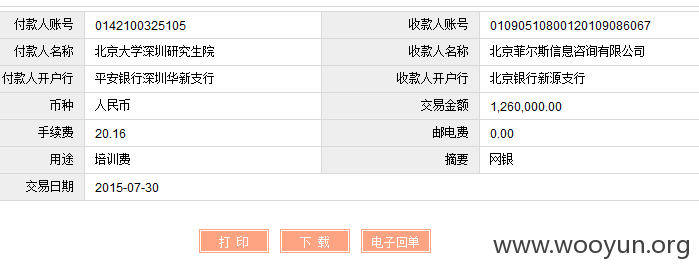

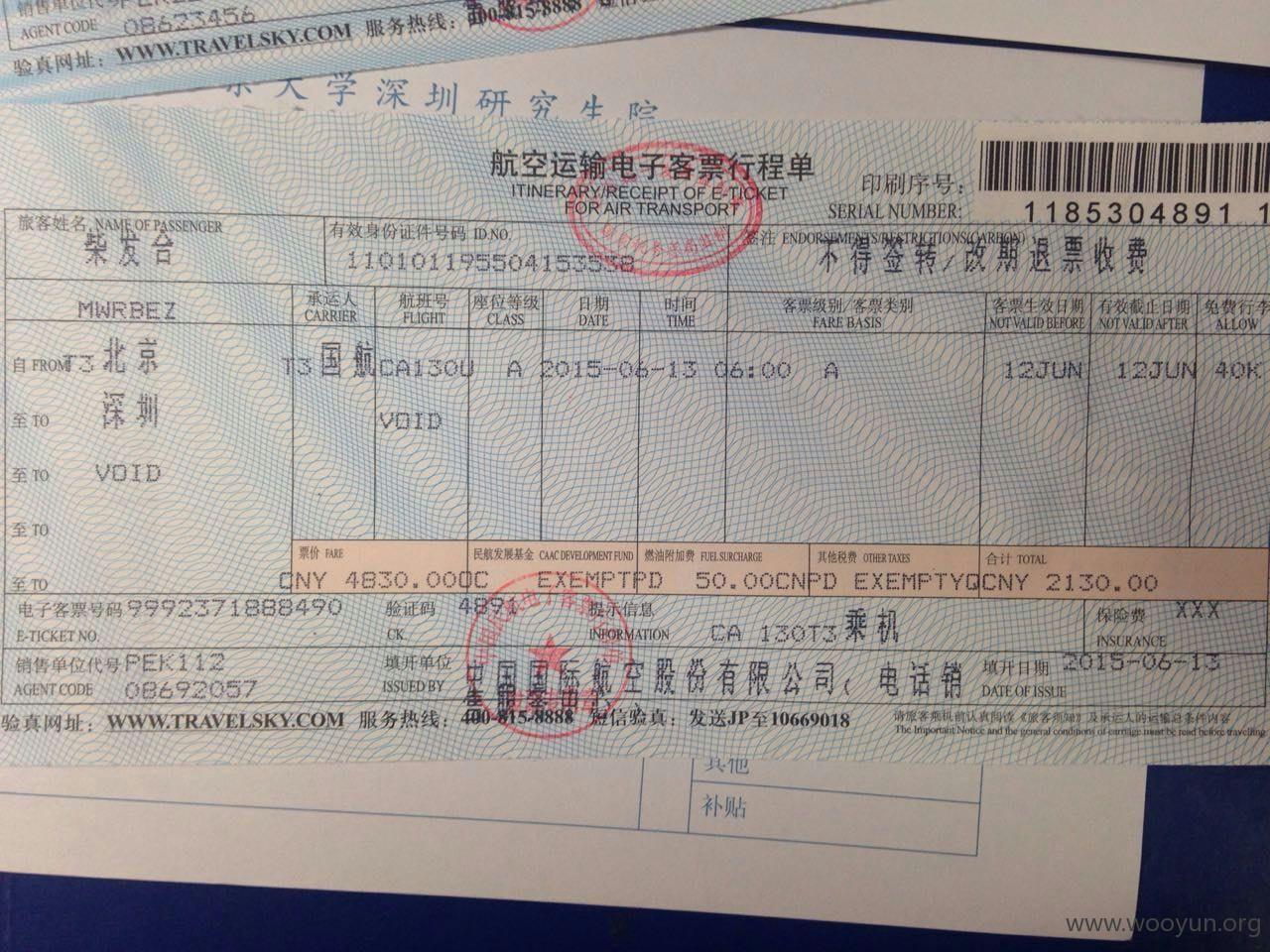

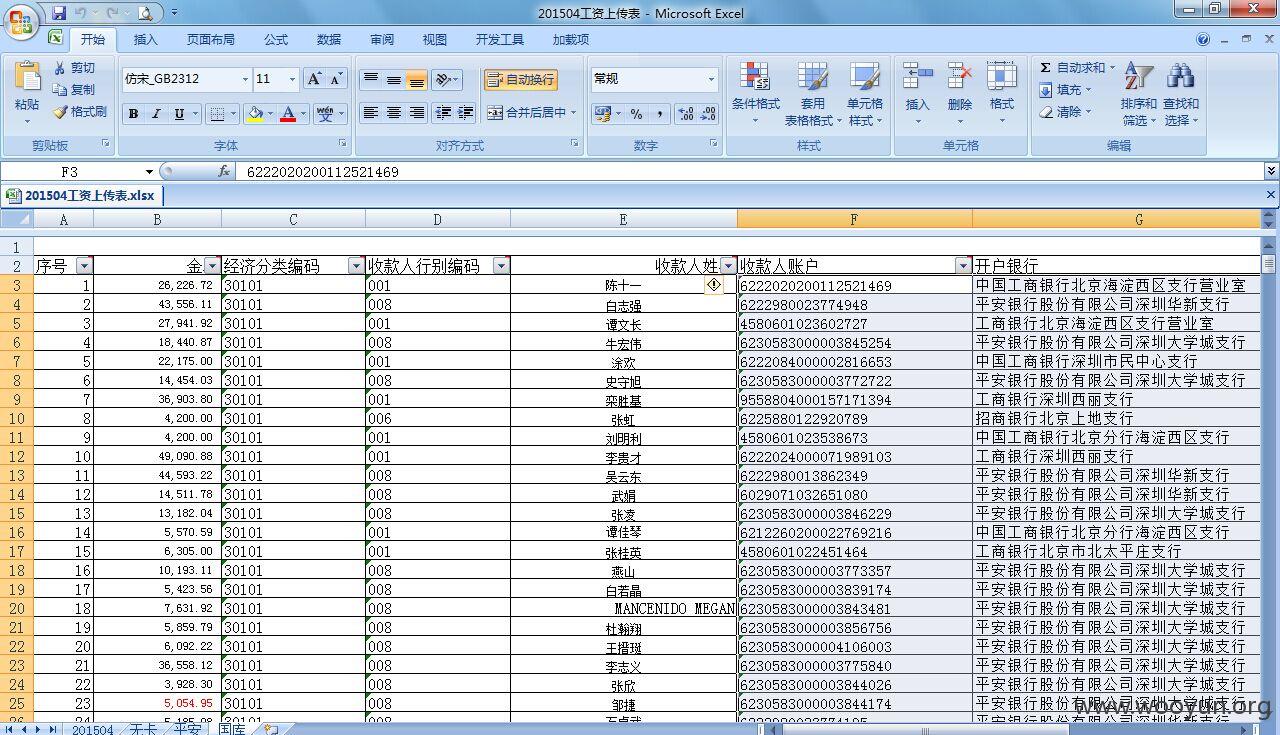

财务处:涉及一些资金或者银行帐号等等泄漏

还有各种管理部门...附件中泄漏各种信息

因为是管理处如果发送恶意或者钓鱼 欺骗信息给学生....全有什么后果呢

爆破结构:普通姓名+123456 (如果密码加强.全有不同的结果)

漏洞证明:

修复方案:

版权声明:转载请注明来源 指尖上的故事@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-22 23:00

厂商回复:

最新状态:

暂无