漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133978

漏洞标题:263某站从目录遍历到命令执行

相关厂商:263通信

漏洞作者: 小婵

提交时间:2015-08-13 21:15

修复时间:2015-08-17 16:33

公开时间:2015-08-17 16:33

漏洞类型:命令执行

危害等级:高

自评Rank:20

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-13: 细节已通知厂商并且等待厂商处理中

2015-08-17: 厂商已经确认,细节仅向厂商公开

2015-08-17: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

命令执行~

详细说明:

问题网站 http://training.263.net/

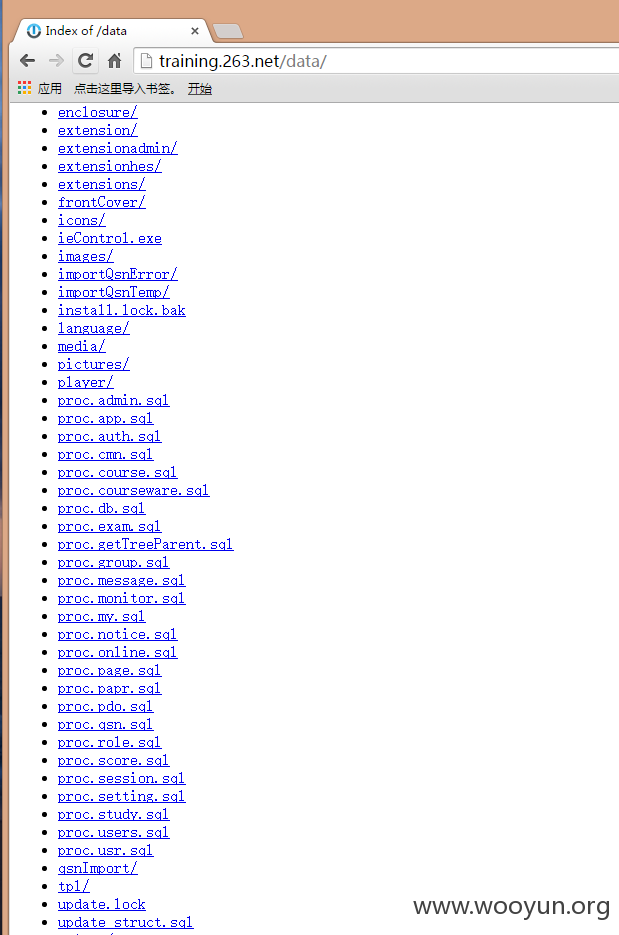

1.首先是目录遍历

http://training.263.net/data/

http://training.263.net/data/backup/

http://training.263.net/data/backup/1343384220.sql

大量数据库备份文件,大量敏感信息

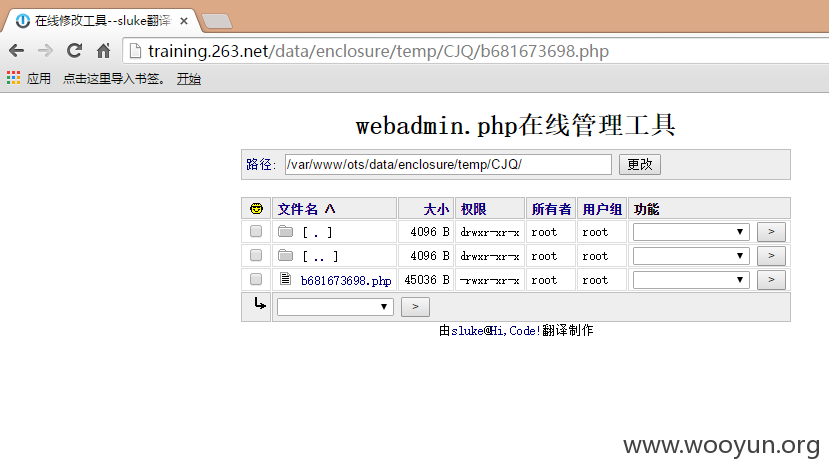

2.遍历目录可以发现存在一个webshell

http://training.263.net/data/enclosure/temp/CJQ/b681673698.php

http://training.263.net/data/enclosure/temp/CJQ/b681673698.php?dir=/

基本上可以遍历整个服务器的文件

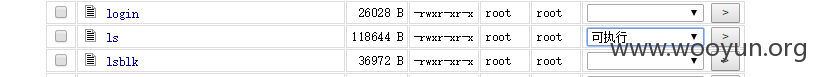

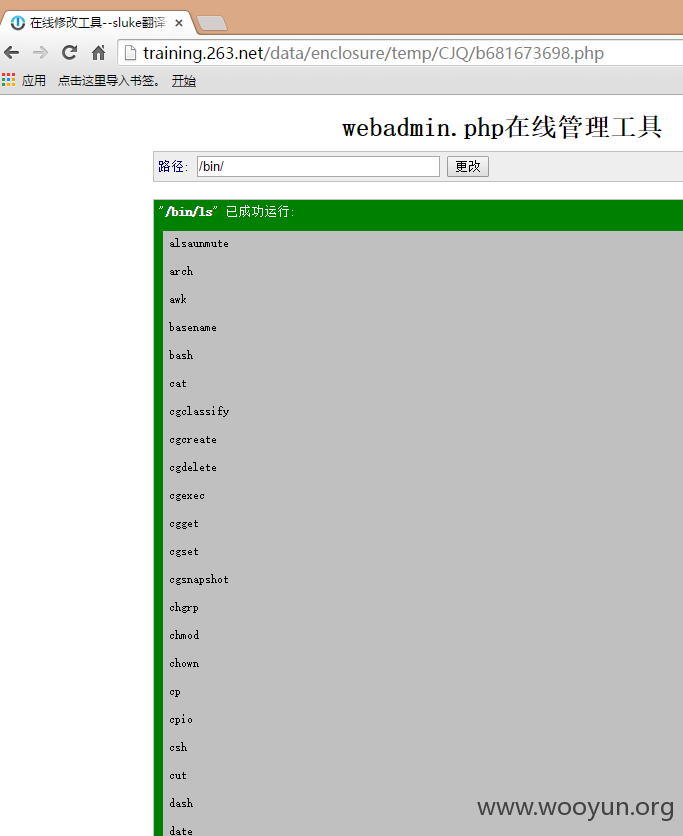

3.命令执行

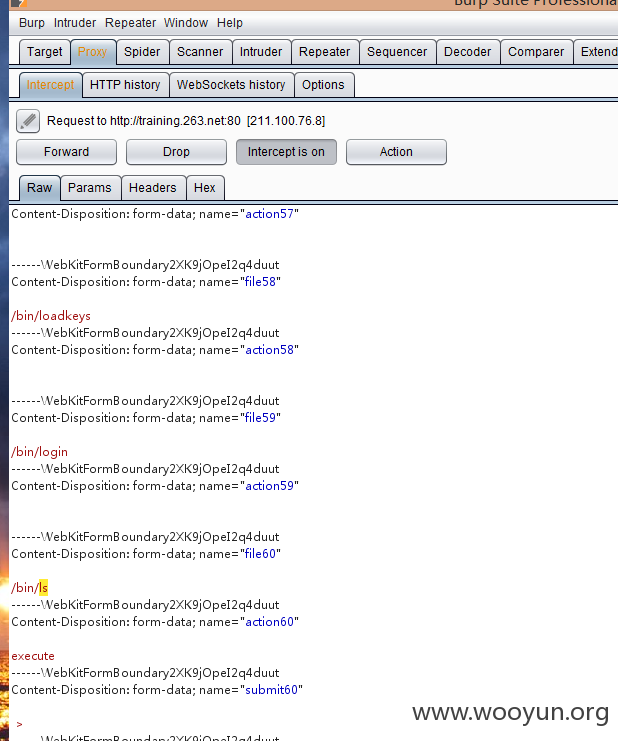

选中一个文件右边的可执行选项,可以把当前文件作为命令执行,如果还想加参数咋办,测试用brup拦截加参数也能成功执行,这样可以做到执行任意命令

到此为止

漏洞证明:

修复方案:

禁止目录遍历,删除敏感文件

版权声明:转载请注明来源 小婵@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-08-17 16:32

厂商回复:

已经通知相关部门修复漏洞

最新状态:

2015-08-17:漏洞已经修复