漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133384

漏洞标题:一个猥琐的思路成功拿下河源联通微信公众加V公众帐号(可以这么说运气碉堡了)

相关厂商:中国联通

漏洞作者: 路人甲

提交时间:2015-08-13 18:16

修复时间:2015-09-28 16:36

公开时间:2015-09-28 16:36

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-13: 细节已通知厂商并且等待厂商处理中

2015-08-14: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

加V帐号用来推送虚假信息是什么样的场景?

详细说明:

引子

洞主和几个逗比开玩笑比谁最帅。。。然后就发生了一系列不可思议的事情。。。

过程如下

首先添加了河源联通公众帐号

然后就发了一些没营养的问题这时候突发奇想不如试试登录这个公众帐号

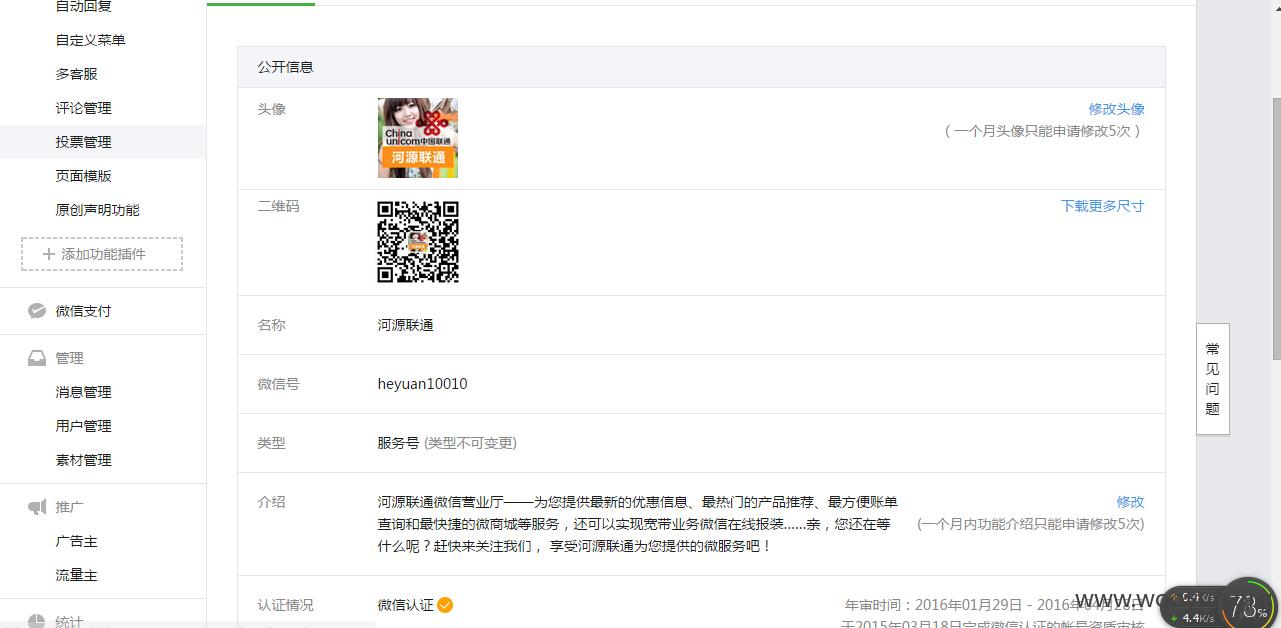

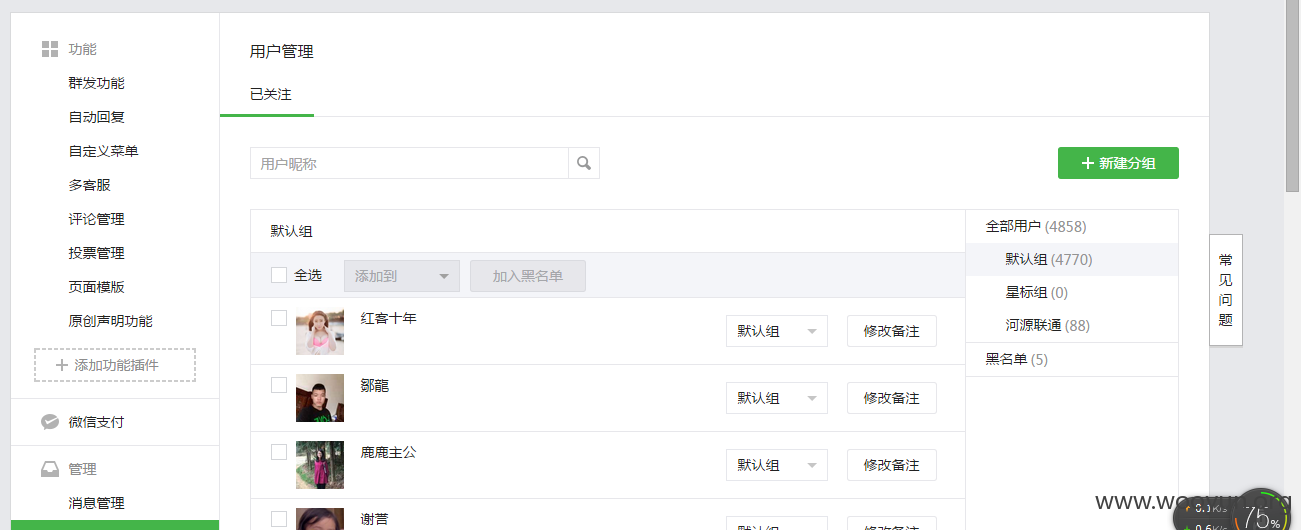

查看了公众号的个人信息获得到了公众帐号的微信号:heyuan10010

尝试了用了几个常用的密码登录下(**.**.**.** 123456 654321)以上均为成功准备放弃的时候输入www123456尝试着最后一次登录不成功就不搞了结果吓死宝宝了。。。。成功了,对的你没看错竟然真的成功了。

https://**.**.**.**/

heyuan10010

www123456

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:8

确认时间:2015-08-14 16:35

厂商回复:

CNVD确认所述情况,已经转由CNCERT下发给广东分中心,由其后续协调网站管理单位处置。

最新状态:

暂无