漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0132702

漏洞标题:联讯证券官网存储型xss(不忍直视\可获取大量cookie\危害大量用户)

相关厂商:联讯证券

漏洞作者: 牛 小 帅

提交时间:2015-08-08 19:15

修复时间:2015-09-24 08:42

公开时间:2015-09-24 08:42

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-08: 细节已通知厂商并且等待厂商处理中

2015-08-10: 厂商已经确认,细节仅向厂商公开

2015-08-20: 细节向核心白帽子及相关领域专家公开

2015-08-30: 细节向普通白帽子公开

2015-09-09: 细节向实习白帽子公开

2015-09-24: 细节向公众公开

简要描述:

留言社区和首页 有先人挂马、csrf资料被秒改

详细说明:

我注册了三个号:

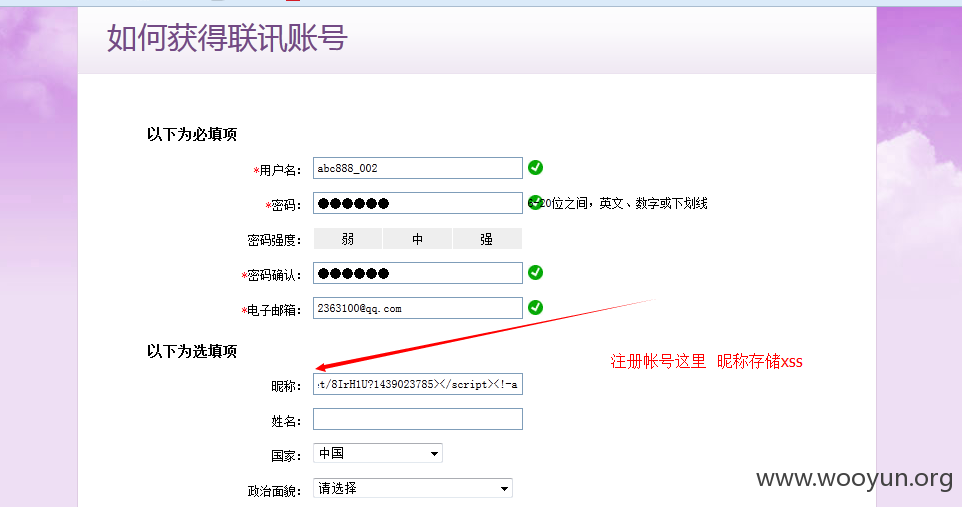

首先来注册地方,昵称和备注都可以xss

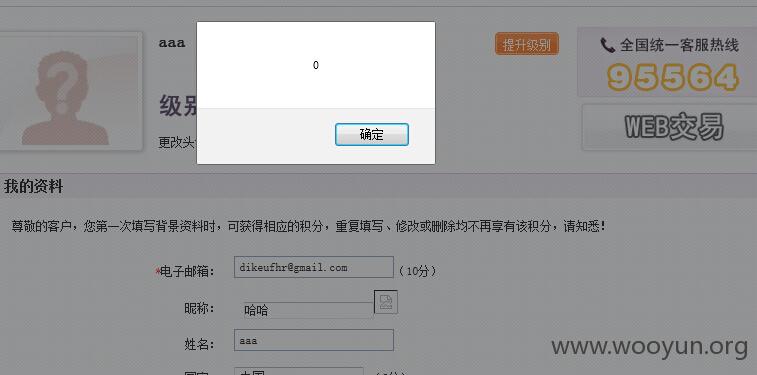

注册成功直接来了cookies

先来个警示窗 哈哈

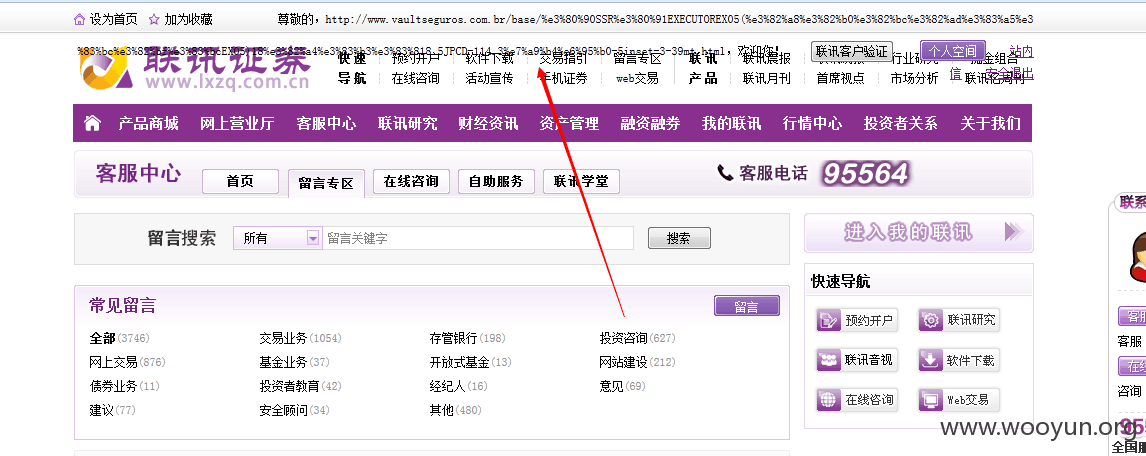

来看看cookies

这画面不忍直视

为什么说有先人来过了呢?

看看我资料 都被csrf了 资料都变成日文了 昵称也被瞬间改了

这个地址是个日本网站好像,都日文 恐怖

漏洞证明:

我注册了三个号:

首先来注册地方,昵称和备注都可以xss

注册成功直接来了cookies

先来个警示窗 哈哈

来看看cookies

这画面不忍直视

为什么说有先人来过了呢?

看看我资料 都被csrf了 资料都变成日文了 昵称也被瞬间改了

这个地址是个日本网站好像,都日文 恐怖

修复方案:

注册,社区 首页 都过滤一下

版权声明:转载请注明来源 牛 小 帅@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:5

确认时间:2015-08-10 08:40

厂商回复:

感谢为联讯证券的信息安全出力。

最新状态:

暂无

![X))D]4{XOOX606_23$I3]ZF.png](http://wimg.zone.ci/upload/201508/081704468c02697ac67f35058b2ca2150f92cf92.png)

![N[Z2K941SR]RD6SV6%@X$TO.png](http://wimg.zone.ci/upload/201508/0817045781a5812bca65eaba58d85cf793ea6722.png)

![I$]40R%UWU8)HSCHVOAYO%A.png](http://wimg.zone.ci/upload/201508/08170650f0af397ab7761c5b5b52899a36aaa6b5.png)