漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0131650

漏洞标题:【乌云峰会】多种姿势秒伪造任意号码拨打电话(可通话\几乎零成本秒秒钟搞定)

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-08-04 19:06

修复时间:2015-09-21 16:00

公开时间:2015-09-21 16:00

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:13

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-04: 细节已通知厂商并且等待厂商处理中

2015-08-07: 厂商已经确认,细节仅向厂商公开

2015-08-17: 细节向核心白帽子及相关领域专家公开

2015-08-27: 细节向普通白帽子公开

2015-09-06: 细节向实习白帽子公开

2015-09-21: 细节向公众公开

简要描述:

峰会上相信毕姥爷也给大家展示过现场惊艳的效果了~~

为了弥补不能上场演讲的遗憾,我就抢先把漏洞丢出来吧~

没有打雷我云絮直播吃翔!!!!

详细说明:

目前最常见伪造号码的是网络电话了。

虽然,网络电话漏洞被曝光了不少,但是,野火烧不尽,春风吹又生。

在峰会前对好几款网络电话app做了测试,基本都存在逻辑问题。

其中找到一款叫做“有话通”不但支持主流回拨方式,还支持直播(绝逼不是在打广告)

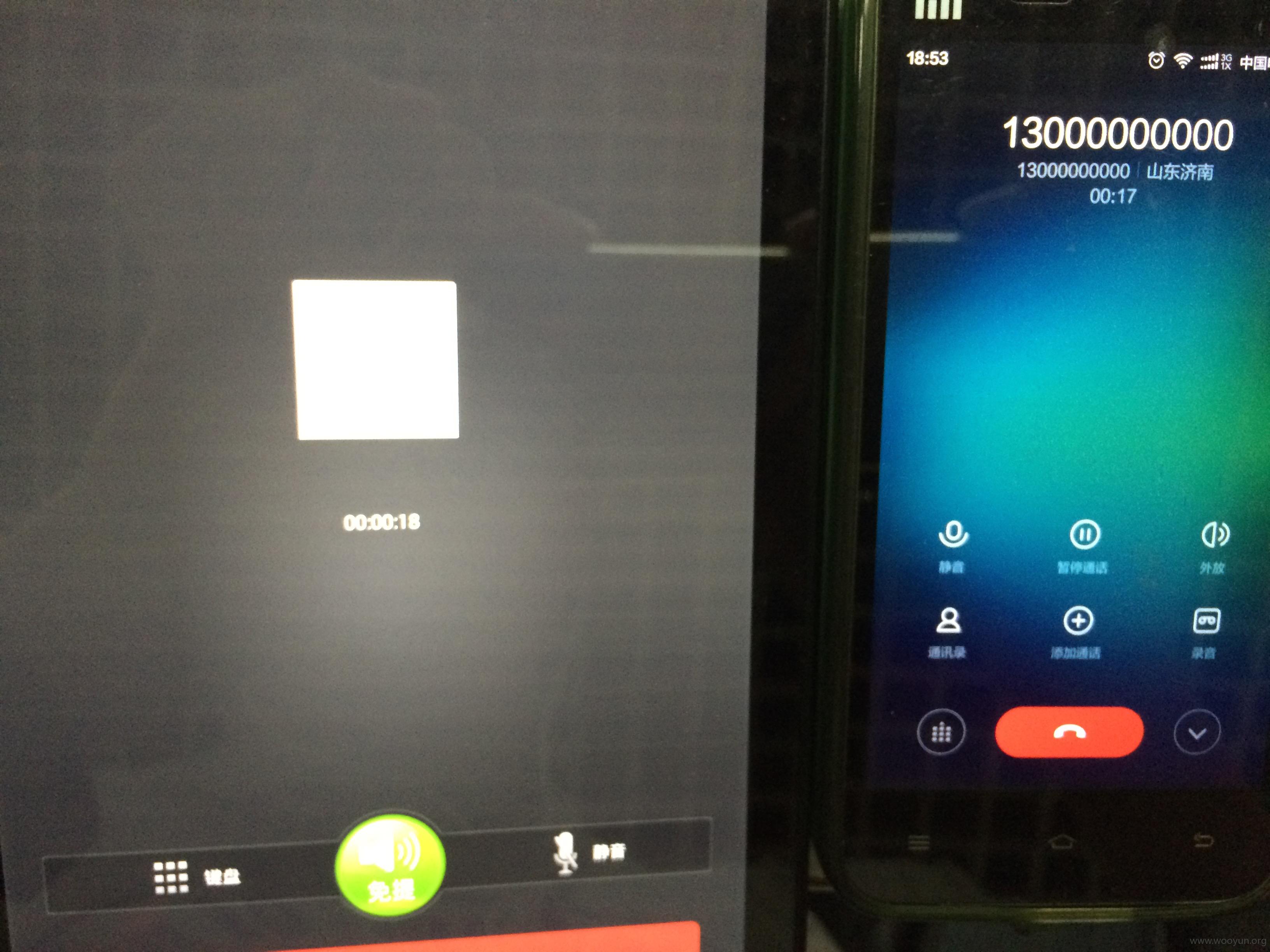

利用网络电话直播的方式,仍然可以有效伪造的号码,且效率更高!

回拨是通过利用第三方网关显示主叫方的方法呼叫被叫方,被叫方接通电话后,第三方网关会自动利用被叫方呼叫主叫方,然后主叫方接通电话后,这样两个人就可以免费通话了。

然而直播就简洁的多,主叫方发出请求给第三方网关,直接打给被叫方。

漏洞证明:

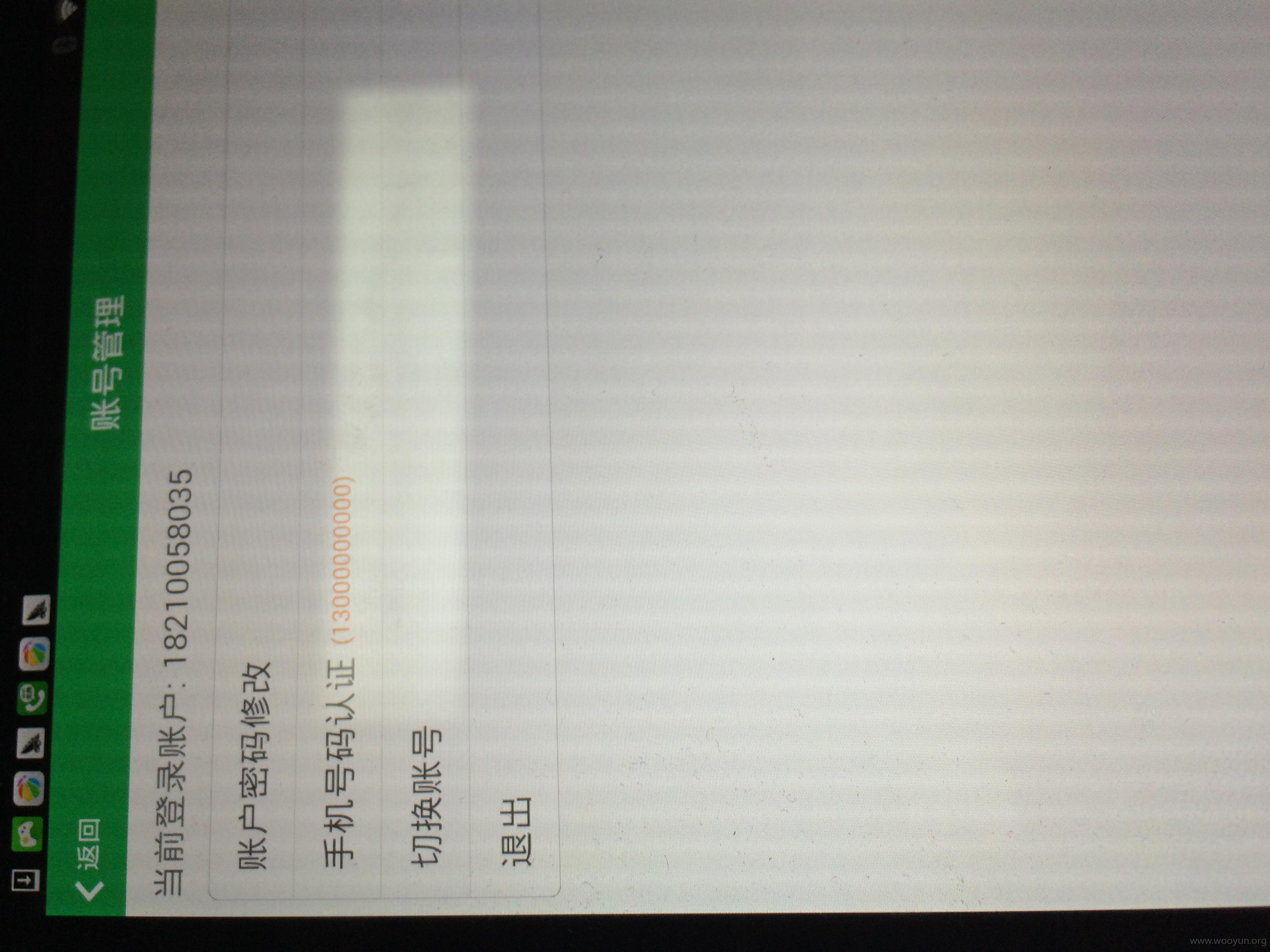

下载“有话通”的app,任意注册一个手机号,无需接收验证码。

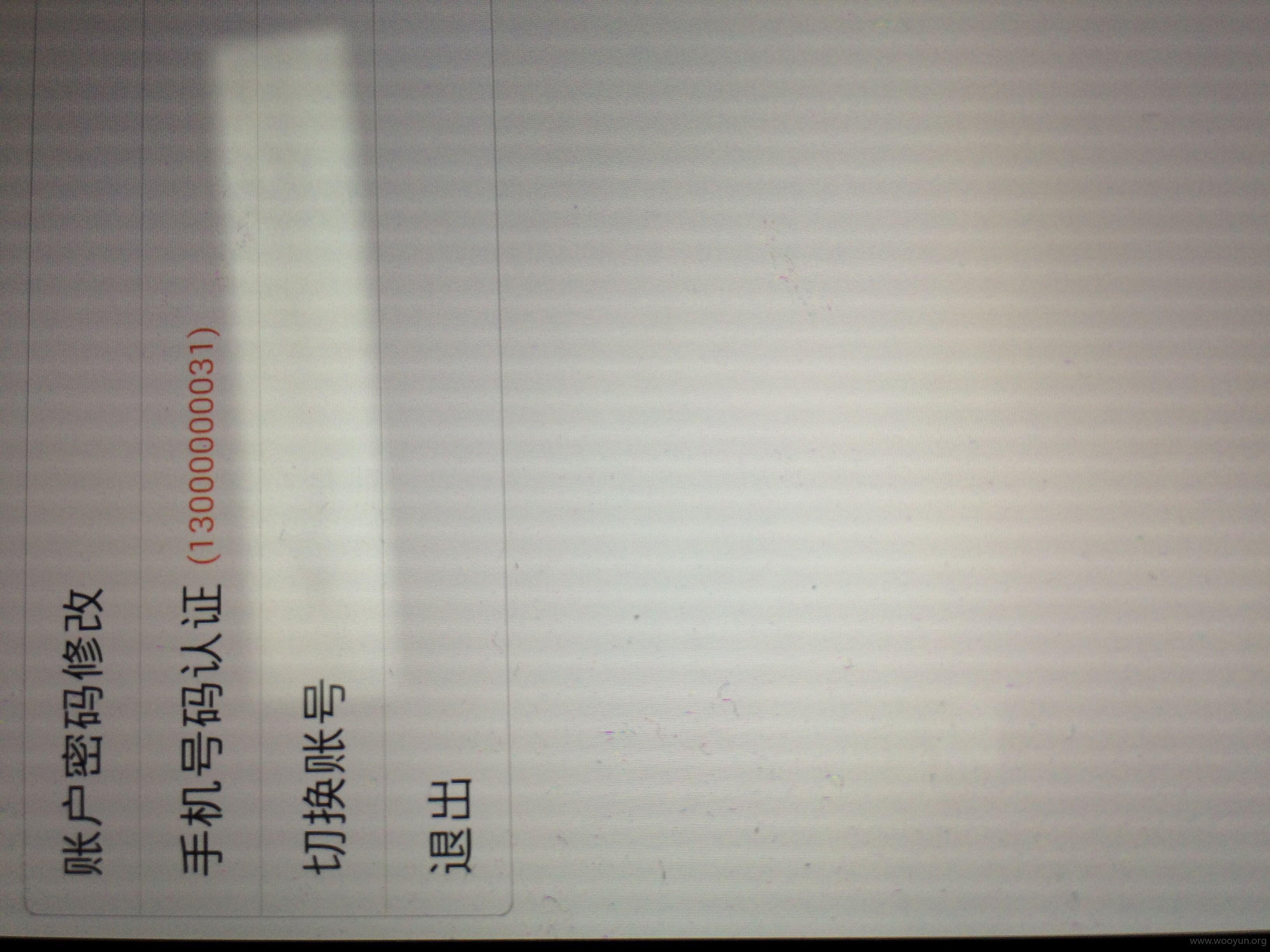

然后直接来绑定手机号,必须要绑定手机号才能显示号码拨打电话,否则打过去显示匿名网络电话。

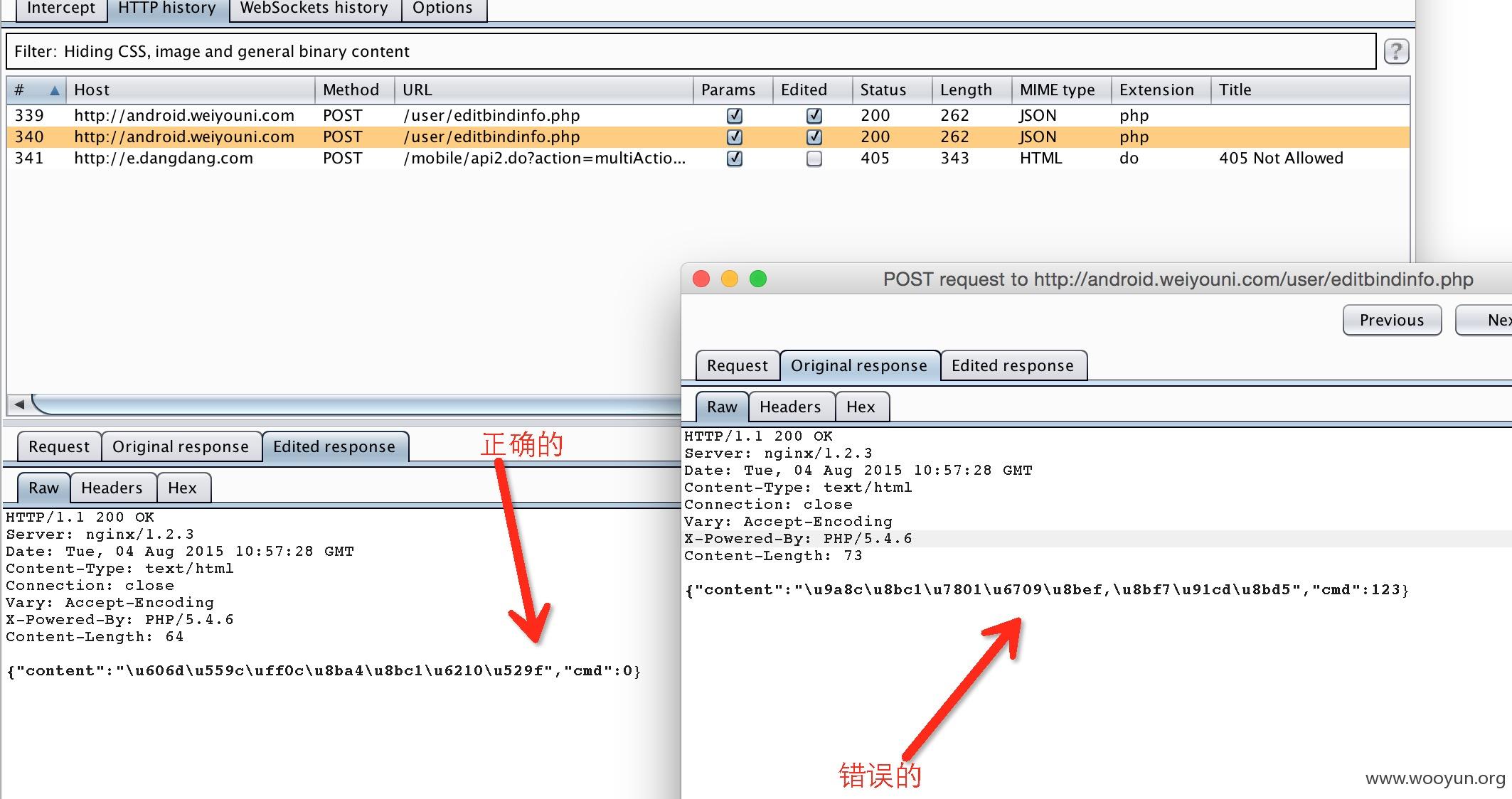

绑定验证码是4位数纯数字,没有时间限制,可以利用burp suite爆破

多线程,每1000毫秒发送几次数据包```能在短短几分钟内拿到正确验证码。

当然这还不是秒伪造,还有一个方法````

输入验证码提交的时候,是在本地校验的,所以。可以提交验证码的时候,抓返回到包,然后修改,放出去,就能做到秒伪造,无需爆破验证码。

验证码错误会反悔

正确则返回

秒改

修复方案:

简单录了个演示的视频````

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:13

确认时间:2015-08-07 16:00

厂商回复:

CNVD确认所述情况,已经由CNVD通过网站公开联系方式向软件生产厂商通报。

最新状态:

暂无