漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0129430

漏洞标题:快的打车某重要业务系统账户体系控制不严导致各种内部敏感信息泄露(已连接vpn)

相关厂商:快的打车

漏洞作者: ago

提交时间:2015-07-26 14:42

修复时间:2015-09-10 12:44

公开时间:2015-09-10 12:44

漏洞类型:账户体系控制不严

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-26: 细节已通知厂商并且等待厂商处理中

2015-07-27: 厂商已经确认,细节仅向厂商公开

2015-08-06: 细节向核心白帽子及相关领域专家公开

2015-08-16: 细节向普通白帽子公开

2015-08-26: 细节向实习白帽子公开

2015-09-10: 细节向公众公开

简要描述:

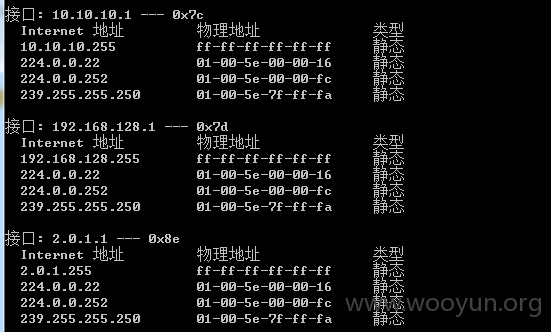

整理磁盘发现以前存的一些东西,于是就有了这个

详细说明:

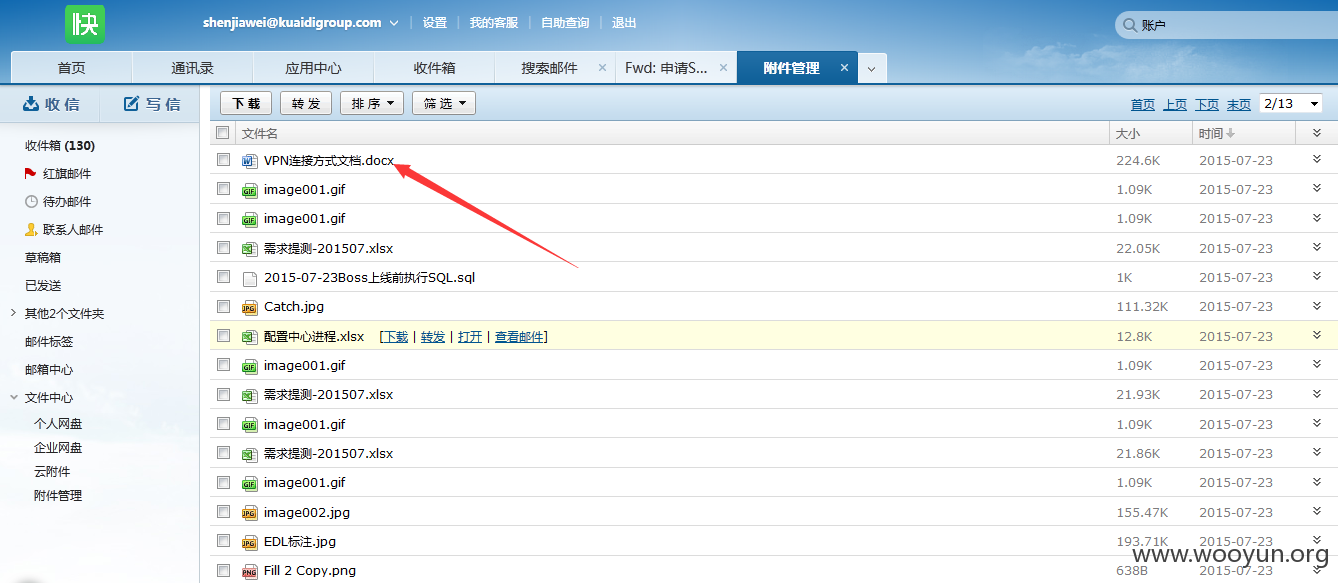

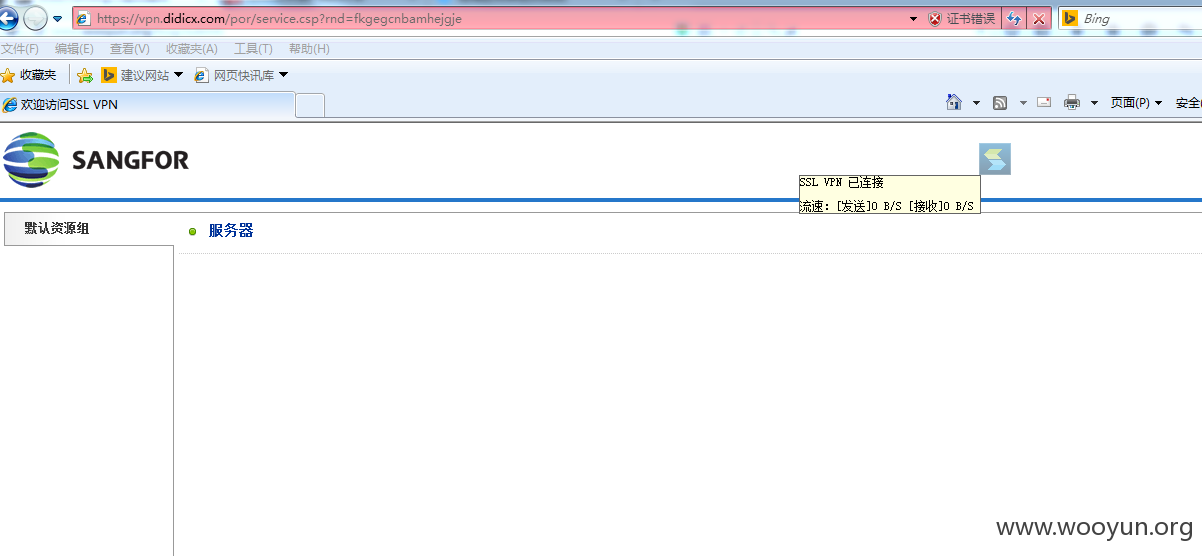

以前存的一些mail账户信息。有的已经不存在了,但是有的还是有的,比如:

1094 fanhongyin a123456 200 false false 3799

1293 lilonghui a123456 200 false false 3796

1304 shenjiawei a123456 200 false false 1048

1731 laowang a123456 200 false false 3790

2121 pudongdijie a123456 200 false false 1050

这些是成功的,密码是初始密码,登录会提示修改密码,还是改的原来密码。

漏洞证明:

修复方案:

加强安全意识,排查弱口令

版权声明:转载请注明来源 ago@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:15

确认时间:2015-07-27 12:42

厂商回复:

邮箱弱口令

最新状态:

暂无