漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128727

漏洞标题:海康威视某站维护不当残留后门(以shell)

相关厂商:海康威视

漏洞作者: 剑影

提交时间:2015-07-23 18:11

修复时间:2015-09-07 17:10

公开时间:2015-09-07 17:10

漏洞类型:系统/服务运维配置不当

危害等级:高

自评Rank:10

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

维护不当!求乌云军明细 我知道有人提交,他提交的是st2的利用,现在已经修复了,但是还残留着后门。

详细说明:

看到这位小伙伴所提交的。 WooYun: 海康威视某系统GetShell 没有披露细节,但是看action一般是st2的象征。话说这位小伙伴,很嚣张,最后也迎来了。。。 那么是st2,就会又很多入侵的痕迹,那么利用的工具不同。 但是普遍的都会用到k8的那款st2工具,那么需要上传小马,这就是导致问题的所在,一般小马黑客们都不会去改小马名字。 问题来了,小马名字,于是尝试下,果然,可以访问!

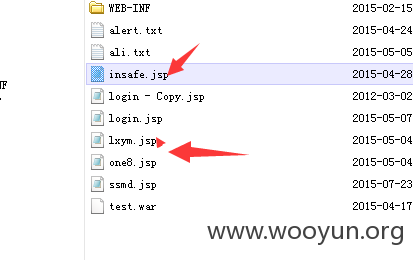

直接利用这个小马getshell,上传大马! 并且又发现了残留的后门,一个大马,一个小马,有好几个月了

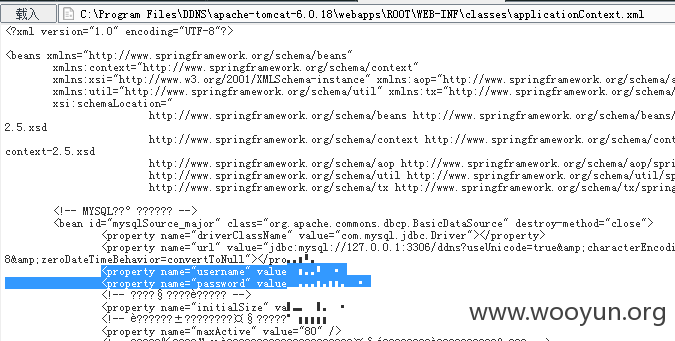

好,接下来我来帮你们检测下有些问题! mysql密码泄漏:

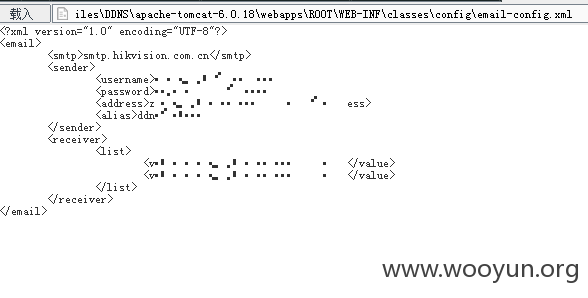

另一出敏感信息泄漏

发现3389打开的,没转发,是外网,大概有防火墙,做了连接限制! 于是找了一个可读可写的目录上传了远控马来进行接下来的一些测试操作! 但是监控屏幕显示黑屏,就没有继续了,服务器里保存了mysql,所以黑客一旦进入,就可以直接操作mysql数据库了

并且权限很大!不知道怎么的,突然网站无法访问了,大概是防火墙在做怪!就没测试下去了!

漏洞证明:

看到这位小伙伴所提交的。 WooYun: 海康威视某系统GetShell 没有披露细节,但是看action一般是st2的象征。话说这位小伙伴,很嚣张,最后也迎来了。。。 那么是st2,就会又很多入侵的痕迹,那么利用的工具不同。 但是普遍的都会用到k8的那款st2工具,那么需要上传小马,这就是导致问题的所在,一般小马黑客们都不会去改小马名字。 问题来了,小马名字,于是尝试下,果然,可以访问!

直接利用这个小马getshell,上传大马! 并且又发现了残留的后门,一个大马,一个小马,有好几个月了

好,接下来我来帮你们检测下有些问题! mysql密码泄漏:

另一出敏感信息泄漏

发现3389打开的,没转发,是外网,大概有防火墙,做了连接限制! 于是找了一个可读可写的目录上传了远控马来进行接下来的一些测试操作! 但是监控屏幕显示黑屏,就没有继续了,服务器里保存了mysql,所以黑客一旦进入,就可以直接操作mysql数据库了

并且权限很大!不知道怎么的,突然网站无法访问了,大概是防火墙在做怪!就没测试下去了!

修复方案:

删除后门!加以目录权限!

版权声明:转载请注明来源 剑影@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-07-24 17:08

厂商回复:

感谢提交漏洞,该网站已经废弃,已经通知运维人员关停网站。

最新状态:

暂无